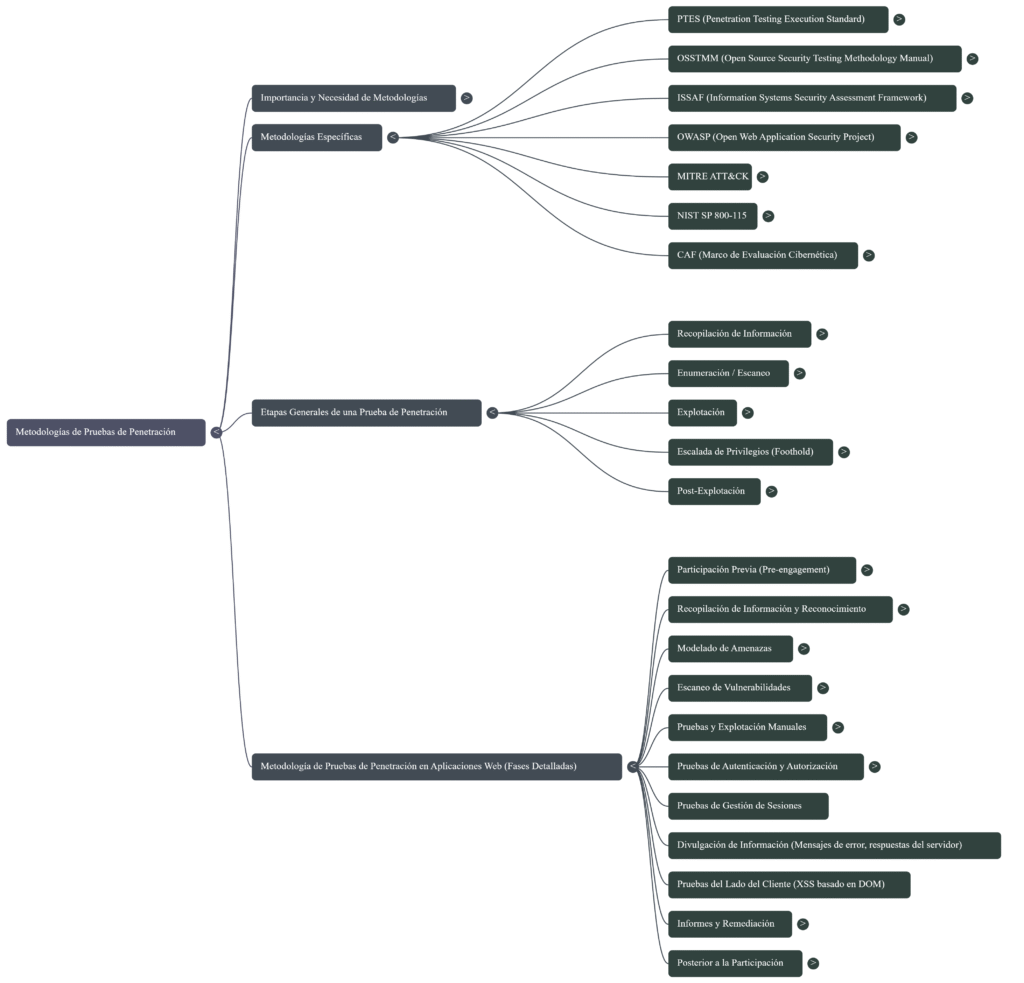

En este capítulo, Metodologías y Metodologías y fases del pentesting de aplicaciones web, aprenderás las metodologías profesionales de pruebas de penetración, es decir, los marcos y procesos que utilizan los hackers éticos reales para llevar a cabo pentests completos, repetibles, defendibles y organizados.

A diferencia del hacking improvisado o amateur, un hacker profesional necesita orden, estructura y claridad. Las metodologías te permiten:

- Trabajar como lo hace la industria.

- Evitar errores que puedan afectar al cliente.

- Cubrir por completo la superficie de ataque.

- Demostrar profesionalismo y credibilidad.

- Traducir tus hallazgos en resultados defendibles y auditorías válidas.

Más Allá del Mito: 4 Revelaciones sobre el Hacking Ético que te Harán Pensar Diferente

1.0 Introducción: Olvida la Capucha y el Sótano Oscuro

Si al pensar en un hacker imaginas a un genio solitario improvisando frenéticamente frente a una pantalla en un sótano oscuro, es hora de actualizar esa imagen. Esa fantasía de Hollywood está muy lejos de la realidad del hacking ético profesional, una disciplina que no se basa en la improvisación, sino que es metódica, organizada y altamente estructurada.

A continuación, vamos a desvelar cuatro de las verdades más importantes y a menudo sorprendentes sobre cómo los profesionales de la ciberseguridad evalúan y protegen nuestros sistemas digitales. Prepárate para cambiar tu perspectiva.

2.0 Revelación #1: El Hacking Profesional no es Improvisación, es un Proceso Sistemático

El primer y más importante pilar del hacking ético es que un enfoque aleatorio en las pruebas de penetración solo produce resultados aleatorios y poco fiables. Para ser efectivos, los profesionales necesitan una metodología que los guíe. Seguir un proceso sistemático es fundamental, ya que proporciona consistencia, garantiza una cobertura integral, mejora la eficiencia, permite una clara priorización de riesgos y facilita una comunicación efectiva de los hallazgos.

Un enfoque aleatorio dará como resultado resultados aleatorios. Es importante seguir métodos y estándares conocidos para abordar las pruebas de penetración de una manera organizada y sistemática.

Esta estructura no es solo una buena práctica; es lo que transforma el pentesting de un arte a una ciencia. Una metodología sólida proporciona credibilidad al trabajo y hace que los hallazgos sean defendibles ante clientes, auditores y equipos de gestión, justificando cada paso del proceso de evaluación.

3.0 Revelación #2: No Existe «La Mejor» Metodología, Existe la Adecuada para Cada Misión

Al igual que un artesano tiene un conjunto de herramientas especializadas para diferentes trabajos, un hacker ético profesional selecciona la metodología que mejor se adapta al objetivo específico de la evaluación. No existe una solución universal; la elección depende del alcance, la profundidad y las metas del proyecto.

Aquí tienes un contraste entre tres metodologías clave para ilustrar esta diversidad de enfoques:

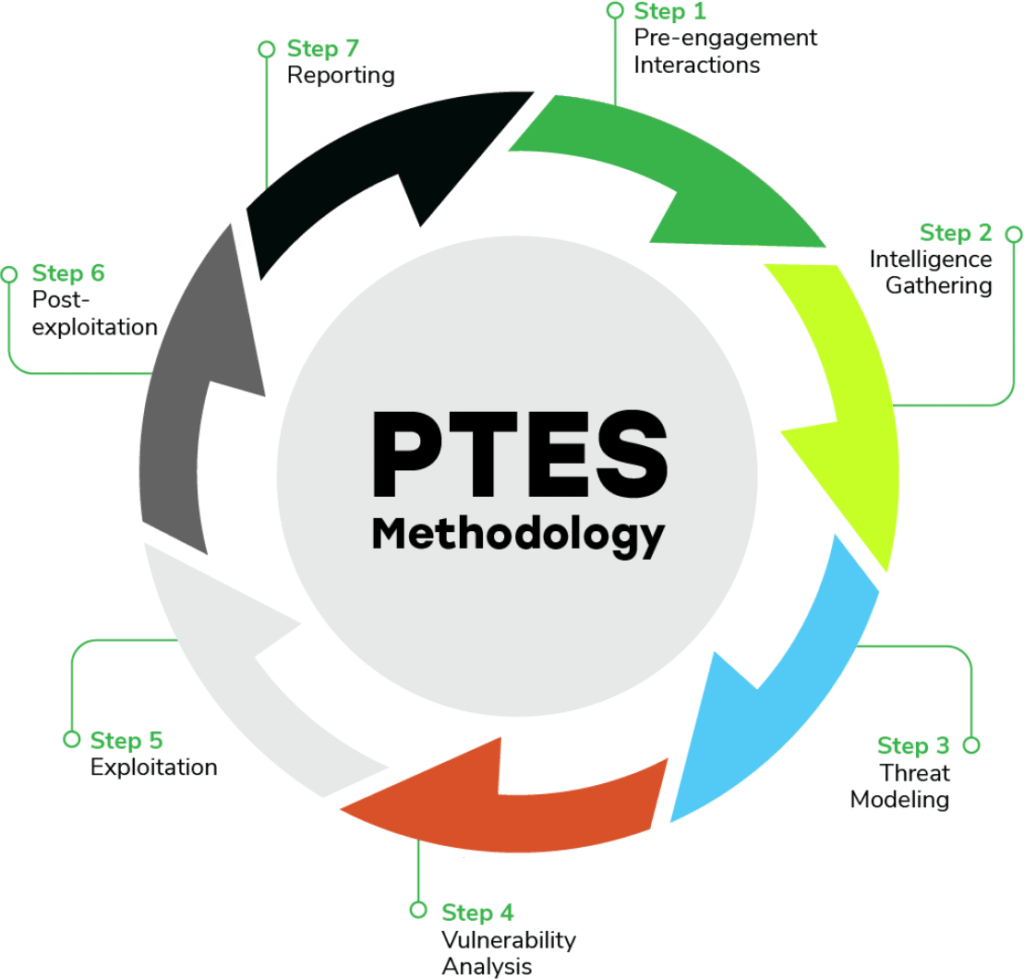

• PTES (Penetration Testing Execution Standard): Considerada la metodología más popular y práctica en el mundo del pentesting moderno. Su estructura define fases claras como la recopilación de inteligencia, el modelado de amenazas y la explotación, lo que la convierte en una base excelente para casi cualquier tipo de proyecto.

• OSSTMM (Open Source Security Testing Methodology Manual): Es la opción preferida cuando se busca precisión científica. Divide el análisis en cinco canales (humano, físico, inalámbrico, telecomunicaciones y datos) y proporciona métricas concretas sobre los «niveles de exposición», alineadas con estándares internacionales como ISO 27001.

• ISSAF (Information Systems Security Assessment Framework): Más que una metodología de pentesting, es un verdadero «framework de evaluación». Es ideal para auditorías de seguridad amplias que van más allá de lo técnico para abarcar la gestión de riesgos a nivel organizacional.

4.0 Revelación #3: OWASP no es una Metodología de Pentesting (Pero es el Punto de Partida Obligatorio)

Esta es una de las distinciones más importantes y que a menudo sorprende a quienes se inician en la ciberseguridad. A diferencia de PTES o OSSTMM, OWASP (Open Web Application Security Project) no define los pasos a seguir en una prueba de penetración. Su rol es diferente, pero igual de fundamental.

OWASP es la referencia mundial en buenas prácticas de seguridad para aplicaciones web. Proporciona recursos indispensables como guías detalladas y, lo más famoso, el «OWASP Top 10», un listado de las vulnerabilidades más críticas que afectan a las aplicaciones web.

OWASP no es una metodología de pentesting en sí, pero es imposible no mencionarla porque es una referencia mundial en buenas prácticas de seguridad, especialmente para aplicaciones web… Cuando hacemos pentesting de aplicaciones, OWASP es nuestro punto de partida obligado.

En resumen, la distinción es clave: mientras metodologías como PTES te dan el «cómo» realizar la prueba, OWASP te da el «qué» buscar cuando el objetivo es una aplicación web.

5.0 Revelación #4: El Objetivo Final no es solo «Entrar», es Cuantificar el Riesgo para el Negocio

El verdadero valor de un pentester profesional no reside únicamente en su habilidad para explotar una vulnerabilidad. El verdadero objetivo es ayudar a la organización a entender y gestionar el riesgo. El «hackeo» es solo un medio para un fin mucho más importante.

Las metodologías estructuradas obligan al profesional a ir más allá del simple hallazgo técnico. Implican realizar un modelado de amenazas, analizar la arquitectura de la aplicación y priorizar las vulnerabilidades en función de su impacto potencial en el negocio. El paso final, y uno de los más cruciales, es comunicar estos hallazgos de manera efectiva tanto a las partes interesadas técnicas como a las no técnicas.

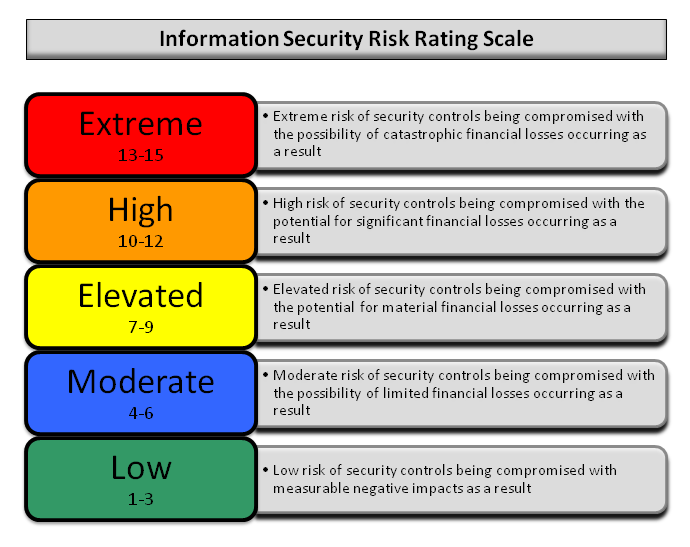

Para entender el riesgo, debemos definir sus componentes. Una vulnerabilidad es una falla o debilidad en un sistema, mientras que una amenaza es cualquier actor o evento que puede explotar esa vulnerabilidad para causar daño. El trabajo del pentester es, por tanto, ayudar a la organización a gestionar la interacción entre estos dos factores. Esto se formaliza en el cálculo del riesgo, que se entiende como una función de la amenaza y la vulnerabilidad: RIESGO = Amenaza × Vulnerabilidad.

En última instancia, un informe de pentesting es una herramienta de gestión de riesgos que permite a la empresa tomar decisiones informadas sobre dónde invertir sus recursos de seguridad.

Dominar ISSAF, OSSTMM, PTES, MITRE ATT&CK, NIST, OWASP WSTG y otras metodologías no es opcional:

son la base del hacking ético moderno y las utilizarás desde tus primeras prácticas hasta cuando trabajes con clientes reales, equipos rojos o consultoras de ciberseguridad.

Metodología de pruebas de penetración

Cuando hablamos de hacking ético profesional, no podemos simplemente improvisar. Necesitamos una estructura, una metodología que nos guíe, que nos permita ser sistemáticos, organizados y sobre todo efectivos. En este apartado, vamos a ver algunas de las metodologías más reconocidas y las buenas prácticas que seguimos los profesionales del pentesting. Estas metodologías no sólo nos ayudan a realizar evaluaciones completas, sino que también nos sirven para justificar nuestro trabajo frente a clientes, auditores y equipos de seguridad.

Vamos a empezar por ISSAF, que significa Information Systems Security Assessment Framework. Este marco fue desarrollado por el OISSG y es bastante completo. Cubre no solo el análisis técnico, sino también el aspecto organizacional y de gestión del riesgo. Es ideal para auditorías de seguridad más amplias, no sólo pentests. Es metódico, está bien documentado, y se enfoca mucho en el proceso. Aunque no es tan utilizado en entornos más ágiles, sigue siendo una referencia sólida.

Después tenemos OSSTMM, el Open Source Security Testing Methodology Manual. Esta metodología es una de mis favoritas cuando se busca precisión. OSSTMM está orientada al análisis científico de la seguridad. Divide el proceso en cinco canales —humano, físico, wireless, telecomunicaciones y datos— y cuantifica los resultados. Lo que me gusta de OSSTMM es que no se enfoca solamente en vulnerabilidades, sino en niveles de exposición y control. Muy útil si estás buscando resultados medibles y no solo un escaneo superficial.

La siguiente es PTES, el Penetration Testing Execution Standard. Esta es probablemente la metodología más usada en el mundo del pentesting moderno. PTES es clara, directa y muy aplicable en entornos reales. Define las fases del pentest como: pre-engagement, intelligence gathering, threat modeling, vulnerability analysis, exploitation, post-exploitation y reporting. Esta estructura es la que usamos en la práctica muchos hackers profesionales. Si estás empezando o querés tener una metodología que se adapte tanto a proyectos grandes como chicos, PTES es una excelente base.

Por último, aunque en la imagen aparece más tenue, tenemos a OWASP. OWASP no es una metodología de pentesting en sí, pero es imposible no mencionarla porque es una referencia mundial en buenas prácticas de seguridad, especialmente para aplicaciones web. OWASP publica el famoso Top 10, que es un ranking de las vulnerabilidades más críticas en aplicaciones web, y también tiene guías como ASVS, Mobile Top 10, y mucho más. Cuando hacemos pentesting de aplicaciones, OWASP es nuestro punto de partida obligado.

Entonces, para resumir: estas metodologías y marcos no son opcionales. Si queres ser un hacker ético profesional y serio, necesitas conocerlas, entenderlas y saber cuándo aplicar cada una. Son herramientas que te dan respaldo, organización y credibilidad.

Importancia de las metodologías de pruebas de penetración en aplicaciones web

Las pruebas de penetración implican mucho más que hackear la red de un cliente. Un enfoque aleatorio dará como resultado resultados aleatorios. Es importante seguir métodos y estándares conocidos para abordar las pruebas de penetración de una manera organizada y sistemática. Debe comprender las principales metodologías y estándares documentados para poder crear estrategias que aprovechen sus puntos fuertes. Documentar su enfoque con las metodologías y estándares que utilices también le permite a nuestra empresa rendir cuentas y ayuda a que nuestros resultados sean defendibles en caso de que surjan problemas con nuestros clientes.

El proceso de realización de una prueba de penetración varía en función de muchos factores. Las herramientas y técnicas que se utilizan para evaluar la seguridad de una red o un sistema también varían. Las redes y los sistemas que se evalúan suelen ser muy complejos. Por este motivo, es muy fácil salirse del ámbito de aplicación de una prueba de penetración. Aquí es donde entran en juego las metodologías de prueba.

Como se acaba de mencionar, la ampliación del alcance es una de las razones para utilizar una metodología específica; sin embargo, existen muchas otras razones. Por ejemplo, al realizar una prueba de penetración para un cliente, debe demostrar que los métodos que planea utilizar para la prueba están probados y son confiables. Al utilizar una metodología conocida, puede proporcionar documentación de un procedimiento especializado que ha sido utilizado por muchas personas.

Consistencia y estandarización

Una metodología garantiza que las pruebas de penetración se realicen de forma coherente en diferentes aplicaciones y proyectos web. Proporciona procedimientos, herramientas y técnicas estandarizadas, lo que garantiza que todas las áreas necesarias de seguridad de la aplicación se prueben exhaustivamente.

Cobertura integral

Una metodología bien definida ayuda a garantizar una cobertura integral de la seguridad de la aplicación web. Guía a los evaluadores para evaluar todos los componentes y funcionalidades críticos, lo que reduce el riesgo de pasar por alto fallas de seguridad cruciales.

Eficiencia y gestión del tiempo

seguir una metodología agiliza el proceso de pruebas, haciéndolo más eficiente y eficaz en términos de tiempo. Los evaluadores pueden priorizar tareas, centrarse en áreas de alto riesgo y evitar perder tiempo en actividades redundantes.

Coherencia y estandarización

Una metodología garantiza que las pruebas de penetración se realicen de forma coherente en diferentes aplicaciones y proyectos web. Proporciona procedimientos, herramientas y técnicas estandarizados, lo que garantiza que todas las áreas necesarias de seguridad de la aplicación se prueben exhaustivamente.

Cobertura integral

Una metodología bien definida ayuda a garantizar una cobertura integral de la seguridad de la aplicación web. Guía a los evaluadores para evaluar todos los componentes y funcionalidades críticos, lo que reduce el riesgo de pasar por alto fallas de seguridad cruciales.

Eficiencia y gestión del tiempo

Seguir una metodología agiliza el proceso de pruebas, haciéndolo más eficiente y eficaz en términos de tiempo. Los evaluadores pueden priorizar tareas, centrarse en áreas de alto riesgo y evitar perder tiempo en actividades redundantes

Identificación exhaustiva de vulnerabilidades

Fomenta las pruebas detalladas y las evaluaciones exhaustivas. Ayuda a los evaluadores a identificar vulnerabilidades comunes y raras, lo que mejora la seguridad general de la aplicación web.

Priorización de riesgos

Permite a los evaluadores asignar niveles de riesgo a las vulnerabilidades identificadas en función de su impacto potencial en la aplicación y el negocio. Esto ayuda a las partes interesadas a priorizar y abordar primero los problemas críticos.

Informes y comunicación eficaces

Una metodología estructurada fomenta informes bien documentados que sean fáciles de entender tanto para las partes interesadas técnicas como para las no técnicas. La comunicación clara de los hallazgos y las recomendaciones es vital para los esfuerzos de remediación

Estándares y mejores prácticas de la industria

Muchas metodologías se basan en estándares y mejores prácticas de la industria, como las proporcionadas por organizaciones como OWASP y NIST. Seguir las directrices establecidas garantiza una evaluación completa y relevante.

Cumplimiento legal y ético

Una metodología ayuda a garantizar que las pruebas de penetración se realicen de manera ética y legal, respetando las reglas de participación y obteniendo la autorización adecuada de la organización objetivo.

Detección de vulnerabilidades complejas

Las vulnerabilidades de seguridad avanzadas a menudo requieren un enfoque estructurado para su identificación. Permite a los evaluadores aplicar técnicas y herramientas especializadas para detectar vulnerabilidades complejas que podrían pasarse por alto en las pruebas ad hoc.

Metodología de pruebas de penetración de aplicaciones web

Analicemos la importancia de utilizar una metodología para realizar pruebas de penetración a fin de evitar la ampliación del alcance y proporcionar documentación de un procedimiento especializado que muchas organizaciones han utilizado con éxito para probar sus infraestructuras de red y datos. Existen varias metodologías de pruebas de penetración, incluidas MITRE ATT&CK, OWASP WSTG, NIST SP 800-115, OSSTMM, PTES e ISSAF.

- La metodología de pruebas de penetración de aplicaciones web es un enfoque estructurado y sistemático para realizar evaluaciones de seguridad de las aplicaciones web.

- Ayuda a identificar posibles vulnerabilidades y debilidades, evalúa la postura de seguridad de la aplicación y proporciona recomendaciones prácticas para su remediación.

- Si bien las metodologías específicas pueden variar, los siguientes pasos se incluyen comúnmente en una metodología de pruebas de penetración:

Participación previa

- Defina el alcance y los objetivos de la prueba de penetración, incluyendo la aplicación web de destino, las URL y las funcionalidades que se probarán.

- Obtenga la autorización y el permiso adecuados del propietario de la aplicación para realizar la prueba.

- Recopile información relevante sobre la aplicación, como las tecnologías utilizadas, los roles de usuario y las funcionalidades críticas para el negocio.

Recopilación de información y reconocimiento

- Realice un reconocimiento pasivo para recopilar información disponible públicamente sobre la aplicación y su infraestructura.

- Enumere subdominios, directorios y archivos para descubrir contenido oculto o confidencial.

- Utilice herramientas como «Nmap» para identificar puertos abiertos y servicios que se ejecutan en el servidor web.

- Utilice «Google Dorks» para encontrar información indexada, archivos y directorios en el sitio web de destino.

Modelado de amenazas

- Analice la arquitectura y el flujo de datos de la aplicación para identificar posibles amenazas y vectores de ataque.

- Cree un modelo de superficie de ataque para comprender cómo los atacantes pueden interactuar con la aplicación.

- Identifique posibles áreas de alto riesgo y priorice los esfuerzos de prueba en consecuencia.

Escaneo de vulnerabilidades

- Utilice escáneres de vulnerabilidades web automatizados como «Burp Suite» u «OWASP ZAP» para identificar fallos de seguridad comunes.

- Verifique y valide los resultados del análisis manualmente para eliminar falsos positivos y falsos negativos

Pruebas y explotación manuales

- Realice pruebas manuales para validar y explotar las vulnerabilidades identificadas en la aplicación.

- Pruebe problemas de validación de entrada, omisión de autenticación, fallos de autorización y vulnerabilidades de lógica empresarial.

- Intente explotar los fallos de seguridad para demostrar su impacto y el riesgo potencial para la aplicación.

Pruebas de autenticación y autorización

- Pruebe los mecanismos de autenticación de la aplicación para identificar debilidades en las políticas de contraseñas, la gestión de sesiones y los procedimientos de bloqueo de cuentas.

- Evalúe los controles de acceso de la aplicación para garantizar que los usuarios no autorizados no puedan acceder a funcionalidades o datos confidenciales.

Pruebas de gestión de sesiones

- Evalúe los mecanismos de gestión de sesiones de la aplicación para evitar la fijación de sesiones, el secuestro de sesiones y los ataques relacionados con las sesiones.

- Compruebe la configuración del tiempo de espera de la sesión y el manejo adecuado de los tokens de sesión.

Divulgación de información

- Revise cómo la aplicación maneja información confidencial, como contraseñas, datos de usuario y archivos confidenciales.

- Pruebe la divulgación de información a través de mensajes de error, respuestas del servidor o controles de acceso inadecuados

Pruebas de lógica empresarial

- Analice la lógica empresarial de la aplicación para identificar fallos que podrían provocar acceso no autorizado o manipulación de datos.

- Pruebe las vulnerabilidades relacionadas con los pedidos, la escalada de privilegios y otros fallos de la lógica empresarial.

Pruebas del lado del cliente

- Evalúe el código del lado del cliente (HTML, JavaScript) para detectar posibles vulnerabilidades de seguridad, como XSS basado en DOM.

- Pruebe el almacenamiento inseguro del lado del cliente y la exposición de datos confidenciales.

Informes y remediación

- Documente y priorice las vulnerabilidades y los riesgos de seguridad identificados.

- Proporcione un informe detallado a los desarrolladores y las partes interesadas, incluyendo recomendaciones para la remediación.

- Ayude a los desarrolladores a solucionar los problemas de seguridad identificados y a volver a probar la aplicación para garantizar que las correcciones hayan sido exitosas.

Posterior a la participación

- Realice una reunión posterior a la participación para discutir los resultados de las pruebas con las partes interesadas.

- Brinde capacitación en concientización sobre seguridad al equipo de desarrollo para promover prácticas de codificación seguras

Metodologías de pruebas de penetración

- Existen varias metodologías de pruebas de penetración de aplicaciones web que los profesionales y las organizaciones de seguridad pueden seguir para realizar evaluaciones completas y estructuradas.

- Cada metodología tiene su enfoque y áreas de enfoque, pero todas comparten el objetivo común de identificar y mitigar las vulnerabilidades de seguridad en las aplicaciones web.

- Estas son algunas metodologías populares de pruebas de penetración de aplicaciones web:

Estándar de ejecución de pruebas de penetración

- PTES es una metodología completa de pruebas de penetración que cubre todos los aspectos de las evaluaciones de seguridad, incluidas las pruebas de aplicaciones web.

- Proporciona un enfoque estructurado desde la fase previa a la contratación hasta la elaboración de informes y el seguimiento, lo que lo hace adecuado para evaluaciones exhaustivas

Guía de pruebas de seguridad web de OWASP (WSTG)

- La Guía de pruebas de seguridad web de OWASP (WSTG) es un recurso completo proporcionado por el Proyecto Abierto de Seguridad de Aplicaciones Web (OWASP).

- Ofrece una metodología estructurada para realizar pruebas de seguridad de aplicaciones web

Las pruebas de penetración pueden tener una amplia variedad de objetivos y metas dentro de su alcance. Por ello, ninguna prueba de penetración es igual a otra, y no existe una solución universal en cuanto a cómo un evaluador de penetración debe abordarla. Los pasos que sigue un evaluador de penetración durante una intervención se conocen como metodología. Una metodología práctica es inteligente, pues los pasos seguidos son relevantes para la situación en cuestión. Por ejemplo, tener una metodología que se usaría para probar la seguridad de una aplicación web no es práctico cuando se trata de probar la seguridad de una red.

Antes de analizar algunas metodologías estándar de la industria, debemos tener en cuenta que todas ellas tienen un tema general de las siguientes etapas:

Recopilación de información

Esta etapa implica recopilar tanta información accesible públicamente sobre un objetivo u organización como sea posible, por ejemplo, OSINT e investigación.

Nota: Esto no implica escanear ningún sistema.

Enumeración/Escaneo

Esta etapa implica descubrir las aplicaciones y los servicios que se ejecutan en los sistemas. Por ejemplo, encontrar un servidor web potencialmente vulnerable.

Explotación

Esta etapa implica aprovechar las vulnerabilidades descubiertas en un sistema o aplicación. Puede implicar el uso de exploits públicos o la explotación de la lógica de la aplicación.

Escalada de privilegios

Una vez que se ha explotado con éxito un sistema o aplicación (lo que se conoce como punto de apoyo), esta etapa consiste en intentar ampliar el acceso al sistema. Se puede escalar horizontal y verticalmente: horizontalmente se accede a otra cuenta del mismo grupo de permisos (es decir, otro usuario), mientras que verticalmente se accede a la de otro grupo de permisos (es decir, un administrador).

Post-explotación

Esta etapa consta de algunas subetapas:

1. ¿A qué otros hosts se puede apuntar (pivotación)?

2. ¿Qué información adicional podemos recopilar del host ahora que somos un usuario privilegiado?

3. Cubriendo tus huellas

4. Informes

Hay una serie de metodologías de pruebas de penetración que existen desde hace tiempo y continúan actualizándose a medida que surgen nuevas amenazas. A continuación se muestra una lista de algunas de las metodologías de pruebas de penetración más comunes y otros estándares:

metodología de OSSTMM

El Manual de metodología de pruebas de seguridad de código abierto desarrollado por Pete Herzog proporciona un marco detallado de estrategias de prueba para sistemas, software, aplicaciones, comunicaciones y el aspecto humano de la. Distribuido por el Instituto de Seguridad y Metodologías Abiertas (ISECOM), el OSSTMM es un documento que establece pruebas de seguridad repetibles y consistentes ( https://www.isecom.org ). El OSSTMM tiene las siguientes secciones clave:

- Métricas de seguridad operativa

- Análisis de confianza

- Flujo de trabajo

- Pruebas de seguridad humana

- Pruebas de seguridad física

- Pruebas de seguridad inalámbrica

- Pruebas de seguridad de las telecomunicaciones

- Pruebas de seguridad de redes de datos

- Normas de cumplimiento

- Informes con el Informe de auditoría de pruebas de seguridad (STAR)

OSSTMM es un conjunto de Reglas y Guidelines para cómo testear, qué testear y por qué testear los eventos, por eso para que un test deba ser considerado dentro del OSSTMM debe:

• Ser cuantificable

• Consistente

• Válido en el tiempo más allá del “Ahora”

• Cumplir con las leyes individuales y locales y el derecho a la privacidad

El OSSTMM es un manual de seguridad, en el que participan abiertamente profesionales de todo el mundo, y que cumple con los estándares ISO 27001 y las normas dictadas por organismos internacionales. (Orange Book, ICM3)

OSSTM – Alineación con Estándares Internacionales y Leyes Vigentes

Estados Unidos: USA Government Information Security Reform Act of 2000, section 3534(a)(1)(A);

Alemania: Deutsche Bundesdatenschutzgesetz (BDSG);

España: la Agencia de Protección de Datos Personales (APD y su Ley LOPD);

Canadá: Canada Act Respecting the Protection of Personal Information in the Private Sector (1993).

OSSTM Open Source Security Test Metodology www.isecom.org

Ventajas

- Cubre varias estrategias de prueba en profundidad.

- Incluye estrategias de prueba para objetivos específicos (es decir, telecomunicaciones y redes)

- Es flexible dependiendo de las necesidades de la organización.

- Está destinado a establecer un estándar para sistemas y aplicaciones, lo que significa que se puede utilizar una metodología universal en un escenario de prueba de penetración.

Desventajas

El marco es difícil de entender, muy detallado y tiende a utilizar definiciones únicas.

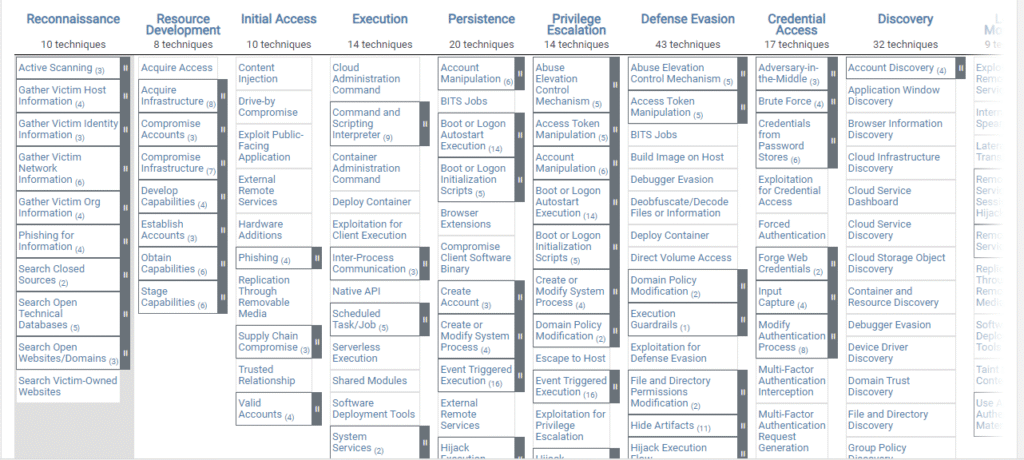

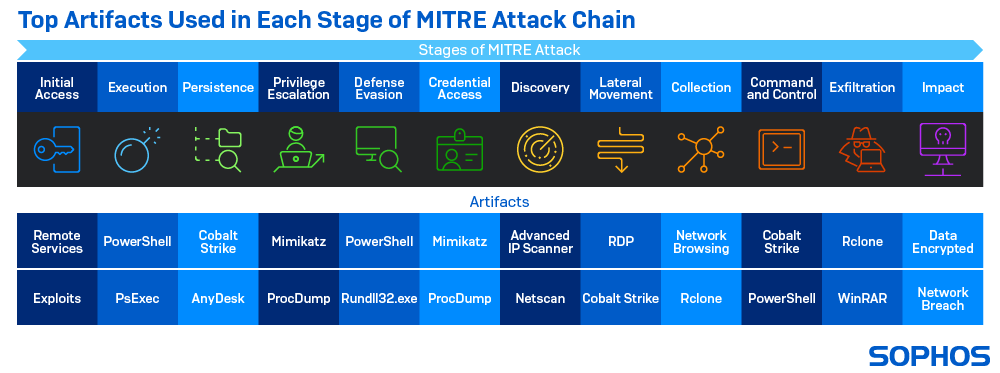

MITRE ATT&CK

MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) es un marco de conocimiento que describe y organiza las tácticas, técnicas y procedimientos utilizados por los adversarios en ciberseguridad para llevar a cabo ataques a redes y sistemas. Fue desarrollado por MITRE Corporation, una organización sin fines de lucro que trabaja en investigación y desarrollo en áreas como la ciberseguridad, defensa, tecnologías avanzadas y más.

El marco MITRE ATT&CK ( https://attack.mitre.org ) es un recurso increíble para aprender sobre las tácticas, técnicas y procedimientos (TTP) de un adversario. Tanto los profesionales de seguridad ofensiva (evaluadores de penetración, miembros de equipos rojos, cazadores de errores, etc.) como los equipos de respuesta a incidentes y de búsqueda de amenazas utilizan el marco MITRE ATT&CK en la actualidad. El marco MITRE ATT&CK es una colección de diferentes matrices de tácticas, técnicas y subtécnicas. Estas matrices, que incluyen la matriz Enterprise ATT&CK, Network, Cloud, ICS y Mobile, enumeran las tácticas y técnicas que utilizan los adversarios mientras se preparan para un ataque, incluida la recopilación de información (inteligencia de código abierto [OSINT], identificación de debilidades técnicas y de personas, y más), así como diferentes técnicas de explotación y post explotación.

La matriz ATT&CK ayuda a las organizaciones de ciberseguridad a entender mejor cómo los adversarios llevan a cabo sus ataques, permitiendo:

1. Mejor comprensión de las amenazas: Proporciona una estructura para entender y catalogar las tácticas y técnicas utilizadas por los adversarios, lo que ayuda a las organizaciones a prepararse mejor para posibles ataques.

2. Planificación de la defensa: Facilita la identificación de brechas de seguridad y la planificación de estrategias de defensa más efectivas, permitiendo a las organizaciones adaptar sus medidas de seguridad según las tácticas y técnicas de ataque más relevantes.

3. Mejora de la detección y respuesta: Ayuda a mejorar la capacidad de detección temprana de ataques al identificar señales de actividades maliciosas y a desarrollar respuestas adecuadas para mitigar el impacto de los ataques.

4. Referencia común: Ofrece un lenguaje y una referencia común para profesionales de ciberseguridad, permitiéndoles comunicarse y colaborar de manera más efectiva al discutir amenazas y estrategias de defensa.

Tácticas, técnicas y conocimientos comunes adversarios de MITRE (ATT&CK)

¿Quién diseñó esta metodología?

La corporación MITRE ha brindado un gran apoyo al mundo del hacking ético durante años, y su marco de trabajo Adversarial Tactics, Techniques, and Common Knowledge (ATT&CK) es posiblemente el más famoso. MITRE ATT&CK analiza los ataques de seguridad ofensivos actuales y anteriores desde el reconocimiento hasta la postexplotación.

¿Cuál es el propósito de este método?

MITRE ATT&CK fue diseñado para proporcionar un modelo integral y estructurado para comprender las tácticas y técnicas adversarias. Además, permite una categorización precisa de los diferentes ataques para comprender mejor las cadenas de ataque.

¿Cuáles son los pasos?

El marco MITRE ATT&CK es único porque no sigue pasos preestablecidos como otras metodologías, sino que funciona más como una matriz de información que cubre una gran cantidad de etapas por las que podría pasar un ciberataque al impactar a una organización.

¿Cuándo debo utilizar esta metodología?

Puede utilizar MITRE ATT&CK como punto de referencia durante cada fase de ataque de una prueba de penetración . La capacidad de hacer referencia a técnicas de ataque específicas, emplear tácticas desconocidas o explorar opciones de ataque adicionales le permite realizar evaluaciones verdaderamente integrales.

¿Por qué vale la pena conocer esta metodología?

MITRE ATT&CK puede proporcionar a los evaluadores de penetración, especialmente a los que participan en el equipo rojo , un conocimiento extremadamente detallado de los diferentes tipos de ataques . Esto puede permitir a los evaluadores de penetración realizar pruebas contra técnicas más específicas que podrían pasarse por alto durante otros tipos de pruebas. Su marco relativamente nuevo MITRE D3FEND también proporciona orientación al lado azul del mundo cibernético.

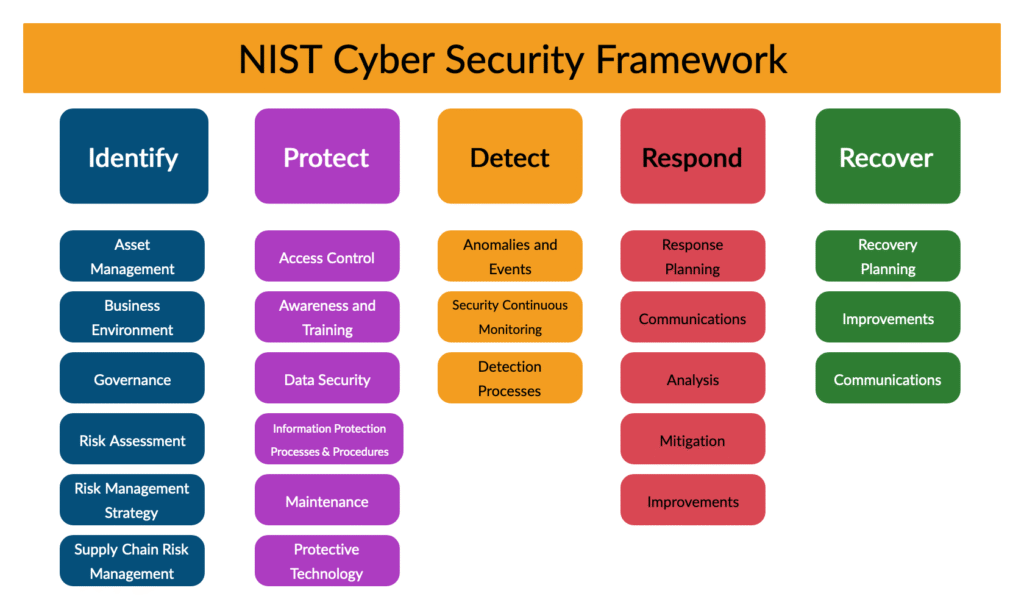

Norma NIST SP 800-115

El Marco de Ciberseguridad del NIST es un marco popular que se utiliza para mejorar los estándares de ciberseguridad de las organizaciones y gestionar el riesgo de ciberamenazas. Este marco merece una mención honorífica por su popularidad y nivel de detalle. El marco proporciona directrices sobre controles de seguridad y parámetros de referencia para el éxito de organizaciones desde infraestructuras críticas (centrales eléctricas, etc.) hasta las comerciales. Incluye una sección limitada sobre directrices estándar para la metodología que debe seguir un evaluador de penetración.

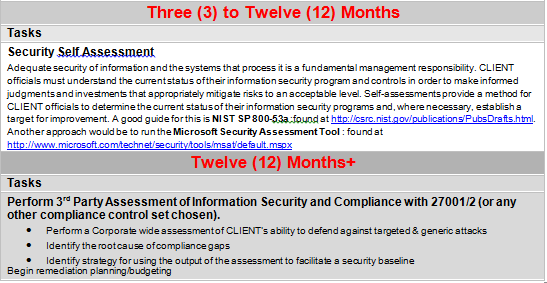

La Publicación Especial (SP) 800-115 es un documento creado por el Instituto Nacional de Estándares y Tecnología (NIST), que forma parte del Departamento de Comercio de los EE. UU. La SP 800-115 del NIST proporciona a las organizaciones pautas sobre la planificación y la realización de pruebas de seguridad de la información. Reemplazó al documento estándar anterior, SP 800-42. La SP 800-115 se considera un estándar de la industria para la orientación sobre pruebas de penetración y se menciona en muchos otros estándares y documentos de la industria. Puede acceder a la SP 800-115 del NIST en https://csrc.nist.gov/publications/detail/sp/800-115/final .

Ventajas

- Es extremadamente detallado a la hora de establecer estándares para ayudar a las organizaciones a mitigar la amenaza que plantean las amenazas cibernéticas.

- Se actualiza con mucha frecuencia.

- NIST proporciona acreditación a las organizaciones que utilizan este marco.

- El marco NIST está diseñado para implementarse junto con otros marcos.

Desventajas

- NIST tiene muchas iteraciones de marcos, por lo que puede resultar difícil decidir cuál se aplica a su organización.

- El marco del NIST tiene políticas de auditoría débiles, lo que dificulta determinar cómo ocurrió una violación.

- El marco no considera la computación en la nube, que se está volviendo cada vez más popular entre las organizaciones.

ISSAF – Fuerza Aérea de los Estados Unidos

El marco de evaluación de seguridad de sistemas de información (ISSAF) es otra metodología de pruebas de penetración similar a las demás de esta lista con algunas fases adicionales. El ISSAF cubre las siguientes fases:

- Recopilación de información

- Mapeo de red

- Identificación de vulnerabilidades

- Penetración

- Obtener acceso y escalada de privilegios

- Enumerando más

- Comprometer a usuarios y sitios remotos

- Mantener el acceso

- Cubriendo las huellas

CAF del NCSC

El Marco de Evaluación Cibernética (CAF) es un marco extenso de catorce principios que se utilizan para evaluar el riesgo de diversas amenazas cibernéticas y las defensas de una organización contra ellas. El marco se aplica a organizaciones que realizan servicios y actividades de vital importancia, como infraestructuras críticas, banca, etc. Se centra principalmente en los siguientes temas y los evalúa:

- Seguridad de datos

- Seguridad del sistema

- Control de identidad y acceso

- Resistencia

- Escucha

- Planificación de respuesta y recuperación

Ventajas

Está respaldado por una agencia gubernamental de ciberseguridad.

Proporciona acreditación.

Abarca catorce principios que van desde la seguridad hasta la respuesta.

Desventajas

Todavía es nuevo en la industria, lo que significa que las organizaciones no han tenido mucho tiempo para realizar los cambios necesarios para adaptarse a él.

Se basa en principios e ideas y no es tan directo como el de otros marcos, que tienen reglas.

Guía de trabajo de OWASP

El marco del » Proyecto de seguridad de aplicaciones web abiertas » es un marco impulsado por la comunidad y actualizado con frecuencia que se utiliza únicamente para probar la seguridad de las aplicaciones y servicios web. La fundación escribe periódicamente informes que indican las diez principales vulnerabilidades de seguridad que puede tener una aplicación web, el enfoque de prueba y la solución.

La Guía de pruebas de seguridad web de OWASP (WSTG) es una guía completa centrada en las pruebas de aplicaciones web. Es una compilación de muchos años de trabajo de los miembros de OWASP. OWASP WSTG cubre las fases de alto nivel de las pruebas de seguridad de aplicaciones web y profundiza en los métodos de prueba utilizados. Por ejemplo, llega a proporcionar vectores de ataque para probar ataques de secuencias de comandos entre sitios (XSS), entidades externas XML (XXE), falsificación de solicitudes entre sitios (CSRF) y ataques de inyección SQL; así como también cómo prevenir y mitigar estos ataques. Desde una perspectiva de pruebas de seguridad de aplicaciones web, OWASP WSTG es la guía más detallada y completa disponible. Puede encontrar la OWASP WSTG e información relacionada con el proyecto en https://owasp.org/www-project-web-security-testing-guide/ .

Ventajas

- Fácil de aprender y comprender.

- Se mantiene activamente y se actualiza con frecuencia.

- Cubre todas las etapas de un compromiso: desde las pruebas hasta los informes y la remediación.

- Se especializa en aplicaciones y servicios web.

Desventajas

- Puede que no esté claro qué tipo de vulnerabilidad tiene una aplicación web (a menudo pueden superponerse).

- OWASP no hace sugerencias sobre ningún ciclo de vida de desarrollo de software específico.

- El marco no tiene ninguna acreditación como CHECK.

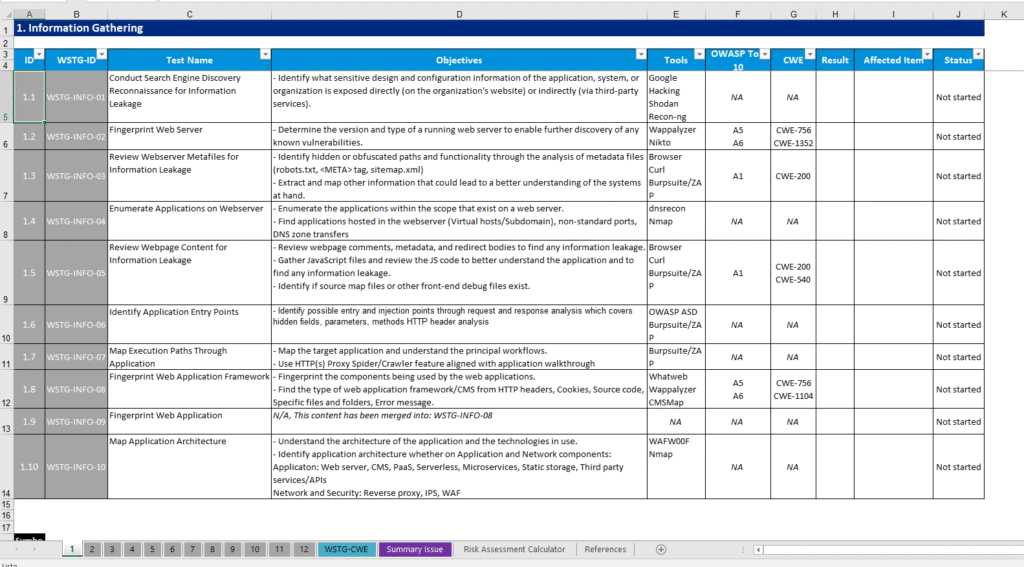

Guía de pruebas de seguridad web de OWASP (WSTG)

La Guía de pruebas de seguridad web de OWASP (WSTG) es un recurso completo e impulsado por la comunidad, proporcionado por el Proyecto Abierto de Seguridad de Aplicaciones Web (OWASP). Tiene como objetivo ayudar a los profesionales de la seguridad, desarrolladores y organizaciones a realizar evaluaciones efectivas de la seguridad de las aplicaciones web, proporcionando un enfoque estructurado y sistemático para probar las aplicaciones web en busca de vulnerabilidades de seguridad. Sirve como una referencia práctica y directa para planificar, ejecutar e informar sobre las actividades de pruebas de seguridad de aplicaciones web

https://github.com/tanprathan/OWASP-Testing-Checklist

Lista de verificación de OWASP WSTG

La lista de verificación de pruebas de seguridad web de OWASP es una lista de verificación basada en una hoja de cálculo que se puede utilizar para ayudarle a realizar un seguimiento del estado de los casos de prueba completados y pendientes. Se basa en la Guía de pruebas de seguridad web de OWASP e incluye una metodología/marco integral de pruebas de penetración que los pentesters de aplicaciones web pueden implementar en sus pruebas de penetración o evaluaciones de seguridad. También proporciona un conjunto de pruebas de seguridad de aplicaciones web detalladas y granulares que describen las diversas técnicas que se pueden utilizar para probar las configuraciones incorrectas, los fallos y las vulnerabilidades más comunes de las aplicaciones web. Además, la lista de verificación también contiene la calculadora de evaluación de riesgos de OWASP y la plantilla de resumen de hallazgos.

OWASP Penetration Testing Cheklist: https://owasp.org/www-project-websecurity-testingguide/assets/archive/OWASP_Web_Application_Penetration_Checklist_v1_1.pdf

¿Qué es una vulnerabilidad?

Una vulnerabilidad es una falla o debilidad en el diseño, implementación, operación o administración de un sistema que podría explotarse para comprometer los objetivos de seguridad del sistema.

¿Qué es una amenaza?

Una amenaza es cualquier cosa (un atacante externo malicioso, un usuario interno, la inestabilidad del sistema, etc.) que puede dañar los activos que posee una aplicación (recursos de valor, como los datos en una base de datos o en el sistema de archivos) al explotar un vulnerabilidad.

Las pruebas de penetración también pueden causar problemas como el mal funcionamiento del sistema, el bloqueo del sistema o la pérdida de datos. Por lo tanto, una empresa debe asumir riesgos calculados antes de seguir adelante con las pruebas de penetración. El riesgo se calcula de la siguiente manera y es un riesgo de gestión. Una prueba es una acción para demostrar que una aplicación cumple con los requisitos de seguridad de sus partes interesadas.

RIESGO = Amenaza × Vulnerabilidad

Tienes un sitio web de comercio electrónico en línea que está en producción. Quieres hacer una prueba de penetración antes de ponerlo en funcionamiento. En este caso, primero debes sopesar los pros y los contras. Si sigues adelante con la prueba de penetración, podría causar una interrupción del servicio. Por el contrario, si no deseas realizar una prueba de penetración, puedes correr el riesgo de tener una vulnerabilidad sin parchear que seguirá siendo una amenaza todo el tiempo. Antes de realizar una prueba de penetración, se recomienda que dejes por escrito el alcance del proyecto. Debes tener claro qué se va a probar. Por ejemplo:

- Su empresa tiene una VPN o cualquier otra técnica de acceso remoto y desea probar ese punto en particular.

- Su aplicación tiene servidores web con bases de datos, por lo que es posible que desee comprobar si tiene ataques de inyección SQL, que es una de las pruebas más importantes para un servidor web.

Antes de continuar con una prueba de penetración, debe tener en cuenta los siguientes puntos:

- Primero comprenda sus requisitos y evalúe todos los riesgos.

- Aprende y de ser posible certifícate. Es común que suelan contratar a una persona certificada para realizar pruebas de penetración porque están capacitados para aplicar todos los métodos y técnicas posibles para descubrir posibles lagunas en una red o aplicación web.

- Siempre firme un acuerdo antes de realizar una prueba de penetración.

Cuadro sobre Pentesting por Fases y Entorno

| Fase | Red | Web | Cloud | API | Móvil |

| Planificación | Definir alcance, topología, activos críticos. | Definir apps, frameworks, dependencias. | Definir cuentas cloud, regiones, servicios. | Definir endpoints, versiones, documentación. | Alcance, plataformas, OS (Android/iOS). |

| Técnicas | Threat modeling, mapeo de red. | Threat modeling, análisis estático/dinámico. | Revisar arquitectura cloud, compliance. | Revisar esquema API, contratos (Swagger, Postman). | MASVS, análisis estático/dinámico. |

| Herramientas | NIST CSF, docs internas. | OWASP ASVS, docs. | Cloud Security Alliance (CSA) CCM, docs. | OWASP ASVS/Top 10 API, Postman, docs. | OWASP MASVS, docs. |

| Reconocimiento | Escaneo de puertos, fingerprinting. | Enumerar subdominios, tecnologías, rutas. | Enumerar buckets, endpoints cloud, permisos IAM. | Descubrir endpoints, fuzzing de parámetros. | Extraer APK/IPA, permisos, endpoints. |

| Herramientas | Nmap, Netdiscover, Shodan. | Nmap, Burp, dirb, amass, whatweb. | ScoutSuite, Prowler, Pacu, aws-cli, gcloud-cli. | Postman, Burp, OWASP ZAP. | apktool, jadx, MobSF. |

| Enumeración | SMB/FTP shares, SNMP, servicios internos. | Sesiones, cookies, inyecciones, XSS/SQLi. | Roles IAM, grupos, storage mal configurado. | Autenticación, roles, rate-limits. | Tráfico interceptado, almacenamiento inseguro. |

| Herramientas | enum4linux, crackmapexec. | Burp, sqlmap, wfuzz. | CloudSploit, Pacu, Steampipe. | Burp Intruder, JWT_Tool, Postman. | Burp, Frida, Objection, adb. |

| Explotación | Credenciales débiles, RCE, pivoting. | Inyección, CSRF, bypass auth, file upload. | Abuso de IAM, SSRF interno, escalado en cloud. | BOLA, Broken Auth, fuzzing de payloads. | Hardcoded keys, bypass SSL pinning, debug bypass. |

| Herramientas | Metasploit, Hydra, Responder. | sqlmap, XSStrike, Burp Ext. | Pacu, CloudSploit, Terraform exploits. | Burp, Postman, JWT_Tool, Arjun. | MobSF, Frida, drozer, Cycript. |

| Post-explotación | Moverse lateral, exfiltrar datos. | Persistencia, robo de sesiones, defacement. | Persistencia en cuentas, abuso de servicios. | Exfiltrar datos, reutilizar tokens, pivot a otras APIs. | Extraer datos locales, tokens, claves. |

| Herramientas | Mimikatz, BloodHound, Impacket. | Burp, custom scripts. | Pacu modules, IAM abuse tools. | Burp Repeater, mitmproxy. | adb shell, Burp, Frida scripts. |

| Reporte | Riesgos por MITRE ATT&CK, CVSS. | Clasificación OWASP ASVS, CWE. | Nube: CSA CCM, CIS Benchmarks. | OWASP Top 10 API, ASVS. | Clasificación OWASP MASVS, checklist. |

| Herramientas | Word, Markdown, Dradis. | Word, Markdown, OWASP docs. | Word, Markdown, CSA templates. | Word, Markdown, ASVS templates. | Word, Markdown, MASVS checklist. |

Consejo

Sabemos que una herramienta nos puede ayudar en nuestras tareas, pero en esta profesión, más importante que una tool es nuestra manera de actuar y pensar ante un incidente o eventualidad. Existen miles de cientos de herramientas, y no existe en el mundo una persona que sepa el manejo y uso de todas las existentes, por eso es preferible saber para que utilizarla, como utilizarla y si es necesario hacer uso de la misma.

En un Pentest, el tiempo es oro, y sería una pérdida valiosa, el perder tiempo por una herramienta o el resultado que no sea el esperado. Por eso recomiendo, analizar la situación, tener un listado de tools TOP, y saber en qué momentos utilizarlas. Metasploit es muy bueno, pero no es la solución, porque en caso de utilizarlo para vulnerabilidades, se basa en una librería, nosotros nos basamos en nuestra mente, pensamos y podemos descartar un falso positivo, tengan en cuenta esto. La herramienta no es la única solución.

Link complementarios:

http://www.securityfocus.com/vulnerabilities

http://packetstormsecurity.com/

NOTA: Podes Seguir PTES como marco metodológico y OWASP WSTG/ASVS para la cobertura técnica. Si necesitas algo más “todo-en-uno”, puedes usar OSSTMM como otro marco de proceso, pero para web el estándar de facto en pruebas técnicas es OWASP WSTG.

5 Realidades del Hacking Ético que te Harán Ver la Ciberseguridad de Otra Manera

Cuando escuchas la palabra «hacker», es probable que la imagen que te viene a la mente sea la de una figura encapuchada en un sótano oscuro, escribiendo código frenéticamente para derribar sistemas. Sin embargo, la realidad del hacking ético profesional es radicalmente diferente. Lejos de ser un acto de rebeldía caótica, es una disciplina metódica, rigurosa y estratégica, más parecida a una auditoría de alta precisión que a la anarquía digital.

El hacking ético, también conocido como prueba de penetración o pentesting, es un proceso estructurado que las organizaciones contratan para descubrir y corregir sus vulnerabilidades antes de que un actor malicioso pueda explotarlas. Este artículo revelará cinco de las verdades más sorprendentes y contra-intuitivas sobre cómo funciona realmente una prueba de penetración profesional, basándose en el Estándar de Ejecución de Pruebas de Penetración (PTES), un marco de referencia creado por líderes de la industria.

1. El Trabajo Más Importante Ocurre Antes de Tocar un Teclado

Contrariamente a la creencia popular, la fase más crucial de un pentesting no es la explotación de vulnerabilidades, sino la «Interacción Previa al Compromiso» (Pre-engagement). Esta etapa inicial no tiene nada que ver con código y todo que ver con planificación, reuniones, contratos y acuerdos legales.

En esta fase, el cliente y el equipo de seguridad definen meticulosamente las reglas del juego. Se establecen componentes clave como el alcance (qué sistemas se probarán y cuáles no), las Reglas de Participación (RoE) y se obtienen todas las autorizaciones legales necesarias. Es un trabajo de gestión de proyectos que garantiza que las pruebas sean efectivas y no interrumpan operaciones críticas del negocio.

Un fallo en esta etapa puede llevar a consecuencias graves: desde clientes insatisfechos y un trabajo incompleto hasta serios problemas legales para el pentester. La planificación y la preparación son tan fundamentales que el propio estándar PTES las sitúa como el pilar de todo el proceso.

Definir el alcance es posiblemente uno de los componentes más importantes de una prueba de penetración, pero también uno de los más descuidados.

Esta realidad es sorprendente porque subvierte por completo el arquetipo del hacker. Demuestra que la herramienta más poderosa de un hacker ético no es un exploit de día cero, sino un contrato legalmente vinculante. Antes de lanzar una sola línea de código, debe existir un marco estratégico impecable que lo autorice.

2. No es un «Ataque», es una Transacción de Riesgo Empresarial

Otro mito persistente es que una prueba de penetración es una confrontación, un juego del gato y el ratón entre el hacker y el equipo de seguridad del cliente. En realidad, su verdadero objetivo es mucho más estratégico: «identificar el riesgo empresarial asociado a un ataque».

Un pentester no está ahí para «ganar», sino para evaluar cómo una vulnerabilidad técnica se traduce en un riesgo para el negocio. Una trampa común que ilustra este punto es la fijación de precios lineal. Un cliente podría ofrecer 100,000paraprobar100direccionesIP(1,000 por IP) y luego intentar aplicar esa misma tarifa para probar una única aplicación de misión crítica por solo $1,000. Un profesional sabe que el volumen de trabajo y la intensidad requerida para esa única aplicación es drásticamente mayor. El valor no reside en cuántos sistemas se comprometen, sino en la profundidad del análisis de riesgo sobre los activos que realmente importan.

Por esta razón, la comunicación constante con el cliente es fundamental. No para alardear de hallazgos, sino para gestionar las ansiedades específicas que surgen: el personal de seguridad teme ser acusado de negligencia, mientras que la gerencia se preocupa por los costos de la remediación y el posible tiempo de inactividad. Este enfoque cambia la percepción del hacker ético de un adversario a un consultor estratégico, cuya meta final es proteger el valor del negocio.

3. Pensar como un Estratega, no solo como un Explotador

Un pentester profesional no se limita a buscar fallos técnicos con herramientas automatizadas. Una de las fases más intelectuales del proceso es el «Modelado de Amenazas» (Threat Modeling). Este ejercicio consiste en comprender qué activos son valiosos para la empresa, quién querría atacarlos y por qué.

El estándar PTES lo explica con un ejemplo claro: un pentester evalúa una aplicación CRM (el activo primario). Sin embargo, al analizar su diseño, descubre que la base de datos de Recursos Humanos (un activo secundario de altísimo valor) reside en el mismo servidor. De repente, el panorama de amenazas cambia drásticamente. Un atacante podría usar la aplicación CRM como un trampolín para obtener información sensible de los empleados.

Este proceso obliga al pentester a pensar en los procesos de negocio, las motivaciones del atacante y el impacto real de una brecha, mucho más allá de la vulnerabilidad técnica aislada. El hacking de alto nivel es un ejercicio de inteligencia que mapea las debilidades del negocio en su conjunto, no solo las del software, demostrando que la estrategia precede a la explotación.

4. El Verdadero Arte: Entrar, Persistir y Salir como un Fantasma (con Reglas Estrictas)

Una vez que se ha logrado el acceso a un sistema (fase de «Explotación»), comienza el verdadero arte de la «Post-Explotación». Aquí, el trabajo del pentester tiene dos caras aparentemente contradictorias. Por un lado, debe actuar como un atacante avanzado: determinar el valor del sistema comprometido, escalar privilegios y mantener el acceso de forma persistente y sigilosa.

Por otro lado, debe hacerlo siguiendo un código de conducta increíblemente estricto, definido en las Reglas de Compromiso. Algunas de estas reglas incluyen:

• Documentar cada cambio realizado y restaurar el sistema a su estado original al finalizar.

• No modificar servicios críticos sin permiso explícito y por escrito del cliente.

• Manejar datos privados, como contraseñas, con extrema confidencialidad, ocultándolos o enmascarándolos en los informes.

• Borrar todas las huellas, herramientas y puertas traseras instaladas una vez concluida la prueba.

Esta dualidad define al profesional. Requiere la habilidad de un actor malicioso para ser efectivo, pero la disciplina de un cirujano para no causar daños. En última instancia, la autodisciplina del hacker ético debe ser superior a la del adversario que emula, operando con máxima eficacia dentro de límites éticos rigurosos.

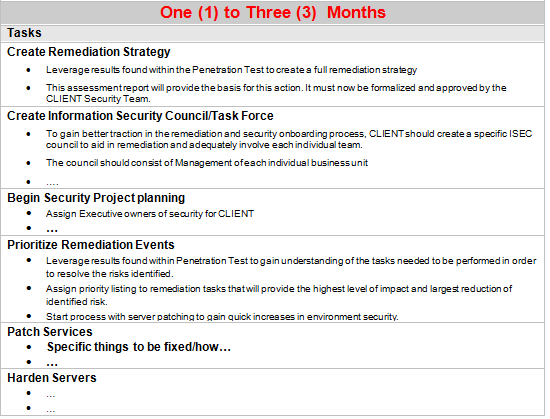

5. El Producto Final No es un Acceso Comprometido, es un Informe Impecable

Para un pentester, el momento de la explotación puede ser el más emocionante. Sin embargo, desde la perspectiva del cliente, todo el trabajo técnico es inútil si no se puede comunicar de forma clara y procesable. Por eso, la fase de «Informes» (Reporting) es, sin duda, la más crítica de todo el proceso.

Un informe de pentesting profesional no es una simple lista de vulnerabilidades. Se divide en dos documentos clave:

• El Reporte Técnico: Destinado a los administradores de sistemas, con todos los detalles sobre las vulnerabilidades, los métodos de explotación y las evidencias obtenidas.

• El Reporte Ejecutivo: Dirigido a la alta dirección, que describe los riesgos en términos de negocio (impacto financiero, reputacional, etc.) y evita la jerga técnica.

Más importante aún, un buen informe no solo señala los problemas, sino que ofrece una «Hoja de ruta estratégica» con un plan priorizado de remediación. Esto le dice a la organización no solo qué está roto, sino en qué orden debe arreglarlo para reducir el riesgo de la manera más eficiente. El valor del hacker ético no reside en su capacidad para romper sistemas, sino en su habilidad para ayudar a construir seguridad a través de una comunicación efectiva y procesable.

Metodología del Hacking (Fases del pentesting)

El hacking ético tiene como objetivo estudiar el sistema utilizando habilidades de hacking de primer nivel. El proceso de hacking ético se divide fases. Se requiere una enorme cantidad de trabajo y perseverancia para encontrar y explotar por completo las vulnerabilidades de los sistemas. Cuando se trata de hacking, es importante recordar que los ciberdelincuentes siempre idean nuevos métodos para atacar las debilidades. Las etapas del proceso de hacking ayudan a abordar secuencialmente las amenazas a la seguridad y a identificar los daños causados por el vector de ataque.

Metodología PTE´s

El Estándar de Ejecución de Penetración (PTES, por sus siglas en inglés) consta de siete secciones principales que cubren todo lo relacionado a una prueba de intrusión; desde la comunicación inicial y el razonamiento detrás de un Pentesting, seguido de la recopilación de inteligencia y las fases de modelado de amenazas donde los pentesters trabajan detrás de escena para obtener una mejor comprensión de la organización analizada a través de la investigación de vulnerabilidades, explotación y post explotación. http://www.pentest-standard.org/index.php/Main_Page

¿Quién diseñó esta metodología?

Penetration Testing Execution Standard (PTES) es un marco de código abierto para estandarizar las pruebas de penetración. PTES está impulsado por la comunidad de profesionales de seguridad líderes en la industria, lo que le otorga una amplia gama de aplicabilidad para diferentes proyectos de prueba.

¿Cuál es el propósito de este método?

El propósito principal de PTES es brindar a los evaluadores un proceso sistemático para identificar y probar vulnerabilidades de seguridad y cómo mitigar esos riesgos de manera adecuada.

¿Cuáles son los pasos?

El estándar de ejecución de pruebas de penetración consta de siete (7) secciones principales. Estas abarcan todo lo relacionado con una prueba de penetración: desde la comunicación inicial y el razonamiento detrás de una prueba de penetración, pasando por las fases de recopilación de inteligencia y modelado de amenazas, donde los evaluadores trabajan entre bastidores para comprender mejor la organización sometida a prueba; la investigación de vulnerabilidades, su explotación y su posterior explotación, donde la experiencia técnica en seguridad de los evaluadores se integra con la comprensión empresarial de la operación; y, finalmente, la elaboración de informes, que captura todo el proceso de forma comprensible para el cliente y le aporta el máximo valor.

Dado que cada prueba de penetración es única, y las pruebas abarcarán desde las más rutinarias de aplicaciones web o redes hasta la participación a fondo de un equipo rojo, dichos niveles permitirán a la organización definir el nivel de sofisticación que espera que muestre su adversario y al evaluador aumentar la intensidad en las áreas donde la organización más lo necesita. Parte del trabajo inicial sobre los «niveles» se puede ver en la sección de recopilación de inteligencia. A continuación se presentan las principales secciones definidas por la norma como base para la ejecución de pruebas de penetración:

- Interacciones previas al compromiso

- Recopilación de información

- Modelado de amenazas

- Análisis de vulnerabilidad

- Explotación

- Post explotación

- Informes

¿Cuándo debo utilizar esta metodología?

PTES se puede utilizar para pruebas de penetración internas , externas e inalámbricas dentro de un entorno. Su enfoque en la recopilación de información y el modelado de amenazas puede permitir que una organización personalice sus pruebas de penetración para abordar su infraestructura específica, lo que puede brindar resultados muy beneficiosos.

¿Por qué vale la pena conocer esta metodología?

El enfoque estructurado y completo de las pruebas de penetración le ayuda a cubrir todos los aspectos necesarios de su evaluación . PTES también proporciona una metodología sistemática que puede proporcionar estandarización entre las pruebas en caso de que su organización establezca las pruebas de penetración como una medida de seguridad habitual.

PTE´s Vs OWASP WSTG

Recorda: Podes Seguir PTES como marco metodológico y OWASP WSTG/ASVS para la cobertura técnica, pero para web el estándar de facto en pruebas técnicas es OWASP WSTG.

Mapeo rápido (PTES → Web)

| Fase PTES | Enfoque en web | Referencias OWASP (ejemplos) |

| Pre-engagement | Alcance, RCE, credenciales de prueba, ambientes, ventanas de prueba, SLAs. | WSTG-INFO-01/02 (recon) para estimar esfuerzo; ASVS 1.x (V1) para requisitos. |

| Inteligencia | Descubrir dominios/subdominios, tech stack, endpoints, versiones. | WSTG-INFO-*; WSTG-CLNT; WSTG-CONF. |

| Modelado de amenazas | Roles, activos, superficies (auth, API, file upload, SSRF, deserialización). | ASVS 2.x/4.x/5.x; WSTG-BUSL (lógica). |

| Análisis de vulnerabilidades | Mapeo de la app, enumeración de parámetros, análisis asistido por herramientas. | WSTG-* como guía de cobertura. |

| Explotación | PoC reproducibles, cadena de bugs (p. ej. IDOR → RCE). | WSTG-INPV, WSTG-ATHN/ATHZ, WSTG-INFO. |

| Post-explotación | Escalada, pivotes (SSRF→cloud), extracción mínima de evidencia. | Buenas prácticas de evidencia/contención. |

| Reporte | Riesgo de negocio, impacto, priorización y remediación verificable. | ASVS para criterios de aceptación. |

1. Planeación y Preparación – Interacciones previas al compromiso

Objetivo: Establecer los objetivos, alcance y metodología del pentesting.

Detalles: En esta fase inicial, se definen las reglas del juego entre el cliente y el pentester. Todo el trabajo comienza con una planificación clara que asegura que las pruebas sean efectivas y no interrumpan operaciones críticas.

Componentes clave:

- Definición del alcance: Especificar qué sistemas, redes o aplicaciones serán evaluados.

- Identificación de objetivos: Determinar si el enfoque será caja negra (sin conocimiento previo), caja blanca (con acceso total) o caja gris (con conocimiento parcial).

- Aprobaciones legales: Obtener autorizaciones para realizar las pruebas.

- Definición de las herramientas y técnicas: Seleccionar las herramientas y enfoques adecuados para el proyecto.

Ejemplo: Si se va a realizar un pentesting sobre una red corporativa, se debe aclarar si el alcance incluye servidores, dispositivos IoT, endpoints, o solo el perímetro de la red.

Objetivo

El objetivo de esta sección del PTES es presentar y explicar las herramientas y técnicas disponibles que facilitan el éxito de la fase de precompromiso en una prueba de penetración. La información de esta sección es el resultado de muchos años de experiencia conjunta de algunos de los expertos en pruebas de penetración más exitosos del mundo.

Esta sección abarca las preguntas principales que deben responderse antes de comenzar una prueba. Recuerde que una prueba de penetración no debe ser una confrontación. No debe ser una actividad para ver si se puedes «hackear» el sistema. Debe centrarse en identificar el riesgo empresarial asociado a un ataque.

Para obtener el máximo provecho, asegúrese de que las preguntas de este documento estén cubiertas. Además, a medida que avance la actividad de definición del alcance, una buena empresa de pruebas comenzará a formular preguntas adicionales adaptadas a su organización.

Definir el alcance

Definir el alcance es posiblemente uno de los componentes más importantes de una prueba de penetración, pero también uno de los más descuidados. Si bien se ha escrito mucho sobre las diferentes herramientas y técnicas que se pueden utilizar para acceder a una red, se ha escrito muy poco sobre el tema que precede a la penetración: la preparación. No completar adecuadamente las actividades previas a la participación puede exponer al evaluador de penetración (o a su empresa) a diversos problemas, como la corrupción del alcance, clientes insatisfechos e incluso problemas legales. El alcance de un proyecto define específicamente lo que se va a probar.

Un componente clave para definir el alcance de un proyecto es definir cómo deben invertir su tiempo los evaluadores. Por ejemplo, un cliente solicita que se prueben cien direcciones IP por un precio de $100,000. Esto significa que el cliente ofrece $1,000 por cada dirección IP probada. Sin embargo, esta estructura de costos solo es efectiva con ese volumen. Una trampa común en la que caen algunos evaluadores es mantener costos lineales durante todo el proceso de prueba. Si el cliente solo solicitara que se probara una aplicación crítica para el negocio con la misma estructura de precios ($1,000), mientras que el evaluador seguirá atacando solo una IP, el volumen de trabajo habrá aumentado drásticamente. Es importante variar los costos en función del trabajo realizado. De lo contrario, una empresa puede fácilmente verse infravalorada por sus servicios, lo que la motiva a realizar un trabajo incompleto.

A pesar de contar con una sólida estructura de precios, el proceso no es del todo claro. No es raro que un cliente desconozca por completo qué necesita probar. También es posible que no sepa comunicar eficazmente sus expectativas de la prueba. Es importante, en la fase de precontratación, que el tester pueda guiar al cliente en lo que podría ser un territorio desconocido. El tester debe comprender la diferencia entre una prueba que se centra en una sola aplicación con gran intensidad y una prueba en la que el cliente proporciona una amplia gama de direcciones IP para probar y el objetivo es simplemente encontrar una forma de acceder.

Fase de precompromiso

Las pruebas de penetración son un método que muchas empresas siguen para minimizar sus brechas de seguridad. Se trata de una forma controlada de contratar a un profesional que intentará hackear su sistema y le mostrará las lagunas que debe solucionar. Pero antes de realizar una prueba de penetración, es obligatorio tener un acuerdo que mencione explícitamente los siguientes parámetros:

- ¿Cuál será el tiempo de la prueba de penetración?

- ¿Dónde estará la fuente IP del ataque y

- ¿Cuáles serán los campos de penetración del sistema?

La fase de precompromiso de las pruebas de penetración de aplicaciones web es un paso crucial que sienta las bases para una evaluación de seguridad exitosa y bien planificada. Implica preparativos preliminares, la comprensión de los requisitos del proyecto y la obtención de las autorizaciones necesarias antes de iniciar las pruebas reales. Durante la fase de precompromiso, el evaluador de penetración y el cliente deben discutir y acordar una serie de detalles legales y técnicos pertinentes a la ejecución y los resultados de la evaluación de seguridad.

Estamos comenzando a trabajar con nuestro nuevo cliente. Necesitamos trabajar en el alcance y el plan de nuestro trabajo con ellos para obtener su aprobación. Una vez que lleguemos a un acuerdo, podemos generar nuestra declaración de trabajo y comenzar el proyecto. Es importante que comprenda esta parte de nuestro negocio. Muchas cosas pueden salir mal si no planificamos y delimitamos adecuadamente nuestro trabajo de pentesting.

En particular, debemos conocer las leyes locales y los conceptos legales relacionados con las pruebas de penetración. Aprenderá la importancia de una buena planificación y delimitación del trabajo de pruebas de penetración o piratería ética. Aprenderá sobre varios conceptos legales clave y los diferentes aspectos de las evaluaciones de seguridad basadas en el cumplimiento. Por último, trabajará para desarrollar la mentalidad y la ética de un hacker ético profesional, que es un requisito esencial para trabajar. Muchas cosas pueden salir mal si no se planifica y delimita adecuadamente un proyecto de prueba de penetración. En particular, es necesario conocer las leyes locales y los conceptos legales relacionados con las pruebas de penetración.

Fase de precompromiso punto a punto

Este puede ser uno o más documentos con el objetivo de definir lo siguiente:

- Objetivos y alcance del trabajo

- Cronograma e hitos

- Responsabilidades y obligaciones

- Acciones autorizadas

- Expectativas y entregables

- Declaración de trabajo

Comprensión de los objetivos del proyecto:

- Definir claramente los objetivos y metas de la prueba de penetración.

- Comprender lo que las partes interesadas pretenden lograr a través del proceso de prueba.

Definición del alcance:

- Identifique el alcance de la prueba de penetración, incluyendo las aplicaciones web, URL y funcionalidades específicas que se probarán.

- Defina los límites y limitaciones del alcance, como qué sistemas o redes están fuera del alcance de las pruebas.

Autorización y requisitos legales:

- Obtenga la autorización adecuada de la gerencia de la organización o de los propietarios de las aplicaciones para realizar la prueba de penetración.

- Asegúrese de que las actividades de prueba cumplan con todos los requisitos legales o reglamentarios, y de que se obtengan todos los permisos pertinentes

Reglas de participación (RoE):

- Establecer un conjunto de reglas de participación que describan las reglas, restricciones y directrices específicas para el proceso de pruebas.

- Incluir detalles sobre el programa de pruebas, las horas de prueba, los canales de comunicación y los procedimientos de escalamiento.

Comunicación y coordinación:

- Establecer canales de comunicación claros con las partes interesadas clave, incluyendo el personal de TI, los equipos de desarrollo y la gerencia.

- Coordinarse con el personal relevante para garantizar una interrupción mínima en el entorno de producción durante las pruebas

Contratos y acuerdos de confidencialidad:

- Firmar los contratos y acuerdos de confidencialidad (NDA) necesarios con la organización para proteger la información confidencial y garantizar la confidencialidad.

Reunión de alcance:

- Realizar una reunión de alcance con las partes interesadas clave para discutir los objetivos de las pruebas, el alcance y cualquier inquietud o restricción específica.

- Utilice esta reunión para aclarar las expectativas y asegurarse de que todos estén alineados con el enfoque de las pruebas.

Preparación de herramientas y recursos:

- Asegurarse de que el equipo de pruebas tenga todas las herramientas, licencias y recursos necesarios para la evaluación.

- Configurar un entorno de pruebas seguro y cualquier máquina virtual necesaria para las pruebas.

Evaluación y aceptación de riesgos:

- Realice una evaluación de riesgos para comprender el impacto potencial de la prueba de penetración en la aplicación web y la organización.

- Obtenga la aceptación de la gerencia de cualquier riesgo asociado con el proceso de prueba.

Inicio de la participación:

- Inicie oficialmente la prueba de penetración, confirmando la fecha de inicio y el cronograma con las partes interesadas de la organización.

- Comparta el RoE y cualquier otro detalle relevante con el equipo de pruebas

La comunicación

Siempre debe mantenerse en contacto con su cliente mientras realiza las pruebas. Es probable que algunos miembros del personal de seguridad estén preocupados por la posibilidad de que se los acuse de negligencia profesional debido a las vulnerabilidades que encuentres. A la gerencia le preocupa el tiempo que lleva realizar una prueba y los costos que podrían generarse si las vulnerabilidades que descubres pudieran requerir costosas actualizaciones de software o tiempo de inactividad del sistema.

Es eficaz programar reuniones periódicas de control con tus clientes para que sepan cómo va la prueba. También abre canales de comunicación menos formales con el personal de ciberseguridad para ayudarlos a sentirse más cómodos con lo que estás haciendo y para encontrar respuestas a las preguntas que puedan surgir durante la prueba.

En un sentido formal, el acuerdo de pruebas de penetración establecen cómo pretendes comunicarnos durante la prueba y con quién. También establecemos a quién del equipo del cliente se le debe informar si descubres indicadores de una vulneración previa. Por último, enumeras las partes interesadas de la organización que deben recibir el informe final y asistir a la presentación de cierre.

El ROE es un documento que se elabora en las etapas iniciales de una prueba de penetración. Este documento consta de tres secciones principales (explicadas en la tabla a continuación), que son las responsables de decidir cómo se lleva a cabo la prueba. El instituto SANS ofrece un excelente ejemplo de este documento, que puede consultar en línea aquí ..

Sección

- Permiso: Esta sección del documento otorga autorización explícita para que se lleve a cabo la colaboración. Esta autorización es esencial para proteger legalmente a las personas y organizaciones en las actividades que realizan.

- Alcance de la prueba: Esta sección del documento indicará los objetivos específicos a los que debe aplicarse la prueba. Por ejemplo, la prueba de penetración podría aplicarse solo a ciertos servidores o aplicaciones, pero no a toda la red.

- Normas: La sección de reglas definirá con precisión las técnicas permitidas durante la interacción. Por ejemplo, las reglas pueden especificar que técnicas como los ataques de phishing están prohibidos, pero que los ataques MITM (Man-in-the-Middle) sí lo están.

En resumen Planificación y Alcance

Definición: Entender qué se puede y qué no se puede atacar.

- Objetivos: reglas de engagement, alcance (dominios, APIs, apps, tiempo).

- Técnicas:

- Reuniones con cliente → entender negocio y objetivos.

- Definir si es Black Box, White Box o Gray Box.

- Herramientas: documentación, contratos, Google Docs/Notion.

2. Escaneo y Enumeración

Esta sección define las actividades de recopilación de inteligencia de una prueba de penetración. El propósito es proporcionar un estándar diseñado específicamente para el pentester que realiza el reconocimiento contra un objetivo (normalmente corporativo, militar o relacionado). El documento detalla el proceso de pensamiento y los objetivos del reconocimiento mediante pruebas de penetración y, si se utiliza correctamente, ayuda al lector a elaborar un plan estratégico para atacar un objetivo.

Objetivo

Identificar las puertas de entrada potenciales al sistema objetivo.

Detalles

Aquí se realiza una exploración activa del objetivo para obtener información técnica detallada. Esto incluye el descubrimiento de hosts, servicios, puertos abiertos y vulnerabilidades. Nos enfocaremos en identificar toda la información posible del objetivo. Esto nos servirá para realizar la planeación de una prueba de penetración y delimitar el alcance de la misma.

Es la parte en la que intentamos obtener toda la información de nuestro objetivo. Quizás puedas saber más o menos quién es tu objetivo, pero si tenemos toda la información posible nos facilitará el pentesting más adelante. De hecho, en este paso puede ser que encontremos información sensible que está expuesta a Internet y que podamos usar para realizar un ataque de ingeniería social. Se trata de saber el tamaño y el alcance de nuestro objetivo.

Los hackers capturan una «huella» del sistema para adquirir la mayor cantidad de información posible antes de comenzar una prueba de penetración. Registra las solicitudes de la organización durante la vigilancia, recopila información vital de configuración del sistema e información de inicio de sesión y realiza escaneos de red para comprender el sistema.

Esto surge de la comprensión de que los ataques exitosos son el resultado de vulnerabilidades importantes:

- Servicios en la red

- Servidores que manejan cargas de trabajo en la red.

- Direcciones IP

- Nombres y credenciales de inicio de sesión

- Ubicación física de la máquina de destino

Reconocimiento

Recopilar información sobre la aplicación de destino, su infraestructura y las tecnologías utilizadas. Esto puede incluir la identificación de la URL de la aplicación, los detalles del servidor, los marcos de la aplicación y cualquier subdominio asociado.

Mapeo y descubrimiento:

Explora la aplicación de destino para identificar todos los puntos de entrada disponibles, como campos de entrada, formularios, URL y parámetros ocultos. Utiliza herramientas como rastreadores web o exploración manual para mapear la funcionalidad de la aplicación e identificar posibles vulnerabilidades.

Escaneo:

Una vez que tenemos las redes identificadas podemos proceder al escaneo de las mismas y aquí obtendremos no solo un listado de puertos abiertos sino que probablemente obtengas los servicios y versiones que están corriendo en los mismos. Esto nos servirá más adelante como punto de entrada ya que quizás alguno de esos servicios tenga alguna vulnerabilidad que podamos explotar para obtener acceso a la máquina. El hacker investiga los sistemas en busca de vulnerabilidades. Las tecnologías de escaneo automatizado adquieren datos en todas las computadoras, usuarios y servicios de la red.

- Mapeo de red: En este paso se explora la topología de la red, incluidos detalles como información del host, servidores, enrutadores y firewalls dentro de la red del host. Para que el hacking ético tenga éxito, estos profesionales deben comprender el diseño de la red.

- Escaneo de puertos: Los hackers utilizan herramientas automatizadas para detectar cualquier puerto de red abierto. Esto lo convierte en una forma eficaz de identificar los servicios y sistemas activos en una red y cómo conectarse a ellos.

- Escaneo de vulnerabilidades: Se utilizan herramientas automatizadas para encontrar fallas de seguridad que puedan aprovecharse para lanzar ataques. Existen muchas herramientas; sin embargo, existen algunos populares que se utilizan durante la fase de escaneo del hacking.

Los métodos más comunes son:

- Google hacking

- OSINT

- DOXING

Lo que se pretende es sacar la mayor cantidad de información para proceder a hacer un perfil.

Subfases:

- Escaneo de redes:

- Detectar dispositivos activos en la red.

- Identificar puertos abiertos (usualmente con herramientas como Nmap).

- Enumeración:

- Extraer información detallada de servicios como FTP, SSH o bases de datos.

- Listar usuarios, directorios compartidos y configuraciones expuestas.

- Detección de vulnerabilidades:

- Usar escáneres como Nessus o OpenVAS para identificar puntos débiles conocidos.

Técnicas:

- OSINT: búsqueda en Google (Google Dorking).

- Whois/DNS: subdominios, registros.

- Fingerprinting: identificar tecnologías.

- Escaneo de puertos y servicios.

- Enumeración de directorios.

- Identificación de endpoints de API.

Herramientas:

- whois, nslookup, dig, theHarvester, Amass, Sublist3r.

- whatweb, wappalyzer.

- Shodan, Censys.

- nmap, masscan, Nikto.

- dirb, gobuster, feroxbuster.

- Postman, Burp Suite (Spider).

3. Modelado de Amenazas

En esta fase ya hemos extraído la información necesaria y en base a la información recaudada vamos a gestionar el perfil de ataque y la creación de nuestros vectores de ataque. Un modelo de amenazas es en esencia una representación de toda la información que afecta a la seguridad de una aplicación. Es un proceso para capturar, organizar y analizar toda esta información.

Esta sección define un enfoque de modelado de amenazas necesario para la correcta ejecución de una prueba de penetración. El estándar no utiliza un modelo específico, sino que exige que el modelo utilizado sea consistente en cuanto a su representación de las amenazas, sus capacidades, sus cualificaciones según la organización sometida a prueba y su capacidad de ser aplicado repetidamente en futuras pruebas con los mismos resultados.

El estándar se centra en dos elementos clave del modelado tradicional de amenazas: los activos y el atacante (comunidad/agente de amenazas). Cada uno se desglosa, respectivamente, en activos y procesos de negocio, y en las comunidades de amenazas y sus capacidades. Como mínimo, los cuatro elementos deben estar claramente identificados y documentados en cada prueba de penetración.

Al modelar el lado del atacante, además de la comunidad de amenazas (que es principalmente semántica y se puede vincular con el análisis FODA de negocios de la organización) y las capacidades (que es principalmente técnica), también se deben proporcionar aspectos adicionales del modelado de la motivación.

Estos puntos adicionales consideran esencialmente el valor de los diferentes activos disponibles en el objetivo y se combinan con el costo de adquirirlos. Como modelo complementario, también se debe realizar un modelado de impacto para la organización a fin de proporcionar una visión más precisa del escenario hipotético en torno al evento de pérdida de cada uno de los activos identificados. Esto debe considerar el valor neto de los activos, su valor intrínseco y otros costos indirectos asociados con un evento de pérdida.

La fase de modelado de amenazas en cualquier prueba de penetración es crucial tanto para los evaluadores como para la organización. Aclara la tolerancia al riesgo y la priorización de la organización (¿qué activos son más importantes? ¿Qué comunidades de amenazas son más relevantes?). Además, permite al evaluador centrarse en ofrecer una experiencia que simule fielmente las herramientas, técnicas, capacidades, accesibilidad y perfil general del atacante, teniendo en cuenta los objetivos reales dentro de la organización, de modo que se pongan a prueba los controles, procesos e infraestructura más relevantes, en lugar de un inventario de elementos de TI.