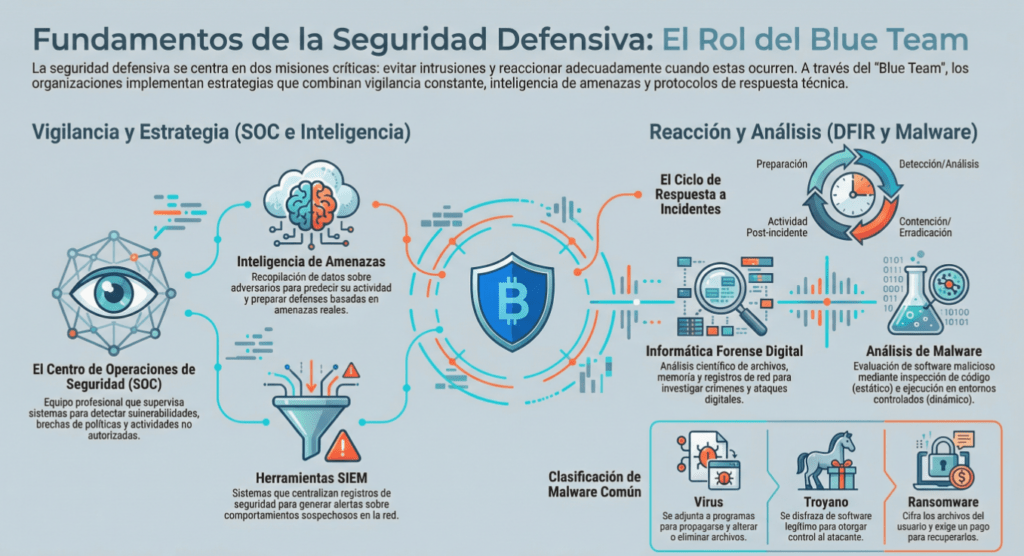

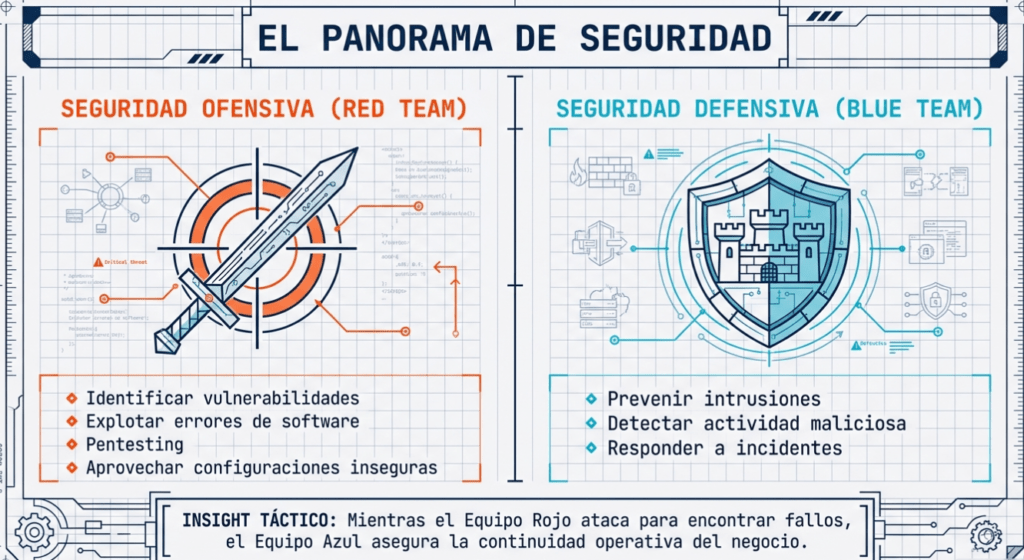

En la sala anterior, aprendimos sobre seguridad ofensiva, cuyo objetivo es identificar y explotar vulnerabilidades del sistema para mejorar las medidas de seguridad. Esto incluye la explotación de errores de software, el aprovechamiento de configuraciones inseguras y el aprovechamiento de políticas de control de acceso no implementadas, entre otras estrategias. Los equipos rojos y los evaluadores de penetración se especializan en estas técnicas ofensivas. En esta sala, TryHackMe – Defensive Security Intro examinaremos su contraparte, la seguridad defensiva. Esta se ocupa de dos tareas principales:

- Cómo evitar que se produzcan intrusiones

- Detectar intrusiones cuando ocurren y responder adecuadamente

Los equipos azules son parte del panorama de seguridad defensiva.

Algunas de las tareas relacionadas con la seguridad defensiva incluyen:

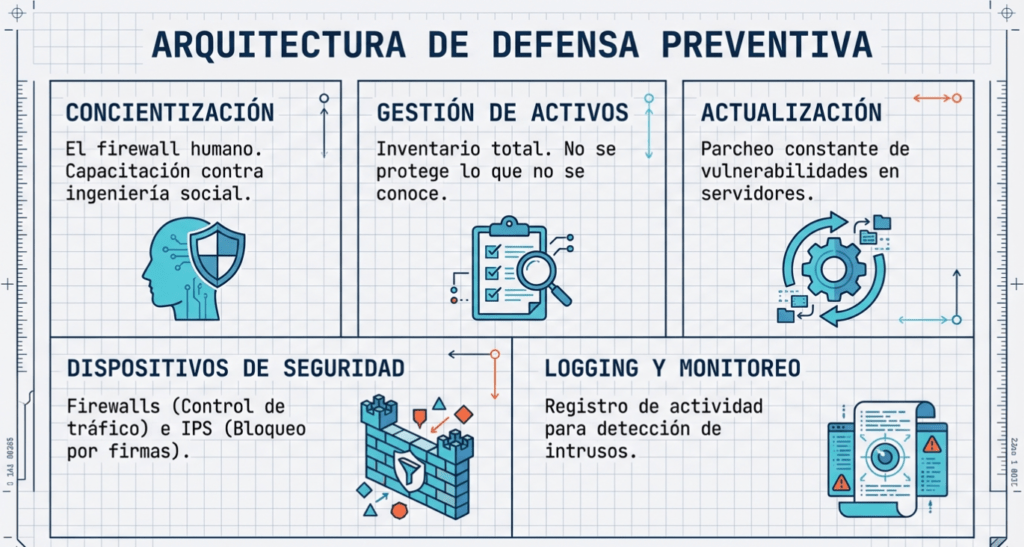

- Concientización del usuario sobre ciberseguridad: capacitar a los usuarios sobre ciberseguridad ayuda a protegerse contra ataques dirigidos a sus sistemas.

- Documentar y gestionar activos: Necesitamos conocer los sistemas y dispositivos que debemos gestionar y proteger adecuadamente.

- Actualización y parcheo de sistemas: garantizar que las computadoras, servidores y dispositivos de red estén correctamente actualizados y parcheados contra cualquier vulnerabilidad (debilidad) conocida.

- Configuración de dispositivos de seguridad preventiva: los firewalls y los sistemas de prevención de intrusiones ( IPS ) son componentes esenciales de la seguridad preventiva. Los firewalls controlan el tráfico de red que entra y sale del sistema o la red. Los IPS bloquean cualquier tráfico de red que cumpla con las reglas y firmas de ataque vigentes.

- Configuración de dispositivos de registro y monitoreo: Un registro y monitoreo adecuados de la red son esenciales para detectar actividades e intrusiones maliciosas. Si un nuevo dispositivo no autorizado aparece en nuestra red, deberíamos poder detectarlo.

La seguridad defensiva implica mucho más. Además de lo anterior, también abordaremos los siguientes temas relacionados:

- Centro de Operaciones de Seguridad ( SOC )

- Inteligencia de amenazas

- Investigación forense digital y respuesta a incidentes ( DFIR )

- Análisis de malware

Responda las preguntas a continuación

¿Qué equipo se centra en la seguridad defensiva?

BLUE TEAM

Tarea 2 – Áreas de seguridad defensiva

En esta tarea, cubriremos dos temas principales relacionados con la seguridad defensiva:

- Centro de Operaciones de Seguridad ( SOC ), donde cubrimos la inteligencia de amenazas

- Análisis forense digital y respuesta a incidentes ( DFIR ), donde también cubrimos el análisis de malware

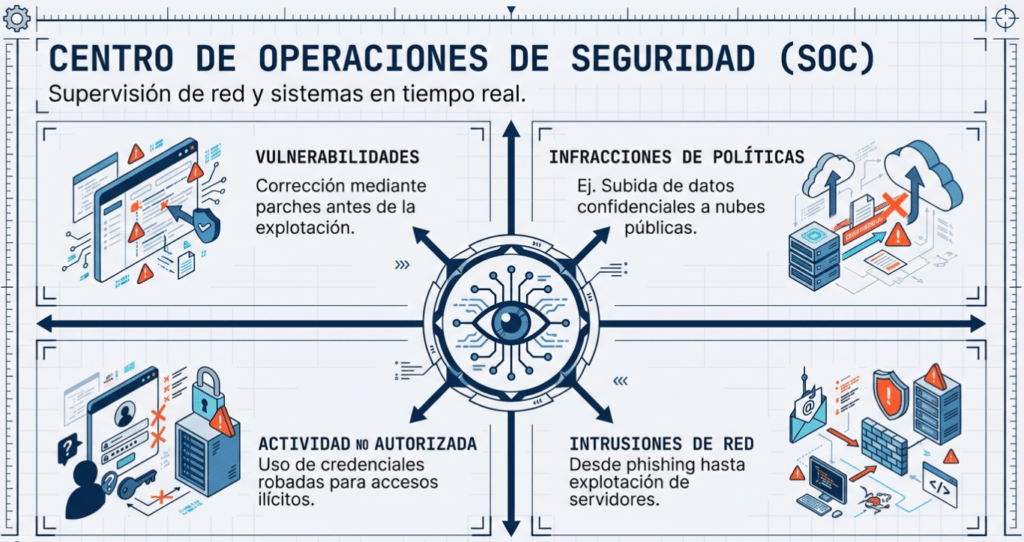

Centro de Operaciones de Seguridad ( SOC )

Un Centro de Operaciones de Seguridad ( SOC ) es un equipo de profesionales de ciberseguridad que supervisa la red y sus sistemas para detectar eventos maliciosos de ciberseguridad. Algunas de las principales áreas de interés para un SOC son:

- Vulnerabilidades: Siempre que se descubre una vulnerabilidad (debilidad) del sistema, es fundamental corregirla mediante la instalación de una actualización o parche adecuado. Si no hay una solución disponible, se deben tomar las medidas necesarias para evitar que un atacante la explote. Si bien la corrección de vulnerabilidades es vital para un SOC , no se les asigna necesariamente.

- Infracciones de políticas: Una política de seguridad es un conjunto de reglas necesarias para proteger la red y los sistemas. Por ejemplo, podría considerarse una infracción de la política si los usuarios suben datos confidenciales de la empresa a un servicio de almacenamiento en línea.

- Actividad no autorizada: Considere el caso en el que se roban el nombre de usuario y la contraseña de un usuario, y el atacante los utiliza para acceder a la red. Un SOC debe detectar y bloquear este evento lo antes posible antes de que se produzcan más daños.

- Intrusiones en la red: Por muy buena que sea su seguridad, siempre existe la posibilidad de una intrusión. Una intrusión puede ocurrir cuando un usuario hace clic en un enlace malicioso o cuando un atacante explota un servidor público. En cualquier caso, cuando ocurre una intrusión, debemos detectarla lo antes posible para evitar daños mayores.

Las operaciones de seguridad abarcan varias tareas para garantizar la protección; una de esas tareas es la inteligencia de amenazas.

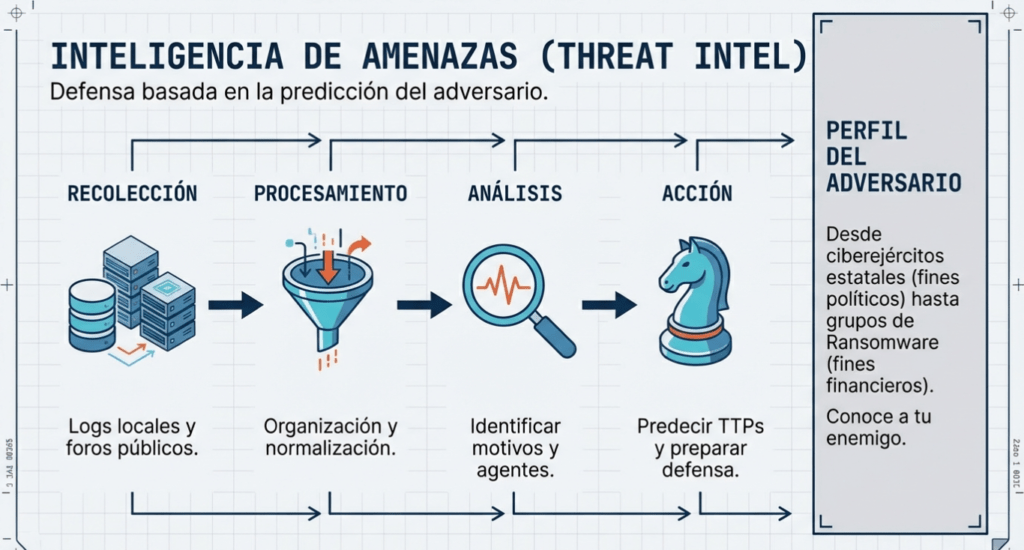

Inteligencia de amenazas

En este contexto, la inteligencia se refiere a la información que se recopila sobre enemigos reales y potenciales. Una amenaza es cualquier acción que pueda interrumpir o afectar negativamente a un sistema. La inteligencia de amenazas recopila información para ayudar a la empresa a prepararse mejor contra posibles adversarios. El objetivo sería lograr una defensa basada en amenazas . Cada empresa tiene diferentes adversarios. Algunos adversarios podrían intentar robar datos de clientes de un operador móvil; sin embargo, otros están interesados en detener la producción en una refinería de petróleo. Algunos ejemplos de adversarios incluyen un ejército cibernético de un estado-nación que opera con fines políticos y un grupo de ransomware que actúa con fines financieros. Según la empresa (objetivo), podemos esperar adversarios.

La inteligencia necesita datos. Estos deben recopilarse, procesarse y analizarse. Los datos se obtienen de fuentes locales, como registros de red, y fuentes públicas, como foros. El procesamiento de datos los organiza en un formato adecuado para su análisis. La fase de análisis busca obtener más información sobre los atacantes y sus motivos; además, busca crear una lista de recomendaciones y acciones concretas.

Conocer a sus adversarios le permite conocer sus tácticas, técnicas y procedimientos. Gracias a la inteligencia de amenazas, identificamos al agente de la amenaza (adversario) y predecimos su actividad. En consecuencia, podemos mitigar sus ataques y preparar una estrategia de respuesta.

Investigación forense digital y respuesta a incidentes ( DFIR )

Esta sección trata sobre investigación forense digital y respuesta a incidentes ( DFIR ) y cubriremos:

- Análisis forense digital

- Respuesta a incidentes

- Análisis de malware

Análisis forense digital

La ciencia forense es la aplicación de la ciencia para investigar crímenes y establecer hechos. Con el uso y la difusión de sistemas digitales, como computadoras y teléfonos inteligentes, surgió una nueva rama de la ciencia forense para investigar delitos relacionados: la informática forense, que posteriormente evolucionó a la ciencia forense digital .

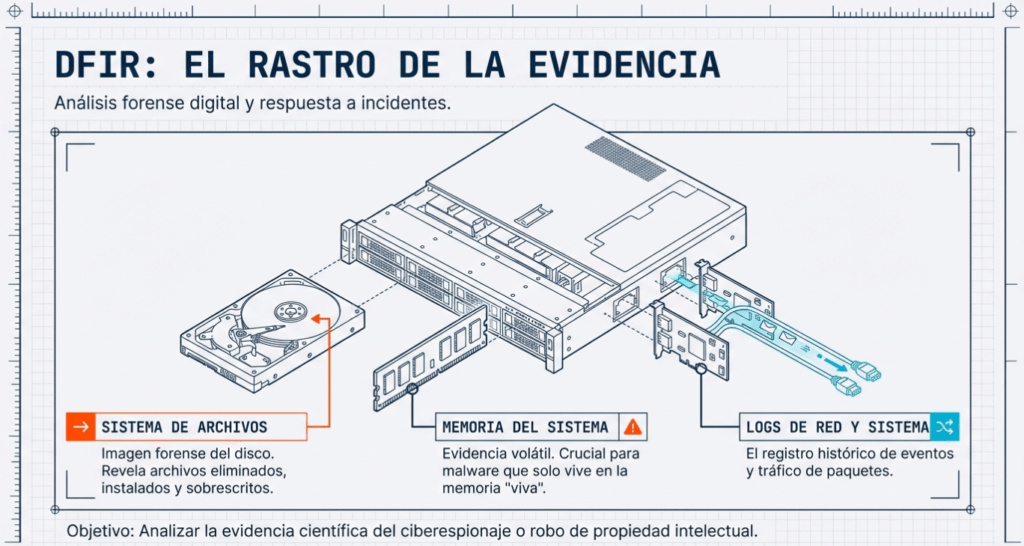

En seguridad defensiva, el enfoque de la ciencia forense digital se centra en el análisis de la evidencia de un ataque y sus autores, así como en otras áreas como el robo de propiedad intelectual, el ciberespionaje y la posesión de contenido no autorizado. Por consiguiente, la ciencia forense digital se centrará en diferentes áreas, como:

- Sistema de archivos : el análisis de una imagen forense digital (copia de bajo nivel) del almacenamiento de un sistema revela mucha información, como programas instalados, archivos creados, archivos parcialmente sobrescritos y archivos eliminados.

- Memoria del sistema: si el atacante ejecuta su programa malicioso en la memoria sin guardarlo en el disco, tomar una imagen forense (copia de bajo nivel) de la memoria del sistema es la mejor manera de analizar su contenido y aprender sobre el ataque.

- Registros del sistema: Cada equipo cliente y servidor mantiene diferentes archivos de registro sobre lo que sucede. Estos archivos proporcionan abundante información sobre lo sucedido en un sistema. Incluso si el atacante intenta borrar sus rastros, algunos permanecerán.

- Registros de red: los registros de los paquetes de red que han atravesado una red ayudarían a responder más preguntas sobre si está ocurriendo un ataque y qué implica.

Respuesta a incidentes

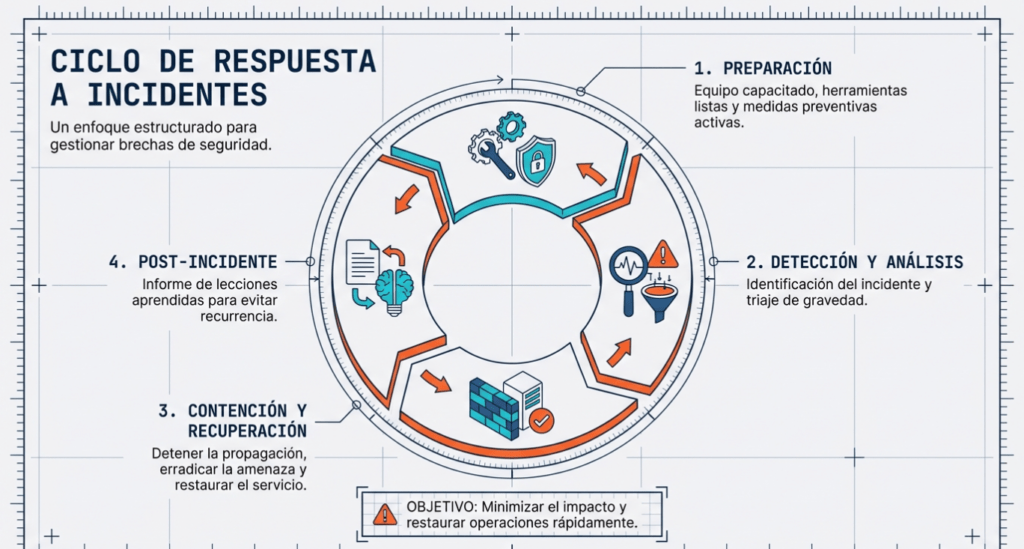

Un incidente suele referirse a una filtración de datos o un ciberataque; sin embargo, en algunos casos, puede tratarse de algo menos crítico, como una configuración incorrecta, un intento de intrusión o una infracción de políticas. Ejemplos de ciberataques incluyen que un atacante inaccesible nuestra red o sistemas, desfigure (modifique) el sitio web público y una filtración de datos (robo de datos de la empresa). ¿Cómo respondería a un ciberataque? La respuesta a incidentes especifica la metodología que se debe seguir para gestionar un caso de este tipo. El objetivo es minimizar los daños y recuperarse en el menor tiempo posible. Idealmente, desarrollaría un plan de respuesta a incidentes.

Las cuatro fases principales del proceso de respuesta a incidentes son:

- Preparación: Esto requiere un equipo capacitado y preparado para gestionar incidentes. Idealmente, se implementan diversas medidas para prevenirlos desde el principio.

- Detección y Análisis: El equipo cuenta con los recursos necesarios para detectar cualquier incidente, además es imprescindible analizar más a fondo cualquier incidente detectado para conocer su gravedad.

- Contención, Erradicación y Recuperación: Una vez detectado un incidente, es crucial evitar que afecte a otros sistemas, eliminarlo y recuperar los sistemas afectados. Por ejemplo, si detectamos que un sistema está infectado con un virus informático, queremos detener (contener) su propagación a otros sistemas, limpiarlo (erradicarlo) y garantizar una correcta recuperación del sistema.

- Actividad posterior al incidente: después de una recuperación exitosa, se elabora un informe y se comparte la lección aprendida para prevenir incidentes similares en el futuro.

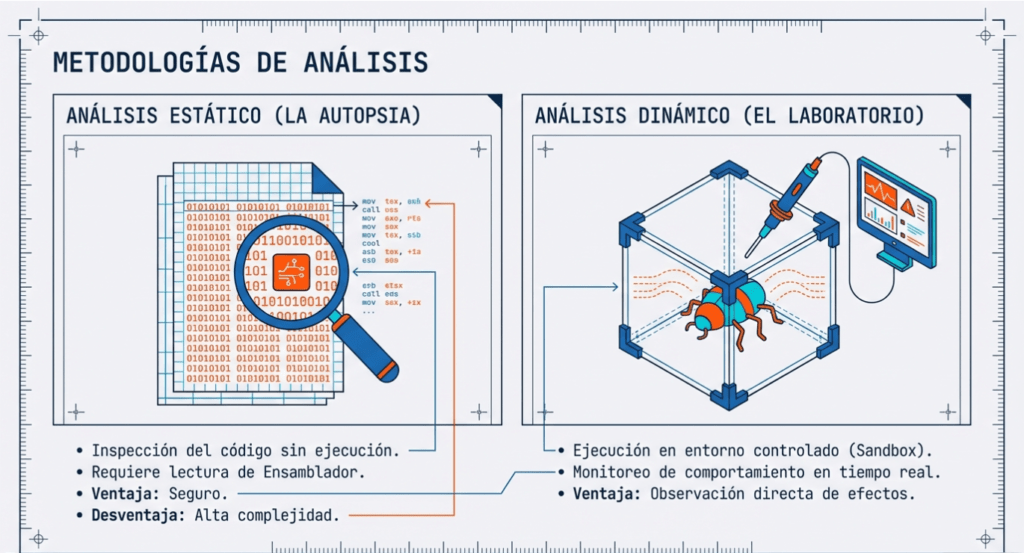

El análisis de malware tiene como objetivo conocer dichos programas maliciosos mediante diversos medios:

- El análisis estático funciona inspeccionando el programa malicioso sin ejecutarlo. Esto suele requerir un conocimiento sólido del lenguaje ensamblador (el conjunto de instrucciones del procesador, es decir, las instrucciones fundamentales del ordenador).

- El análisis dinámico funciona ejecutando el malware en un entorno controlado y monitorizando sus actividades. Permite observar su comportamiento durante la ejecución.

Análisis de malware

Malware significa software malicioso. El software se refiere a programas, documentos y archivos que se pueden guardar en un disco o enviar por la red. El malware incluye muchos tipos, como:

- Un virus es un fragmento de código (parte de un programa) que se adjunta a un programa. Está diseñado para propagarse de un ordenador a otro y funciona alterando, sobrescribiendo y eliminando archivos una vez que infecta un ordenador. El resultado puede ir desde la lentitud del ordenador hasta su inutilización.

- Un troyano es un programa que presenta una función deseable, pero oculta una función maliciosa. Por ejemplo, una víctima podría descargar un reproductor de vídeo de un sitio web sospechoso que le otorga al atacante control total sobre su sistema.

- El ransomware es un programa malicioso que cifra los archivos del usuario. El cifrado hace que los archivos sean ilegibles sin conocer la contraseña. El atacante ofrece la contraseña al usuario si este está dispuesto a pagar un rescate.

Responda las preguntas a continuación

¿Cómo llamarías a un equipo de profesionales de seguridad cibernética que monitorea una red y sus sistemas para detectar eventos maliciosos?

Security Operations Center

¿Qué significa DFIR?

Digital Forensics and Incident Response

¿Qué tipo de malware requiere que el usuario pague dinero para recuperar el acceso a sus archivos?

Ransomware

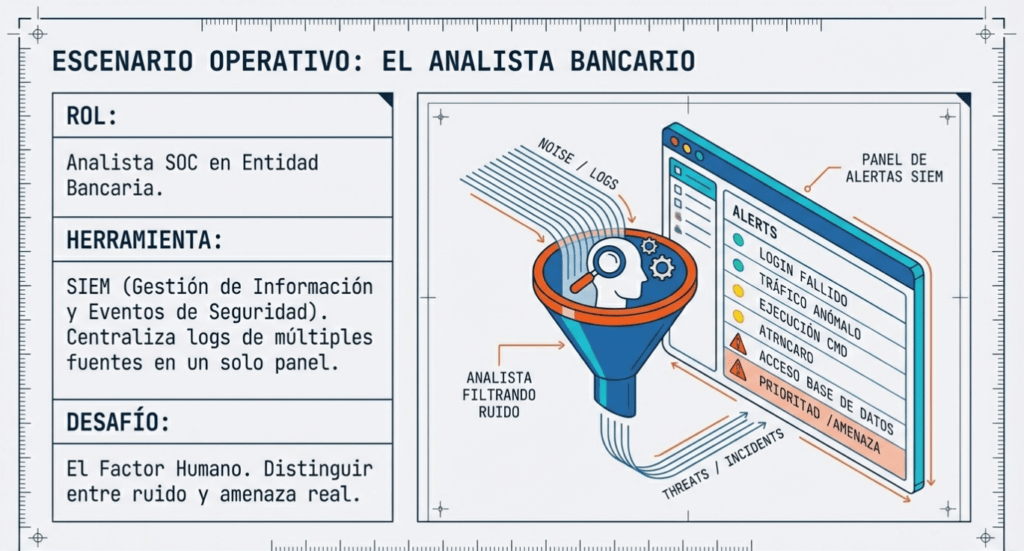

El escenario

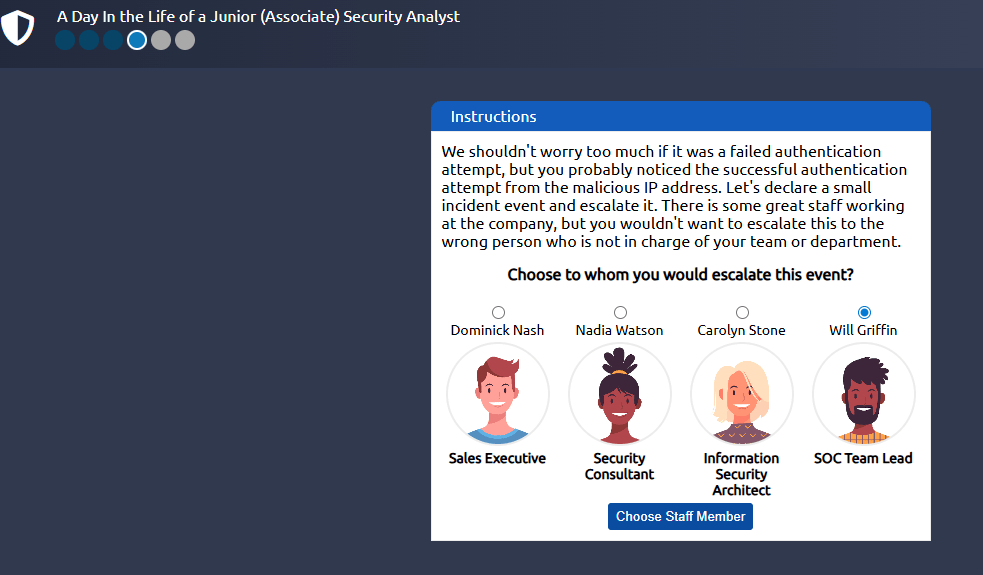

Imaginemos que es un analista del Centro de Operaciones de Seguridad ( SOC ) responsable de la protección de un banco. El SOC de este banco utiliza una herramienta de Gestión de Información y Eventos de Seguridad ( SIEM ), que recopila información y eventos relacionados con la seguridad de diversas fuentes y los presenta en un único panel. Si el SIEM detecta algo sospechoso, se genera una alerta.

Sin embargo, no todas las alertas son maliciosas. Depende del analista utilizar su experiencia en ciberseguridad para investigar cuáles son dañinas.

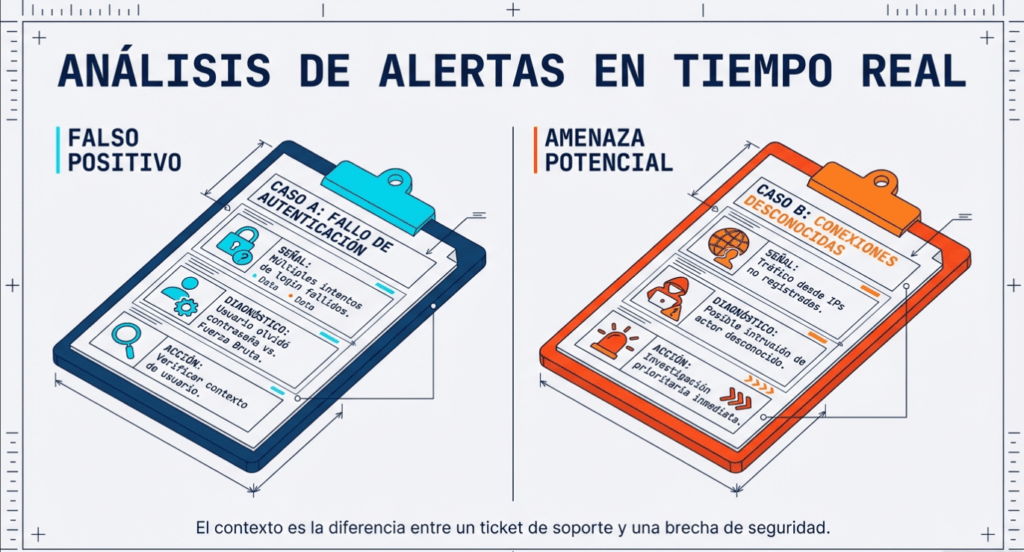

Por ejemplo, podría recibir una alerta donde un usuario ha fallado varios intentos de inicio de sesión. Aunque es sospechoso, este tipo de situaciones ocurren, especialmente si el usuario ha olvidado su contraseña y sigue intentando iniciar sesión.

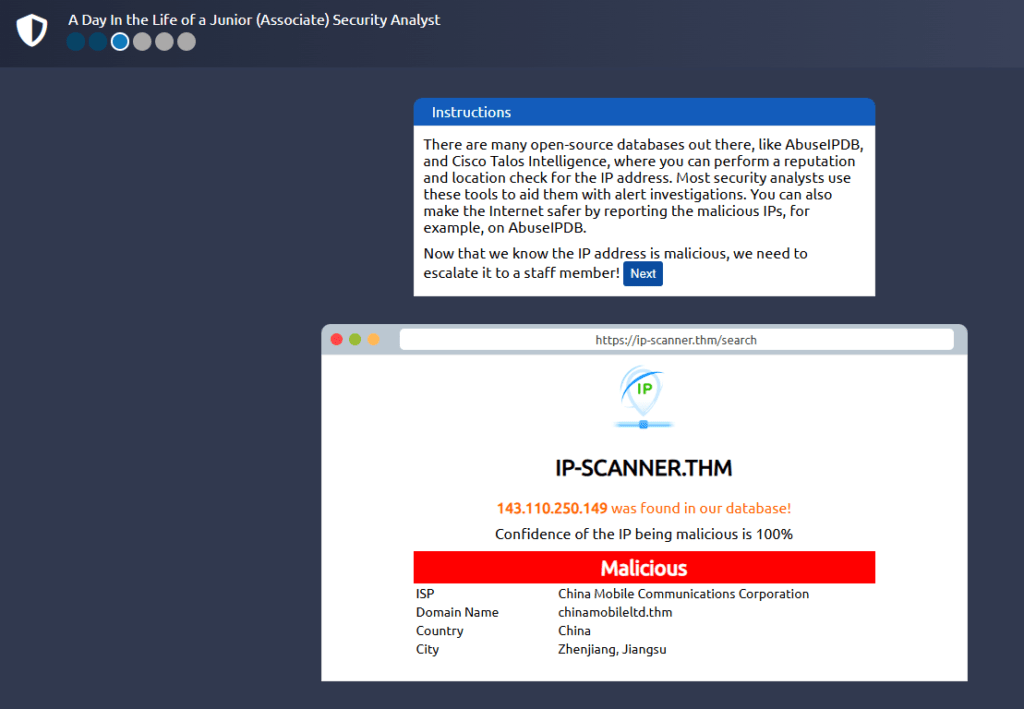

Además, podría haber alertas relacionadas con conexiones desde direcciones IP desconocidas. Una dirección IP es como la dirección de tu ordenador en Internet: indica a otros ordenadores dónde enviar la información que solicitas. Cuando estas direcciones son desconocidas, podría significar que alguien nuevo está intentando conectarse o que alguien está intentando acceder sin autorización.

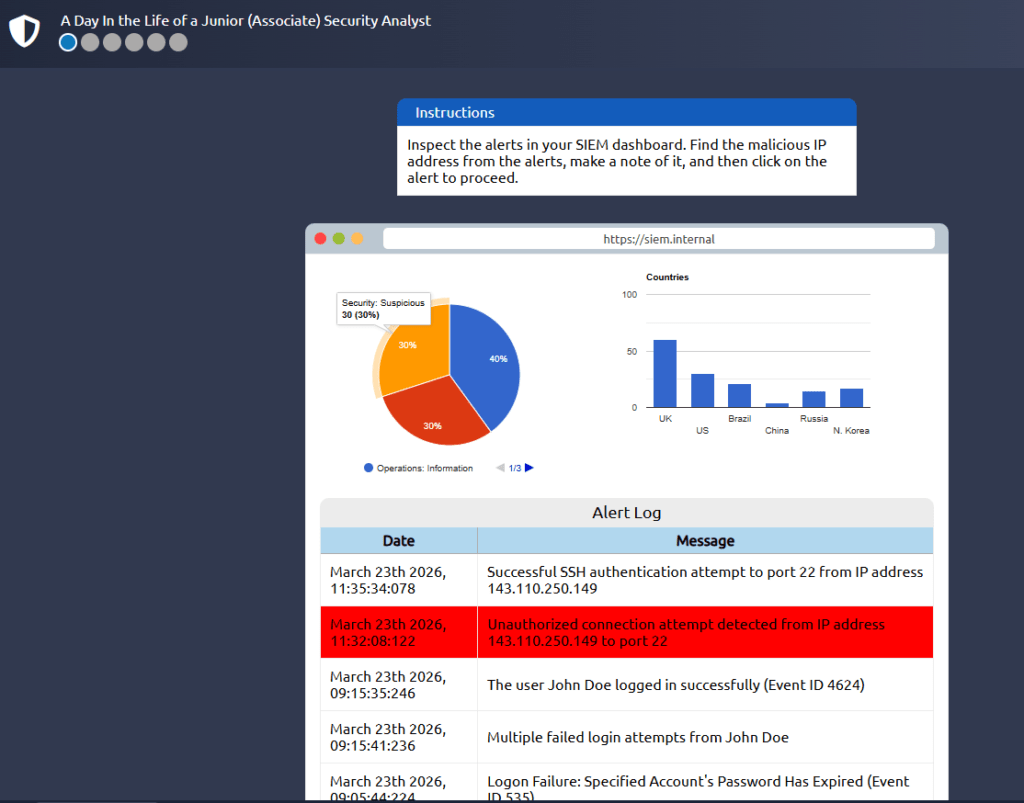

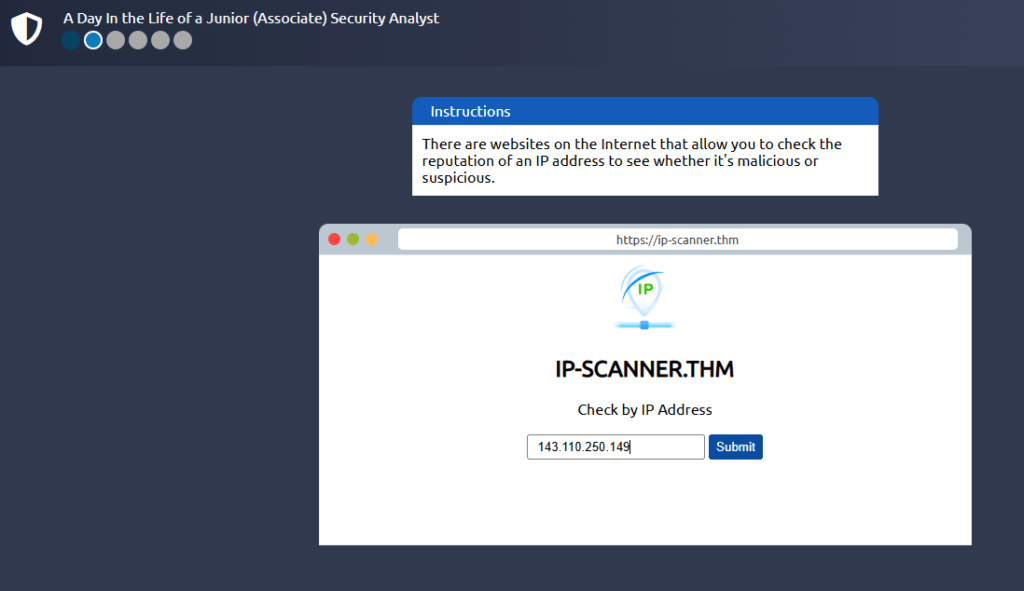

Simulación de un SIEM

Hemos preparado una simulación interactiva simplificada de un sistema SIEM para brindarle una experiencia práctica similar a la que encuentran los analistas de seguridad cibernética.

Para iniciar esta simulación, haga clic en el botón «Ver sitio» a continuación.

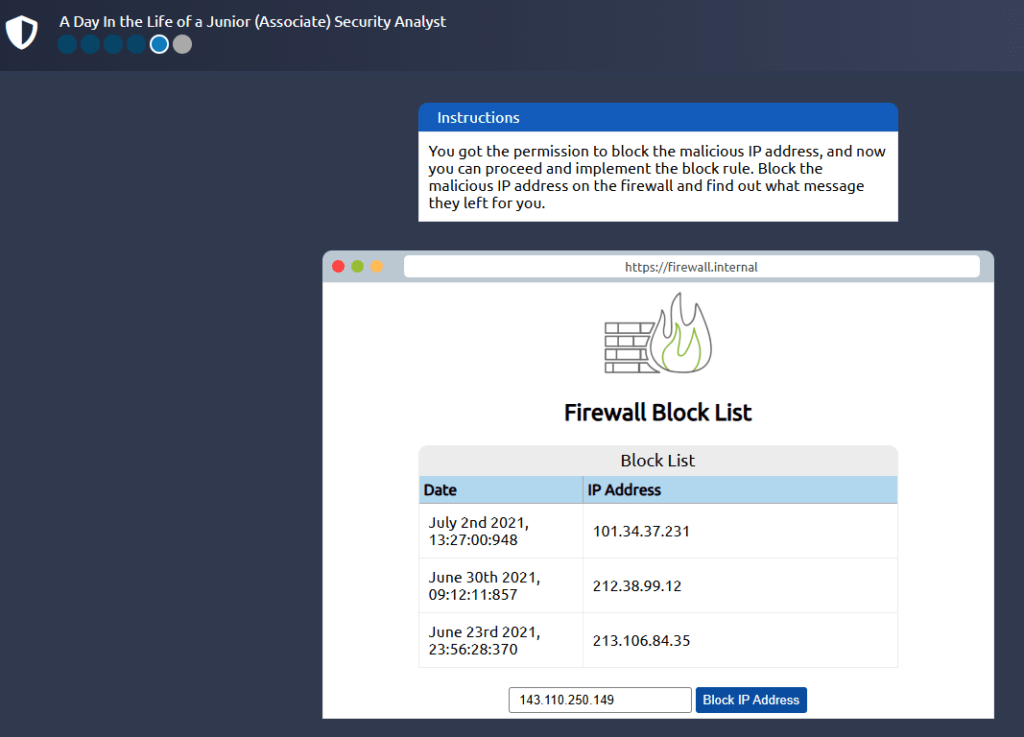

Esta acción abrirá un sitio web estático a la derecha de la pantalla. Sigue las instrucciones paso a paso de la simulación para navegar por los eventos y localizar la bandera. Una bandera es una serie de caracteres con un formato similar a este: » THM {RANDOM_WORDS}». Usa esta bandera para responder preguntas de salas de TryHackMe, como la que se muestra a continuación.

Responda las preguntas a continuación

¿Cuál es la bandera que obtuviste siguiendo el tutorial?

THM{THREAT-BLOCKED}

Conceptos y Áreas de la Seguridad Defensiva

| Área o Concepto | Descripción | Tareas o Funciones Principales | Tipos o Categorías | Objetivo Principal |

| Seguridad Defensiva (Blue Team) | Contraparte de la seguridad ofensiva encargada de la protección de activos digitales y la respuesta ante incidentes. | – Evitar intrusiones – Detectar intrusiones y responder adecuadamente – Concientización del usuario – Gestión de activos – Actualización y parcheo de sistemas – Configuración de dispositivos preventivos (Firewalls, IPS – Monitoreo y registro | SOC, Inteligencia de Amenazas, DFIR, Análisis de Malware | Evitar intrusiones y responder adecuadamente a incidentes |

| Centro de Operaciones de Seguridad (SOC) | Equipo de profesionales de ciberseguridad que supervisa la red y sus sistemas de forma centralizada. | – Supervisión de red y sistemas – Gestión de vulnerabilidades – Detección de infracciones de políticas – Bloqueo de actividad no autorizada – Detección de intrusiones en la red – Gestión de alertas mediante SIEM | Vulnerabilidades, Infracciones de políticas, Actividad no autorizada, Intrusiones | Detectar y bloquear eventos maliciosos lo antes posible |

| Inteligencia de Amenazas | Recopilación y análisis de información sobre enemigos reales y potenciales para mejorar la postura defensiva. | – Recopilación de datos (registros de red, foros) – Procesamiento de datos – Análisis de tácticas, técnicas y procedimientos (TTPs) – Identificación de agentes de amenaza – Creación de recomendaciones y estrategias de respuesta | Ejércitos cibernéticos estatales (políticos), Grupos de ransomware (financieros) | Lograr una defensa basada en amenazas y predecir actividad adversaria |

| Investigación Forense Digital (Digital Forensics) | Rama de la ciencia forense enfocada en investigar delitos mediante la preservación y el análisis de evidencia digital. | – Análisis de sistemas de archivos – Análisis de memoria del sistema – Examen de registros (logs) del sistema – Análisis de registros de red | Sistema de archivos, Memoria, Registros de sistema, Registros de red | Investigar delitos y establecer hechos mediante evidencia de ataques y autores |

| Respuesta a Incidentes | Metodología estructurada seguida para gestionar filtraciones de datos, ciberataques o infracciones de seguridad. | – Preparación (formación y medidas preventivas) – Detección y Análisis (evaluación de gravedad) – Contención, Erradicación y Recuperación – Actividad posterior al incidente (informes y lecciones aprendidas) | Fases: 1. Preparación, 2. Detección/Análisis, 3. Contención/Erradicación/Recuperación, 4. Post-incidente | Minimizar daños y recuperarse en el menor tiempo posible |

| Análisis de Malware | Disciplina dedicada al estudio y comprensión de las capacidades y origen del software malicioso. | – Análisis estático (inspección de código/ensamblador sin ejecución) – Análisis dinámico (ejecución en entorno controlado y monitoreo) | Virus, Troyanos, Ransomware | Conocer el funcionamiento y comportamiento de programas maliciosos |

¿Que sigue?

En esta sala, hemos analizado los diferentes subcampos ( SOC , Inteligencia de Amenazas, Análisis de Malware y DFIR ) y hemos experimentado de primera mano cómo gestionar las alertas en un entorno SIEM simulado . Si bien hemos cubierto mucho, la profundidad y complejidad de este campo implican que hay más por aprender y explorar. Las lecciones aprendidas aquí les servirán de base a medida que las ciberamenazas evolucionan, exigiendo aprendizaje continuo, vigilancia y adaptación.

Continúa tu aprendizaje visitando la siguiente sala de esta serie, «Habilidades de búsqueda». En esta sala aprenderás técnicas valiosas para buscar información en línea que te ayudarán en tus investigaciones y aprendizaje.