En este capítulo, TryHackMe – Careers in Cyber, veremos que las carreras en ciberseguridad son cada vez más demandadas y ofrecen altos salarios . Existen diversos puestos de trabajo en el sector de la seguridad, desde pruebas de penetración ofensivas (hackear máquinas e informar sobre vulnerabilidades) hasta seguridad defensiva (defender e investigar ciberataques).

Guía de Carreras en Ciberseguridad: Tu Futuro en la Era Digital

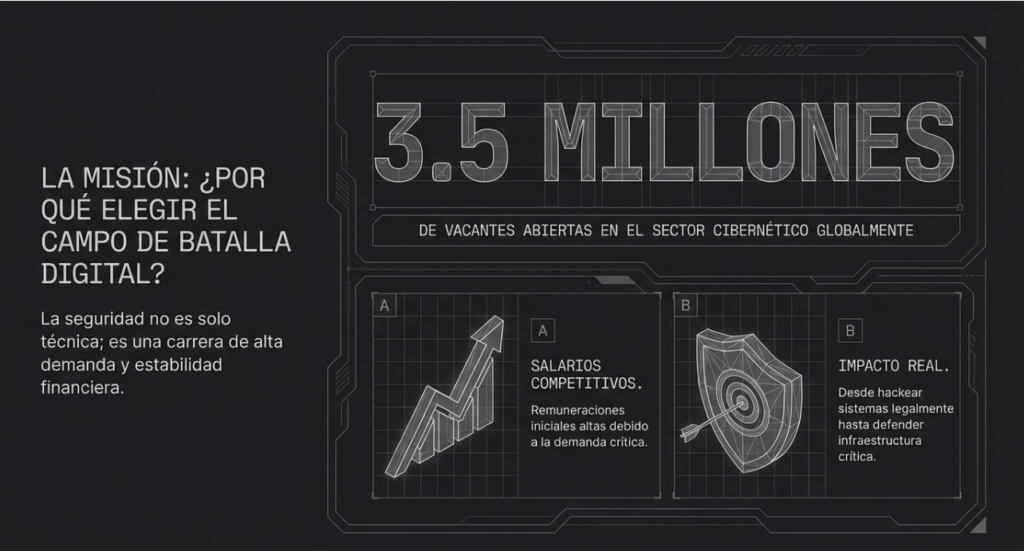

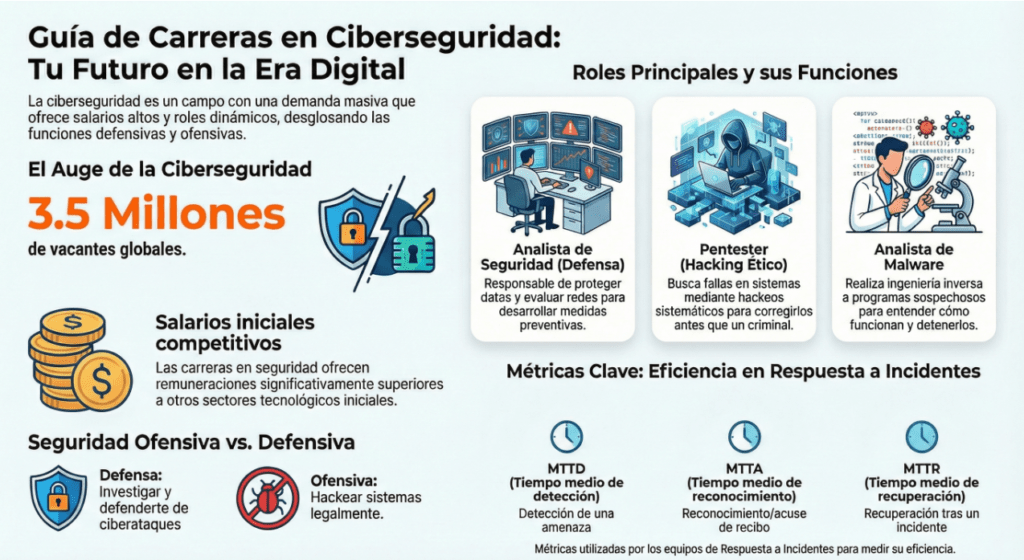

La ciberseguridad se ha convertido en uno de los pilares más críticos de la era digital. Con más de 3.5 millones de vacantes globales, el mercado refleja una demanda masiva de profesionales capaces de proteger infraestructuras, datos y operaciones frente a amenazas cada vez más sofisticadas. No se trata solo de una tendencia pasajera, sino de una necesidad estructural impulsada por la transformación digital, el crecimiento del cloud, el IoT y la constante evolución del cibercrimen.

El atractivo no es únicamente la alta demanda. Los salarios iniciales competitivos posicionan a la ciberseguridad por encima de muchos otros sectores tecnológicos en etapas tempranas de carrera. Esto se debe al impacto directo que tiene la seguridad en la continuidad del negocio y en la reputación de las organizaciones. Proteger información hoy equivale a proteger activos estratégicos.

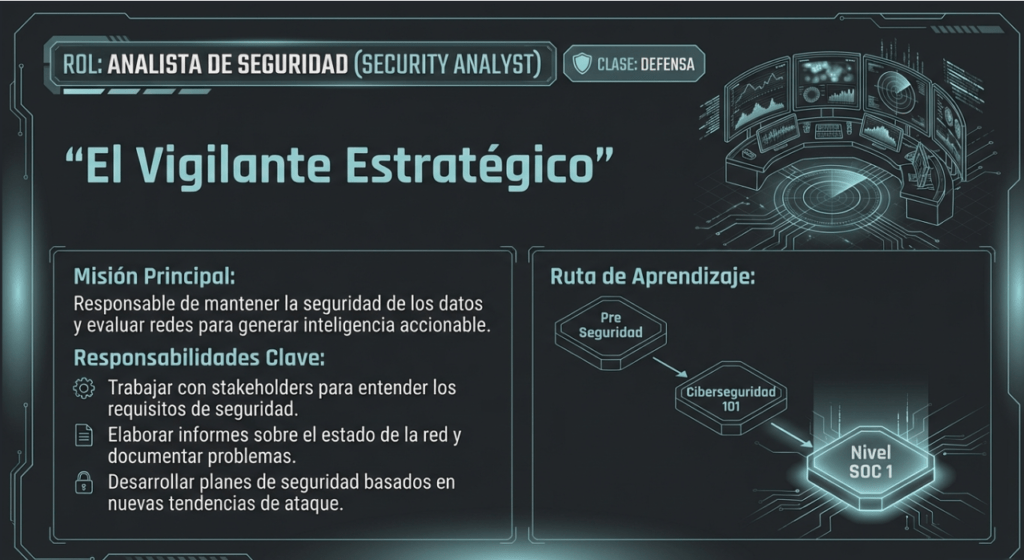

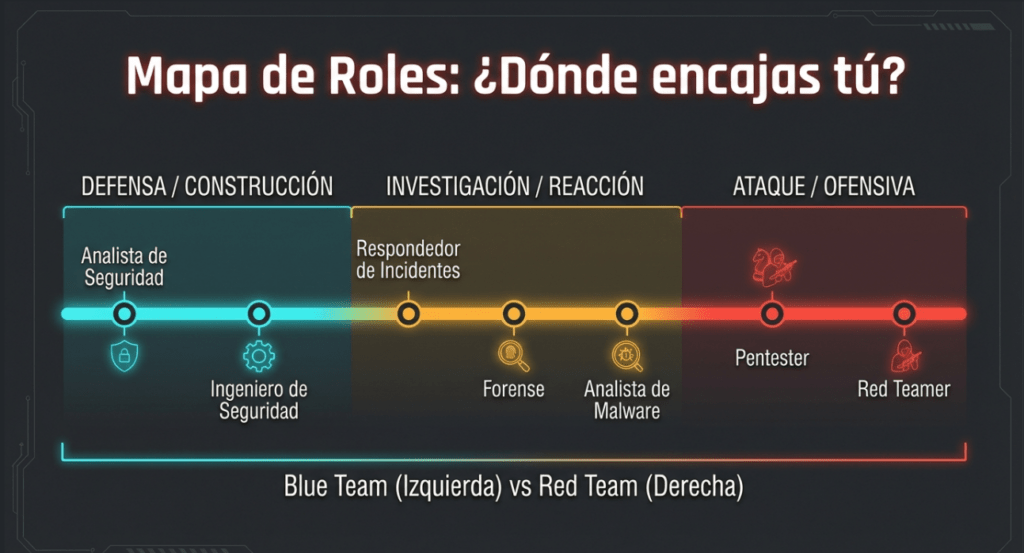

Dentro de este ecosistema existen roles claramente definidos que se dividen principalmente en seguridad defensiva y ofensiva. En el lado defensivo, el Analista de Seguridad se encarga de proteger datos, monitorear redes y diseñar medidas preventivas que reduzcan la superficie de ataque. Es la primera línea de defensa, enfocada en anticiparse y responder a incidentes antes de que escalen.

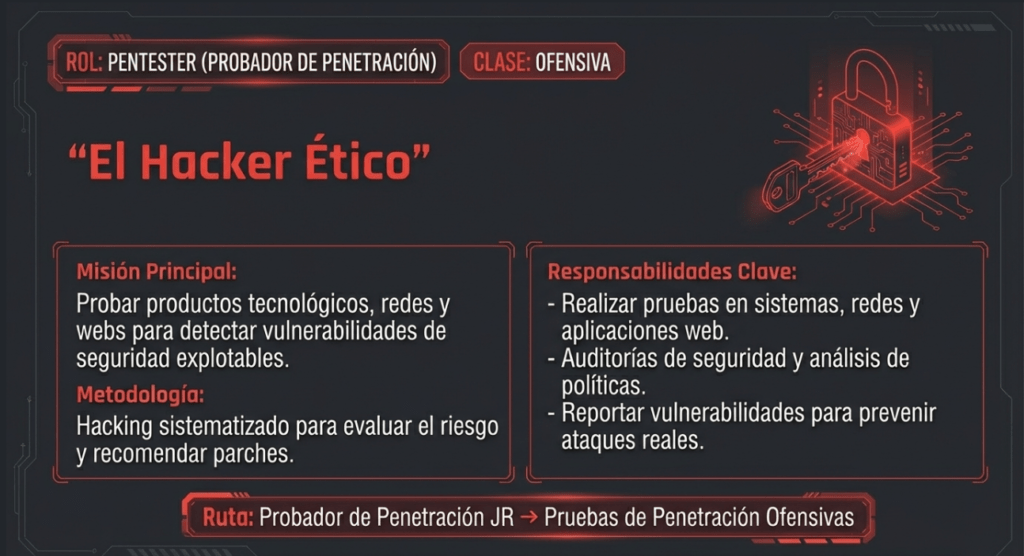

En el ámbito ofensivo aparece el Pentester o hacker ético, cuyo trabajo consiste en buscar vulnerabilidades mediante ataques controlados y sistemáticos. Su misión es pensar como un atacante real, pero con autorización, para descubrir fallos antes de que lo hagan actores maliciosos. Este rol exige mentalidad analítica, creatividad técnica y profundo conocimiento de sistemas.

Otro perfil clave es el Analista de Malware, especializado en ingeniería inversa. Su labor consiste en diseccionar programas sospechosos para entender su funcionamiento, identificar patrones de comportamiento y desarrollar mecanismos de detección y contención. Es un trabajo técnico y minucioso que conecta directamente con la inteligencia de amenazas.

Más allá de los roles, la ciberseguridad se mide con métricas claras. El MTTD representa el tiempo medio de detección de una amenaza, el MTTA el tiempo medio de reconocimiento o acuse de recibo, y el MTTR el tiempo medio de recuperación tras un incidente. Estas métricas determinan la eficiencia real de un equipo de respuesta y marcan la diferencia entre un incidente controlado y una crisis empresarial.

La comparación entre seguridad ofensiva y defensiva no implica rivalidad, sino complementariedad. La defensa investiga y protege frente a ciberataques, mientras que la ofensiva simula ataques legales para fortalecer sistemas. Ambas perspectivas construyen una estrategia sólida y madura.

La ciberseguridad no es solo una carrera con alta empleabilidad, es un campo dinámico donde la especialización técnica, la mentalidad estratégica y la capacidad de adaptación definen el éxito profesional. En un entorno donde las amenazas evolucionan constantemente, quienes dominen estas áreas no solo tendrán oportunidades laborales, sino un papel clave en la protección del mundo digital.

Analista de seguridad

Responsable de mantener la seguridad de los datos de una organización.

Los analistas de seguridad son fundamentales para desarrollar medidas de seguridad en todas las organizaciones y protegerlas de ataques. Exploran y evalúan las redes de la empresa para obtener datos útiles y recomendaciones para que los ingenieros desarrollen medidas preventivas. Este puesto requiere trabajar con diversas partes interesadas para comprender los requisitos y el panorama de seguridad.

Responsabilidades

- Trabajar con diversas partes interesadas para analizar la ciberseguridad en toda la empresa.

- Elaborar informes periódicos sobre la seguridad de las redes, documentando los problemas de seguridad y las medidas adoptadas en respuesta.

- Desarrollar planes de seguridad, incorporando investigación sobre nuevas herramientas y tendencias de ataque, y las medidas necesarias en todos los equipos para mantener la seguridad de los datos.

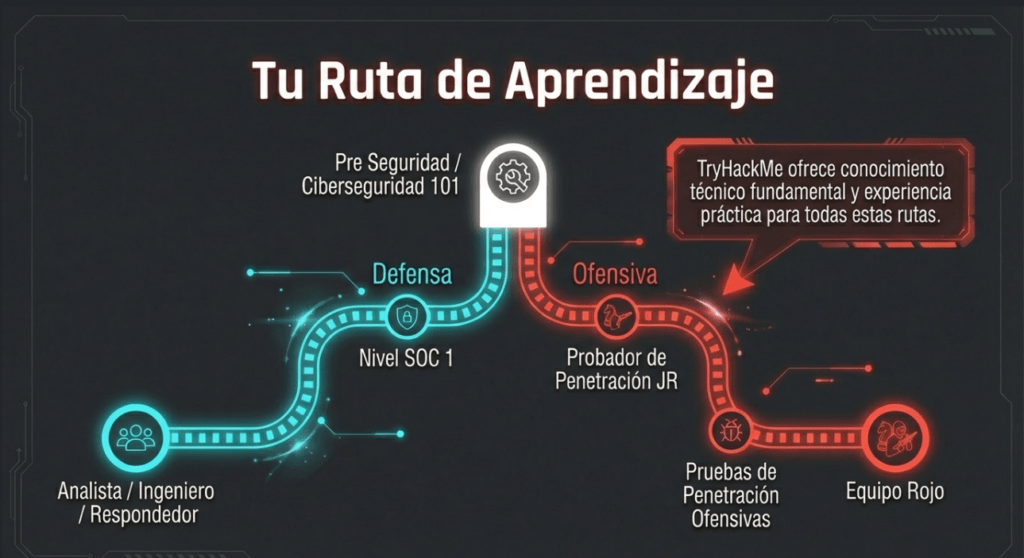

Rutas de aprendizaje

Las rutas de aprendizaje de TryHackMe le brindarán tanto el conocimiento técnico fundamental como la experiencia práctica, lo cual es crucial para convertirse en un analista de seguridad exitoso.

Guías profesionales relevantes

- Convertirse en analista de ciberseguridad

- Cómo convertirse en analista SOC de nivel 1

- Un día en la vida de un analista de SOC

- La guía definitiva para la entrevista del analista SOC L1

- De estudiante a analista de SOC : la historia de éxito de Hayden

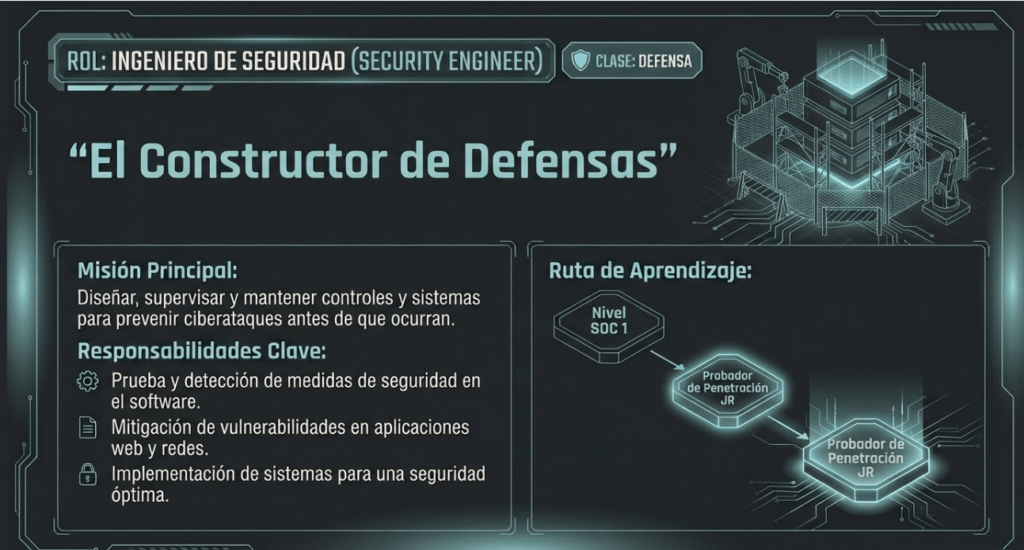

Ingeniero de seguridad

Diseñar, supervisar y mantener controles de seguridad, redes y sistemas para ayudar a prevenir ciberataques.

Los ingenieros de seguridad desarrollan e implementan soluciones de seguridad utilizando datos sobre amenazas y vulnerabilidades, a menudo provenientes del personal de seguridad. Trabajan para evitar una amplia gama de ataques, incluyendo ataques a aplicaciones web, amenazas de red y tendencias y tácticas en constante evolución. El objetivo final es mantener y adoptar medidas de seguridad para mitigar el riesgo de ataques y la pérdida de datos.

Responsabilidades

- Prueba y detección de medidas de seguridad en todo el software

- Monitorear redes e informes para actualizar sistemas y mitigar vulnerabilidades

- Identificar e implementar los sistemas necesarios para una seguridad óptima

Rutas de aprendizaje

Las rutas de aprendizaje de TryHackMe le brindarán tanto el conocimiento técnico fundamental como la experiencia práctica, lo cual es crucial para convertirse en un ingeniero de seguridad exitoso.

Guías profesionales relevantes

- Convertirse en ingeniero de seguridad

- Cómo convertirse en ingeniero de seguridad

- Un día en la vida de un ingeniero de seguridad

- Preparación para una entrevista de ingeniería de seguridad

- Convertirse en ingeniero de seguridad: la historia de éxito de Richard

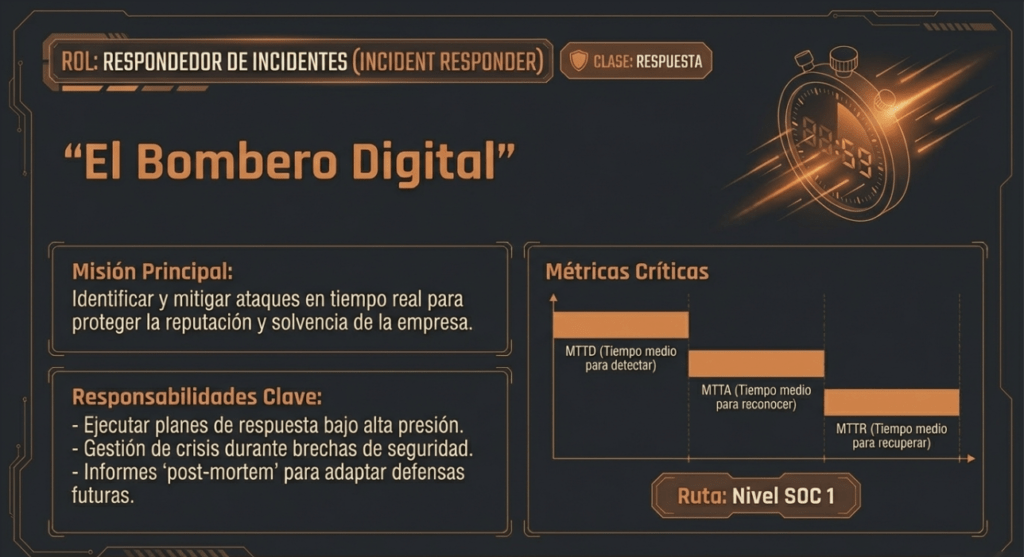

Respondedor de incidentes

Identifica y mitiga los ataques mientras las operaciones de los atacantes aún están en desarrollo. Los equipos de respuesta a incidentes responden de forma productiva y eficiente a las brechas de seguridad. Sus responsabilidades incluyen la creación de planes, políticas y protocolos que las organizaciones deben implementar durante y después de los incidentes. Este puesto suele estar sometido a una alta presión, con evaluaciones y respuestas requeridas en tiempo real, a medida que se desarrollan los ataques. Las métricas de respuesta a incidentes incluyen MTTD , MTTA y MTTR (tiempo entre ataques), que es el tiempo transcurrido entre la detección, el reconocimiento y la recuperación. El objetivo es lograr una respuesta rápida y eficaz, mantener la solvencia financiera y evitar las consecuencias negativas de las brechas. En definitiva, los equipos de respuesta a incidentes protegen los datos, la reputación y la solvencia financiera de la empresa frente a los ciberataques.

Responsabilidades

- Desarrollar y adoptar un plan de respuesta a incidentes exhaustivo y viable

- Mantener sólidas prácticas recomendadas de seguridad y respaldar medidas de respuesta a incidentes

- Informes posteriores a incidentes y preparación para futuros ataques, considerando los aprendizajes y las adaptaciones que se deben tomar de los incidentes

Rutas de aprendizaje

Las rutas de aprendizaje de TryHackMe le brindarán tanto el conocimiento técnico fundamental como la experiencia práctica, lo cual es crucial para convertirse en un respondedor de incidentes exitoso.

Responda las preguntas a continuación

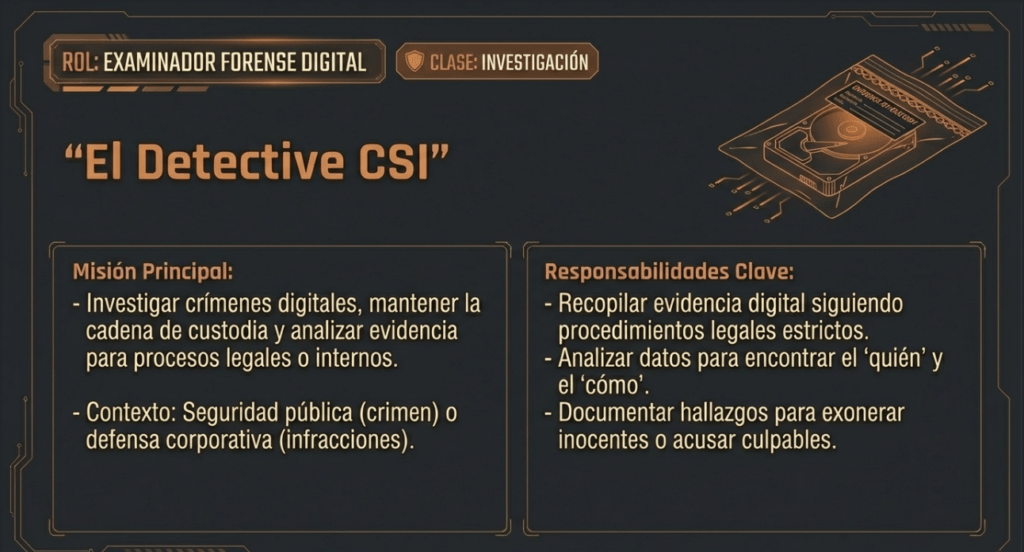

Examinador forense digital

Responsable de utilizar la ciencia forense digital para investigar incidentes y delitos.

Si te gusta ser detective, este podría ser el trabajo perfecto. Si trabajas en un departamento de seguridad pública, te centrarás en recopilar y analizar pruebas para resolver crímenes: acusar a los culpables y exonerar a los inocentes. Por otro lado, si tu trabajo se centra en la defensa de la red de una empresa, utilizarás tus habilidades forenses para analizar incidentes, como infracciones de políticas.

Responsabilidades

- Recopilar evidencia digital mientras se observan los procedimientos legales

- Analizar evidencia digital para encontrar respuestas relacionadas con el caso

- Documente sus hallazgos e informe sobre el caso.

Responda las preguntas a continuación

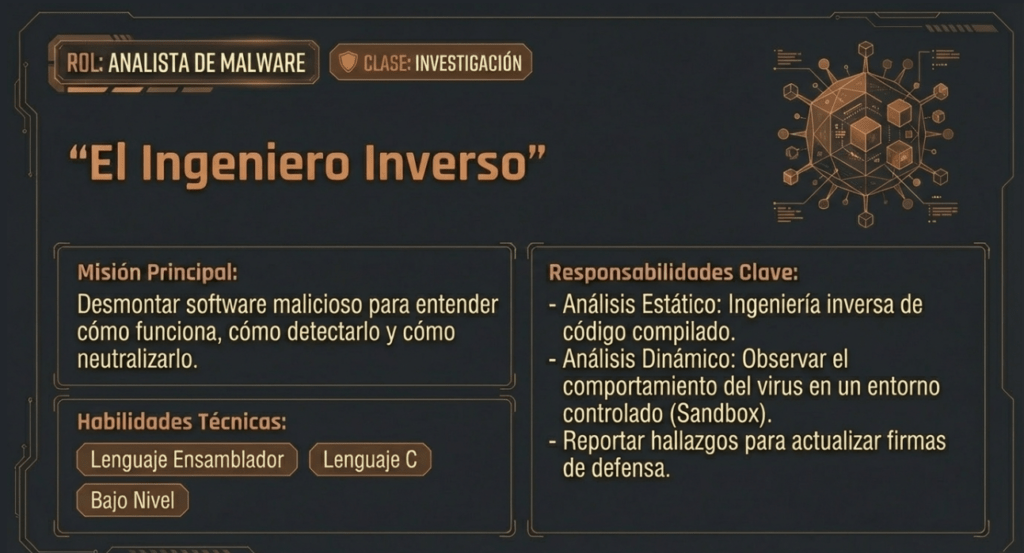

Analista de malware

Analiza todos los tipos de malware para aprender más sobre cómo funcionan y qué hacen.

El trabajo de un analista de malware consiste en analizar programas sospechosos, descubrir qué hacen y redactar informes sobre sus hallazgos. A veces se le denomina «ingeniero inverso», ya que su tarea principal consiste en convertir programas compilados de lenguaje máquina a código legible, generalmente en un lenguaje de bajo nivel. Este trabajo requiere que el analista de malware tenga sólidos conocimientos de programación, especialmente en lenguajes de bajo nivel como el lenguaje ensamblador y el lenguaje C. El objetivo final es comprender todas las actividades que realiza un programa malicioso, descubrir cómo detectarlo y reportarlo.

Responsabilidades

- Realizar análisis estáticos de programas maliciosos, lo que implica ingeniería inversa

- Realizar análisis dinámicos de muestras de malware observando sus actividades en un entorno controlado

- Documentar e informar todos los hallazgos

Responda las preguntas a continuación

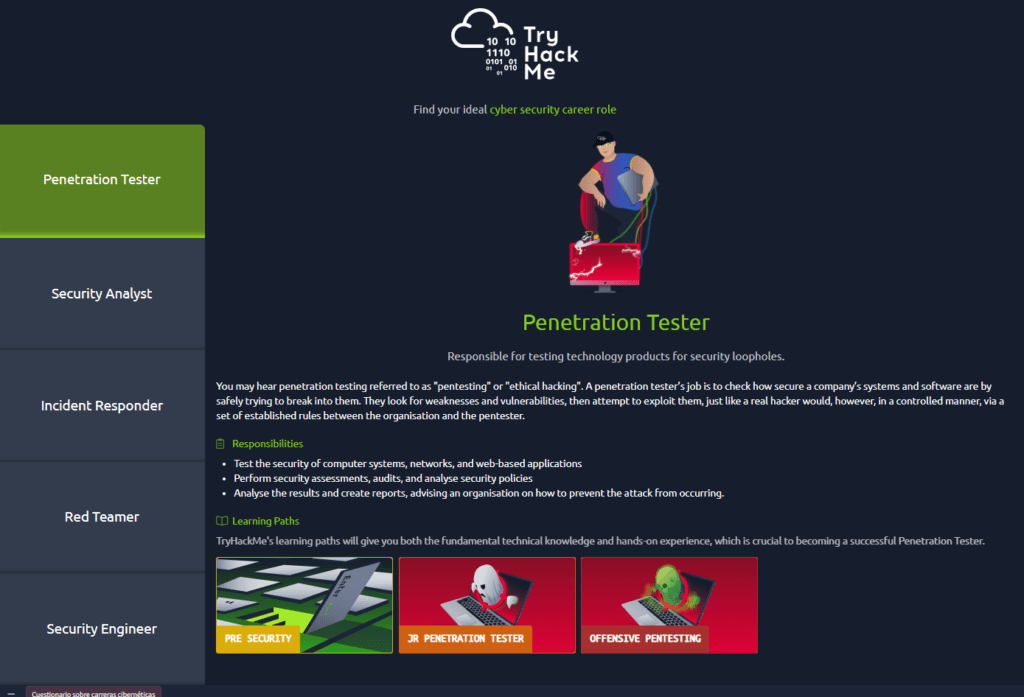

Pentester

Responsable de probar productos tecnológicos para detectar vulnerabilidades de seguridad.

Es posible que vea que las pruebas de penetración se denominan pentesting y hacking ético. La función de un tester de penetración es comprobar la seguridad de los sistemas y el software de una empresa. Esto se logra mediante intentos de descubrir fallos y vulnerabilidades mediante hacking sistematizado. Los testers de penetración explotan estas vulnerabilidades para evaluar el riesgo en cada caso. La empresa puede utilizar esta información para corregir problemas y prevenir un ciberataque real.

Responsabilidades

- Realizar pruebas en sistemas informáticos, redes y aplicaciones basadas en la web.

- Realizar evaluaciones de seguridad, auditorías y analizar políticas.

- Evaluar e informar sobre los conocimientos, recomendando acciones para la prevención de ataques.

Rutas de aprendizaje

Las rutas de aprendizaje de TryHackMe le brindarán tanto el conocimiento técnico fundamental como la experiencia práctica, lo cual es crucial para convertirse en un evaluador de penetración exitoso.

Guías profesionales relevantes

- Convertirse en un probador de penetración

- Cómo convertirse en un evaluador de penetración

- Preparación para una entrevista de prueba de penetración junior

- Del soporte de TI al pentester: la historia de éxito de Tom

Responda las preguntas a continuación

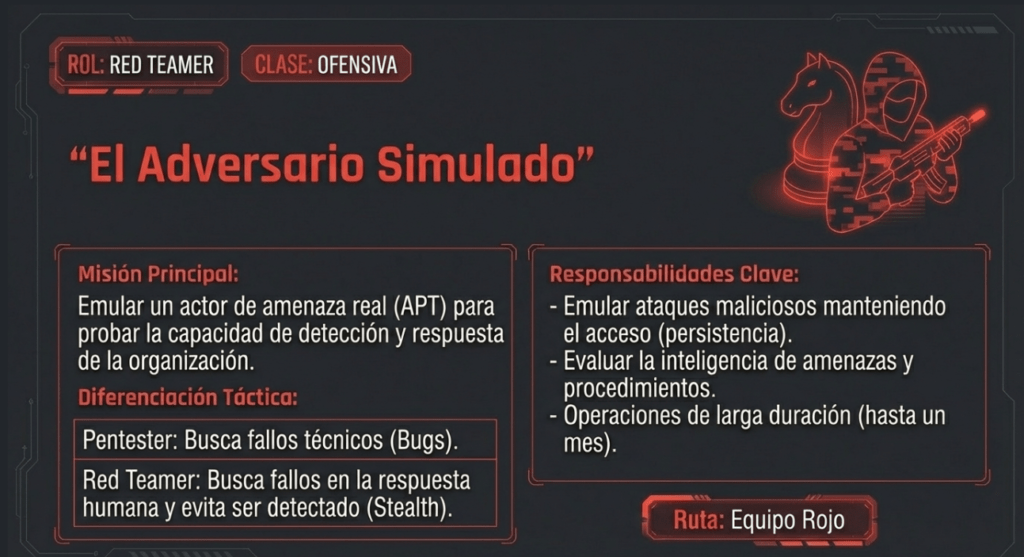

Red Teamer

Desempeña el papel de un adversario, atacando a una organización y brindando retroalimentación desde la perspectiva del enemigo.

Los evaluadores de penetración comparten similitudes con los de penetración, con una función más específica. Los evaluadores de penetración buscan descubrir numerosas vulnerabilidades en los sistemas para mantener la ciberdefensa en buen estado, mientras que los de penetración se encargan de evaluar la capacidad de detección y respuesta de la empresa. Esta función requiere imitar las acciones de los ciberdelincuentes, emular ataques maliciosos, retener el acceso y evitar ser detectados. Las evaluaciones de penetración pueden durar hasta un mes, generalmente a cargo de un equipo externo a la empresa. Suelen ser más adecuadas para organizaciones con programas de seguridad consolidados.

Responsabilidades

- Emular el rol de un actor de amenazas para descubrir vulnerabilidades explotables, mantener el acceso y evitar la detección.

- Evaluar los controles de seguridad de las organizaciones, la inteligencia de amenazas y los procedimientos de respuesta a incidentes.

- Evaluar e informar sobre los conocimientos, con datos procesables para que las empresas eviten situaciones del mundo real.

Rutas de aprendizaje

Las rutas de aprendizaje de TryHackMe te brindarán tanto el conocimiento técnico fundamental como la experiencia práctica, lo cual es crucial para convertirte en un Red Teamer exitoso.

Guías profesionales relevantes

Responda las preguntas a continuación

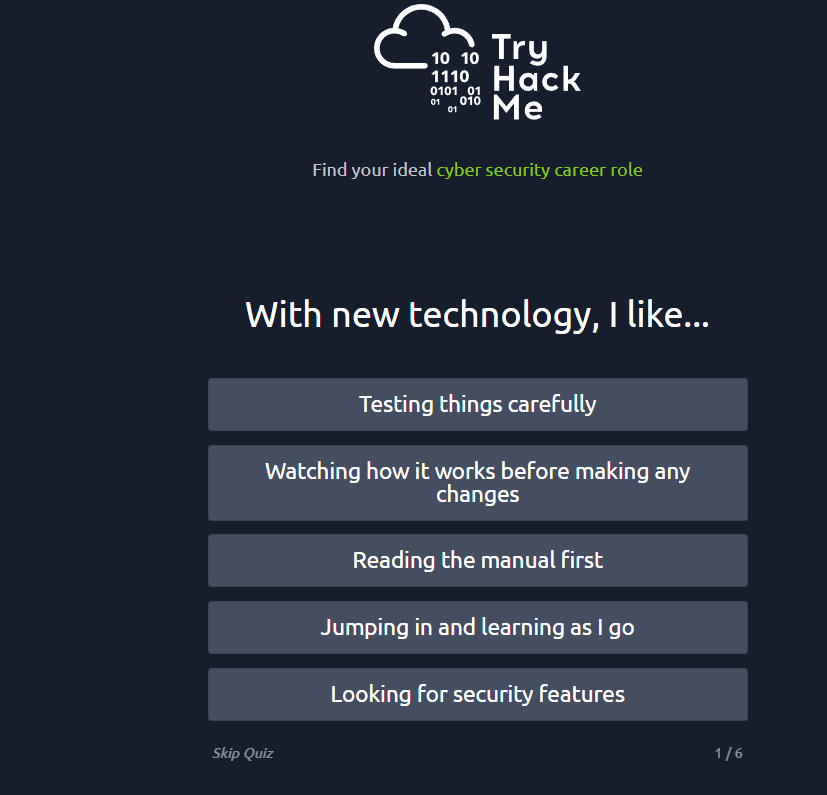

Prueba

En esta sala te hemos proporcionado una visión general de las diferentes carreras en ciberseguridad. Recuerda que puedes aprovechar la formación online para conseguir el trabajo de tus sueños en ciberseguridad. Para descubrir qué puesto de ciberseguridad se adapta mejor a ti, completa nuestro divertido cuestionario, al que puedes acceder haciendo clic en el botón «Ver sitio» a la derecha.

¡Completa el cuestionario de carreras y comparte el trabajo que elegiste!

Carreras y Roles en Ciberseguridad

| Nombre del Rol | Descripción General | Responsabilidades Principales | Rutas de Aprendizaje Recomendadas | Habilidades o Conocimientos Clave | Objetivo Final del Puesto |

| Pentester (Probador de Penetración) | Responsable de probar productos tecnológicos para detectar vulnerabilidades mediante hacking ético. | Realizar pruebas en sistemas, redes y aplicaciones web; evaluaciones de seguridad y auditorías; recomendar acciones de prevención. | Probador de penetración JR, Pruebas de penetración ofensivas | Hacking sistematizado, explotación de vulnerabilidades, evaluación de riesgos, análisis de políticas. | Descubrir fallos para que la empresa pueda corregirlos y prevenir ataques reales. |

| Red Teamer | Actúa como un adversario atacando a una organización para evaluar su capacidad de respuesta. | Emular actores de amenazas para descubrir vulnerabilidades y mantener acceso; evaluar inteligencia de amenazas; proporcionar datos procesables. | Probador de penetración JR, Pruebas de penetración ofensivas, Equipo rojo | Emulación de ataques maliciosos, técnicas de evasión de detección, persistencia en sistemas. | Evaluar y mejorar la capacidad de detección y respuesta de empresas con programas de seguridad consolidados. |

| Analista de Seguridad | Responsable de mantener la seguridad de los datos de una organización y protegerla de ataques. | Analizar la ciberseguridad con partes interesadas; elaborar informes de seguridad y documentar problemas; desarrollar planes de seguridad e investigar nuevas herramientas y tendencias de ataque. | Pre Seguridad, Ciberseguridad 101, Nivel SOC 1 | Evaluación de redes, gestión de datos, comunicación con partes interesadas, conocimiento de tendencias de ataque. | Desarrollar medidas preventivas y mantener la seguridad de los datos institucionales. |

| Ingeniero de Seguridad | Diseñar, supervisar y mantener controles de seguridad, redes y sistemas para prevenir ciberataques. | Prueba y detección de medidas de seguridad en software; monitorear redes para mitigar vulnerabilidades; identificar e implementar sistemas para seguridad óptima. | Nivel SOC 1, Probador de penetración JR, Pruebas de penetración ofensivas | Implementación de soluciones de seguridad, manejo de datos de amenazas, seguridad en aplicaciones web y redes. | Mitigar el riesgo de ataques y la pérdida de datos mediante la adopción de medidas de seguridad sostenibles. |

| Respondedor de Incidentes | Identifica y mitiga los ataques mientras las operaciones de los atacantes aún están en desarrollo. | Crear planes, políticas y protocolos de respuesta; desarrollar un plan de respuesta exhaustivo; realizar informes posteriores a incidentes. | Nivel SOC 1 | Evaluación en tiempo real bajo presión, métricas MTTD/MTTA/MTTR, gestión de crisis y recuperación. | Lograr una respuesta rápida y eficaz para proteger los datos, la reputación y la solvencia financiera ante brechas. |

| Examinador Forense Digital | Responsable de utilizar la ciencia forense digital para investigar incidentes y delitos. | Recopilar evidencia digital bajo procedimientos legales; analizar evidencia para resolver casos; documentar e informar hallazgos. | No especificado en la fuente | Investigación detectivesca, análisis forense, procedimientos legales, análisis de infracciones de políticas. | Resolver crímenes (acusar culpables/exonerar inocentes) o analizar incidentes de red corporativos. |

| Analista de Malware | Analiza tipos de malware para aprender cómo funcionan, a menudo mediante ingeniería inversa. | Realizar análisis estáticos (ingeniería inversa); realizar análisis dinámicos en entornos controlados; documentar e informar hallazgos. | No especificado en la fuente | Programación de bajo nivel (Lenguaje Ensamblador y C), ingeniería inversa de programas compilados. | Comprender actividades maliciosas para descubrir cómo detectarlas y reportarlas. |