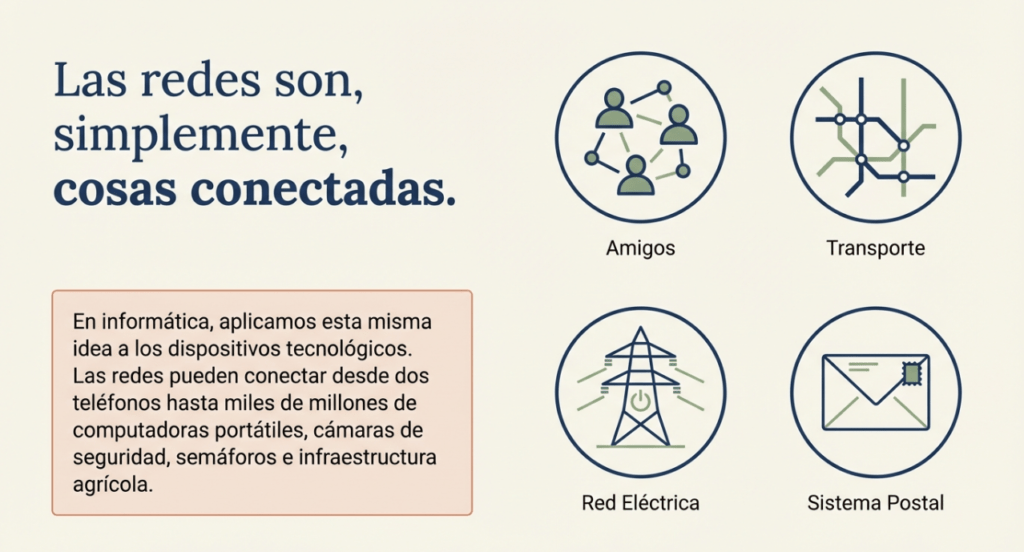

Hola, hacketones! En este capítulo de TryHackMe – What is Networking? Veremos que las redes son simplemente cosas conectadas. Por ejemplo, tu círculo de amigos: todos están conectados por intereses, aficiones, habilidades y gustos similares.

What is Networking? – Networking Basics

Las redes se pueden encontrar en todos los ámbitos de la vida:

- El sistema de transporte público de una ciudad

- Infraestructura como la red eléctrica nacional para la electricidad

- Conocer y saludar a sus vecinos

- Sistemas postales para el envío de cartas y paquetes

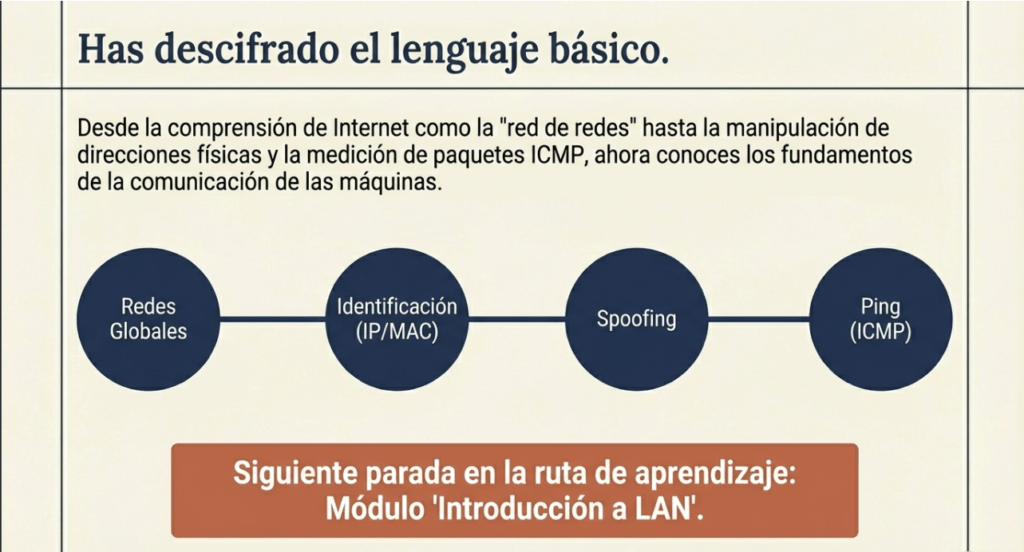

Fundamentos de Red: Identidad, Conectividad y Diagnóstico en un Mundo Interconectado

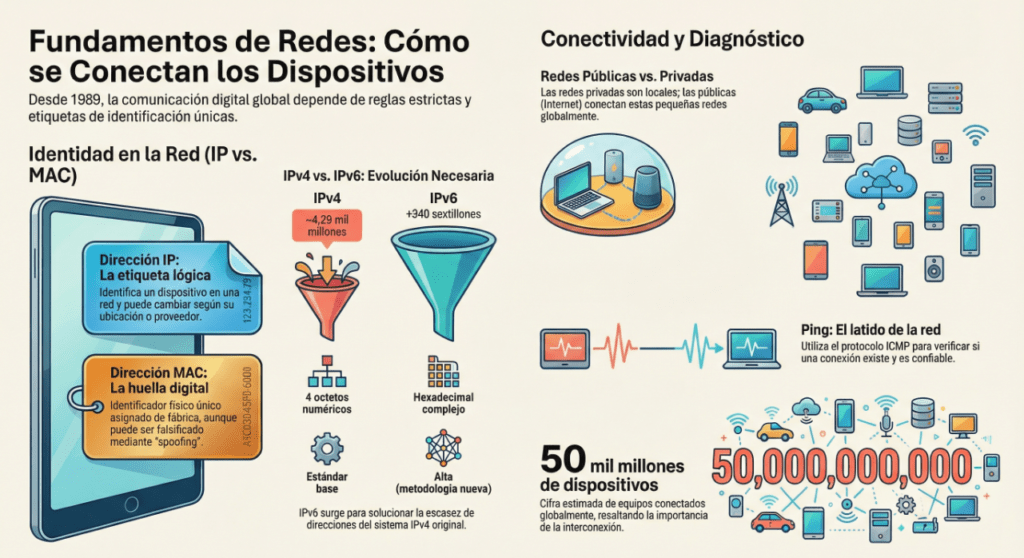

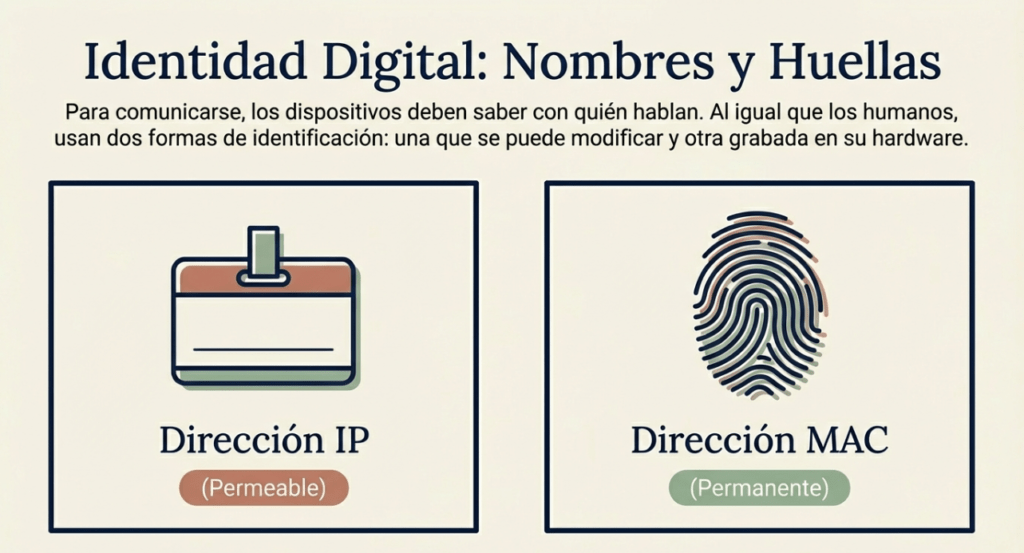

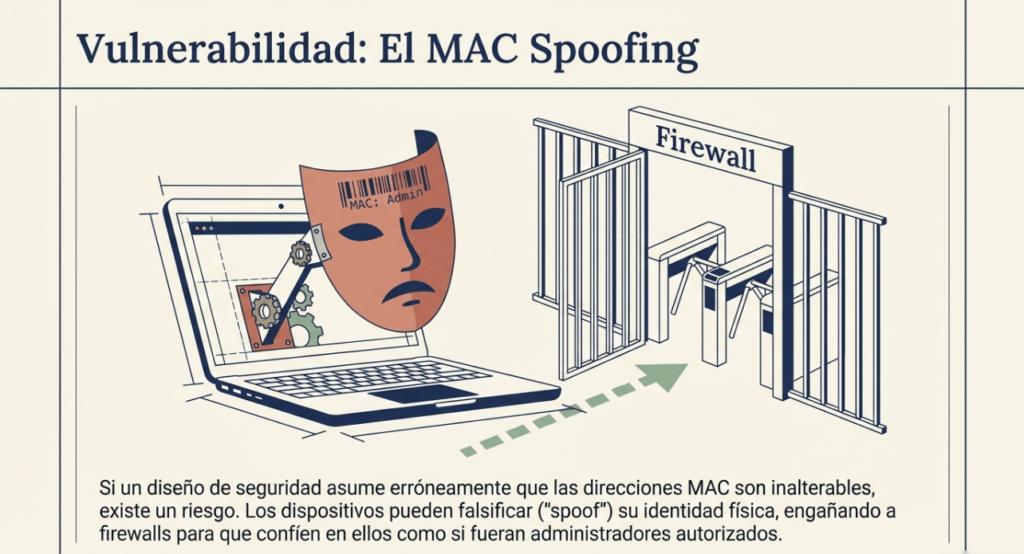

La comunicación digital moderna se sostiene sobre reglas claras de identificación y direccionamiento que permiten que millones de dispositivos se entiendan entre sí. Cada equipo conectado necesita una forma de ser reconocido dentro de la red, y ahí es donde entran en juego dos conceptos esenciales: la dirección IP y la dirección MAC. La IP funciona como una etiqueta lógica que identifica a un dispositivo dentro de una red y puede cambiar dependiendo de la ubicación o del proveedor de servicios. En cambio, la dirección MAC es un identificador físico asignado por el fabricante a la tarjeta de red, una especie de huella digital del hardware que, aunque puede ser alterada mediante técnicas como el spoofing, representa la identidad de fábrica del dispositivo.

La evolución del direccionamiento IP ha sido una respuesta directa al crecimiento exponencial de dispositivos conectados. IPv4, con sus aproximadamente 4,29 mil millones de direcciones posibles, fue suficiente en los inicios de Internet, pero rápidamente se volvió limitado frente a la expansión global. IPv6 surge como solución, ofreciendo más de 340 sextillones de direcciones gracias a su estructura hexadecimal mucho más amplia y compleja. Este cambio no es solo una mejora técnica, sino una necesidad estratégica para sostener el crecimiento de la red y la interconexión masiva que define nuestra era.

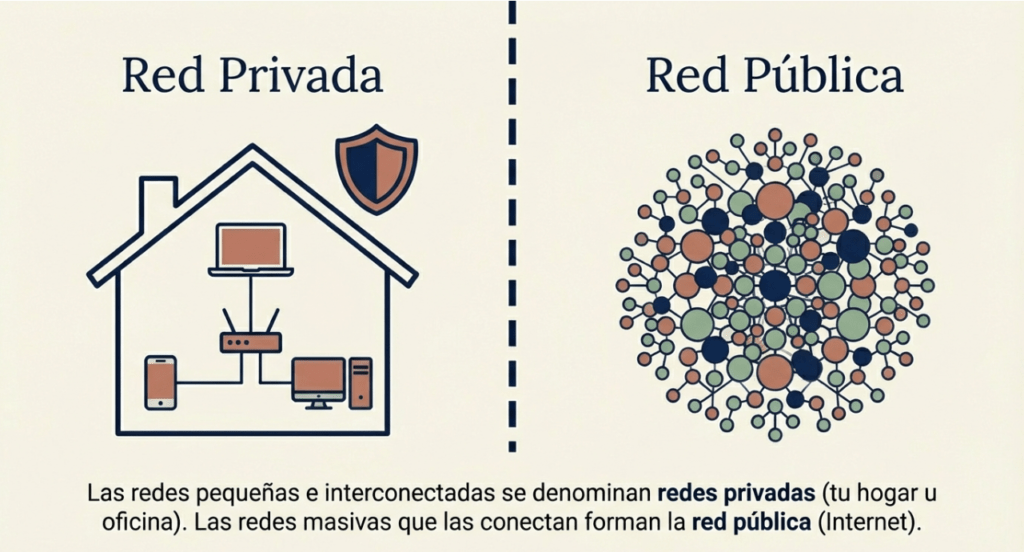

La conectividad no se limita únicamente a la asignación de direcciones. Las redes privadas permiten la comunicación local entre dispositivos dentro de un mismo entorno, mientras que las redes públicas, como Internet, interconectan estas redes a escala global. Esta arquitectura híbrida es la que hace posible que un dispositivo en una red doméstica pueda comunicarse con servidores en cualquier parte del mundo, pasando por múltiples nodos y sistemas intermedios.

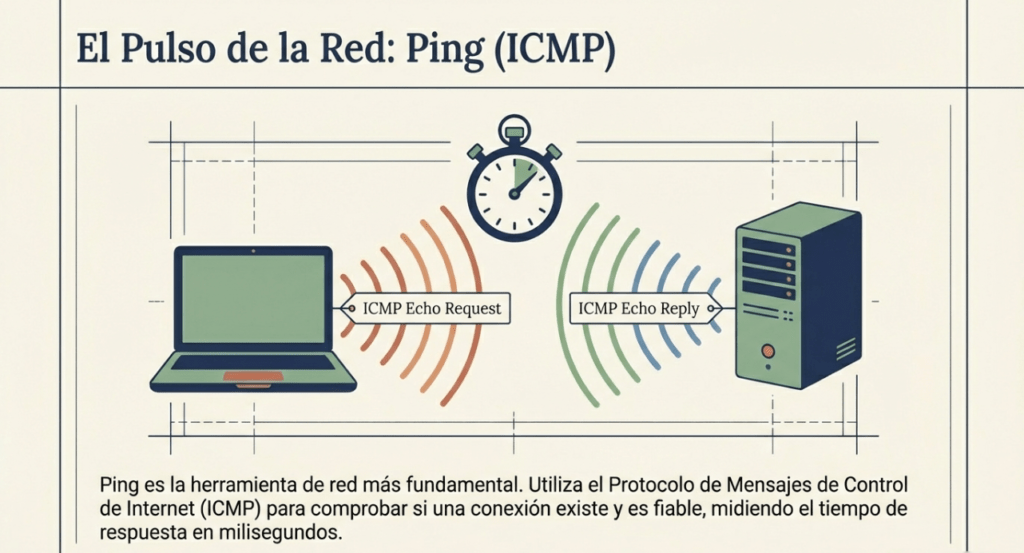

En el ámbito del diagnóstico, herramientas como el protocolo ICMP y comandos como ping actúan como el latido de la red, permitiendo verificar si existe conectividad entre dos puntos y medir tiempos de respuesta. Para quienes se mueven en el mundo del hacking y el pentesting, entender cómo responde una red a estas solicitudes es fundamental, ya que revela información sobre disponibilidad, filtrado de tráfico y posibles configuraciones de seguridad.

El contexto actual, con una estimación que supera los 50 mil millones de dispositivos conectados globalmente, demuestra que la interconexión es el núcleo de todo. Desde smartphones hasta vehículos inteligentes y dispositivos IoT, cada elemento depende de estos fundamentos de red para existir digitalmente. Comprender estas bases no solo permite diagnosticar problemas, sino también identificar vectores de ataque, debilidades en la segmentación y oportunidades de endurecimiento en infraestructuras críticas.

Pero más específicamente, en informática, la red es la misma idea, pero aplicada a los dispositivos tecnológicos. Tomemos como ejemplo tu teléfono: lo tienes para acceder a cosas. Analizaremos cómo se comunican estos dispositivos entre sí y las reglas que los rigen. En informática, una red puede estar formada por desde dos dispositivos hasta miles de millones. Estos dispositivos incluyen desde computadoras portátiles y teléfonos hasta cámaras de seguridad, semáforos e incluso agricultura.

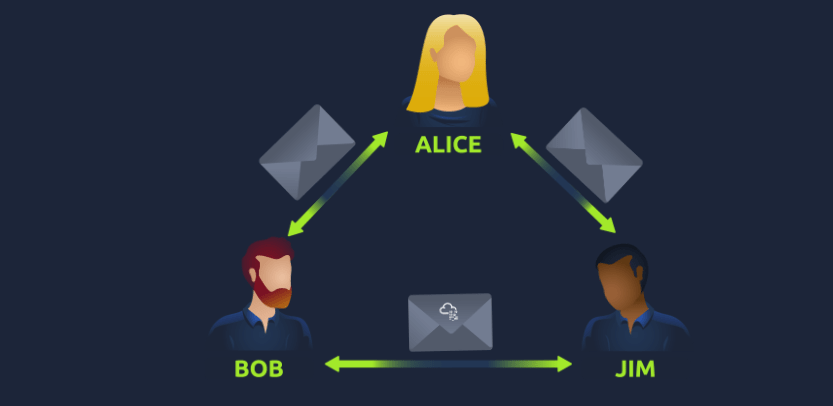

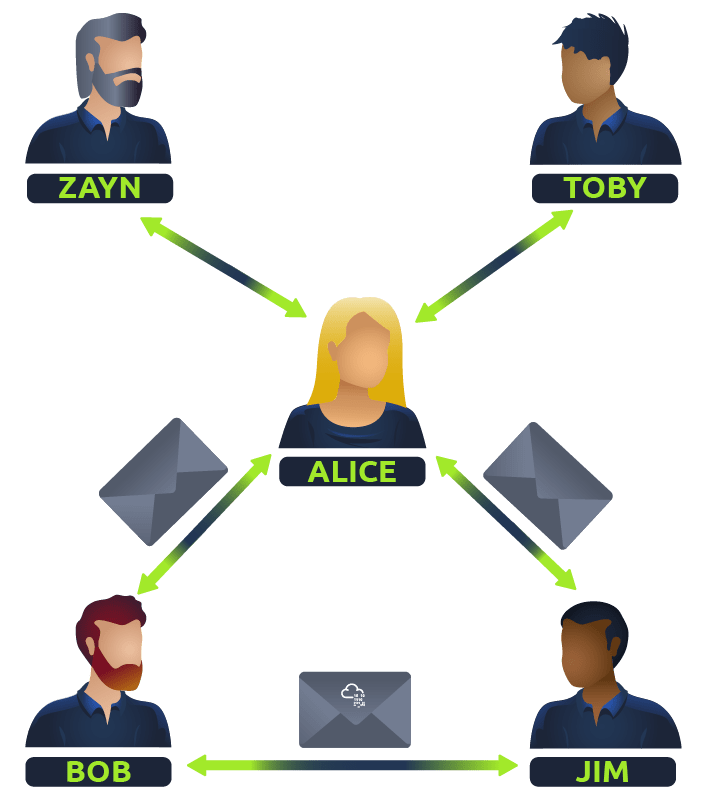

Las redes están integradas en nuestra vida cotidiana. Ya sea recopilando datos meteorológicos, suministrando electricidad a hogares o incluso determinando quién tiene prioridad de paso en una carretera. Debido a su arraigo en la actualidad, la interconexión es un concepto esencial en ciberseguridad. Tomemos como ejemplo el diagrama a continuación: Alice, Bob y Jim han formado su red. Hablaremos de esto más adelante.

Las redes vienen en todas las formas y tamaños, algo que también discutiremos a lo largo de este módulo.

Responda las preguntas a continuación

¿Cuál es el término clave para los dispositivos que están conectados entre sí?

Network

¿Qué es Internet?

Ahora que hemos aprendido qué es una red y cómo se define en informática (solo dispositivos conectados), exploremos Internet. Internet es una red gigantesca que se compone de muchísimas redes pequeñas. Usando el ejemplo de la tarea anterior, imaginemos que Alicia hizo nuevos amigos llamados Zayn y Toby y quiere presentárselos a Bob y Jim. El problema es que Alicia es la única persona que habla el mismo idioma que Zayn y Toby. ¡Así que Alicia tendrá que ser la mensajera!

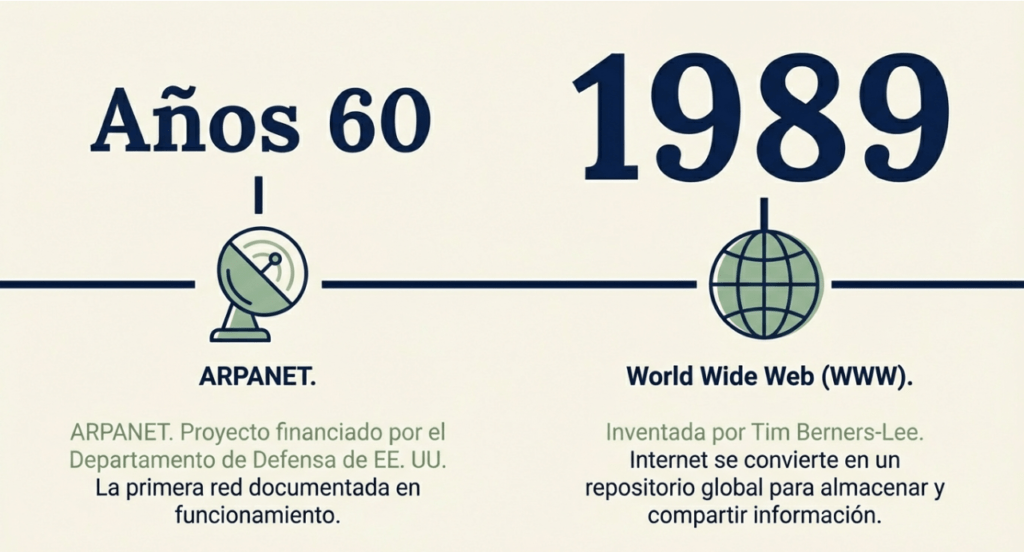

Como Alice puede hablar ambos idiomas, pueden comunicarse entre sí a través de Alice, formando una nueva red. La primera iteración de Internet se produjo dentro del proyecto ARPANET a finales de la década de 1960. Este proyecto fue financiado por el Departamento de Defensa de Estados Unidos y fue la primera red documentada en funcionamiento. Sin embargo, no fue hasta 1989 cuando Tim Berners-Lee inventó Internet tal como la conocemos, con la creación de la World Wide Web ( WWW ) .

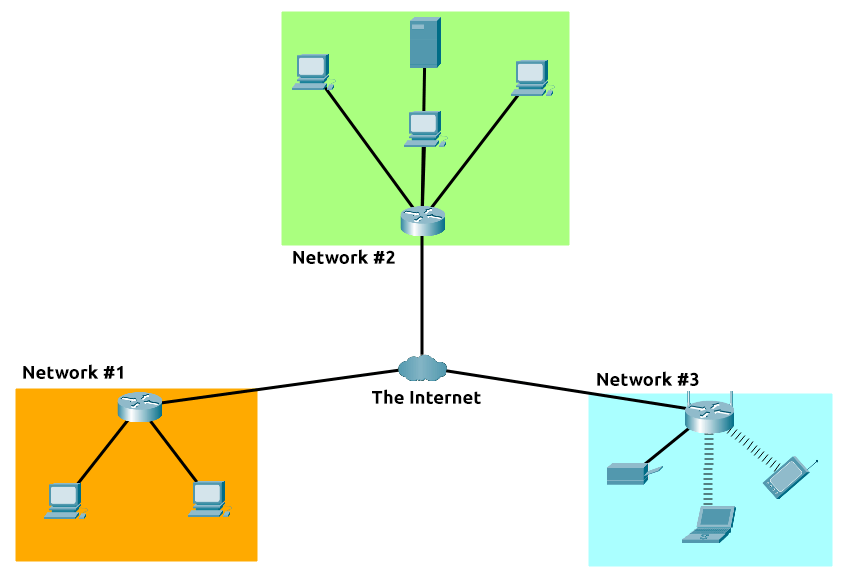

No fue hasta entonces que Internet comenzó a utilizarse como repositorio para almacenar y compartir información, tal como lo es hoy. Relacionemos la red de amigos de Alice con los dispositivos informáticos. Internet parece una versión mucho más grande de este tipo de diagrama:

Como se mencionó anteriormente, Internet se compone de muchas redes pequeñas interconectadas. Estas pequeñas redes se denominan redes privadas, mientras que las redes que las conectan se denominan redes públicas, o Internet. En resumen, una red puede ser de dos tipos:

- Una red privada

- Una red pública

Los dispositivos utilizarán un conjunto de etiquetas para identificarse en una red, lo cual veremos en la siguiente tarea.

¿Quién inventó la World Wide Web?

Tim Berners-Lee

Identificación de dispositivos en una red

Para comunicarse y mantener el orden, los dispositivos deben ser identificables en una red. ¿De qué sirve si al final no sabes con quién estás hablando? Los dispositivos en una red son muy similares a los humanos en el hecho de que tenemos dos formas de ser identificados:

- Nuestro nombre

- Nuestras huellas dactilares

Ahora podemos cambiar nuestro nombre mediante escritura de cambio de nombre, pero no podemos cambiar nuestras huellas dactilares. Cada persona tiene un conjunto individual de huellas dactilares, lo que significa que, incluso si cambia de nombre, sigue habiendo una identidad detrás. Los dispositivos tienen lo mismo: dos medios de identificación, uno de los cuales es permeable. Estos son:

- Una dirección IP

- Una dirección de control de acceso al medio (MAC): piense en esto como algo similar a un número de serie.

Direcciones IP

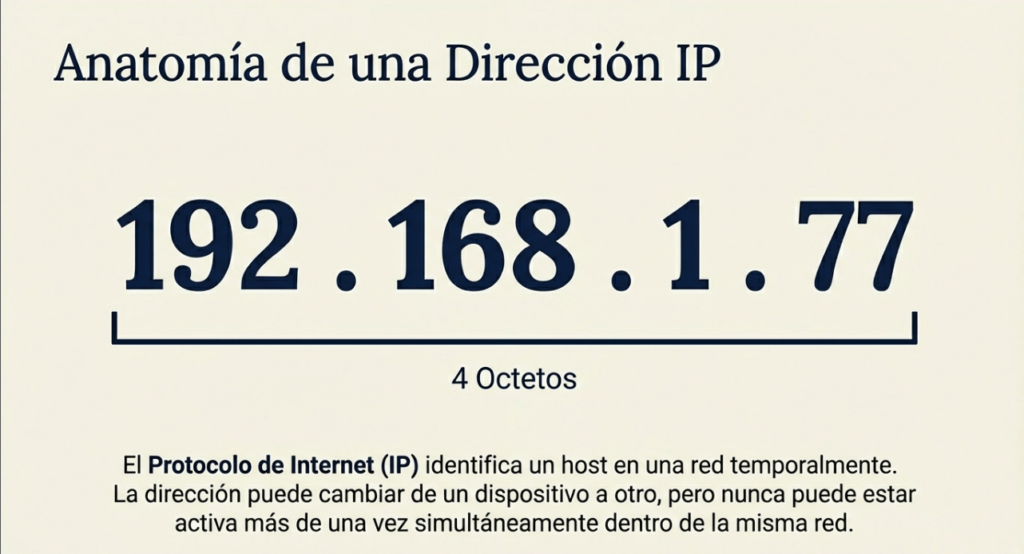

En resumen, una dirección IP (o Protocolo de Internet ) puede utilizarse para identificar un host en una red durante un tiempo, y posteriormente asociarse con otro dispositivo sin modificarla. Primero, describamos con precisión qué es una dirección IP en el siguiente diagrama:

Una dirección IP es un conjunto de números divididos en cuatro octetos. El valor de cada octeto se resume en la dirección IP del dispositivo en la red. Este número se calcula mediante una técnica conocida como direccionamiento IP y subredes, pero eso lo trataremos en otro momento. Es importante entender que las direcciones IP pueden cambiar de un dispositivo a otro, pero no pueden estar activas simultáneamente más de una vez dentro de la misma red.

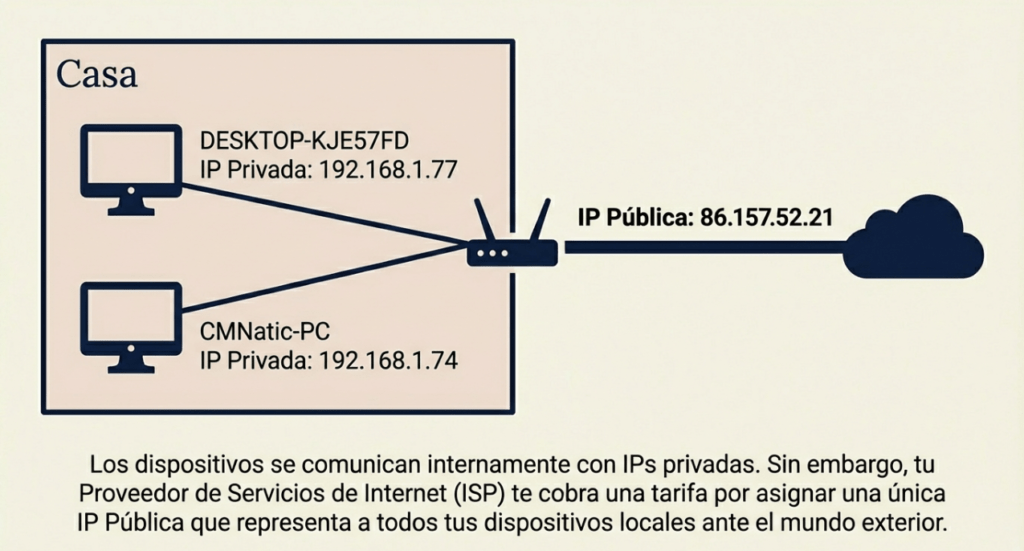

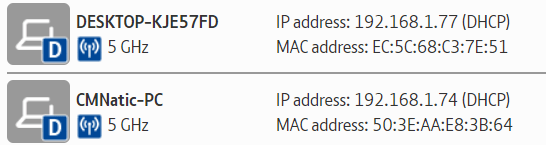

Las direcciones IP siguen un conjunto de estándares conocidos como protocolos. Estos protocolos son la base de las redes y obligan a muchos dispositivos a comunicarse en el mismo lenguaje, algo que abordaremos en otro momento. Sin embargo, cabe recordar que los dispositivos pueden estar en redes privadas y públicas. Su ubicación determinará el tipo de dirección IP que tienen: pública o privada. Una dirección pública se utiliza para identificar el dispositivo en Internet, mientras que una dirección privada se utiliza para identificar un dispositivo entre otros. Tomemos como ejemplo la tabla y la captura de pantalla a continuación. Aquí tenemos dos dispositivos en una red privada:

| Nombre del dispositivo | Dirección IP | Tipo de dirección IP |

| ESCRITORIO-KJE57FD | 192.168.1.77 | Privado |

| ESCRITORIO-KJE57FD | 86.157.52.21 | Público |

| CMNatic-PC | 192.168.1.74 | Privado |

| CMNatic-PC | 86.157.52.21 | Público |

Estos dos dispositivos podrán usar sus direcciones IP privadas para comunicarse. Sin embargo, cualquier dato enviado a Internet desde cualquiera de ellos se identificará con la misma dirección IP pública. Las direcciones IP públicas las proporciona su proveedor de servicios de Internet ( o ISP ) con una tarifa mensual (¡su factura!).

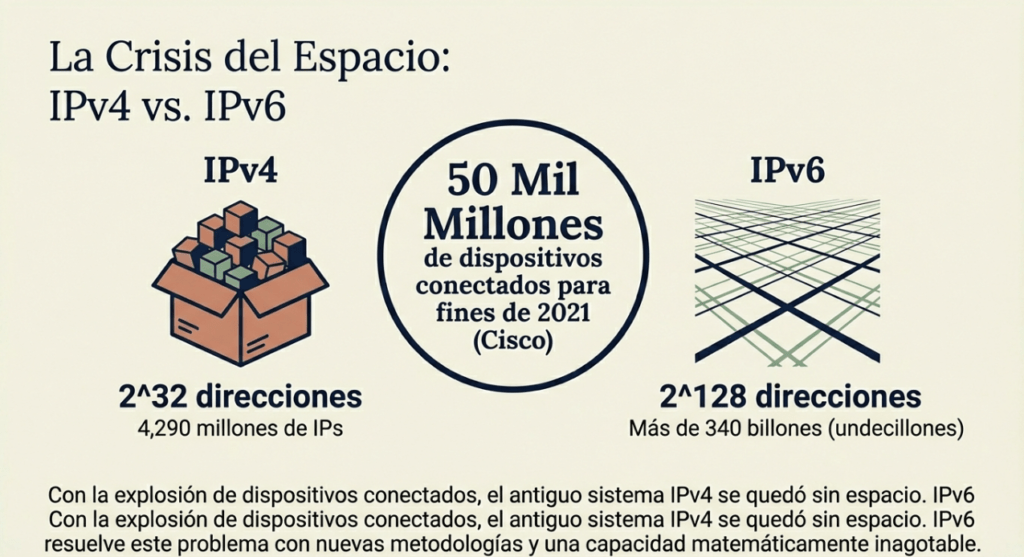

A medida que se conectan más dispositivos, se hace cada vez más difícil obtener una dirección pública que no esté ya en uso. Por ejemplo, Cisco, un gigante de la industria de las redes, estimó que habría aproximadamente 50 mil millones de dispositivos conectados a Internet para finales de 2021 (Cisco, 2021) . Aquí es donde entran en juego las versiones de direcciones IP. Hasta ahora, solo hemos analizado una versión del esquema de direccionamiento del Protocolo de Internet, conocida como IPv4, que utiliza un sistema de numeración de 2^32 direcciones IP (4290 millones), ¡así que es comprensible la razón de esta escasez!

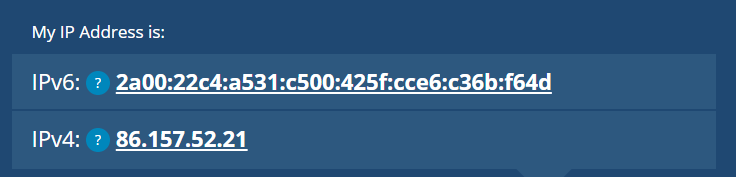

IPv6 es una nueva versión del esquema de direccionamiento del Protocolo de Internet (IP) que ayuda a abordar este problema. Aunque parezca más complejo, ofrece algunas ventajas:

- Admite hasta 2^128 direcciones IP (más de 340 billones), lo que resuelve los problemas que enfrentaba con IPv4

- Más eficiente gracias a nuevas metodologías

La siguiente captura de pantalla compara una dirección IPv6 y una IPv4.

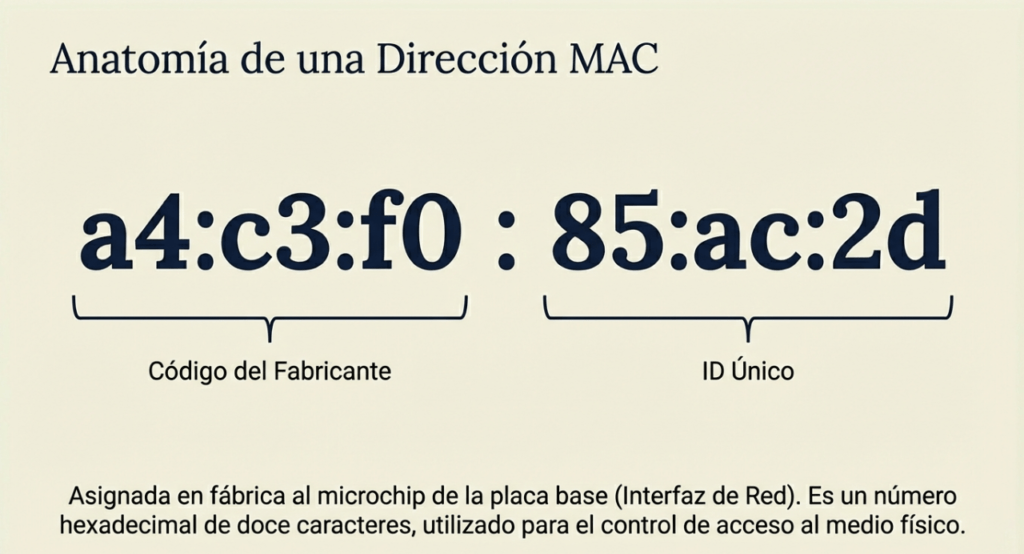

Direcciones MAC

Todos los dispositivos en una red tienen una interfaz de red física, que consiste en un microchip ubicado en la placa base del dispositivo. A esta interfaz de red se le asigna una dirección única en la fábrica donde se fabricó, llamada dirección MAC ( Control de Acceso a Medios ) . La dirección MAC es un número hexadecimal de doce caracteres ( un sistema de numeración de base dieciséis utilizado en informática para representar números ) dividido en dos y separado por dos puntos. Estos dos puntos se consideran separadores. Por ejemplo, a4:c3:f0:85:ac:2d . Los primeros seis caracteres representan la empresa que fabricó la interfaz de red y los últimos seis son un número único.

Sin embargo, un aspecto interesante de las direcciones MAC es que pueden falsificarse o «falsificarse» mediante un proceso conocido como suplantación de identidad (spoofing). Esta suplantación ocurre cuando un dispositivo en red finge identificarse como otro usando su dirección MAC. Cuando esto ocurre, a menudo puede vulnerar diseños de seguridad mal implementados que asumen que los dispositivos que se comunican en una red son confiables. Imaginemos el siguiente escenario: un firewall está configurado para permitir cualquier comunicación que entre y salga de la dirección MAC del administrador. Si un dispositivo suplantara o «falsificara» esta dirección MAC, el firewall pensaría que recibe comunicación del administrador cuando no es así.

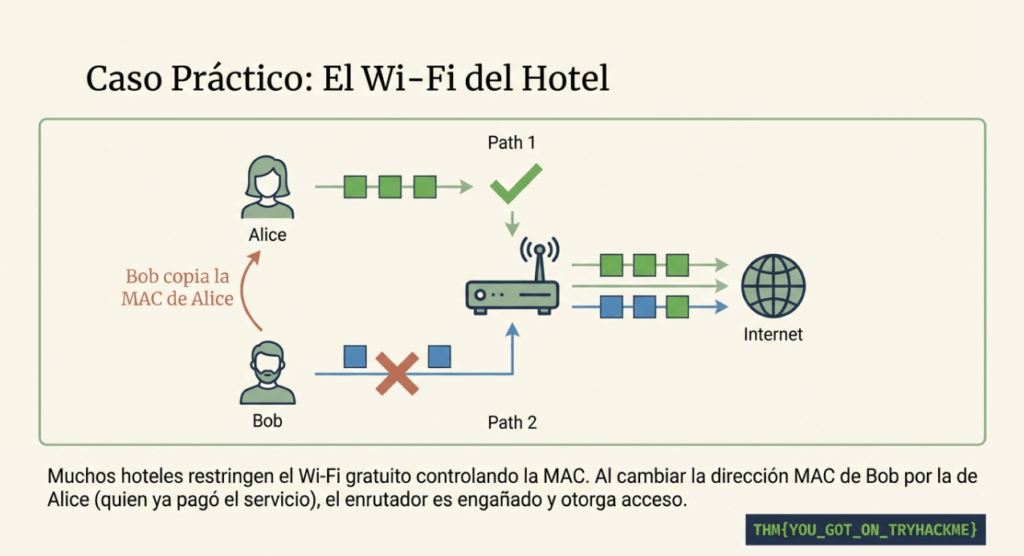

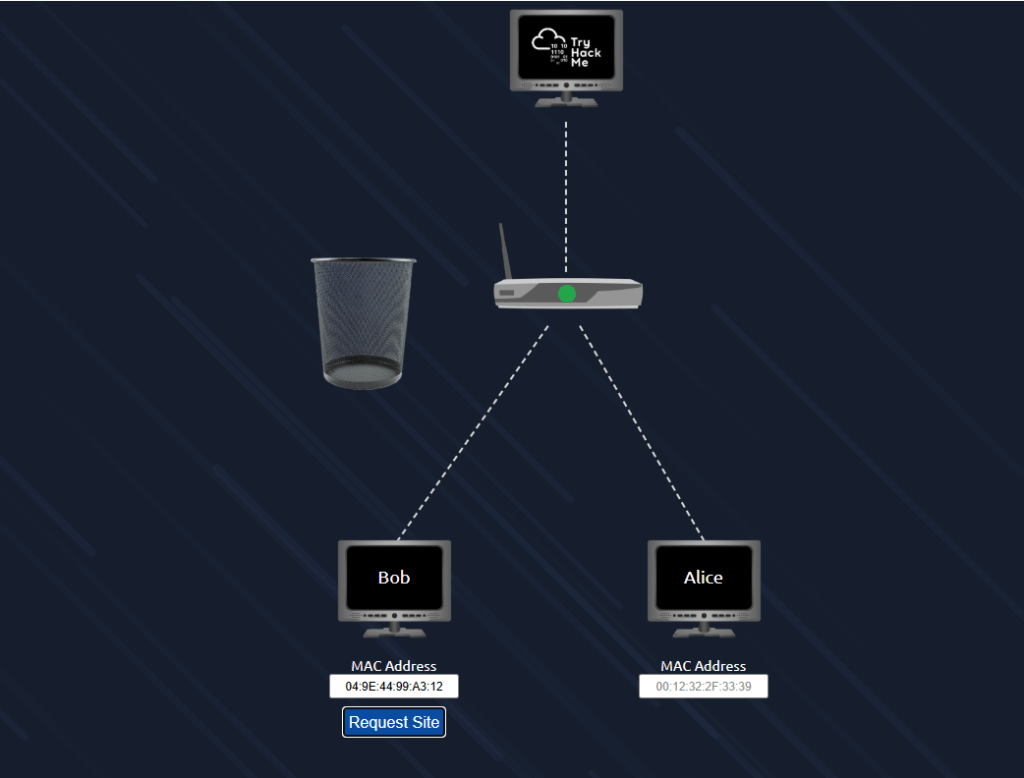

Lugares como cafeterías y hoteles suelen usar el control de direcciones MAC al usar su Wi-Fi de invitados o público. Esta configuración podría ofrecer mejores servicios, es decir, una conexión más rápida, a un precio accesible si se está dispuesto a pagar la tarifa por dispositivo. El laboratorio interactivo adjunto a esta tarea se diseñó para replicar este escenario.

Práctico

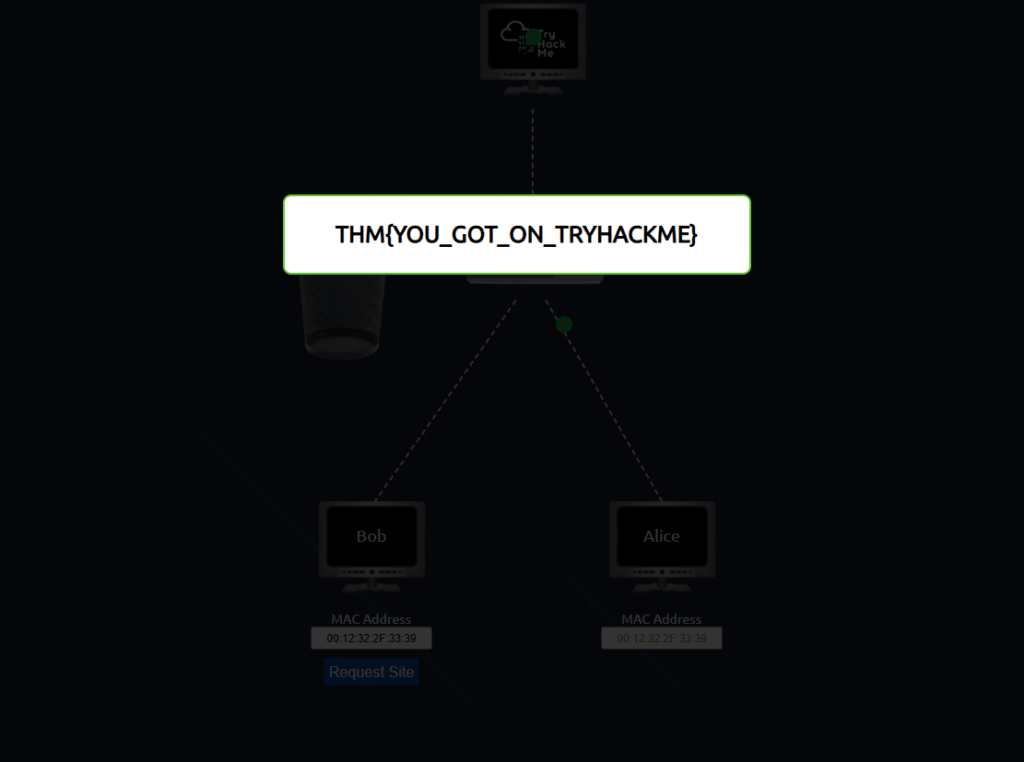

Los laboratorios interactivos simulan la red Wi-Fi de un hotel de pago. Observarás que el router no permite el acceso de los paquetes de Bob (azul) al sitio web TryHackMe y los elimina, pero los paquetes de Alice (verde) se envían correctamente porque ha pagado por el Wi-Fi. Intenta cambiar la dirección MAC de Bob a la misma que la de Alice para ver qué sucede. Implemente el laboratorio interactivo y proceda a responder las siguientes preguntas a continuación.

Responda las preguntas a continuación

¿Qué significa el término “IP”?

Internet Protocol

¿Cómo se llama cada sección de una dirección IP?

Octet

¿Cuántas secciones (en dígitos) tiene una dirección IPv4?

4

¿Qué significa el término “MAC”?

Media Access Control

Implemente el laboratorio interactivo usando el botón «Ver sitio» y falsifique su dirección MAC para acceder al sitio. ¿Cuál es la bandera?

THM{YOU_GOT_ON_TRYHACKME}

Ping (ICMP)

Ping es una de las herramientas de red más fundamentales que tenemos a nuestra disposición. Utiliza paquetes ICMP ( Protocolo de Mensajes de Control de Internet ) para determinar el rendimiento de una conexión entre dispositivos; por ejemplo, si la conexión existe o es fiable. El tiempo que tardan los paquetes ICMP en viajar entre dispositivos se mide mediante ping, como se muestra en la captura de pantalla a continuación. Esta medición se realiza utilizando el paquete de eco ICMP y, posteriormente, la respuesta de eco ICMP del dispositivo de destino.

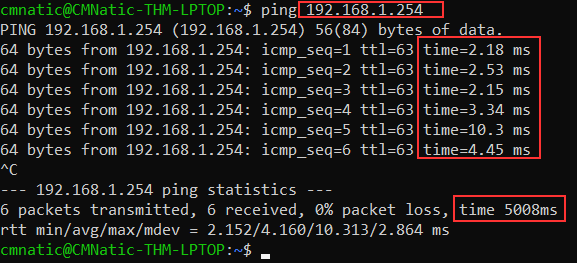

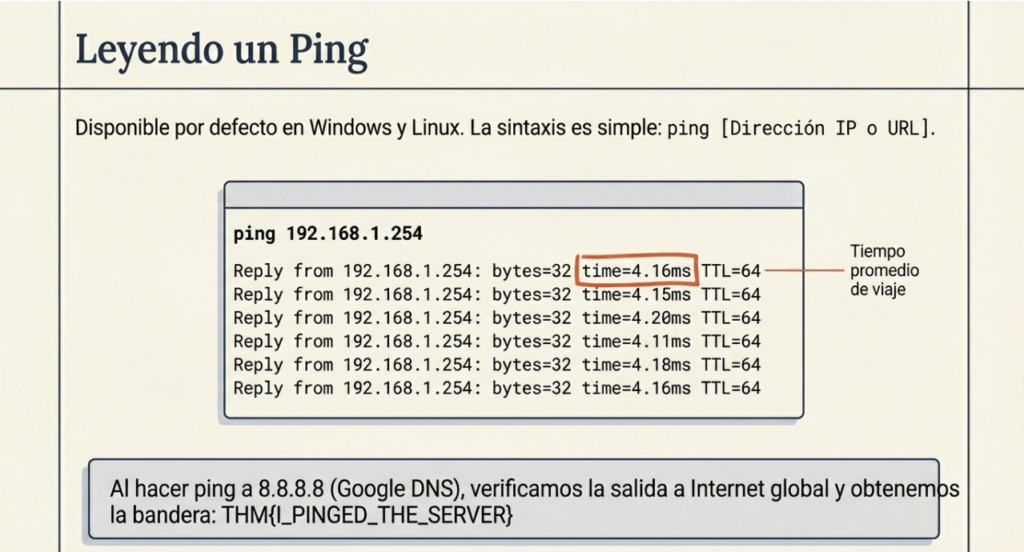

Se pueden realizar pings a dispositivos de una red, como la red doméstica o recursos como sitios web. Esta herramienta es fácil de usar y viene instalada en sistemas operativos (SO) como Linux y Windows. La sintaxis para realizar un ping simple es ping IP address or website URL. Veamos cómo funciona en la siguiente captura de pantalla.

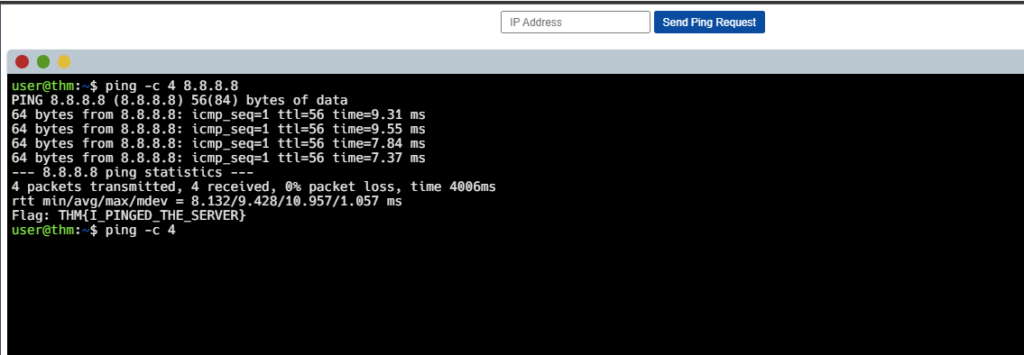

Aquí estamos haciendo ping a un dispositivo con la dirección privada 192.168.1.254 . El ping nos informa que hemos enviado seis paquetes ICMP, todos recibidos con un tiempo promedio de 4,16 milisegundos. Ahora, hará lo mismo para hacer ping a la dirección » 8.8.8.8 » en el sitio web implementable de esta tarea. Al hacer ping a la dirección correcta, se mostrará una bandera para responder a la siguiente pregunta.

Responda las preguntas a continuación

¿Qué protocolo utiliza el ping?

ICMP

¿Cuál es la sintaxis para hacer ping a 10.10.10.10?

ping 10.10.10.10

¿Qué bandera obtienes cuando haces ping a 8.8.8.8?

THM{I_PINGED_THE_SERVER}

Conceptos Fundamentales de Redes e Identificación

| Concepto | Definición | Identificador o Protocolo | Características Principales | Ejemplo o Sintaxis |

| Red (Network) | Conjunto de dispositivos tecnológicos conectados entre sí para comunicarse y compartir recursos. | Network | Puede variar desde dos dispositivos hasta miles de millones; incluye computadoras, teléfonos y cámaras. | Red de amigos, red eléctrica o ARPANET. |

| Red Pública (Internet) | Red gigantesca compuesta por muchísimas redes pequeñas interconectadas. | IP Pública | Identifica al dispositivo en el Internet global; proporcionada por un ISP. | 86.157.52.21 |

| Red Privada | Redes pequeñas de ámbito local o interno. | IP Privada | Se utiliza para identificar un dispositivo entre otros dentro de una red local. | 192.168.1.77 |

| Dirección IP (IPv4) | Identificador lógico temporal de un host en una red. | Internet Protocol v4 | Dividida en cuatro octetos; utiliza un sistema de 232 direcciones (4,290 millones). | 192.168.1.254 |

| Dirección IPv6 | Nueva versión del esquema de direccionamiento IP para resolver la escasez de direcciones. | Internet Protocol v6 | Admite hasta 2128 direcciones (340 billones); más eficiente. | 2001:0db8:85a3:0000:0000:8a2e:0370:7334 |

| Dirección MAC | Identificador físico único asignado a la interfaz de red en fábrica. | Media Access Control | Número hexadecimal de 12 caracteres; los primeros 6 representan al fabricante; puede ser suplantada (spoofing). | a4:c3:f0:85:ac:2d |

| Ping | Herramienta de diagnóstico para determinar el rendimiento y existencia de una conexión. | ICMP (Internet Control Message Protocol) | Mide el tiempo de viaje de paquetes mediante eco y respuesta (echo request/reply) en milisegundos. | ping 10.10.10.10 |

| World Wide Web (WWW) | Repositorio para almacenar y compartir información inventado en 1989. | WWW | Inventada por Tim Berners-Lee; permitió que Internet fuera accesible al público general. | Sitio web de TryHackMe |

Recuerden: el sistema siempre habla. Nos vemos en el próximo post hacketones!