Modelo OSI: Entendiendo la Comunicación en Cada Capa

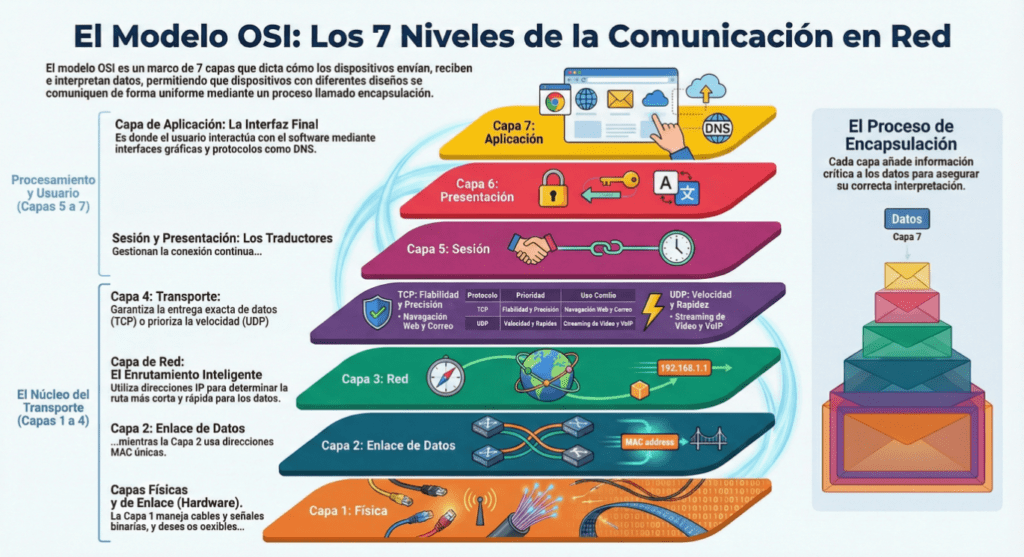

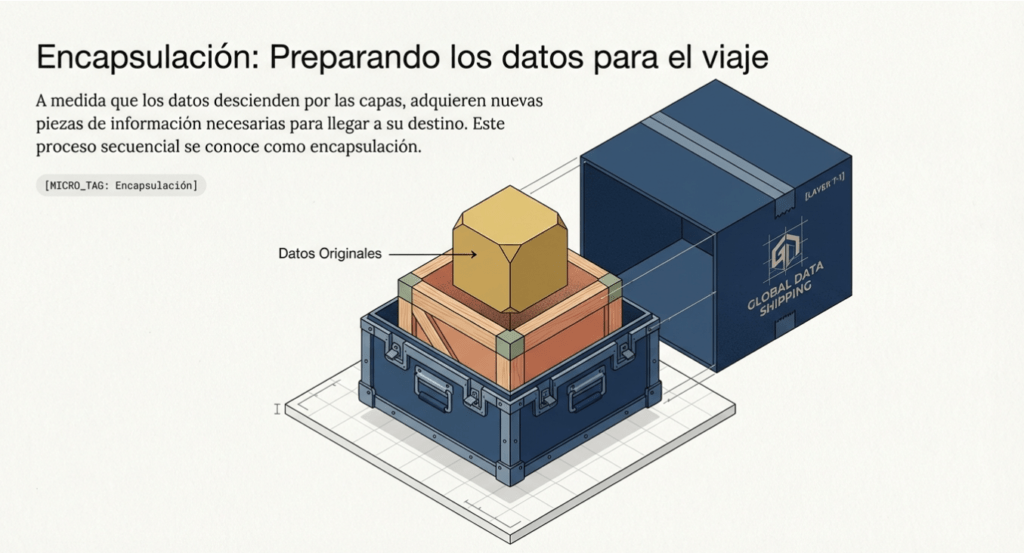

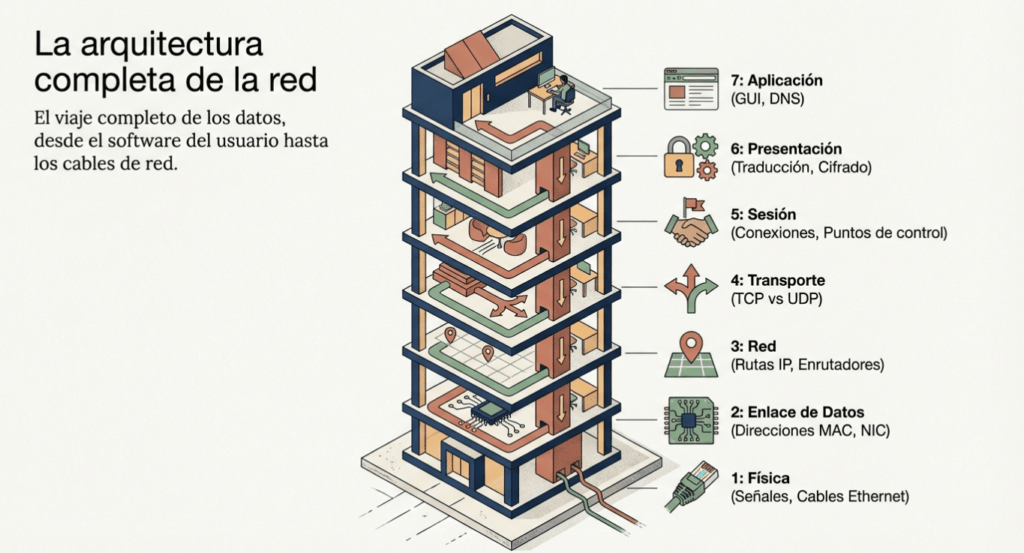

Hola, hacketones! En este capítulo de TryHackMe – OSI Model Veremos que El modelo OSI divide la comunicación en red en siete niveles que trabajan de forma coordinada para que los datos viajen desde un emisor hasta un receptor sin perder coherencia. Más que un concepto teórico, es una guía mental imprescindible para analizar tráfico, detectar fallos y entender en qué punto exacto puede estar ocurriendo una vulnerabilidad o una mala configuración. Cada capa cumple una función específica y añade su propia información en un proceso conocido como encapsulación.

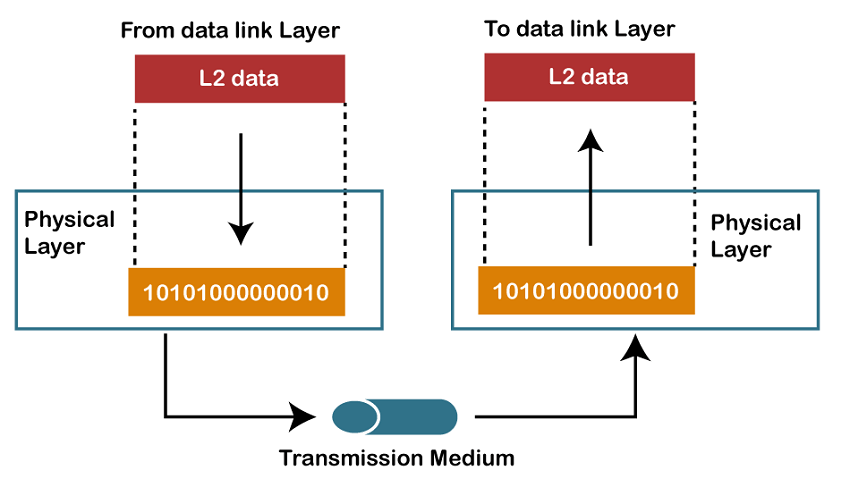

En la capa física se encuentra el nivel más básico, donde los bits se transmiten como señales eléctricas, ópticas o inalámbricas a través de cables y medios físicos. Aquí no existen direcciones IP ni protocolos complejos, solo impulsos binarios viajando por el medio. Justo encima está la capa de enlace de datos, que introduce las direcciones MAC y permite la comunicación dentro de la red local. Es el terreno donde operan los switches y donde ataques como el ARP spoofing pueden alterar la asociación entre direcciones físicas y lógicas.

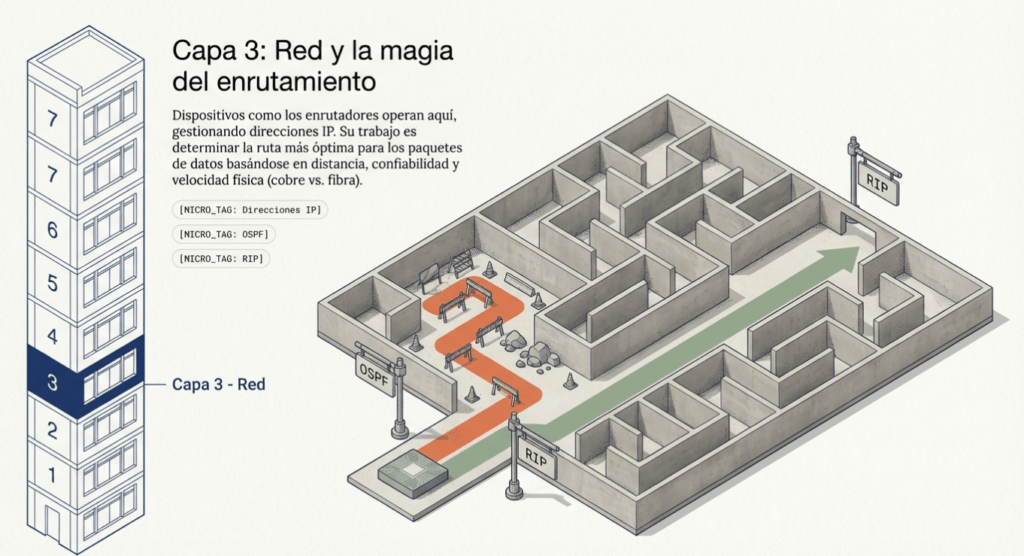

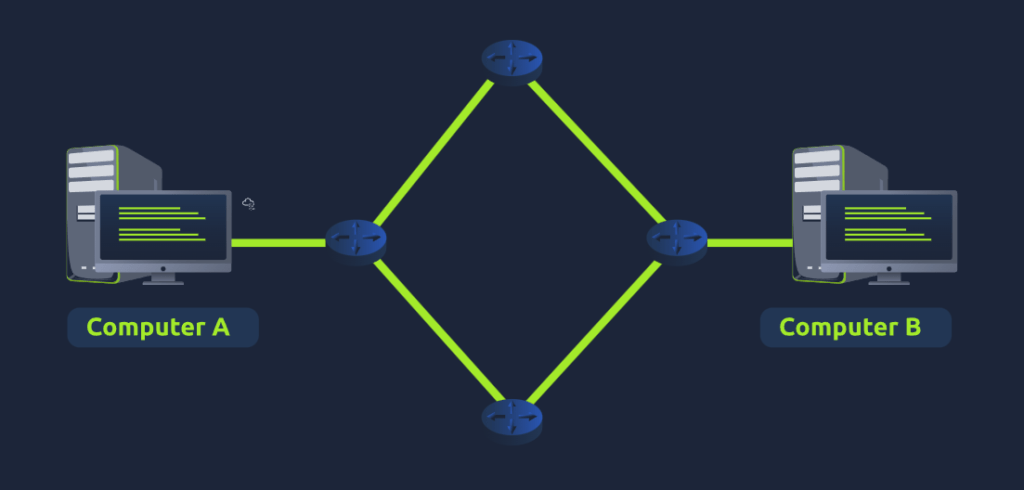

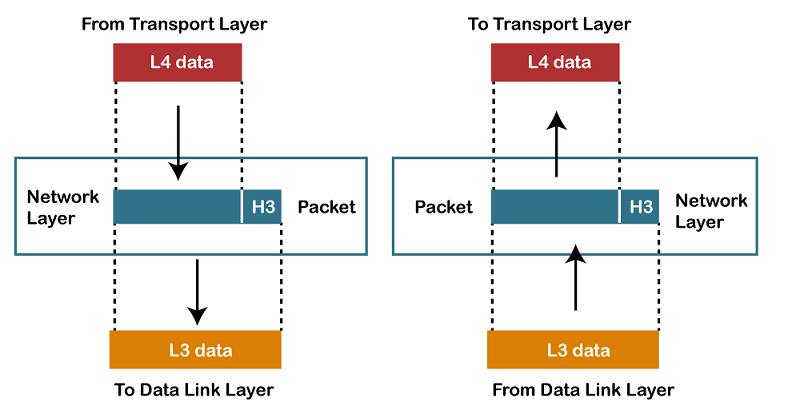

La capa de red se encarga del enrutamiento inteligente utilizando direcciones IP para determinar la mejor ruta hacia el destino. Aquí es donde los routers toman decisiones críticas sobre el tráfico. Comprender este nivel permite analizar tablas de enrutamiento, segmentaciones y posibles vectores de evasión o pivoting entre subredes.

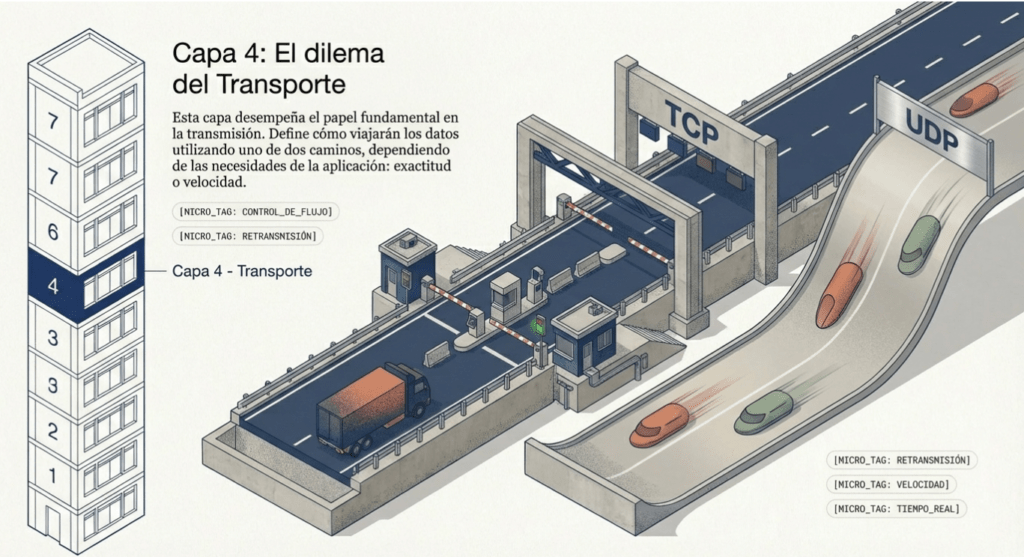

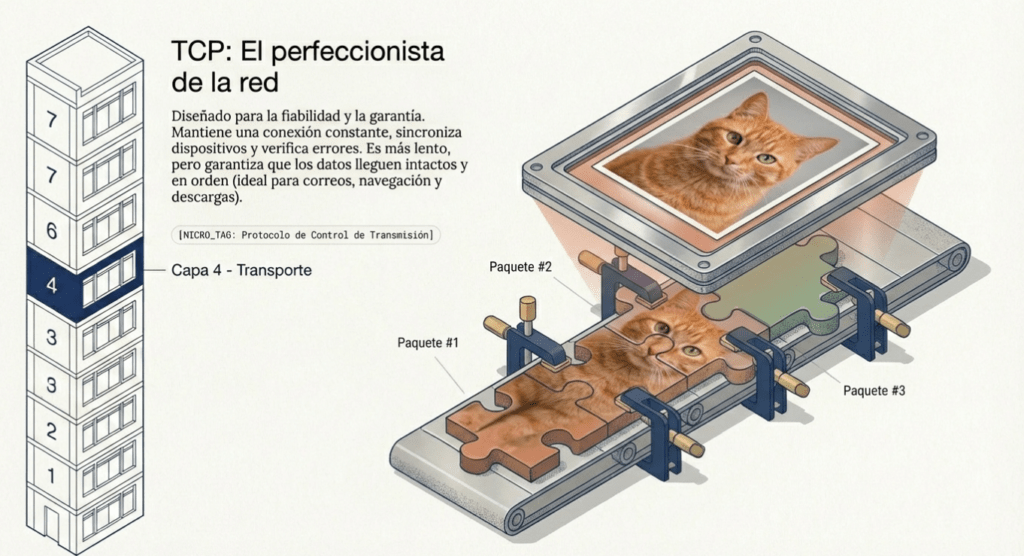

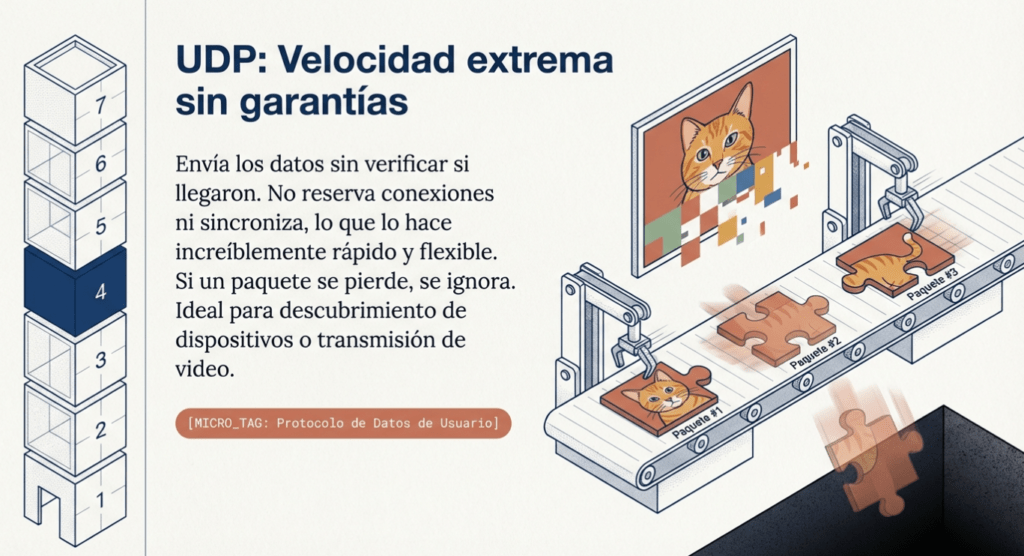

En la capa de transporte aparece la diferencia entre fiabilidad y velocidad. Protocolos como TCP priorizan la entrega correcta y ordenada de los datos, mientras que UDP sacrifica verificación a cambio de rapidez. Este equilibrio es clave cuando se analizan servicios expuestos, puertos abiertos y comportamientos de aplicaciones en pruebas de intrusión.

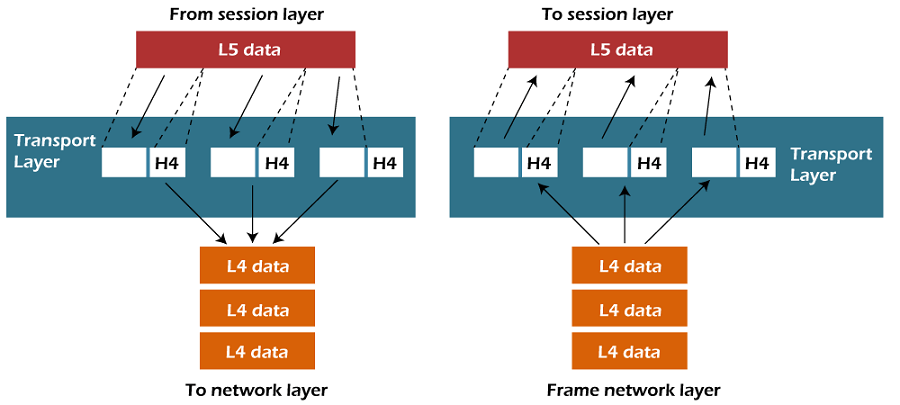

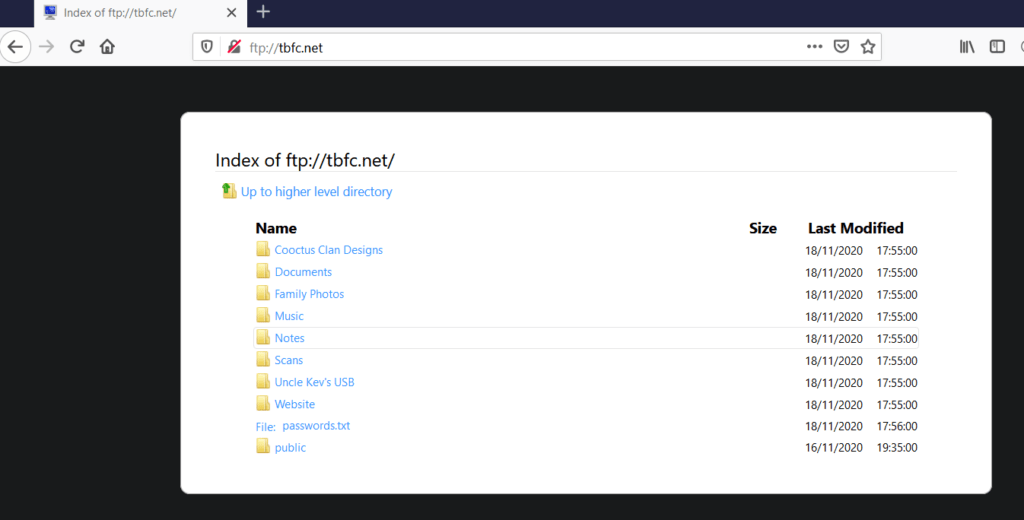

Las capas superiores gestionan la interacción directa con el usuario y la interpretación de la información. La capa de sesión mantiene y controla las conexiones activas, asegurando que la comunicación continúe sin interrupciones. La capa de presentación traduce y formatea los datos, incluyendo procesos como cifrado y compresión, lo que la convierte en un punto relevante al estudiar certificados, protocolos seguros y mecanismos criptográficos. Finalmente, la capa de aplicación es la interfaz donde operan protocolos como HTTP, FTP o DNS, y donde los servicios realmente se exponen al mundo exterior.

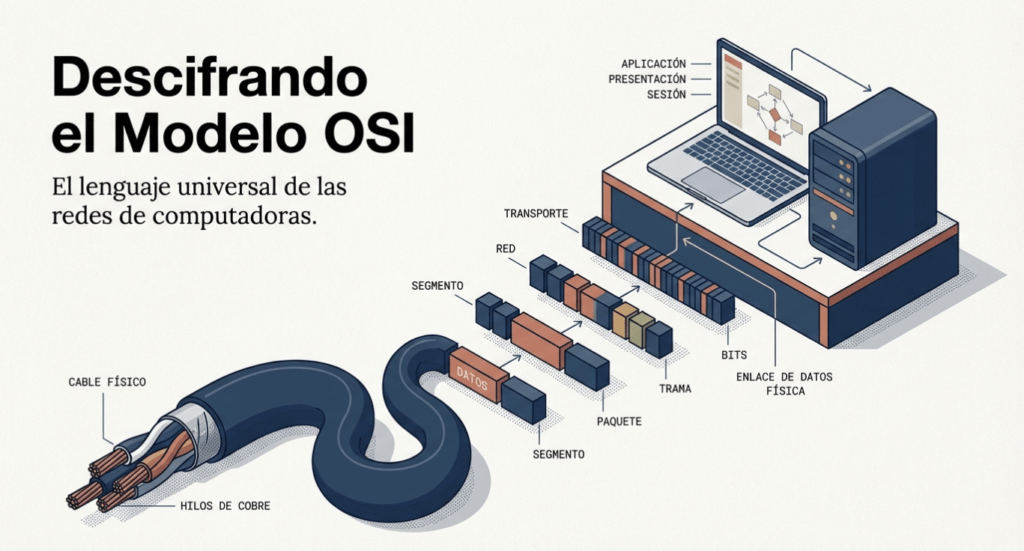

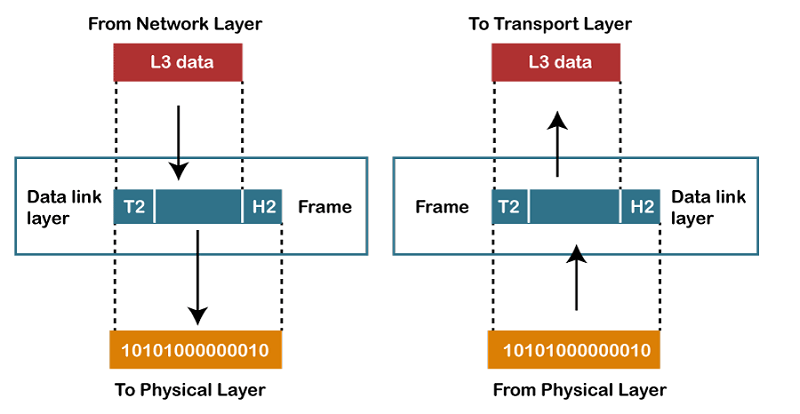

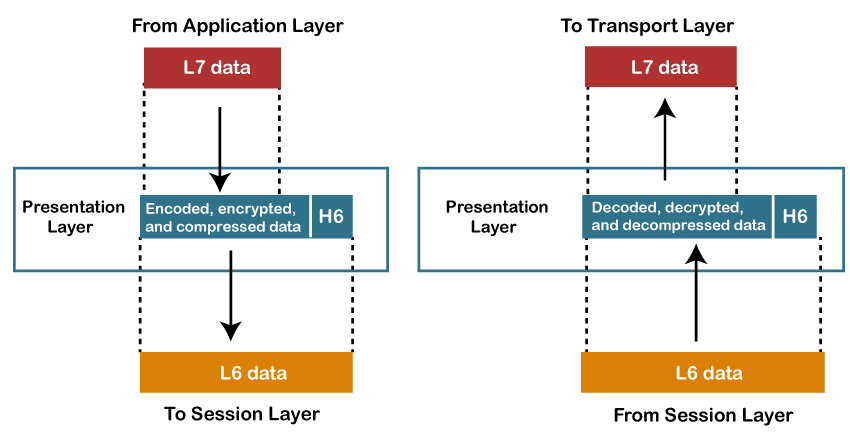

El proceso de encapsulación une todo este sistema. Cada capa añade su propia cabecera a los datos originales, formando una estructura en capas que viaja por la red hasta ser desempaquetada en el orden inverso en el destino. Entender esta estructura permite descomponer paquetes en herramientas de análisis como Wireshark y comprender exactamente qué está ocurriendo en cada nivel.

Dominar el modelo OSI no es memorizar siete nombres, sino internalizar cómo fluye la información y cómo cada capa puede convertirse en un punto de análisis, explotación o defensa dentro de una infraestructura. En seguridad ofensiva y defensiva, pensar en términos de capas permite atacar con precisión o reforzar donde realmente importa.

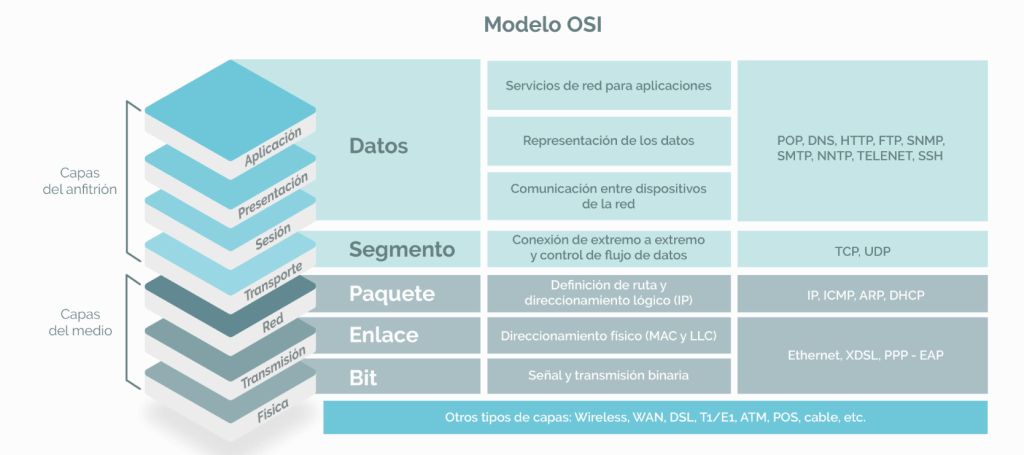

Capas del Modelo OSI y sus Características

| Número de Capa | Nombre de la Capa | Funciones Principales | Protocolos o Dispositivos | Unidad de Datos o Concepto Clave |

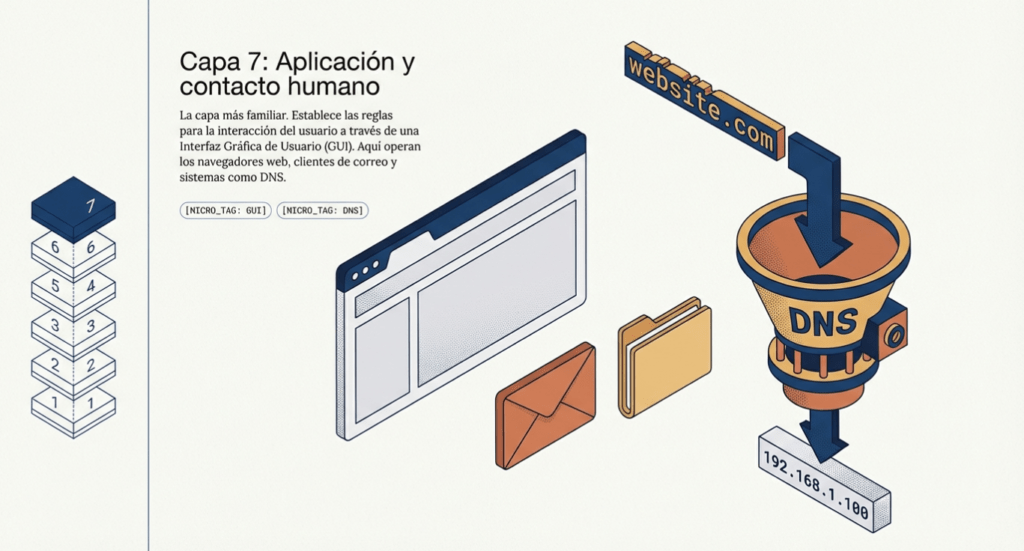

| 7 | Aplicación | Proporciona la interfaz con la que interactúa el usuario y establece las reglas para la interacción con los datos. | Clientes de correo electrónico, navegadores, FileZilla, DNS (Sistema de Nombres de Dominio) | Interfaz Gráfica de Usuario (GUI) |

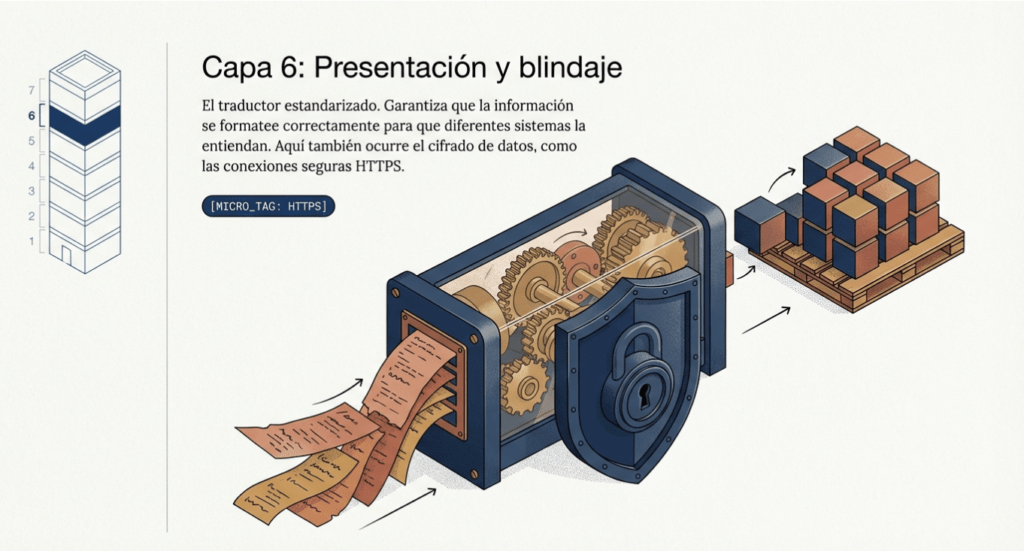

| 6 | Presentación | Estandarización de datos, actúa como traductor entre la capa de aplicación y el formato de red; maneja el cifrado. | HTTPS (para cifrado) | Traducción y cifrado de datos |

| 5 | Sesión | Crear, mantener, sincronizar y cerrar la conexión entre ordenadores; gestiona puntos de control. | No se encuentra en la fuente | Sesión (conexión establecida) |

| 4 | Transporte | Transmisión de datos, comprobación de errores, reensamblaje de fragmentos y garantía de entrega según el protocolo. | TCP (Transmission Control Protocol), UDP (User Datagram Protocol) | Paquetes / Segmentos |

| 3 | Red | Determinación de la ruta más óptima (enrutamiento) y reensamblaje de datos. | Enrutadores (Routers), IP, OSPF, RIP | Direccionamiento IP / Enrutamiento |

| 2 | Enlace de datos | Direccionamiento físico, presentación de datos para transmisión y adición de direcciones físicas. | Tarjeta de Interfaz de Red (NIC), Direcciones MAC | Direccionamiento físico (MAC) |

| 1 | Física | Transmisión de señales eléctricas a través de hardware físico en sistema binario. | Cables Ethernet, Hardware físico | Sistema Binario (0 y 1) |

¿Qué es el modelo OSI?

El modelo OSI (o Modelo de Interconexión de Sistemas Abiertos ) es un modelo esencial en redes. Este modelo crítico proporciona un marco que dicta cómo todos los dispositivos en red enviarán, recibirán e interpretarán datos.

Una de las principales ventajas del modelo OSI es que los dispositivos pueden tener diferentes funciones y diseños en una red al comunicarse con otros dispositivos. Los datos enviados a través de una red que sigue la uniformidad del modelo OSI pueden ser comprendidos por otros dispositivos.

El modelo OSI consta de siete capas, que se ilustran en el diagrama a continuación. Cada capa tiene un conjunto diferente de responsabilidades y está organizada de la Capa 7 a la Capa 1. En cada capa por la que viajan los datos, se llevan a cabo procesos específicos y se añaden fragmentos de información a estos datos, que abordaremos en las próximas tareas de esta sala. Sin embargo, por ahora, solo necesitamos entender que este proceso se llama encapsulación y cómo se ve el modelo OSI en el diagrama a continuación:

Responda las preguntas a continuación

¿Qué significa «OSI» en «Modelo OSI»?

Open Systems Interconnection Model

¿Cuántas capas (en dígitos) tiene el modelo OSI?

7

¿Cuál es el término clave cuando se agregan piezas de información a los datos?

encapsulation

Capa 1 – Física

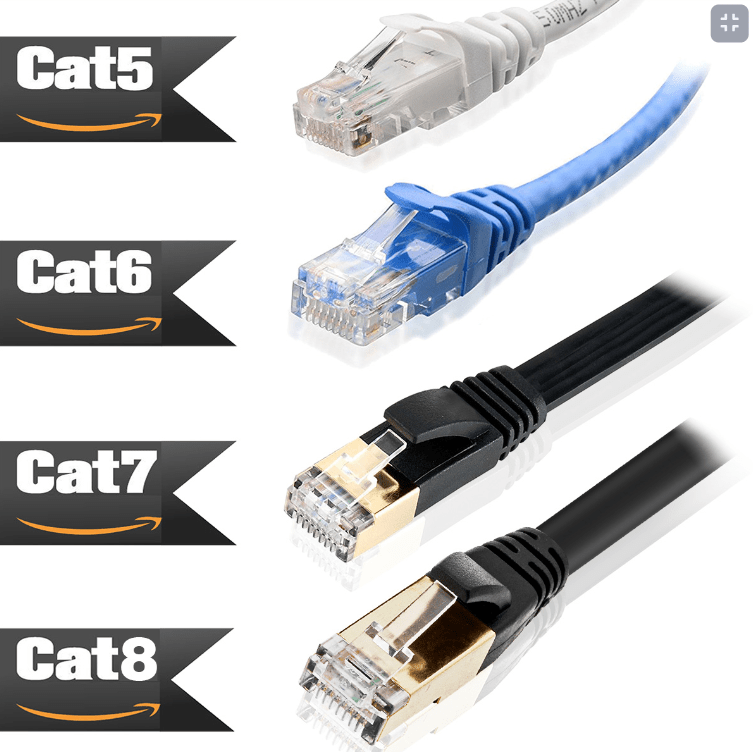

Esta capa es una de las más fáciles de comprender. En pocas palabras, esta capa hace referencia a los componentes físicos del hardware utilizado en la red y es la capa más baja que encontrará. Los dispositivos utilizan señales eléctricas para transferir datos entre sí en un sistema de numeración binario (unos y ceros).

Por ejemplo, cables Ethernet que conectan dispositivos, como en la siguiente imagen:

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Physical

¿Cómo se llama el sistema de numeración que consta de 0 y 1?

Binary

¿Cómo se llaman los cables que se utilizan para conectar dispositivos?

Ethernet Cables

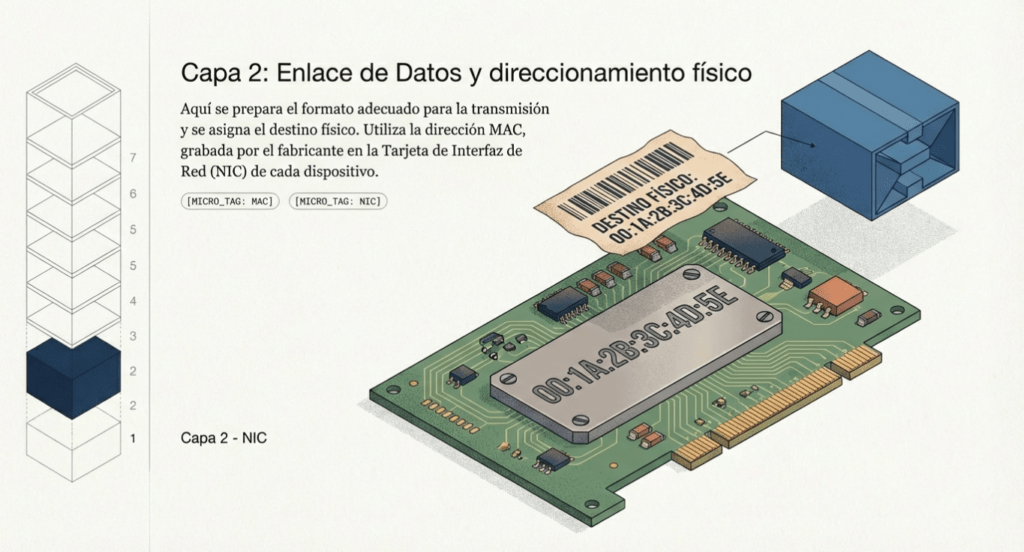

Capa 2 – Enlace de datos

La capa de enlace de datos se centra en el direccionamiento físico de la transmisión. Recibe un paquete de la capa de red (incluida la dirección IP del equipo remoto) y añade la dirección MAC física (Control de Acceso al Medio) del punto final receptor. Dentro de cada equipo conectado a la red se encuentra una Tarjeta de Interfaz de Red ( NIC ) con una dirección MAC única para identificarla.

Las direcciones MAC las establece el fabricante y están grabadas en la tarjeta; no se pueden cambiar, aunque sí se pueden falsificar. Cuando se envía información a través de una red, es la dirección física la que se utiliza para identificar exactamente dónde enviarla.

Además, también es trabajo de la capa de enlace de datos presentar los datos en un formato adecuado para su transmisión.

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Data Link

¿Cómo se llama la pieza de hardware que viene con todos los dispositivos en red?

Network Interface Card

Capa 3 – Red

La tercera capa del modelo OSI (capa de red) es donde se lleva a cabo la magia del enrutamiento y el reensamblaje de datos (desde estos pequeños fragmentos hasta el fragmento más grande). En primer lugar, el enrutamiento simplemente determina la ruta más óptima para enviar estos fragmentos de datos.

Si bien algunos protocolos en esta capa determinan con exactitud la ruta óptima que deben tomar los datos para llegar a un dispositivo, solo conocemos su existencia en esta etapa del módulo de red. En resumen, estos protocolos incluyen OSPF (Open Shortest Path First ) y RIP ( Routing Information Protocol ) . Los factores que determinan la ruta a seguir son los siguientes:

- ¿Cuál es la ruta más corta? Es decir, la que tiene la menor cantidad de dispositivos por los que debe viajar el paquete.

- ¿Cuál es la ruta más confiable? ¿Se han perdido paquetes en esa ruta anteriormente?

- ¿Qué ruta tiene la conexión física más rápida? ¿Es decir, una ruta utiliza una conexión de cobre (más lenta) o una de fibra (considerablemente más rápida)?

En esta capa, todo se gestiona mediante direcciones IP como 192.168.1.100. Los dispositivos, como los enrutadores, capaces de enviar paquetes mediante direcciones IP se conocen como dispositivos de Capa 3, ya que pueden funcionar en la tercera capa del modelo OSI.

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Network

¿Los paquetes tomarán la ruta más óptima a través de una red? (S/N)

y

¿Qué significa el acrónimo «OSPF»?

Open Shortest Path First

¿Qué significa el acrónimo “RIP”?

Routing Information Protocol

¿Qué tipos de direcciones se tratan en esta capa?

IP Addresses

Capa 4 – Transporte

La capa 4 del modelo OSI desempeña un papel fundamental en la transmisión de datos a través de una red y puede resultar un poco difícil de comprender. Cuando se envían datos entre dispositivos, se sigue uno de dos protocolos diferentes, que se determinan en función de varios factores:

- TCP

- UDP

Comencemos con TCP . El Protocolo de Control de Transmisión ( TCP ) . Como su nombre indica, este protocolo está diseñado pensando en la fiabilidad y la garantía. Este protocolo mantiene una conexión constante entre dos dispositivos durante el tiempo que tardan en enviarse y recibirse los datos.

Además, TCP incorpora la comprobación de errores en su diseño. Esta comprobación permite a TCP garantizar que los datos enviados desde los pequeños fragmentos de la capa de sesión (capa 5) se reciban y reensamblen en el mismo orden.

Resumamos las ventajas y desventajas del TCP en la siguiente tabla:

| Ventajas del TCP | Desventajas del TCP |

| Garantiza la exactitud de los datos. | Requiere una conexión confiable entre ambos dispositivos. Si no se recibe un pequeño fragmento de datos, no se podrá utilizar todo el fragmento. |

| Capaz de sincronizar dos dispositivos para evitar que cada uno de ellos se inunde de datos. | Una conexión lenta puede causar un cuello de botella en otro dispositivo, ya que la conexión estará reservada en la computadora receptora todo el tiempo. |

| Realiza muchos más procesos para mayor confiabilidad. | TCP es significativamente más lento que UDP porque los dispositivos que utilizan este protocolo deben realizar más trabajo. |

TCP se utiliza para situaciones como compartir archivos, navegar por internet o enviar correos electrónicos. Este uso se debe a que estos servicios requieren que los datos sean precisos y completos (¡de nada sirve tener un archivo a medias!).

En el diagrama a continuación, podemos ver cómo una imagen de un gato se divide en pequeños fragmentos de datos (conocidos como paquetes) desde el «servidor web», donde la «computadora» reconstruye la imagen del gato en el orden correcto.

Pasemos ahora al Protocolo de Datos de Usuario (o UDP ). Este protocolo no es tan avanzado como su hermano, el protocolo TCP . Carece de las numerosas funciones que ofrece TCP , como la comprobación de errores y la fiabilidad. De hecho, cualquier dato enviado mediante UDP se envía al ordenador, llegue o no. No hay sincronización ni garantía entre los dos dispositivos; solo hay que esperar y cruzar los dedos.

Aunque esto parezca desventajoso, tiene sus ventajas, que explicaremos en la siguiente tabla:

| Ventajas de UDP | Desventajas de UDP |

| UDP es mucho más rápido que TCP . | A UDP no le importa si se reciben los datos. |

| UDP deja que la capa de aplicación (software del usuario) decida si hay algún control sobre la velocidad con la que se envían los paquetes. | Es bastante flexible para los desarrolladores de software en este sentido. |

| UDP no reserva una conexión continua en un dispositivo como lo hace TCP . | Esto significa que las conexiones inestables resultan en una experiencia terrible para el usuario. |

Usando el mismo ejemplo que antes, ahora podemos ver que la «Computadora» solo recibió los Paquetes #1 y #3, lo que significa que falta la mitad de la imagen.

UDP es útil en situaciones donde se envían pequeños fragmentos de datos. Por ejemplo, los protocolos utilizados para descubrir dispositivos ( ARP y DHCP , que analizamos en la Sala 2: Introducción a las redes LAN) o archivos más grandes, como la transmisión de video (donde no hay problema si alguna parte del video está pixelada. ¡Los píxeles son simplemente fragmentos de datos perdidos!).

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Transport

¿Qué significa TCP?

Transmission Control Protocol

¿Qué significa UDP?

User Datagram Protocol

¿Qué protocolo garantiza la exactitud de los datos?

TCP

¿A qué protocolo no le importa si el otro dispositivo recibe o no los datos?

UDP

¿Qué protocolo utilizaría una aplicación como un cliente de correo electrónico?

TCP

¿Qué protocolo utilizaría una aplicación que descarga archivos?

TCP

¿Qué protocolo utilizaría una aplicación que transmite vídeo?

TCP

Capa 5 – Sesión

Una vez traducidos o formateados correctamente los datos desde la capa de presentación (capa 6), la capa de sesión (capa 5) comenzará a crear y mantener la conexión con el otro ordenador al que están destinados los datos. Al establecerse la conexión, se crea una sesión. Mientras esta conexión esté activa, también lo estará la sesión.

La capa de sesión también se encarga de cerrar la conexión si no se ha utilizado durante un tiempo o si se pierde. Además, una sesión puede contener «puntos de control», donde, si se pierden los datos, solo se deben enviar los más recientes, ahorrando ancho de banda.

Lo que vale la pena destacar es que las sesiones son únicas, lo que significa que los datos no pueden viajar entre diferentes sesiones, sino solo entre cada sesión.

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Session

¿Cuál es el término técnico que se utiliza cuando una conexión se establece exitosamente?

Session

Capa 6 – Presentación

La capa 6 del modelo OSI es donde comienza la estandarización. Dado que los desarrolladores de software pueden desarrollar cualquier software, como un cliente de correo electrónico, de forma diferente, los datos deben gestionarse de la misma manera, independientemente del funcionamiento del software.

Esta capa actúa como traductor de datos hacia y desde la capa de aplicación (capa 7). El equipo receptor también interpretará los datos enviados a un equipo en un formato que se envía a otro. Por ejemplo, al enviar un correo electrónico, el otro usuario puede tener otro cliente de correo electrónico, pero el contenido del correo electrónico deberá mostrarse igual. Las características de seguridad como el cifrado de datos (como HTTPS cuando se visita un sitio seguro) ocurren en esta capa.

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Presentation

¿Cuál es el propósito principal que cumple esta capa?

translator

Capa 7 – Aplicación

La capa de aplicación del modelo OSI es la capa con la que estará más familiarizado. Esta familiaridad se debe a que es la capa donde se establecen los protocolos y las reglas para determinar cómo debe interactuar el usuario con los datos enviados o recibidos.

Aplicaciones cotidianas como clientes de correo electrónico, navegadores o software de navegación de servidores de archivos como FileZilla ofrecen una interfaz gráfica de usuario ( GUI ) intuitiva para que los usuarios interactúen con los datos enviados o recibidos. Otros protocolos incluyen DNS ( Sistema de Nombres de Dominio ) , que es el sistema que convierte las direcciones de sitios web en direcciones IP.

Responda las preguntas a continuación

¿Cómo se llama esta capa?

Application

¿Cuál es el término técnico que se le da al nombre del software con el que interactúan los usuarios?

Graphical User Interface

Práctica – Juego OSI

¿Podrás escapar de la mazmorra de OSI? ¡Sube los niveles en el orden correcto para escapar de la mazmorra y revelar la bandera! (¿Podrás superar la puntuación más alta de nuestro equipo de 19 segundos?)

Haga clic en el botón «Ver sitio» a la derecha para comenzar.

Responda las preguntas a continuación

Escapa de la mazmorra para recuperar la bandera. ¿Qué es la bandera?

THM{OSI_DUNGEON_ESCAPED}

Recuerden: el sistema siempre habla. Nos vemos en el próximo post hacketones!