Hola hacketones! En este capítulo de TryHackMe – Operating System Security se presenta a los usuarios la seguridad del sistema operativo y demuestra la autenticación SSH en Linux.

Fundamentos de Seguridad en Sistemas Operativos

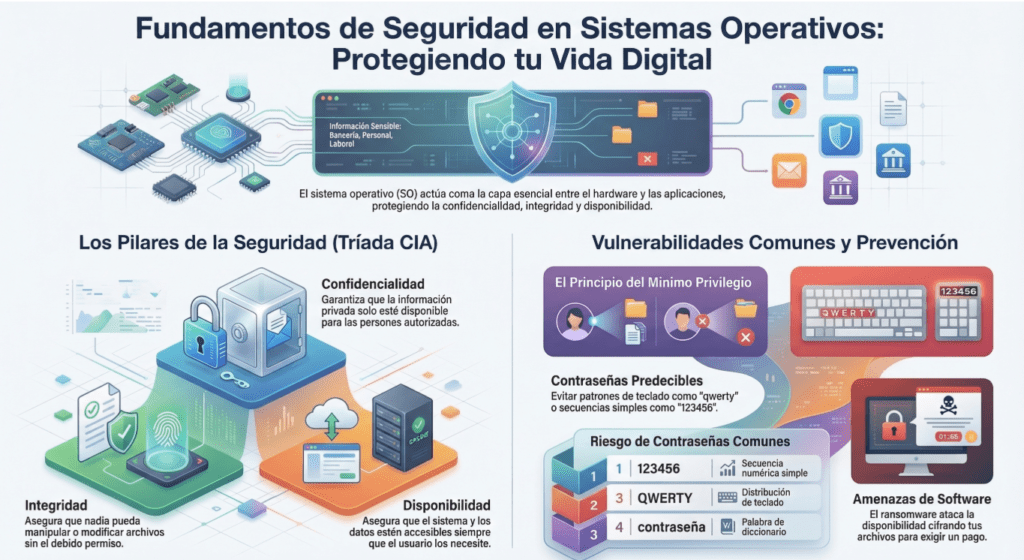

La seguridad en los sistemas operativos es uno de los pilares más importantes dentro del ecosistema digital moderno. El sistema operativo funciona como la capa que conecta el hardware con las aplicaciones, actuando también como un guardián que controla el acceso a los recursos del sistema y protege la información sensible. Desde datos personales hasta información financiera o laboral, gran parte de nuestra vida digital depende de que esta capa funcione de forma segura y confiable.

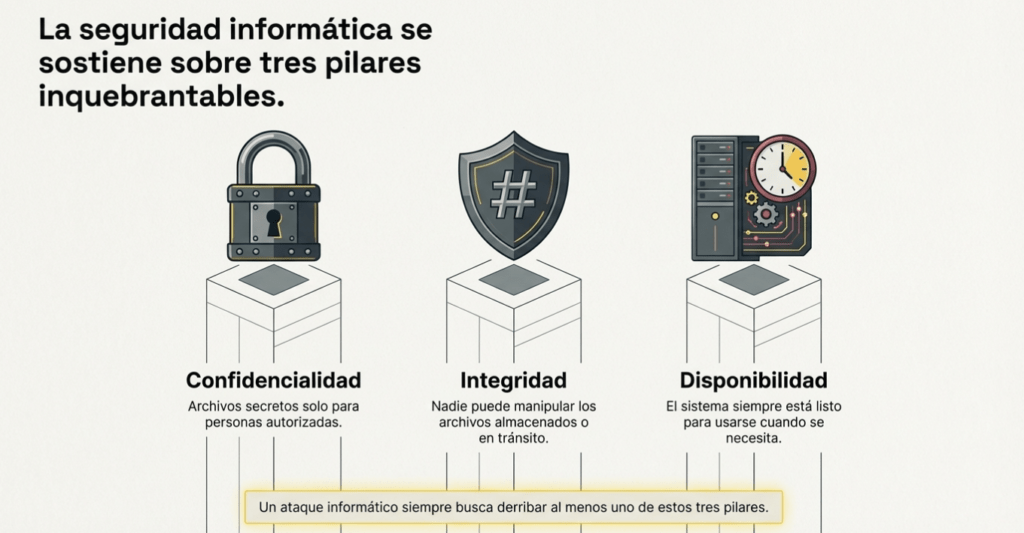

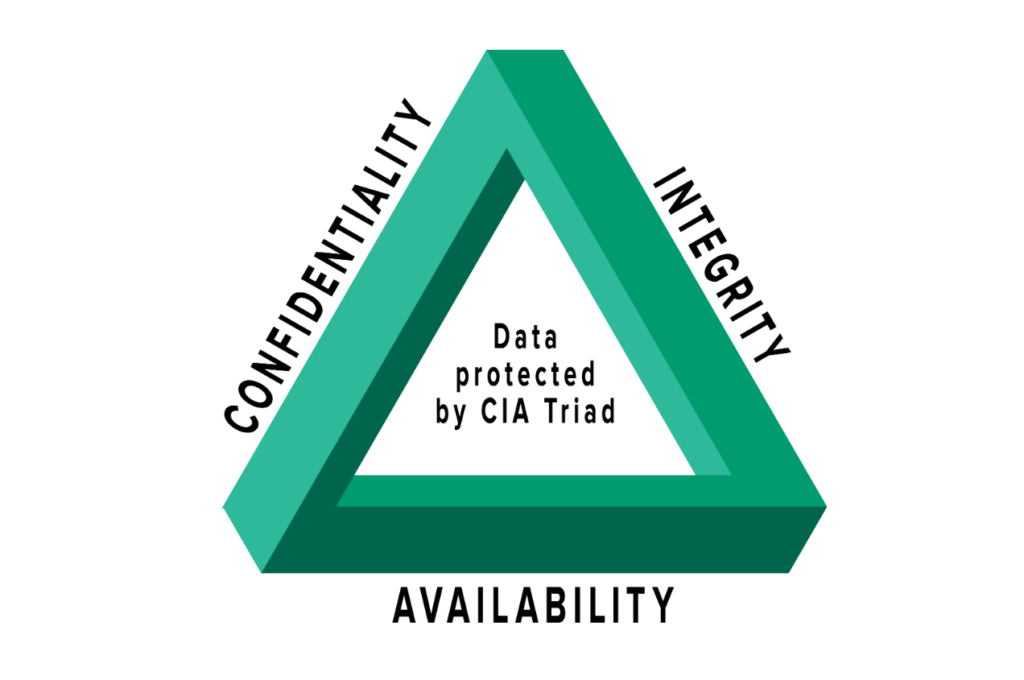

En el núcleo de la seguridad informática se encuentra la conocida Tríada CIA: confidencialidad, integridad y disponibilidad. La confidencialidad se enfoca en garantizar que la información solo sea accesible para las personas autorizadas, evitando accesos no permitidos a datos privados. La integridad asegura que los datos no puedan ser alterados o manipulados sin autorización, manteniendo la exactitud y confiabilidad de la información. Por su parte, la disponibilidad garantiza que los sistemas y los datos estén accesibles cuando los usuarios los necesiten, evitando interrupciones que puedan afectar operaciones o servicios.

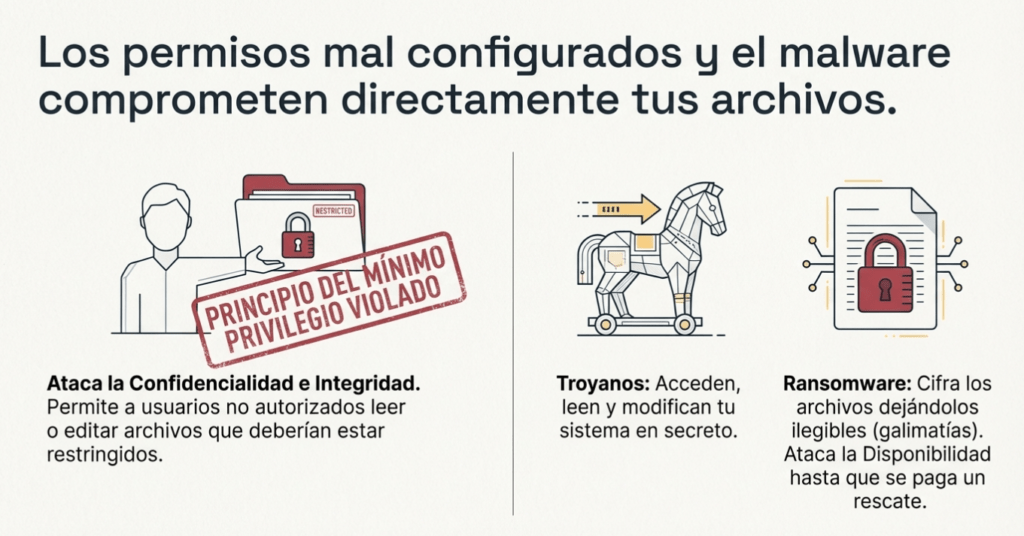

Otro concepto fundamental dentro de la seguridad es el principio del mínimo privilegio. Este principio establece que cada usuario o proceso debe tener únicamente los permisos estrictamente necesarios para realizar sus tareas. Aplicar esta práctica reduce significativamente la superficie de ataque, ya que incluso si una cuenta se ve comprometida, el impacto será limitado debido a las restricciones de acceso.

Protegiendo tu Vida Digital

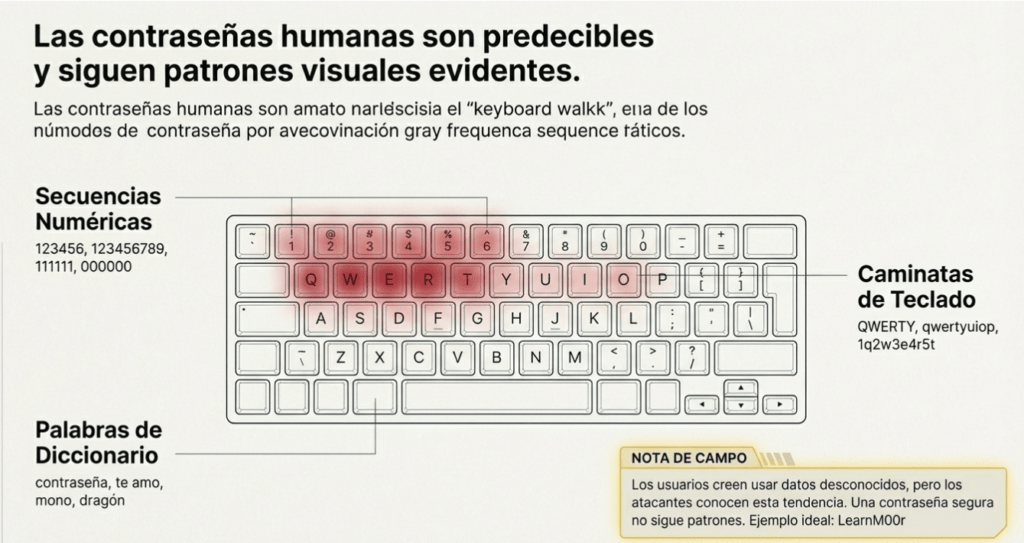

Uno de los errores más comunes en seguridad sigue siendo el uso de contraseñas débiles o predecibles. Patrones simples de teclado, secuencias numéricas como “123456” o palabras comunes facilitan enormemente el trabajo de los atacantes, quienes utilizan diccionarios de contraseñas y ataques automatizados para comprometer cuentas. La creación de contraseñas robustas y únicas es una de las medidas más básicas pero también más efectivas para fortalecer la seguridad.

Finalmente, las amenazas de software malicioso representan uno de los riesgos más significativos para los sistemas operativos. Entre ellas destaca el ransomware, un tipo de malware diseñado para cifrar los archivos del sistema y exigir un pago a cambio de recuperarlos. Este tipo de ataque demuestra cómo una vulnerabilidad o una mala práctica de seguridad puede terminar afectando directamente la disponibilidad de la información.

Comprender estos fundamentos permite desarrollar una mentalidad de seguridad más sólida, donde cada decisión relacionada con el uso de sistemas, accesos y protección de datos contribuye a construir entornos digitales más seguros y resilientes.

Resumen de Conceptos y Datos de Seguridad del Sistema Operativo

| Categoría | Elemento | Descripción | Detalles Relevantes |

| Pilares de Seguridad | Tríada CIA | Los tres aspectos fundamentales que se deben proteger en cualquier sistema informático. | Confidencialidad (acceso solo a autorizados), Integridad (evitar manipulación) e Disponibilidad (acceso garantizado en cualquier momento). |

| Vulnerabilidades | Contraseñas comunes | Uso de claves débiles, predecibles o palabras de diccionario fáciles de atacar por terceros. | Las 3 más comunes son ‘123456’, ‘123456789’ y ‘QWERTY’. Otras incluyen ‘contraseña’, ‘mono’ y ‘dragón’. |

| Vulnerabilidades | Malware | Programas maliciosos diseñados para comprometer la seguridad de los sistemas. | Los Troyanos comprometen confidencialidad e integridad; el Ransomware cifra archivos para atacar la disponibilidad exigiendo un rescate. |

| Tipos de Sistemas Operativos | Clasificación por dispositivo | Sistemas diseñados para diferentes propósitos como movilidad, estaciones de trabajo o gestión de servidores. | Escritorio (Windows 11, macOS), Smartphones (Android, iOS), Servidores (Windows Server 2022, IBM AIX, Solaris) y Multiprograma (Linux). |

| Hardware | Componentes físicos | Partes tangibles de una computadora que requieren un sistema operativo para ser gestionadas. | Incluye la placa base (CPU, RAM), pantalla, teclado, impresora, USB y dispositivos de almacenamiento (HDD/SSD). |

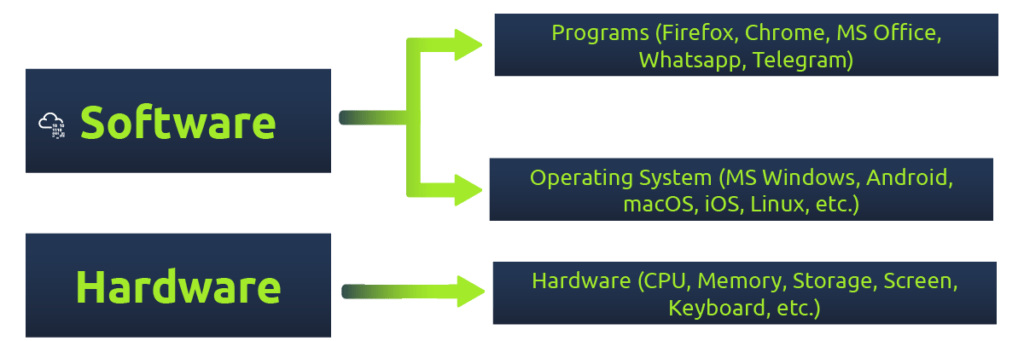

| Software | Sistema Operativo (SO) | Capa intermedia entre el hardware y las aplicaciones que controla y gestiona los recursos del sistema. | Permite que programas como navegadores (Chrome, Firefox) y mensajería (WhatsApp, Telegram) accedan al hardware bajo reglas específicas. |

| Comandos de Linux | whoami | Comando utilizado para verificar la identidad del usuario actual en la sesión del sistema. | Utilizado para confirmar el inicio de sesión exitoso como un usuario específico (ej. sammie). |

| Comandos de Linux | ssh | Protocolo y comando para realizar conexiones remotas cifradas y seguras a otros sistemas. | Sintaxis: ssh USUARIO@IP_MAQUINA. Por seguridad, no muestra caracteres visuales al ingresar la contraseña en la terminal. |

| Comandos de Linux | ls y cat | Comandos básicos para la navegación y visualización de datos en el sistema de archivos. | ‘ls’ (list) lista los archivos y directorios; ‘cat’ (concatenar) se usa para imprimir el contenido de archivos de texto en pantalla. |

| Comandos de Linux | history | Comando que muestra el registro de los comandos ejecutados previamente por el usuario. | Puede revelar información sensible si el usuario cometió errores, como escribir accidentalmente una contraseña en la línea de comandos. |

Introducción a la seguridad del sistema operativo

A diario, al usar un teléfono inteligente, una laptop o prácticamente cualquier tipo de computadora, interactúas directa o indirectamente con un sistema operativo. Los sistemas operativos incluyen MS Windows, macOS, iOS, Android, Chrome OS y Linux . Pero ¿qué es un sistema operativo? Para definirlo, necesitamos un término informático: hardware.

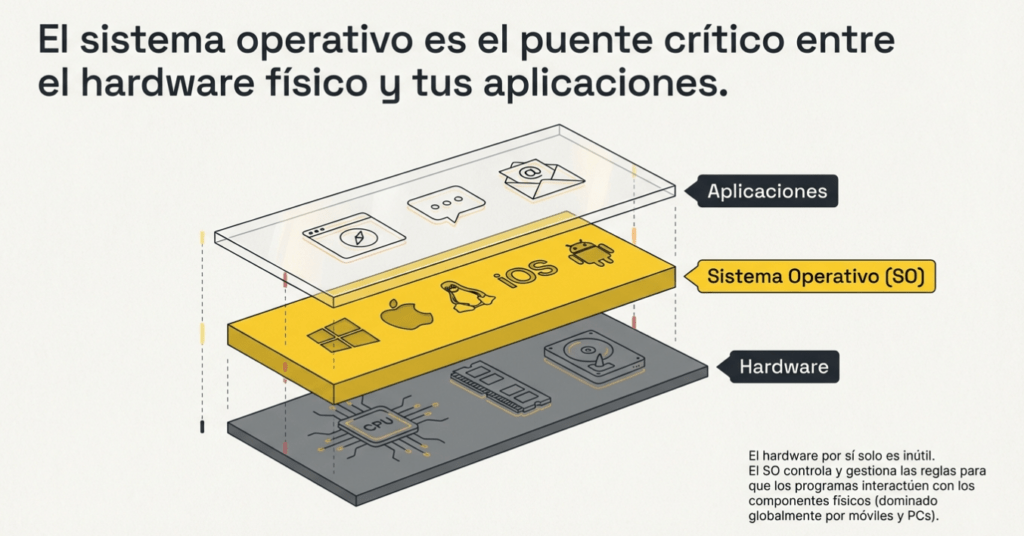

El hardware de una computadora se refiere a todos los componentes y periféricos que se pueden tocar con la mano. El hardware incluye la pantalla, el teclado, la impresora, la memoria flash USB y la placa base. Como se muestra en la figura a continuación, la placa base contiene muchos componentes, en particular, una unidad central de procesamiento ( CPU ) y chips de memoria ( RAM ). Aunque no se muestra en la imagen a continuación, la placa base suele estar conectada a un dispositivo de almacenamiento (HDD o SSD).

La placa base es el componente principal de una computadora, y todos los demás componentes de hardware, desde el teclado y el ratón hasta la pantalla y la impresora, se conectan a ella. Sin embargo, los componentes de hardware por sí solos son inútiles si quieres ejecutar tus programas y aplicaciones favoritos. Necesitamos un sistema operativo que los controle y los gestione.

El sistema operativo ( SO ) es la capa intermedia entre el hardware y las aplicaciones y programas que se ejecutan. Algunos ejemplos de programas que usarías a diario incluyen un navegador web, como Firefox, Safari y Chrome, y una aplicación de mensajería, como Signal, WhatsApp y Telegram. No todos los programas y aplicaciones pueden ejecutarse directamente en el hardware de la computadora; sin embargo, se ejecutan sobre el sistema operativo. El sistema operativo permite que estos programas accedan al hardware según reglas específicas.

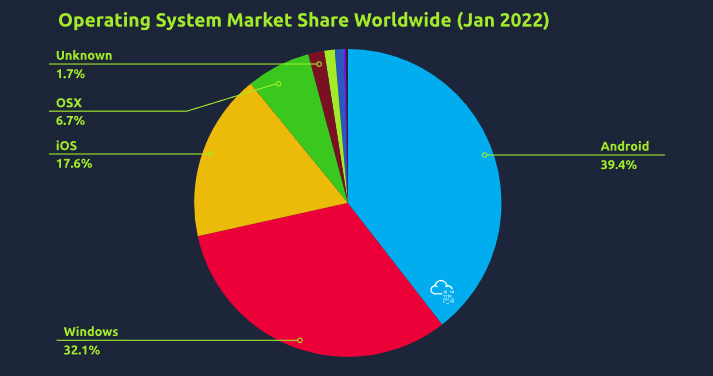

Algunos sistemas operativos están diseñados para portátiles y ordenadores de sobremesa, como MS Windows 11 y macOS. Otros, como Android e iOS, están diseñados específicamente para smartphones. También existen sistemas operativos para servidores, como MS Windows Server 2022 , IBM AIX y Oracle Solaris . Finalmente, existen sistemas operativos compatibles con ordenadores personales y servidores, como Linux . La imagen a continuación muestra la popularidad de los diferentes sistemas operativos para navegar por internet según Statcounter , basándose en los datos recopilados durante enero de 2022.

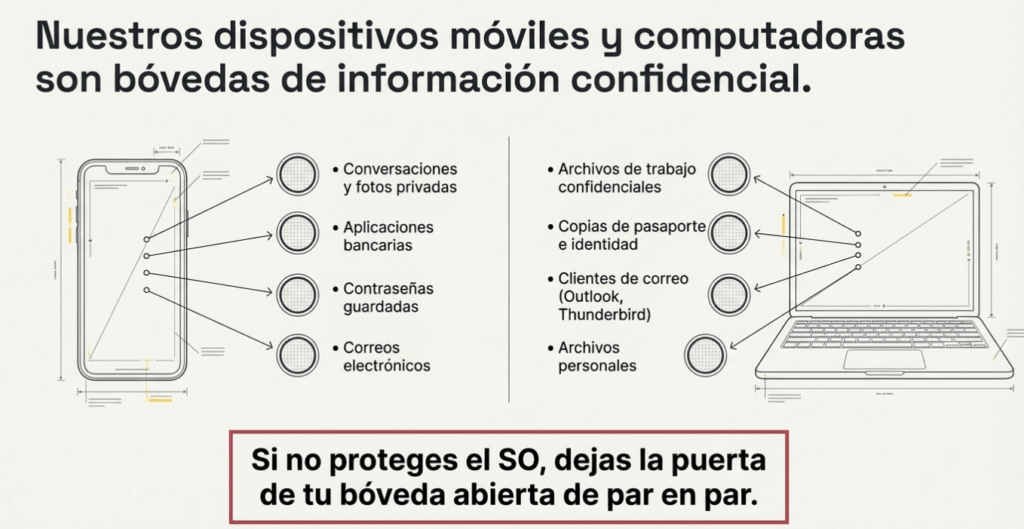

Es posible que tu smartphone tenga Android o iOS y que contenga muchos datos privados. Algunos ejemplos son:

- Conversaciones privadas con tu familia y amigos.

- Fotos privadas con familiares y amigos.

- Cliente de correo electrónico que utiliza para comunicaciones personales y laborales

- Contraseñas guardadas en el navegador web (o incluso en notas)

- Aplicaciones de banca electrónica

La lista de datos confidenciales y privados continúa. No querrás que alguien en quien no confías abra tu teléfono y revise tus fotos, conversaciones y aplicaciones. Por lo tanto, necesitas proteger tu teléfono y su sistema operativo.

Lo mismo ocurre con tu portátil o computadora con MS Windows, macOS o Linux . Es probable que tu computadora contenga mucha información, como:

- Archivos confidenciales relacionados con su trabajo o universidad

- Archivos personales privados, como una copia de su documento de identidad o pasaporte

- Programas de correo electrónico, como MS Outlook y Mozilla Thunderbird

- Contraseñas guardadas en navegadores web y otras aplicaciones

- Copia de fotos de cámaras digitales y teléfonos inteligentes

La lista puede ser muy larga, dependiendo del tipo de usuario. Y considerando la naturaleza de los datos guardados, conviene garantizar su seguridad. Cuando hablamos de seguridad, debemos pensar en proteger tres aspectos:

- Confidencialidad: desea asegurarse de que los archivos e información secretos y privados solo estén disponibles para las personas designadas.

- Integridad: es fundamental que nadie pueda manipular los archivos almacenados en su sistema o mientras se transfieren en la red.

- Disponibilidad: quieres que tu computadora portátil o teléfono inteligente esté disponible para usarlo en cualquier momento que decidas usarlo.

En la próxima tarea, discutiremos ataques comunes contra estos pilares de seguridad.

Responda las preguntas a continuación

¿Cuál de los siguientes no es un sistema operativo?

- AIX

- Android

- Chrome OS

- Solaris

- Thunderbird

Thunderbird

Ejemplos comunes de seguridad del sistema operativo

Como mencionamos en la tarea anterior, la seguridad se ocupa de los ataques contra:

- Confidencialidad

- Integridad

- Disponibilidad

En esta sala nos centraremos en tres debilidades que son el objetivo de los usuarios maliciosos:

- Autenticación y contraseñas débiles

- Permisos de archivos débiles

- Programas maliciosos

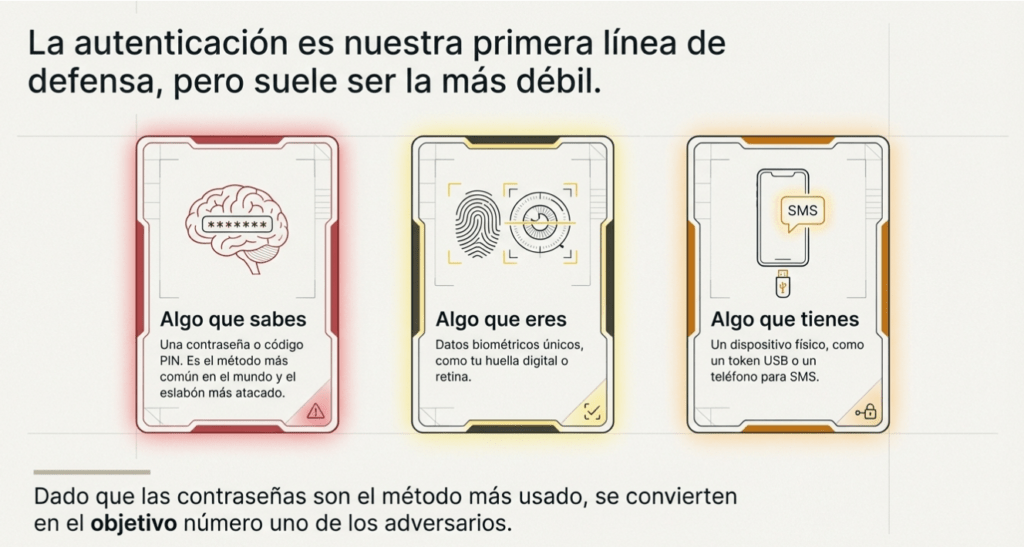

Autenticación y contraseñas débiles

La autenticación es el acto de verificar su identidad, ya sea en un sistema local o remoto. La autenticación puede lograrse de tres maneras principales:

- Algo que sabes, como una contraseña o un código PIN.

- Algo que eres, como una huella digital.

- Algo que tienes, como un número de teléfono a través del cual puedes recibir un mensaje SMS.

Dado que las contraseñas son el método de autenticación más común, también son las más atacadas. Muchos usuarios tienden a usar contraseñas fáciles de adivinar o la misma contraseña en varios sitios web. Además, algunos usuarios confían en datos personales como la fecha de nacimiento y el nombre de su mascota, pensando que son fáciles de recordar y desconocidos para los atacantes. Sin embargo, los atacantes son conscientes de esta tendencia entre los usuarios. El Centro Nacional de Ciberseguridad (NCSC) ha publicado una lista de las 100.000 contraseñas más comunes . Analicemos las 20 principales en la tabla a continuación.

| Rango | Contraseña |

| 1 | 123456 |

| 2 | 123456789 |

| 3 | QWERTY |

| 4 | contraseña |

| 5 | 111111 |

| 6 | 12345678 |

| 7 | abc123 |

| 8 | 1234567 |

| 9 | contraseña1 |

| 10 | 12345 |

| 11 | 1234567890 |

| 12 | 123123 |

| 13 | 000000 |

| 14 | te amo |

| 15 | 1234 |

| 16 | 1q2w3e4r5t |

| 17 | qwertyuiop |

| 18 | 123 |

| 19 | mono |

| 20 | dragón |

Podemos ver que 123, 1234, 12345, …, 123456789 y 1234567890 están en la lista. Palabras del diccionario como «contraseña», «te amo», «mono» y «dragón» son comunes. Entre las palabras que no están en el diccionario se incluyen «qwerty», «qwertyuiop» y «1q2w3e4r5t». Estas contraseñas, aparentemente complejas, son muy predecibles, ya que siguen la distribución del teclado.

En resumen, si el atacante logra adivinar la contraseña de cualquiera de tus cuentas en línea, como tu correo electrónico o tu cuenta de redes sociales, podrá acceder a tus datos privados. Por lo tanto, es fundamental que elijas contraseñas complejas y uses contraseñas diferentes para cada cuenta.

Permisos de archivos débiles

Una seguridad adecuada se rige por el principio del mínimo privilegio. En un entorno laboral, es conveniente que solo quienes necesitan acceder a un archivo puedan acceder a él para trabajar. A nivel personal, si planea un viaje con familiares o amigos, quizá prefiera compartir todos los archivos relacionados con el viaje con quienes lo realicen; no conviene compartirlos públicamente. Ese es el principio del mínimo privilegio, o, dicho de forma más sencilla, «¿quién puede acceder a qué?».

Los permisos de archivo débiles facilitan que el adversario ataque la confidencialidad y la integridad. Pueden atacar la confidencialidad, ya que los permisos débiles les permiten acceder a archivos a los que no deberían tener acceso. Además, pueden atacar la integridad, ya que podrían modificar archivos que no deberían poder editar.

Acceso a programas maliciosos

El último ejemplo que consideraremos es el caso de los programas maliciosos. Dependiendo del tipo de programa malicioso, puede atacar la confidencialidad, la integridad y la disponibilidad.

Algunos tipos de programas maliciosos, como los troyanos, permiten al atacante acceder a su sistema. Por lo tanto, podría leer sus archivos o incluso modificarlos. Algunos tipos de programas maliciosos atacan la disponibilidad. Un ejemplo de ello es el ransomware. El ransomware es un programa malicioso que cifra los archivos del usuario. El cifrado hace que los archivos sean ilegibles sin conocer la contraseña; en otras palabras, los archivos se convierten en un galimatías sin descifrarlos (revertir el cifrado). El atacante ofrece al usuario la posibilidad de restaurar la disponibilidad, es decir, recuperar el acceso a sus archivos originales: le proporcionaría la contraseña de cifrado si el usuario está dispuesto a pagar el rescate.

Responda las preguntas a continuación

¿Cuál de las siguientes es una contraseña segura, en su opinión?

- iloveyou

- 1q2w3e4r5t

- LearnM00r

- Qwertyuiop

LearnM00r

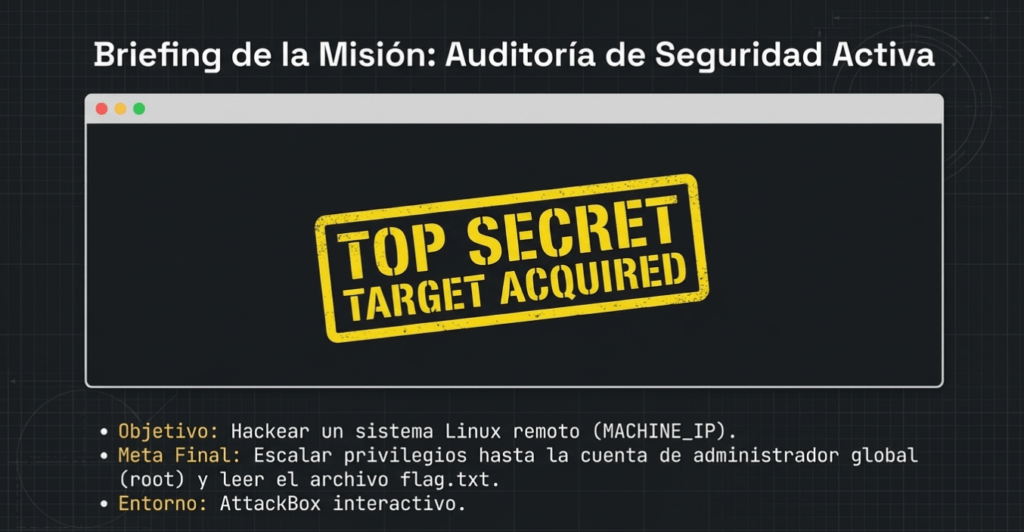

Practical Example of OS Security

En un ataque típico, el atacante busca acceder a un sistema remoto. Podemos lograr este ataque engañando al objetivo para que ejecute un archivo malicioso o obteniendo un nombre de usuario y una contraseña. Nos centraremos en esto último. Tras descubrir un nombre de usuario, intentaremos adivinar la contraseña; además, intentaremos escalar nuestros privilegios a un administrador del sistema. Esta cuenta se llama rooten sistemas Android, Apple y Linux. Mientras que, en sistemas MS Windows, se llama administrator. Las cuentas rooty administratortienen acceso completo y sin restricciones al sistema.

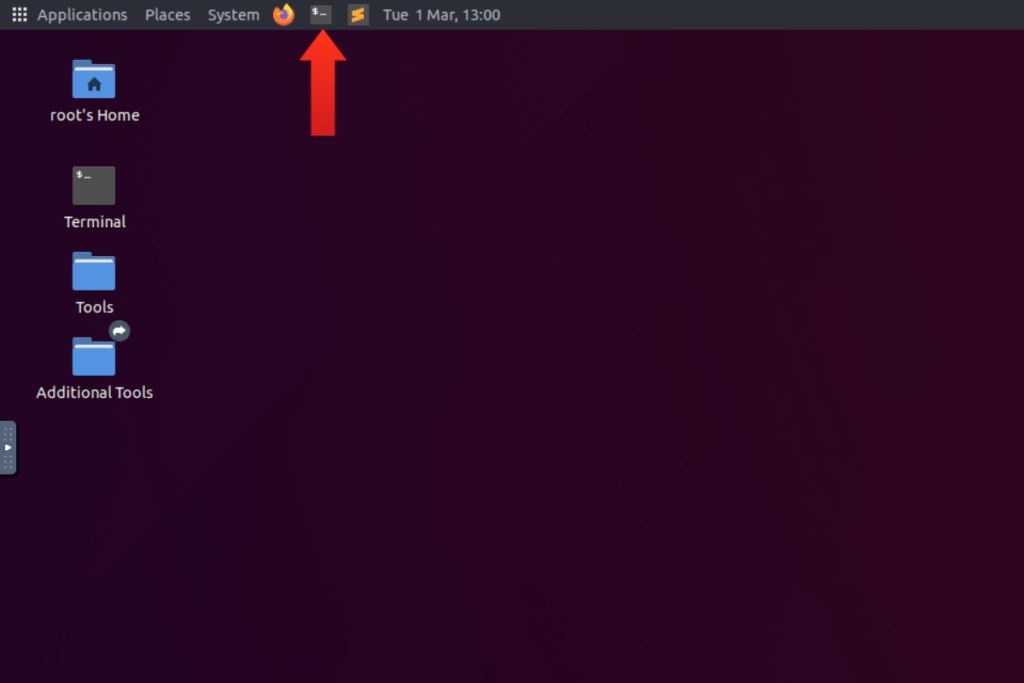

En esta tarea, intentaremos hackear un sistema Linux. Asumimos que nunca has usado un sistema Linux y te lo explicaremos en consecuencia. Inicia la AttackBox haciendo clic en el botón «Iniciar AttackBox» en la esquina superior izquierda de la sala. Inicia la máquina conectada haciendo clic en el botón verde «Iniciar Máquina» en la esquina superior derecha de esta tarea. Suele tardar uno o dos minutos en cargarse por completo. Una vez que ambas estén listas, deberías usar la AttackBox, que ya debería ocupar la mitad derecha de la pantalla.

En AttackBox, inicia la terminal haciendo clic en el icono de terminal que se muestra en la imagen superior. Escribirás todos los comandos necesarios en la terminal que se muestra a continuación.

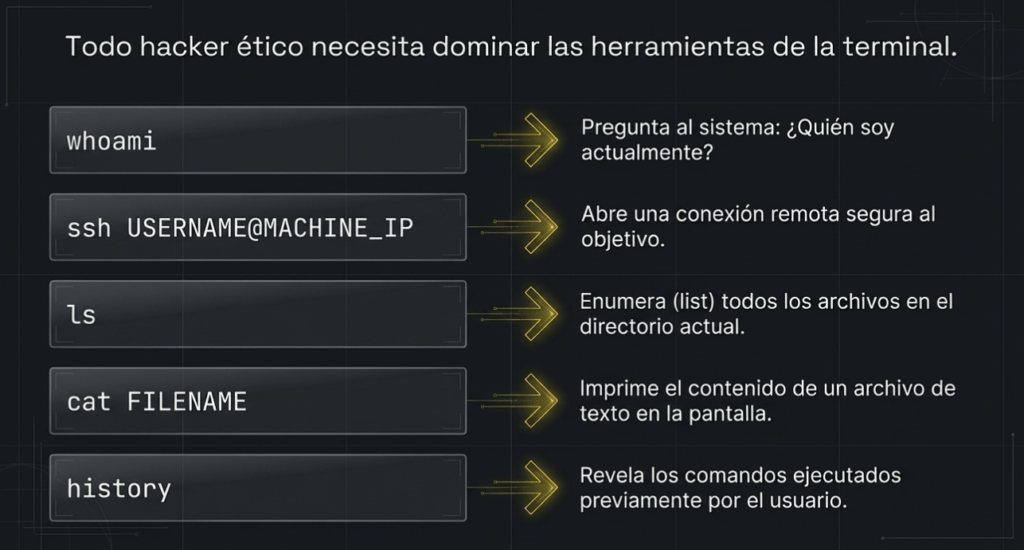

Cubriremos los siguientes comandos de Linux y los explicaremos a lo largo de esta tarea.

- whoami

- ssh USERNAME@MACHINE_IP

- ls

- cat FILENAME

- History

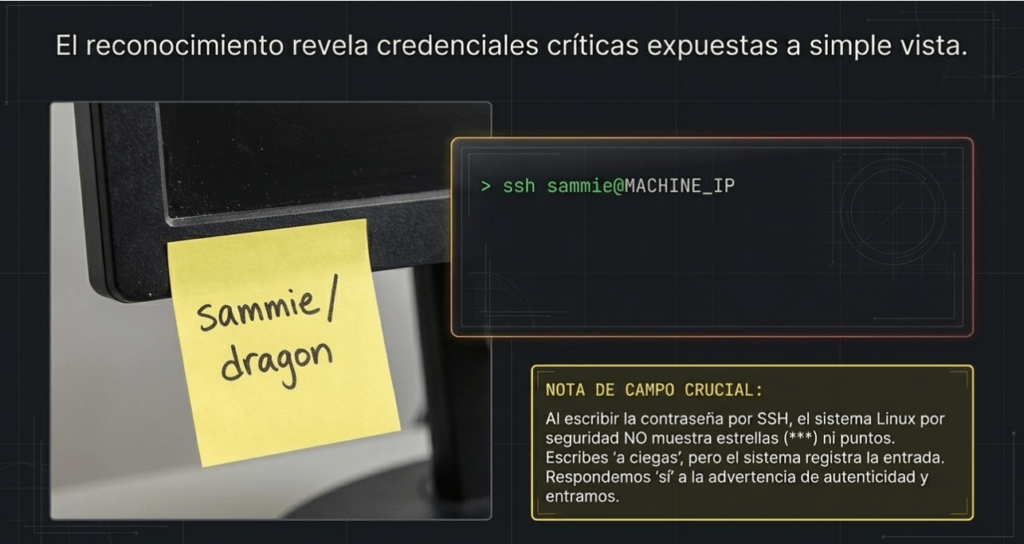

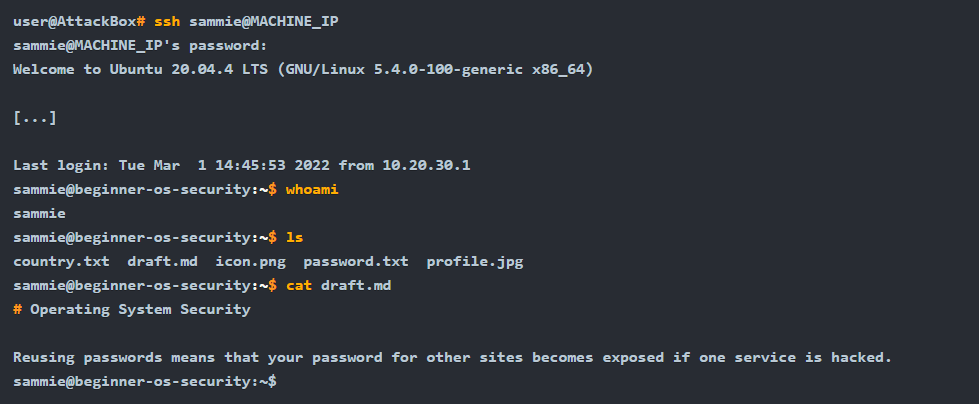

Nos contrataron para verificar la seguridad de una empresa. Al visitar la oficina de nuestro cliente, vimos una nota adhesiva con dos palabras: sammiey dragonen una de las pantallas. Veamos si dragones la contraseña de Sammie en la máquina objetivo MACHINE_IP. Desde la terminal de AttackBox, intentaremos iniciar sesión en la cuenta de Sammie ejecutando ssh sammie@MACHINE_IP. El sistema remoto le solicitará sammiela contraseña de dragon.

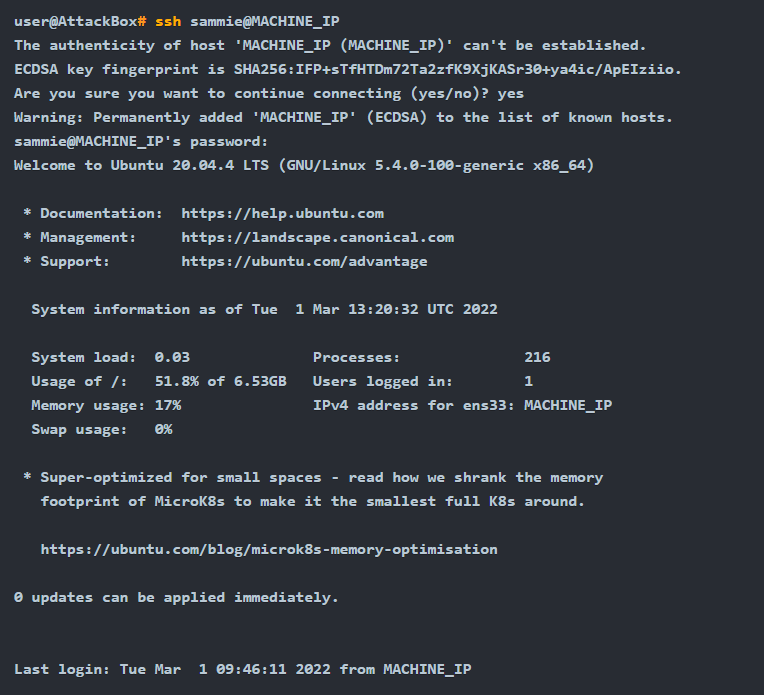

La primera vez que nos conectamos a un servidor por SSH, recibiremos una advertencia sobre la autenticidad del servidor y la clave SSH. Debemos responder con un sí a la pregunta «¿Seguro que desea continuar con la conexión (sí/no)?».

Tenga en cuenta lo siguiente al ingresar la contraseña por SSH. Al iniciar sesión por SSH, no verá que está ingresando la contraseña. Es decir, al ingresar la contraseña por SSH, no verá estrellas, puntos ni ningún otro indicador en la pantalla . Sin embargo, el sistema recibirá la contraseña que está ingresando. La interacción en la terminal de AttackBox se muestra a continuación.

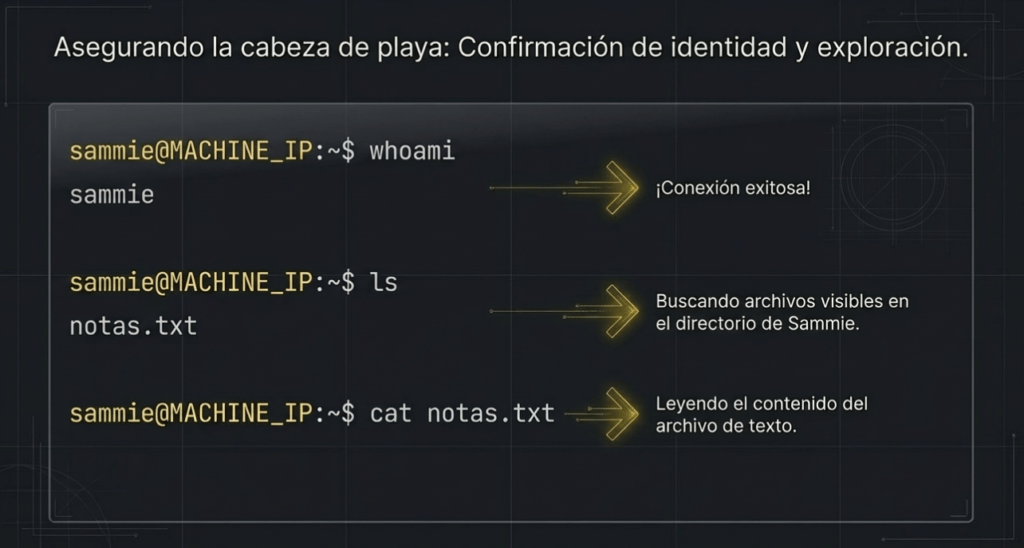

¡Genial! ¡Funcionó! Confirmemos que iniciamos sesión como Sammie usando el comando whoami(¿ quién soy? ), que debería devolver sammie. Para listar los archivos del directorio actual, podemos usar ls, abreviatura de list . Este comando mostrará todos los archivos del directorio actual, a menos que estén ocultos. Si desea mostrar el contenido de cualquier archivo de texto, puede usar el comando cat FILENAME, abreviatura de concatenar . Este comando imprimirá el contenido del archivo en pantalla. En la terminal a continuación, vemos el uso de los cuatro comandos: ssh, whoami, ls, y cat. Continúe desde la terminal de AttackBox.

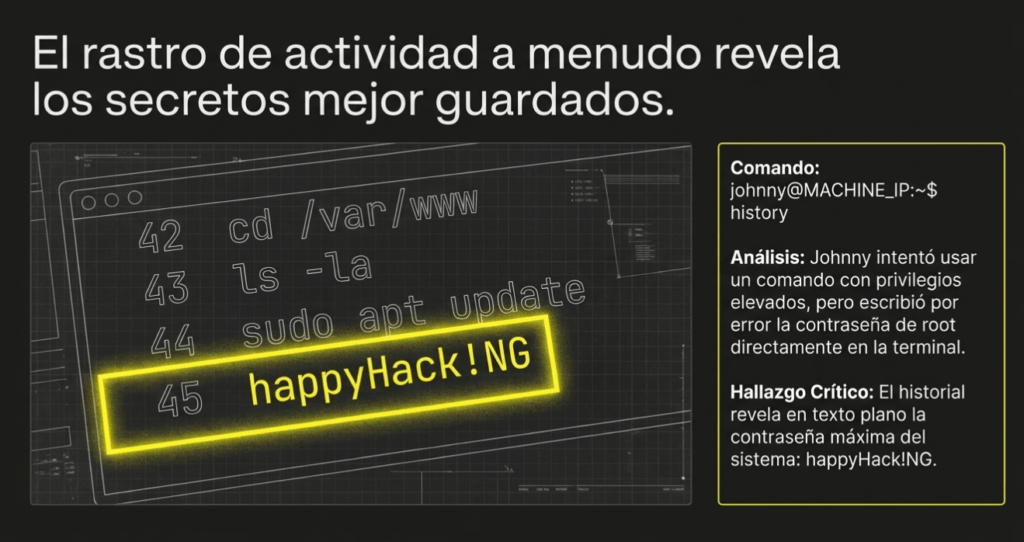

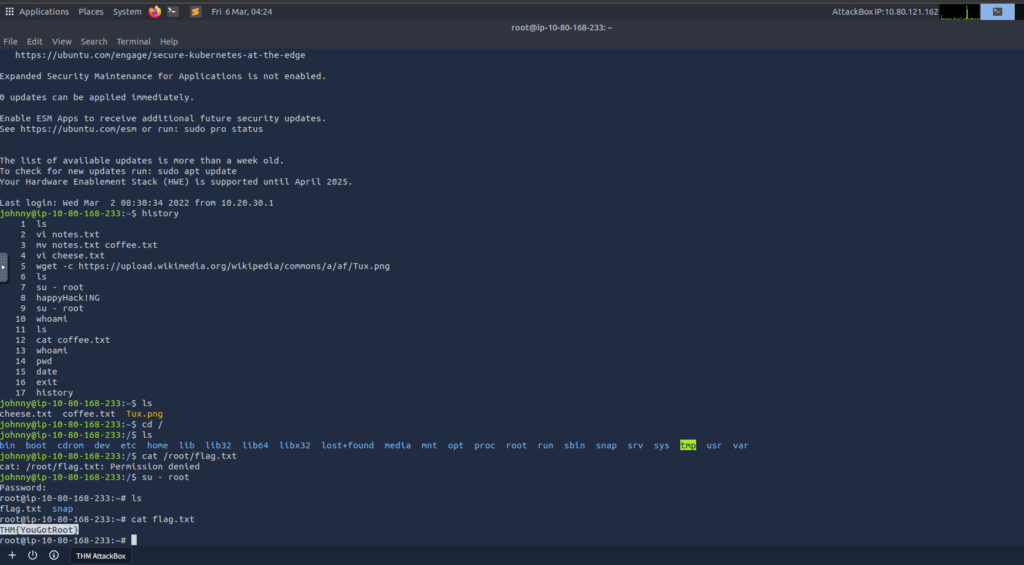

En nuestra breve introducción a Linux , el último comando que veremos es history. Este comando imprime los comandos utilizados por el usuario.

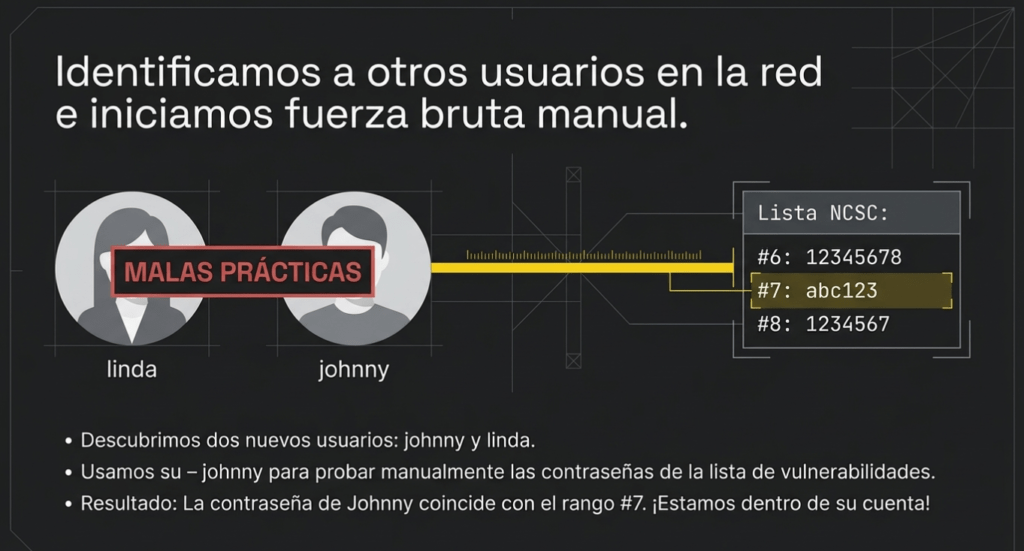

Hemos descubierto otros dos nombres de usuario que pueden acceder a la máquina conectada. Son:

- johnny

- Linda

Sabemos que ambos usuarios no respetan las buenas prácticas de ciberseguridad. Podemos usar varias maneras de adivinar las contraseñas de estos dos usuarios. Aquí enumeramos dos enfoques:

- Si no ha iniciado sesión como sammieningún otro usuario, puede usar ssh johnny@MACHINE_IPy probar manualmente una contraseña tras otra para ver cuál funciona para usted johnny.

- Si ha iniciado sesión como sammieo cualquier otro usuario, puede usar su – johnnyy probar manualmente una contraseña tras otra para ver cuál funciona para usted johnny.

Responda las preguntas a continuación

Basándonos en las 7 contraseñas más comunes, intentemos encontrar la contraseña de Johnny. ¿Cuál es la contraseña del usuario johnny?

abc123

Una vez que hayas iniciado sesión como Johnny, usa el comando historypara comprobar los comandos que Johnny ha escrito. Suponemos que Johnny escribió por error la rootcontraseña en lugar de un comando. ¿Cuál es la contraseña de root?

happyHack!NG

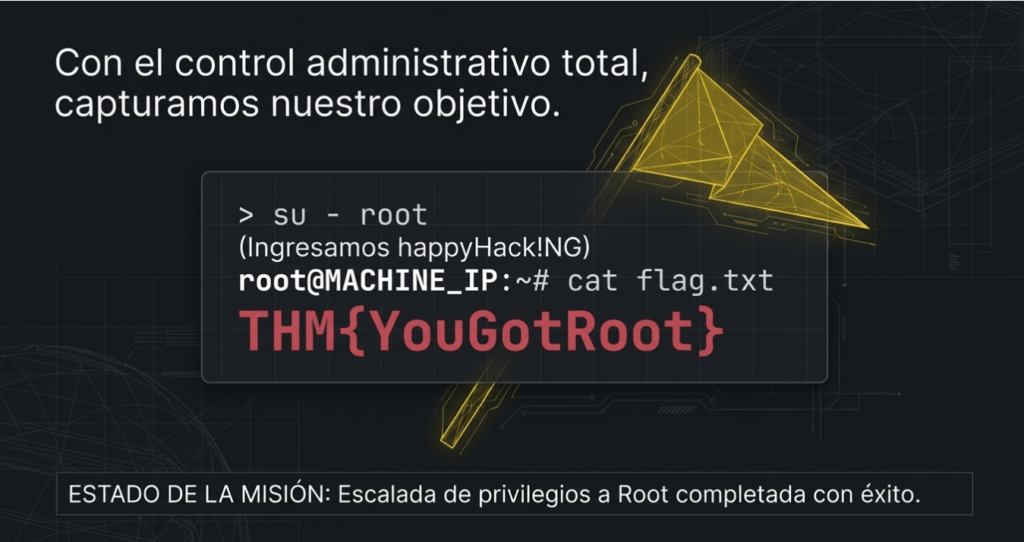

Con la sesión iniciada como Johnny, usa el comando su – root para cambiar a la cuenta root. Muestra el contenido del archivo flag.txt en el directorio root. ¿Cuál es el contenido del archivo?

THM{YouGotRoot}

Sigan entrenando, Hacketones, Nos vemos en el próximo laboratorio!!!