Hola hacketones! En este capítulo de TryHackMe – Become a Defender Explore la seguridad defensiva, la infraestructura cibernética y cómo proteger los sistemas de los ataques.

Introducción a la Seguridad Defensiva

La seguridad defensiva representa la línea de protección que mantiene a salvo los sistemas, las redes y la información dentro de una organización. Mientras otros roles se enfocan en descubrir vulnerabilidades desde la perspectiva de un atacante, el Blue Team se encarga de monitorear, proteger y responder ante amenazas reales dentro de la infraestructura. Su trabajo consiste en comprender el entorno digital como si fuera una ciudad conectada, donde cada componente cumple una función crítica en la protección del ecosistema.

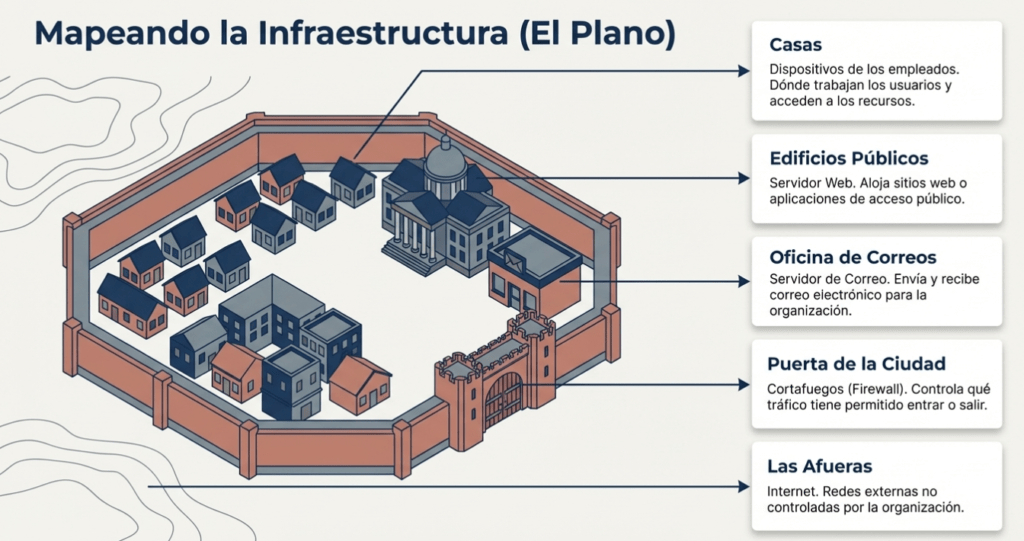

Dentro de esta “ciudad digital”, los servidores funcionan como edificios donde se almacenan y procesan datos importantes. Los firewalls actúan como puertas de acceso que controlan quién puede entrar o salir de la red, mientras que los logs cumplen el papel de cámaras de vigilancia que registran cada actividad que ocurre en el sistema. Esta visibilidad es fundamental, porque en ciberseguridad existe una regla básica: no se puede proteger aquello que no se puede observar.

El alcance del defensor suele centrarse en proteger la infraestructura propia de la organización. Esto incluye los dispositivos de los empleados, los servidores que manejan servicios como correo electrónico o aplicaciones web, y los sistemas de seguridad que controlan el tráfico de red. Cada uno de estos elementos tiene un objetivo defensivo específico, desde proteger el punto inicial de acceso de un usuario hasta asegurar que la información crítica permanezca protegida.

El Rol del Blue Team

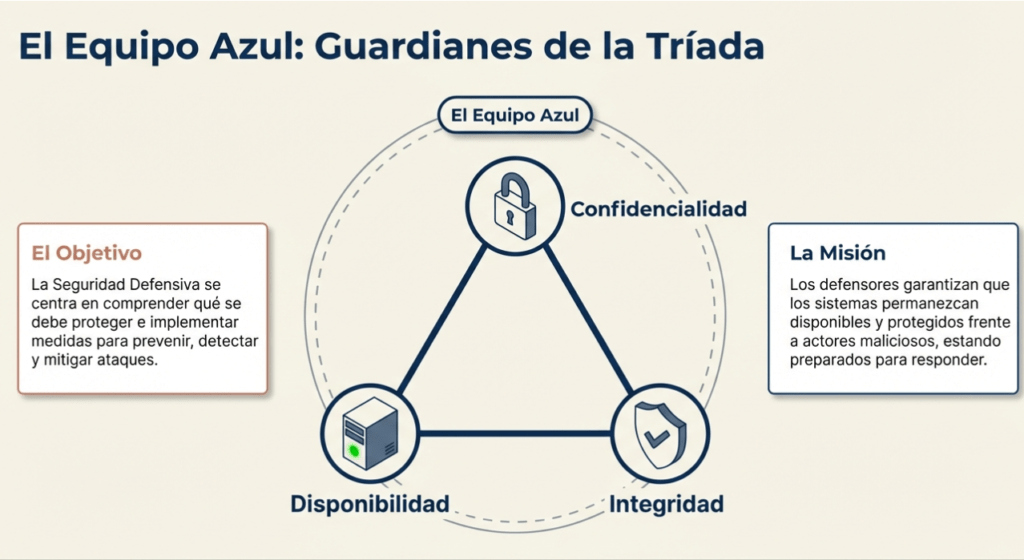

La defensa moderna no es un proceso estático, sino un ciclo continuo de operaciones de seguridad. Este ciclo comienza con la prevención, donde se implementan controles y políticas para reducir riesgos. Luego aparece la fase de detección, donde se monitorean eventos para identificar comportamientos sospechosos. Si ocurre un incidente, se activan los procesos de respuesta y recuperación para contener el problema y restaurar los sistemas afectados. Finalmente, se realiza un análisis que permite aprender de lo ocurrido y fortalecer las defensas para el futuro.

La mentalidad del defensor también juega un papel crucial. Los profesionales del Blue Team constantemente se preguntan qué podría salir mal, qué sistemas son más críticos y cómo podrían ser atacados. Este enfoque permite anticipar amenazas y priorizar la protección de los activos más valiosos de una organización.

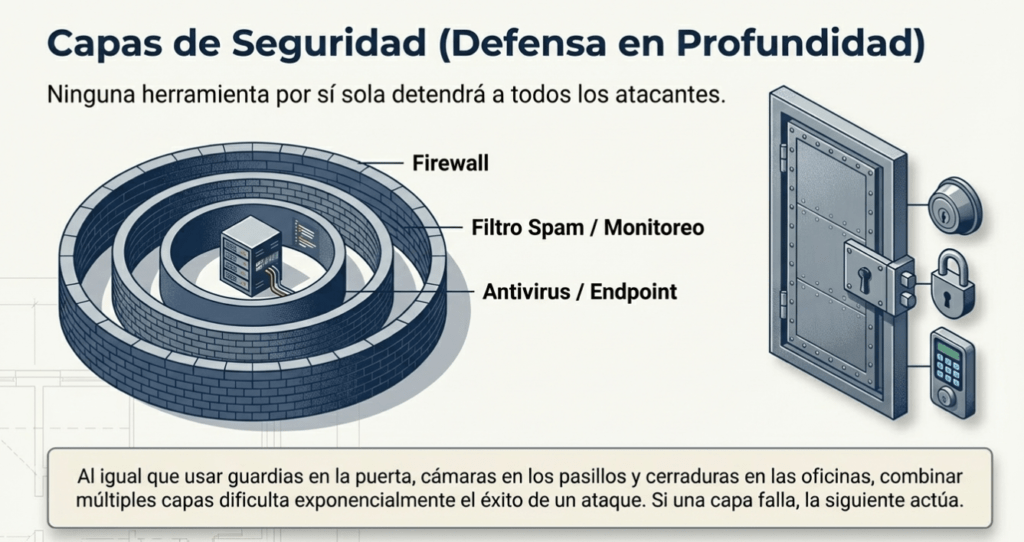

Para lograr una protección efectiva se utiliza el concepto de defensa en capas. Ninguna herramienta de seguridad es perfecta por sí sola, por lo que se combinan múltiples controles y tecnologías que trabajan juntas. Firewalls, monitoreo de logs, sistemas de detección y políticas de seguridad crean un entorno donde, incluso si una barrera falla, otras capas siguen protegiendo el sistema. De esta manera, la seguridad se convierte en un proceso continuo de vigilancia, adaptación y mejora constante dentro del mundo digital. 🔐💻

Conceptos y Componentes de Seguridad Defensiva

| Componente de Infraestructura | Objetivo | Analogía Urbana | Riesgos Potenciales | Medidas de Defensa |

| Dispositivos de los empleados | Dónde trabajan los usuarios y acceden a los recursos de la empresa | Casas | Alguien hace clic en un enlace incorrecto o descarga software inseguro | Antivirus para detectar programas maliciosos, Actualizaciones periódicas de software |

| Servidor web | Aloja sitios web o aplicaciones a los que acceden los usuarios | Tiendas/Edificios públicos | Los atacantes intentan entrar en el sitio web | Permitir únicamente tráfico seguro, Utilizar comunicación segura |

| Servidor de correo | Envía y recibe correo electrónico para la organización | Oficina de correos | Correos electrónicos maliciosos o engañosos | Filtros de spam, Escanear archivos adjuntos |

| Cortafuegos (Firewalls) | Controla qué tráfico se permite entrar o salir | Puerta de la ciudad | Desconocidos de Internet intentan entrar | Reglas de firewall que controlan el acceso, Bloquear a los causantes de problemas conocidos |

| La Internet exterior | Redes externas no controladas por la organización | Cualquier cosa fuera de la ciudad | Las amenazas externas vienen de aquí | Restringir el tráfico entrante, Supervisar la actividad sospechosa |

¿Qué es la seguridad defensiva?

La Seguridad Defensiva se centra en comprender qué se debe proteger e implementar medidas de seguridad para prevenir, detectar y mitigar el impacto de posibles ataques. Los defensores trabajan para obtener visibilidad de los sistemas, identificar puntos débiles y garantizar que permanezcan disponibles y protegidos, en consonancia con los objetivos de confidencialidad, integridad y disponibilidad (la tríada CIA ) que se abordaron anteriormente en este módulo.

El objetivo es estar preparados ante incidentes y responder cuando ocurren.

En la sección anterior de este módulo, » Conviértete en un hacker» , exploraste la seguridad desde la perspectiva de un atacante. Los hackers éticos utilizan las mismas técnicas que los actores maliciosos para identificar debilidades y ayudar a las organizaciones a mejorar sus defensas. Los defensores, a menudo conocidos como el Equipo Azul , necesitan comprender cómo piensan los atacantes, a qué se dirigen y cómo se desarrollan los ataques. Al identificar la infraestructura crítica, comprender los objetivos de los atacantes y aplicar defensas, los defensores ayudan a proteger los sistemas de sus clientes.

Objetivos de aprendizaje

- Comprenda qué protegen los defensores y por qué es importante la visibilidad

- Identificar partes clave del entorno de un cliente

- Aprenda los métodos básicos utilizados para proteger sistemas y servicios comunes.

- Siéntase seguro al comenzar su viaje de seguridad defensiva

Prerrequisitos

Esta sala es ideal para principiantes y no requiere ningún conocimiento previo de seguridad cibernética defensiva; sin embargo, cierta familiaridad con los sistemas informáticos y los conceptos defensivos lo ayudará a sentirse más cómodo durante las tareas prácticas.

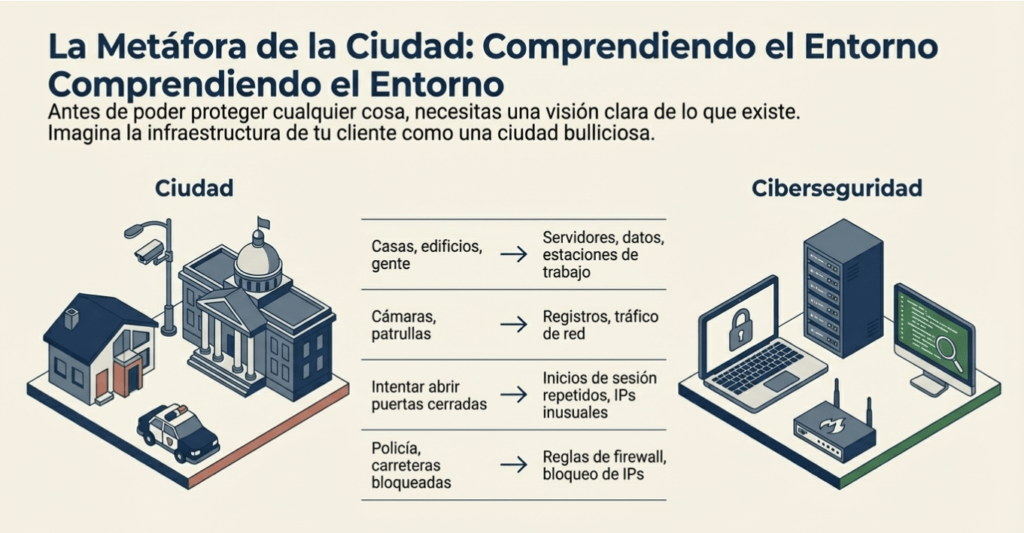

Entendiendo su entorno

En la tarea anterior, exploramos los fundamentos de la seguridad defensiva. Ahora, nos centraremos en qué deben proteger los defensores y por qué es importante comprender el entorno. Antes de poder proteger cualquier cosa, es necesario tener una visión clara de lo que existe y cómo se integra. Una forma sencilla pero eficaz de entender esto es imaginar la infraestructura de su cliente como una ciudad bulliciosa. Al igual que los guardias de la ciudad necesitan conocer la distribución, estar atentos a los problemas y saber cómo responder, los defensores deben comprender su entorno para mantenerlo seguro.

La siguiente tabla utiliza una analogía urbana sencilla para ilustrar cómo las cuestiones de seguridad defensiva se traducen en conceptos de seguridad del mundo real.

| Pregunta defensiva | Analogía de la ciudad | Equivalente de seguridad |

| ¿Qué estás protegiendo? (Sistemas e Infraestructura) | Casas, edificios, gente | Servidores de clientes, datos, estaciones de trabajo, usuarios |

| ¿Puedes ver lo que estás protegiendo? (Visibilidad) | Cámaras, informes, patrullas | Registros, tráfico de red, alertas |

| ¿Qué clasifica el comportamiento sospechoso? | Intentos de cerrar puertas, coches circulando | Inicios de sesión repetidos, direcciones IP inusuales |

| ¿Cómo detener una amenaza? | Policía, carreteras bloqueadas, toques de queda | Reglas de firewall , bloqueo de direcciones IP |

¿Qué puedes hacer como defensor?

Una vez que comprenden qué sistemas existen y cómo protegerlos, los defensores suelen organizar su trabajo en torno a un conjunto de conceptos fundamentales de seguridad. Estos conceptos se aplican a casi todos los entornos y aparecerán repetidamente a medida que continúen aprendiendo sobre seguridad defensiva.

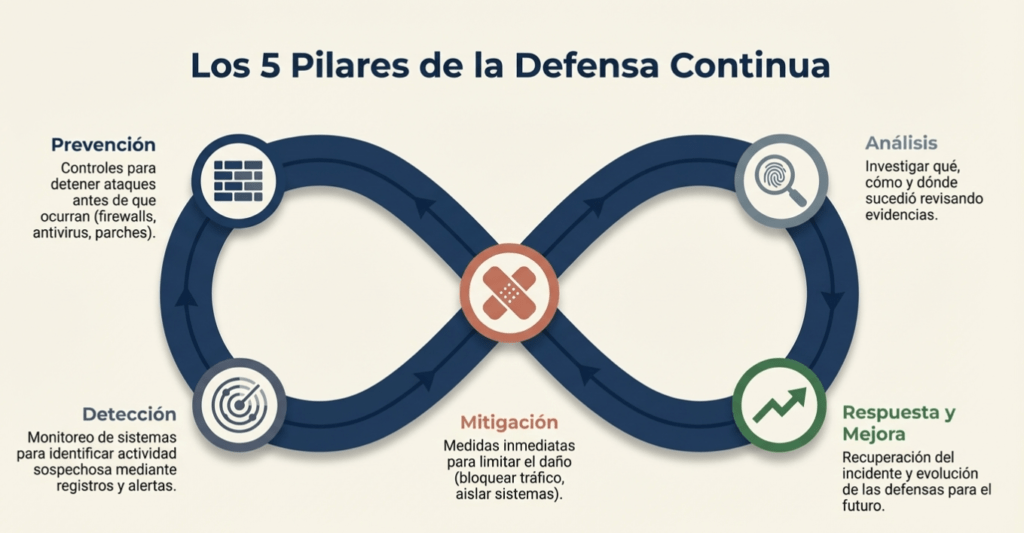

- Prevención: implementar controles de seguridad para detener los ataques antes de que ocurran, como firewalls, software antivirus y parches periódicos.

- Detección: Monitoreo de sistemas y redes para identificar actividad sospechosa o maliciosa a través de registros, alertas y herramientas de seguridad.

- Mitigación: tomar medidas durante un incidente para limitar el daño, como bloquear el tráfico, aislar los sistemas afectados o deshabilitar las cuentas comprometidas.

- Análisis: Investigar qué sucedió, cómo sucedió y qué sistemas se vieron afectados mediante la revisión de registros y otras evidencias.

- Respuesta y mejora: recuperarse del incidente y mejorar las defensas para reducir el riesgo de ataques similares en el futuro.

Estos conceptos forman la base de la seguridad defensiva y ayudarán a guiar su pensamiento sobre la protección de los sistemas en esta sala y más allá.

¿Cuál es su alcance?

Los defensores no son responsables de proteger todo lo que hay en internet. Se centran en proteger lo que pertenece a su organización o cliente. Esto incluye los dispositivos que las personas usan a diario, los servidores que alojan aplicaciones y datos, y las redes que conectan los sistemas. Antes de aplicar cualquier defensa, los defensores deben comprender qué sistemas existen, para qué se utilizan y cómo se integran en el entorno general.

Retomemos la analogía de la ciudad que usamos antes y centrémonos en aspectos de la infraestructura del cliente. La lista a continuación no es exhaustiva, pero les dará una buena idea de una red de ejemplo que podrían tener que defender en el futuro.

| Componente del sistema o infraestructura | Objetivo | Analogía de la ciudad |

| Dispositivos de los empleados | Dónde trabajan los usuarios y acceden a los recursos de la empresa | Casas |

| Servidor web | Aloja sitios web o aplicaciones a los que acceden los usuarios | Tiendas/Edificios públicos |

| Servidor de correo | Envía y recibe correo electrónico para la organización. | Oficina de correos |

| Cortafuegos | Controla qué tráfico se permite entrar o salir | Puerta de la ciudad |

| Internet | Redes externas no controladas por la organización | Cualquier cosa fuera de la ciudad |

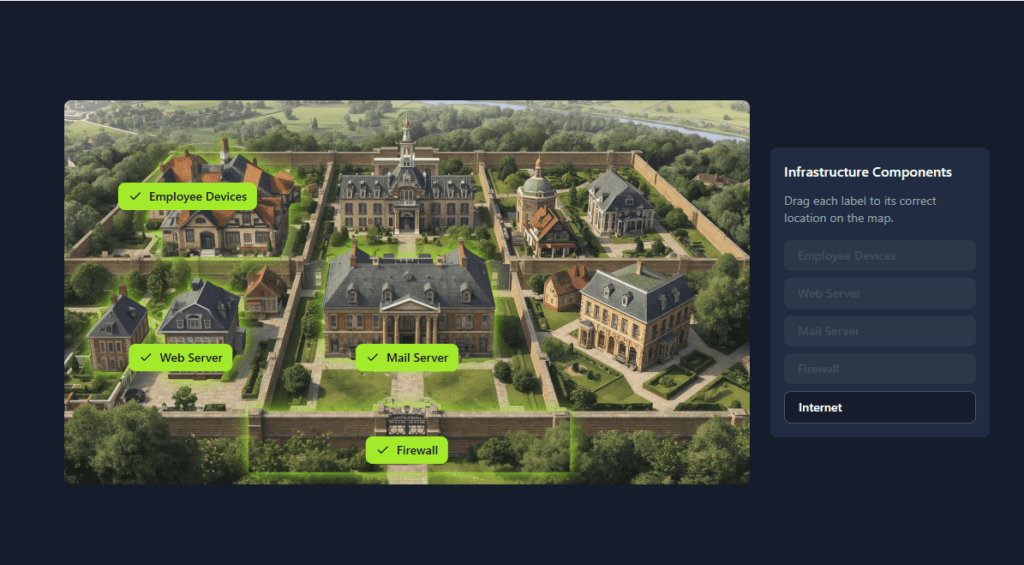

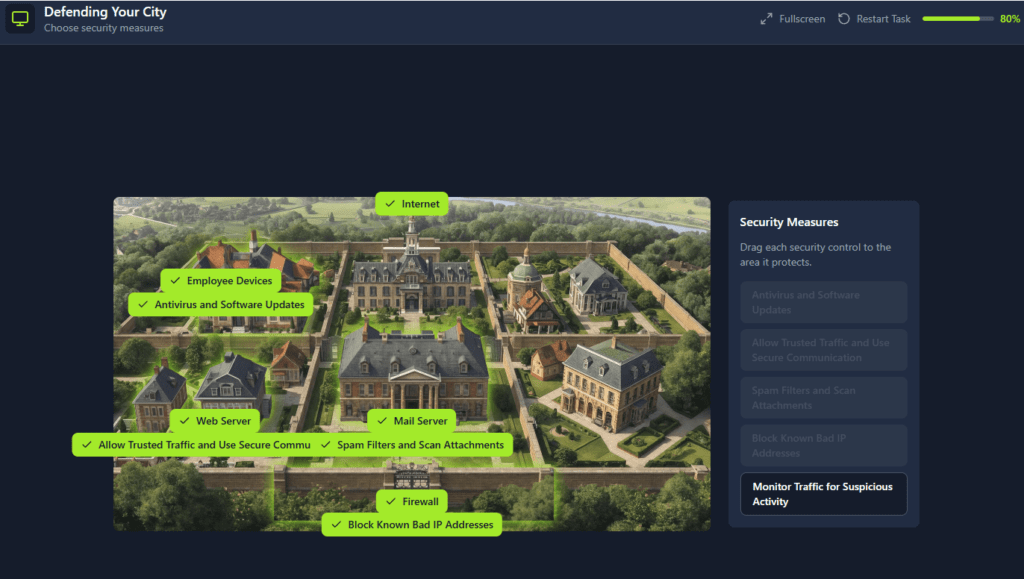

Mapeando tu ciudad

Haga clic en el botón «Ver sitio» a continuación para abrir el sitio estático en vista dividida. En este ejercicio, explorará una ciudad que representa la infraestructura de su cliente para comprender mejor qué sistemas existen, su ubicación en el entorno y qué necesita protección. Investigue cada parte de la ciudad y compárela con su equivalente en la infraestructura real.

Responda las preguntas a continuación

¿Cuál es el objetivo cuando un defensor implementa controles de seguridad para detener las amenazas antes de que se produzca cualquier daño?

Prevention

¿Qué proceso implica revisar registros y evidencias para comprender cómo ocurrió un incidente y qué se vio afectado?

Analysis

¿Qué bandera recibiste después de mapear con éxito la infraestructura de tu ciudad?

THM{mapping_infrastructure!}

Defendiendo su medio ambiente

En la tarea anterior, aprendiste la importancia de comprender tu entorno mapeando la infraestructura de tu cliente y obteniendo visibilidad de los activos que debes proteger. Ahora, nos basaremos en esa base centrándonos en cómo proteger esos sistemas. Como defensor, tu función es comprender la información existente, considerar cómo se podría abusar de ella y aplicar protecciones para reducir el riesgo.

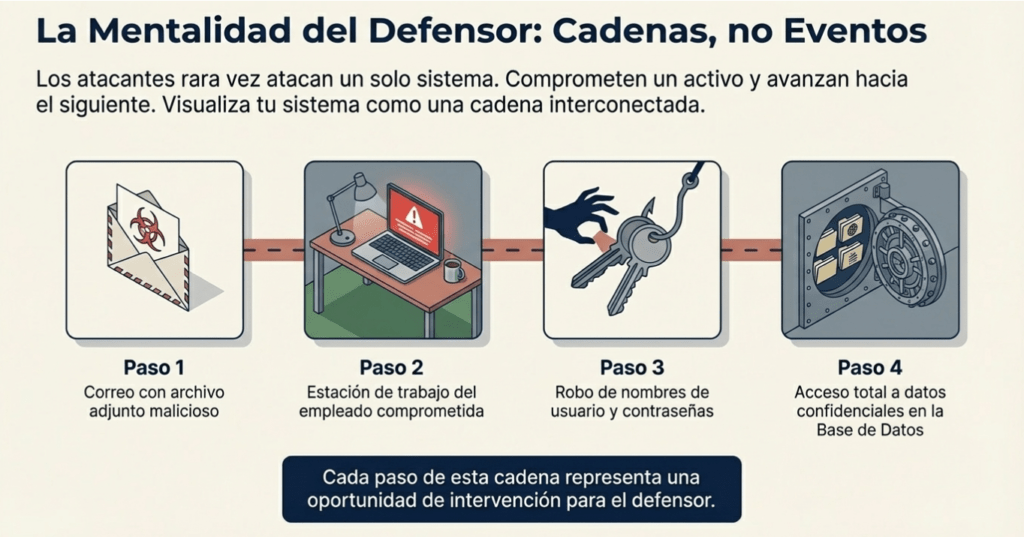

La mentalidad del defensor

Como defensor, su éxito depende de algo más que simplemente conocer su entorno. Debe comprender a los atacantes que quieren acceder a sus sistemas. En lugar de ver su sistema como partes separadas, considérelos como una cadena interconectada. Los atacantes rara vez atacan un solo sistema. Comprometen un activo y luego se centran en el siguiente, avanzando hacia su objetivo.

Por ejemplo, un archivo adjunto malicioso en un correo electrónico podría afectar la estación de trabajo de un empleado. Desde allí, un atacante podría robar nombres de usuario y contraseñas, acceder a un servidor de correo y, finalmente, acceder a datos confidenciales almacenados en un servidor de bases de datos. Cada paso se basa en el anterior y representa una oportunidad para que el defensor aplique medidas de seguridad para proteger los sistemas.

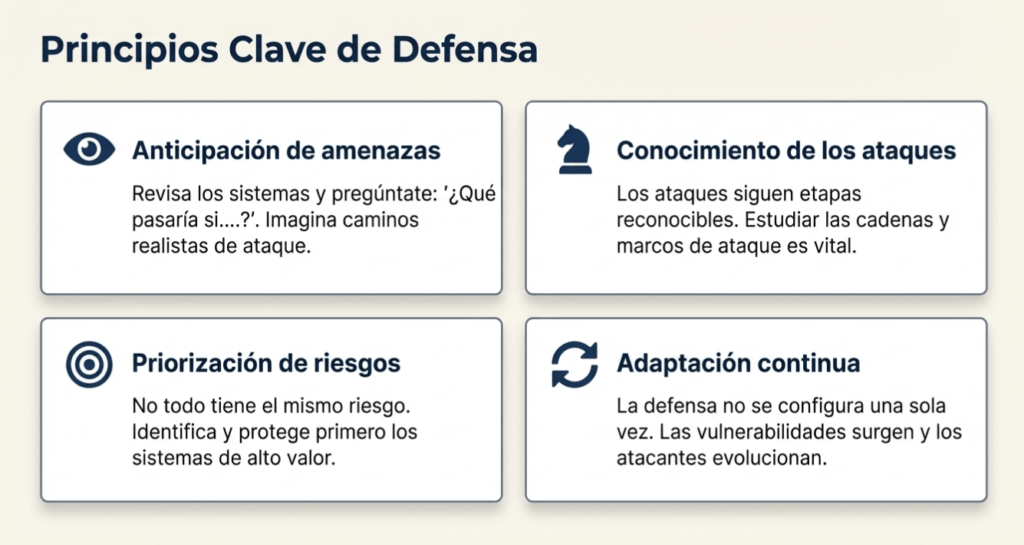

Principios clave del defensor

- Anticipación de amenazas : Revise los sistemas que desea proteger y pregúntese: «¿Qué pasaría si…?». Imagine caminos realistas que un atacante podría tomar para lograr su objetivo.

- Conocimiento de los ataques : Los ataques suelen seguir etapas reconocibles. Estudiar las cadenas y los marcos de ataque comunes resulta sumamente útil para los defensores.

- Priorización de riesgos : No todos los componentes de su sistema conllevan el mismo riesgo. Los defensores deben identificar sistemas y objetivos de alto valor.

- Adaptación continua : La defensa no se implementa una sola vez. Las amenazas y los atacantes evolucionan, las técnicas cambian y surgen vulnerabilidades.

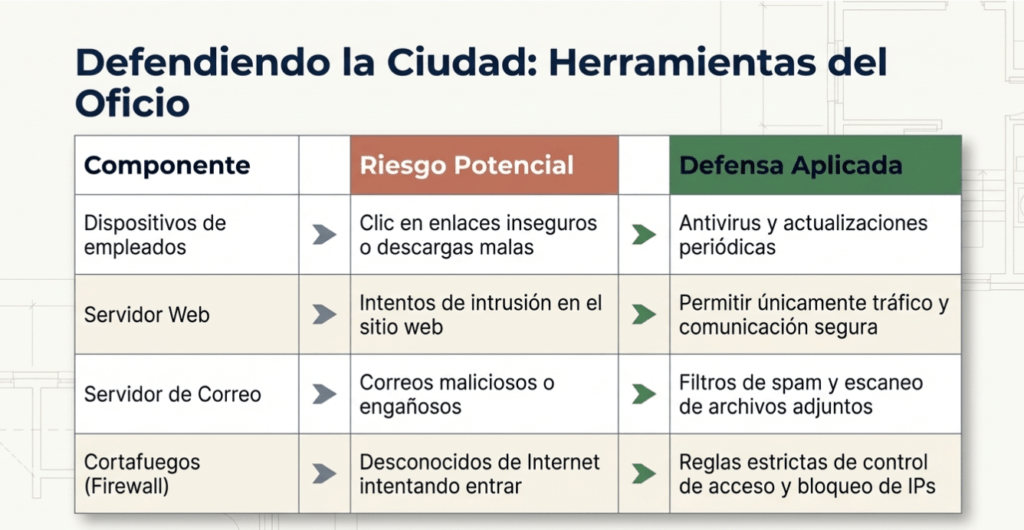

Defensas disponibles: herramientas para proteger tu ciudad

Previamente, mapeó la ciudad de su cliente para saber qué hay dentro: casas, tiendas, edificios públicos, una oficina de correos, una puerta de la ciudad y todo lo que se encuentra fuera de las murallas. Ahora es el momento de explorar la protección. Los defensores utilizan varias herramientas que funcionan en conjunto, como cerraduras en las puertas, guardias en la puerta y alarmas dentro de los edificios. Ninguna herramienta por sí sola detiene a todos los atacantes, pero usar un conjunto de capas dificulta mucho el éxito de los atacantes. Revisemos de nuevo la infraestructura de su cliente y examinemos los posibles riesgos y las protecciones disponibles para garantizar su seguridad.

| Componente del sistema o infraestructura | ¿Qué podría salir mal? | Defensas que usarás |

| Dispositivos de los empleados | Alguien hace clic en un enlace incorrecto o descarga software inseguro | Antivirus para detectar programas maliciosos Actualizaciones periódicas de software |

| Servidor web | Los atacantes intentan entrar en el sitio web. | Permitir únicamente tráfico seguro Utilizar comunicación segura |

| Servidor de correo | Correos electrónicos maliciosos o engañosos | Filtros de spam Escanear archivos adjuntos |

| Cortafuegos | Desconocidos de Internet intentan entrar | Reglas de firewall que controlan el acceso Bloquean a los causantes de problemas conocidos |

| La Internet exterior | Las amenazas externas vienen de aquí | Restringir el tráfico entrante Supervisar la actividad sospechosa |

No se preocupe si algunas de estas defensas le resultan desconocidas. A medida que avance en la seguridad defensiva, tendrá muchas oportunidades de explorar estas herramientas y protecciones en detalle. Esta lista no es exhaustiva, pero está diseñada para ayudarle a comprender cómo los defensores adaptan las protecciones a los diferentes sistemas.

Defendiendo tu ciudad

En la tarea anterior, mapeó la infraestructura de su cliente identificando los componentes clave de su entorno. Ahora es momento de pasar de comprender el sistema a defenderlo. En esta fase, aplicará controles de seguridad para proteger diferentes partes de la ciudad de posibles amenazas. Cuando esté listo, haga clic en el botón «Ver sitio» a continuación para continuar.

Responda las preguntas a continuación

¿Qué principio de defensa se centra en identificar los sistemas más críticos para guiar los esfuerzos y el enfoque de seguridad?

Risk Prioritization

¿Qué bandera recibiste después de defender con éxito la infraestructura de tu ciudad?

THM{defensive_techniques!}

¿A dónde ir desde aquí?

¡Excelente trabajo, Defensor! En esta sala, exploraste los fundamentos de la seguridad defensiva, aprendiste a identificar y comprender la infraestructura del cliente y adoptaste una mentalidad de defensor para anticipar cómo podrían ocurrir los ataques. Al pensar como atacante y defensor, examinaste cómo se pueden aplicar los controles de seguridad en múltiples capas para reducir el riesgo y proteger sistemas importantes.

Terminología clave

- Equipo Azul : Un grupo de defensores de la seguridad cibernética encargados de proteger los sistemas y responder a las amenazas.

- Infraestructura del cliente : Las redes, servidores, dispositivos y aplicaciones que pertenecen a una organización que necesitan protección.

- Visibilidad : La capacidad de ver y monitorear la actividad en todos los sistemas para detectar posibles problemas.

- Amenaza : Un peligro potencial, como un hacker o malware, que podría dañar sistemas o datos.

- Prevención : Detener las amenazas antes de que puedan causar daño bloqueando, restringiendo o reduciendo las oportunidades de ataque.

- Detección : El proceso de identificar amenazas o actividades sospechosas en redes y sistemas.

- Mitigación : Acciones tomadas para reducir o detener el impacto de una amenaza una vez identificada.

- Riesgo : La probabilidad y el impacto potencial de que una amenaza dañe con éxito a una organización.

¿Qué sigue?

Comenzar en ciberseguridad puede resultar abrumador. Hay muchas herramientas y conceptos que comprender, y no siempre está claro dónde enfocarse primero. Al completar esta sala y la ruta de Pre Seguridad, has dado un paso importante para comprender cómo los defensores protegen los sistemas, los datos y los usuarios en entornos reales.

La clave para continuar es avanzar gradualmente. A medida que avances con TryHackMe, adquirirás los conocimientos básicos necesarios para profundizar tu aprendizaje en seguridad defensiva y ofensiva. Comprender cómo se protegen, monitorean y defienden los sistemas fortalecerá tu capacidad para detectar ataques, así como tu conocimiento de cómo operan los atacantes. Con el tiempo, este enfoque equilibrado te ayudará a desarrollar las habilidades y la confianza necesarias para desempeñar diversos roles dentro de la ciberseguridad.

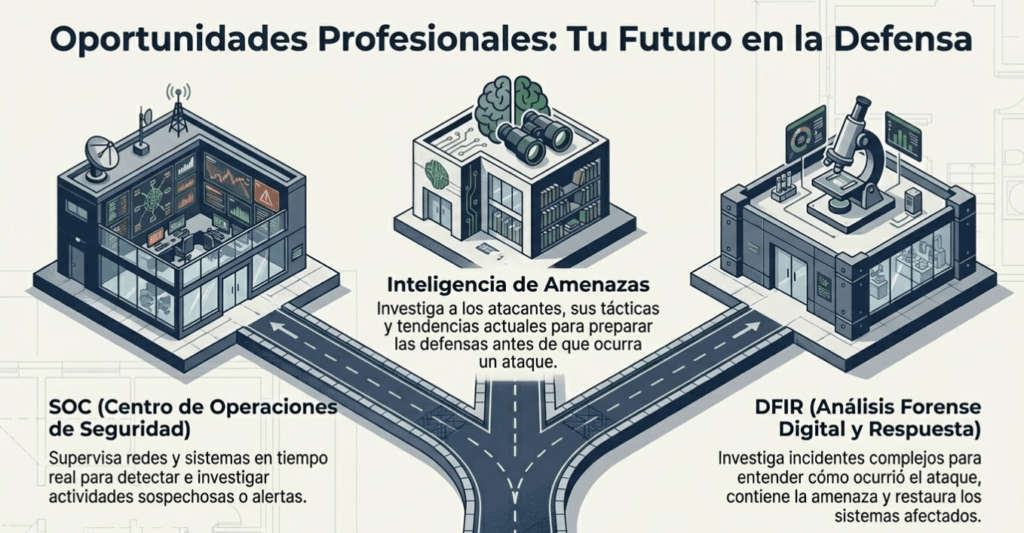

Posibles oportunidades profesionales

En esta sala, se presentó una introducción general a la identificación y protección de la infraestructura del cliente. La ciberseguridad defensiva ofrece una amplia gama de oportunidades profesionales para quienes se interesan por el trabajo en equipo, desde la monitorización de sistemas y el análisis de registros hasta la respuesta a incidentes y la mejora de los controles de seguridad. A continuación, se presentan algunas trayectorias profesionales comunes que podrían interesarle si decide especializarse en seguridad defensiva.

- Centro de operaciones de seguridad ( SOC ) : supervisa redes y sistemas para detectar e investigar actividades sospechosas o alertas de seguridad.

- Inteligencia de amenazas : investiga las amenazas, los atacantes y las tendencias actuales para ayudar a las organizaciones a prepararse y defenderse contra posibles ataques.

- Análisis forense digital y respuesta a incidentes ( DFIR ): investiga incidentes de seguridad para comprender cómo ocurrió un ataque y contiene la amenaza para restaurar los sistemas afectados.

Aprendizaje adicional

Esta sala marca el final del programa de aprendizaje de Pre Seguridad . Si has completado todas las salas de este programa, ¡felicitaciones por alcanzar un hito importante en tu trayectoria en ciberseguridad! Ahora puedes solicitar tu certificado de Pre Seguridad, que refleja tu comprensión fundamental de los conceptos básicos de seguridad.

Desde aquí, puedes explorar rutas de aprendizaje adicionales que se alineen con tus intereses, ya sea ofensiva, defensiva o la construcción de bases más amplias.

Sigan entrenando, Hacketones, Nos vemos en el próximo laboratorio!!!