¿Estás pensando en cambiar? En este capítulo, CAIDO La alternativa moderna a Burp Suite, se presentan algunas razones por las cuales los pentesters, cazadores de errores y equipos de seguridad están cambiando a Caido. Caido es un kit de herramientas de auditoría de seguridad web liviano, creado por hackers para hackers. Normalmente, los usuarios interactúan con las aplicaciones web de una manera diseñada intencionalmente por los desarrolladores. Las aplicaciones web esperan ciertas solicitudes y responderán con respuestas predeterminadas programátic amente.Con Caido, obtienes la capacidad inesperada de ver, interceptar y modificar la comunicación bidireccional entre tu navegador y los servidores que alojan aplicaciones web. Es a través de esta subversión de las expectativas que se pueden encontrar debilidades en los sistemas.

Gracias a su diseño intuitivo, Caido facilita el hacking de aplicaciones web incluso para principiantes. Su completo conjunto de funciones y extensibilidad proporciona a los profesionales de seguridad con experiencia las herramientas necesarias para optimizar sus flujos de trabajo.

Este artículo se ha creado basado en la guía oficial de Caido. Se han actualizados las imágenes, agregado ejemplos y nuevo contenido para completar el material original. Tu herramienta de hacking debe ser intuitiva, no abrumadora. Las herramientas tradicionales ofrecen un conjunto completo de funciones, pero su complejidad puede ser un obstáculo. Caido adopta un enfoque diferente, centrándose en una interfaz clara que simplifica tu flujo de trabajo sin sacrificar potencia. Menos tiempo configurando: Dedica más tiempo a encontrar vulnerabilidades. Contexto sin caos: Organiza y cambia de proyecto sin salir de la app. Funcionalidades

avanzadas al alcance de todos.

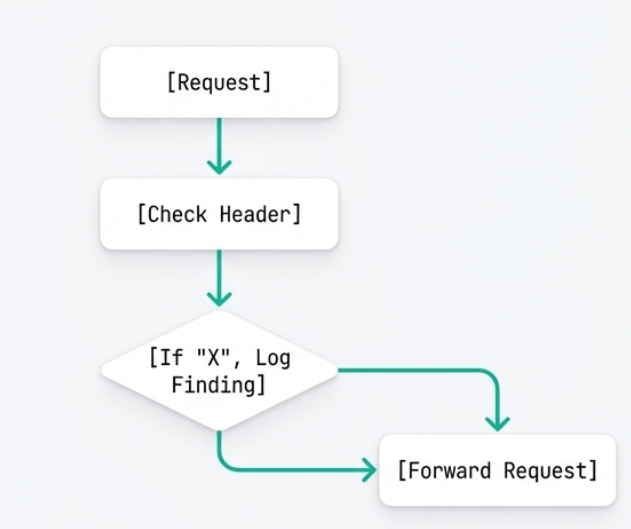

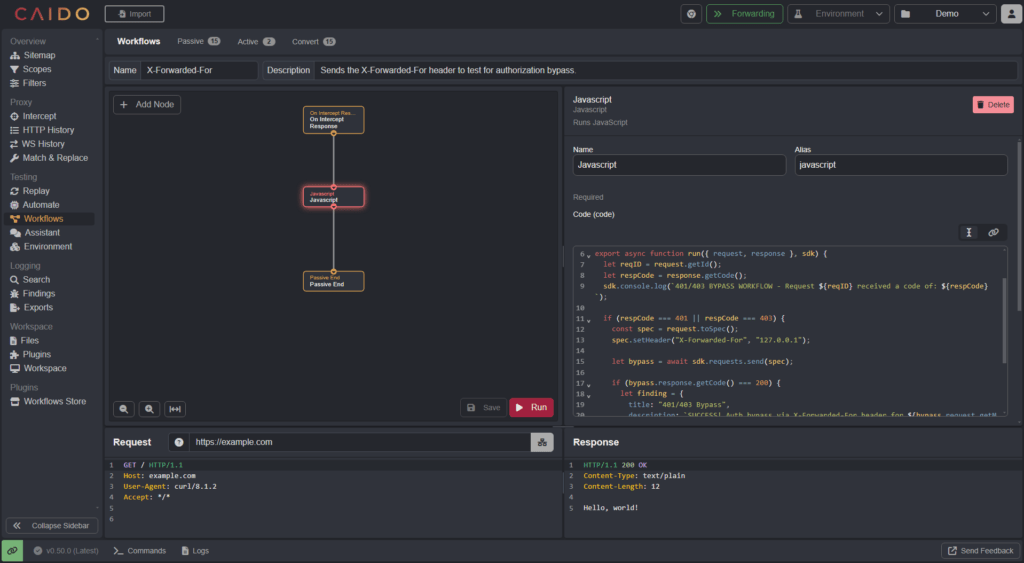

Automatiza sin programar con Workflows.

- Crea potentes secuencias de automatización y ajusta tu proceso de pruebas a tus necesidades específicas, todo mediante una interfaz visual e intuitiva.

- Pasivos: Se ejecutan en segundo plano mientras realizas pruebas. Ideal para monitoreo continuo.

- Activos: Se activan manualmente sobre cualquier solicitud o respuesta. Para secuencias personalizadas bajo demanda.

- De Conversión: Procesan y transforman datos. Perfectos para codificar, decodificar y manipular payloads.

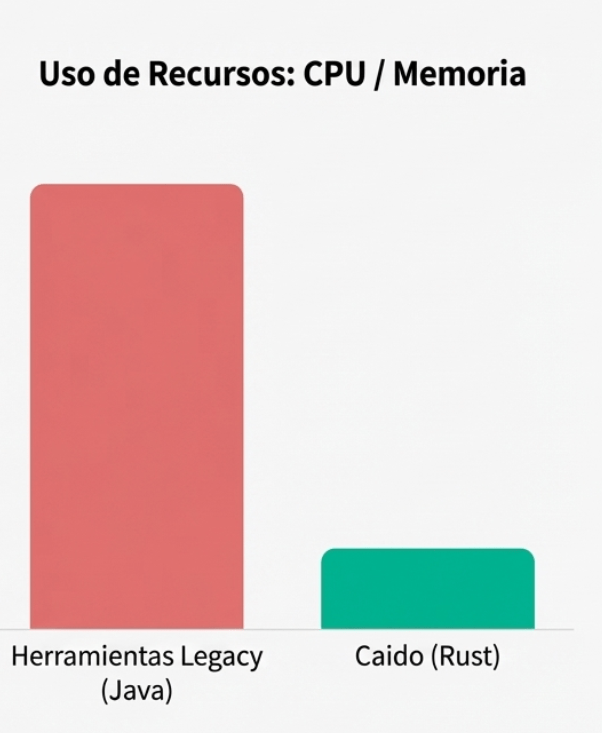

Diseñado para la velocidad y la eficiencia

- No deberías sacrificar el rendimiento para usar herramientas potentes. Mientras otras herramientas tienen dificultades para optimizar recursos, Caido está diseñado desde cero en Rust.

- Rendimiento Inigualable: Una experiencia rápida y fluida en todo momento.

- Bajo Consumo de Memoria: Ejecuta múltiples proyectos sin ralentizar tu sistema.

- Confianza y Estabilidad: Construido sobre una base moderna y segura.

Extiende la herramienta con la tecnología que ya dominas. Como hacker web, ya trabajas con HTML, CSS y JavaScript. ¿Por qué el desarrollo de plugins debería ser diferente?

- Sin Curva de Aprendizaje: Evita la complejidad de aprender Java o configurar entornos de desarrollo complejos.

- Desarrollo Rápido: Simplemente programa, personaliza y amplía tu flujo de trabajo sin esfuerzo.

- Integración Nativa: Crea interfaces de usuario para tus plugins con las mismas tecnologías que auditas.

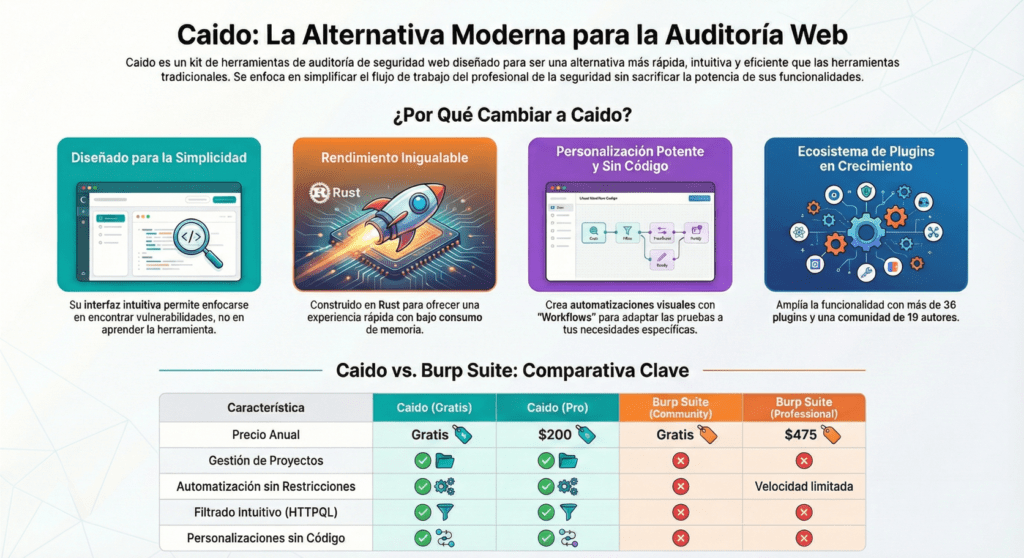

Diseñado para la simplicidad

Su herramienta de hacking debe resultar intuitiva, no abrumadora. Burp Suite ofrece un conjunto completo de funciones, pero su complejidad puede resultar abrumadora. Caido adopta un enfoque diferente, centrándose en una interfaz clara e intuitiva que simplifica el flujo de trabajo sin sacrificar potencia. Con Caido, puede dedicar menos tiempo a comprender la herramienta y más a detectar vulnerabilidades.

Gestión de proyectos: Cambia de proyecto sin problemas sin salir de la app. El sistema de gestión de proyectos integrado de Caido mantiene tu trabajo organizado y facilita la gestión de tus objetivos.

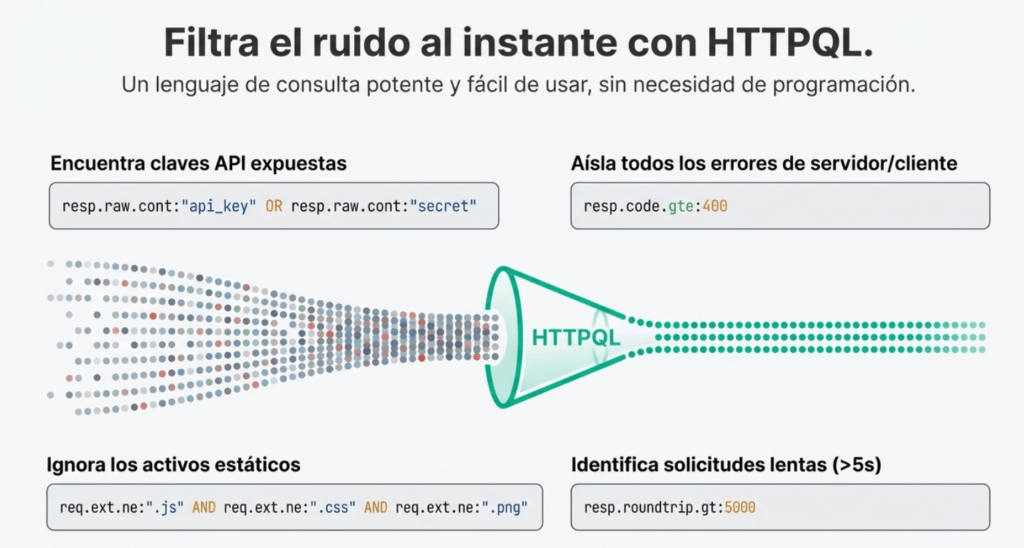

Filtrado intuitivo: Filtrar solicitudes debería ser sencillo, rápido y accesible para todos. Con HTTPQL, puedes buscar y filtrar solicitudes mediante un lenguaje de consulta potente y fácil de usar, sin necesidad de conocimientos de programación ni de manipular un sinfín de configuraciones.

Personalización sin código: Personalizar tus herramientas no debería requerir programación. Con Workflows, puedes crear potentes automatizaciones y ajustar tu proceso de pruebas a tus necesidades específicas, todo mediante una interfaz intuitiva y visual. No se requieren conocimientos de programación.

Diseñado para la velocidad y la eficiencia: No deberías tener que sacrificar el rendimiento para usar herramientas potentes. Mientras que Burp Suite tiene dificultades para optimizar los recursos, Caido está diseñado desde cero en Rust para ofrecer una experiencia rápida y fluida con bajo consumo de memoria y un rendimiento inigualable.

Desarrollo de complementos simplificado: Como hacker web, ya trabajas con HTML, CSS y JavaScript: ¿por qué el desarrollo de complementos debería ser diferente?Con Caido, puedes crear plugins con las herramientas que ya conoces, evitando la complejidad de aprender Java o configurar entornos de desarrollo complejos. Simplemente programa, personaliza y amplía tu flujo de trabajo sin esfuerzo.

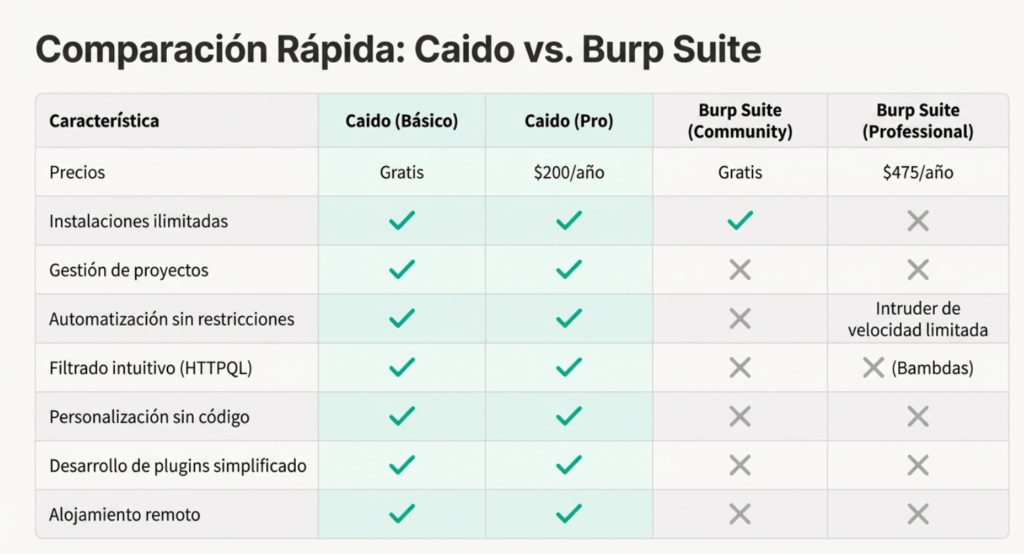

Guía de comparación rápida

A continuación se muestra una comparación rápida de algunas de las características entre Caido y Burp Suite.

| Caído | Suite para eructos | |||

| Básico | Pro | Comunidad | Profesional | |

| Precios | Gratis | $200/año | Gratis | $475/año |

| Instalaciones ilimitadas | ✅ | ✅ | ✅ | ❌ |

| Gestión de proyectos | ✅ | ✅ | ❌ | ❌ |

| Automatización sin restricciones | ✅ | ✅ | ❌ Intruso de velocidad limitada | ✅ |

| Filtrado intuitivo | ✅ HTTPQL | ✅ HTTPQL | ❌ Bambdas | ❌ Bambdas |

| Personalizaciones sin código | ✅ | ✅ | ❌ | ❌ |

| Desarrollo de complementos simplificado | ✅ | ✅ | ❌ | ❌ |

| Alojamiento remoto | ✅ | ✅ | ❌ | ❌ |

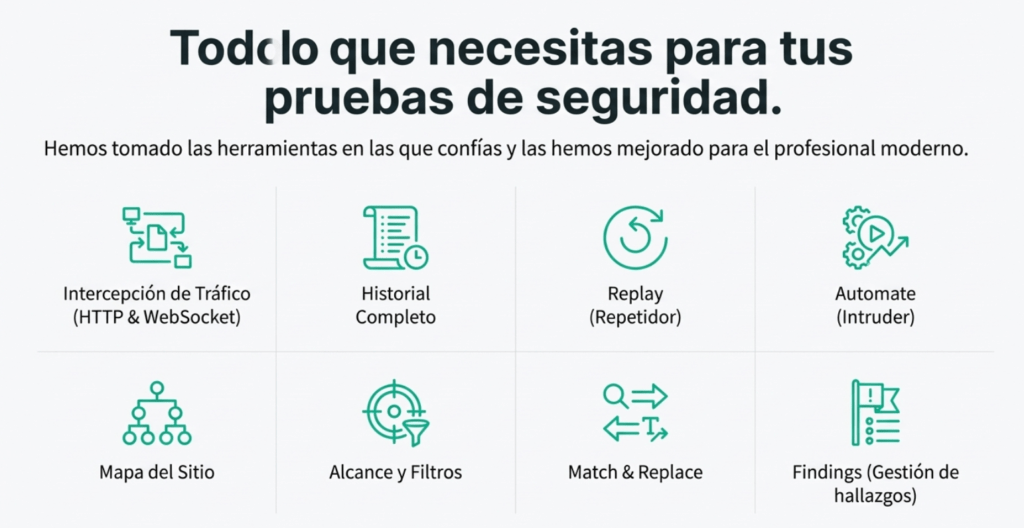

Características principales

Lo clásico se encuentra con lo vanguardista

Intercepción de tráfico: Intercepte y monitoree todo el tráfico HTTP y WebSocket con potentes capacidades de proxy.

Historial de HTTP y WebSockets: Historial completo de todo el tráfico interceptado y seguimiento de mensajes WebSocket.

Automatizar: Ataques automatizados con cargas útiles y marcadores de posición personalizados, y pruebas por lotes para una evaluación de seguridad integral.

Repetición: Pruebas manuales y modificación de solicitudes con la capacidad de reproducir, editar e iterar solicitudes para un análisis de seguridad exhaustivo.

Recomendaciones: Sistema de seguimiento de problemas donde usted, los flujos de trabajo y los complementos pueden crear entradas para solicitudes interesantes y posibles vulnerabilidades.

Mapa del sitio: Mapeo visual de los puntos finales descubiertos y la estructura de la aplicación para una mejor comprensión de la arquitectura de destino.

Alcance y filtros: Defina el alcance del objetivo y aplique filtros potentes para centrar sus pruebas en dominios, rutas o tipos de solicitud específicos.

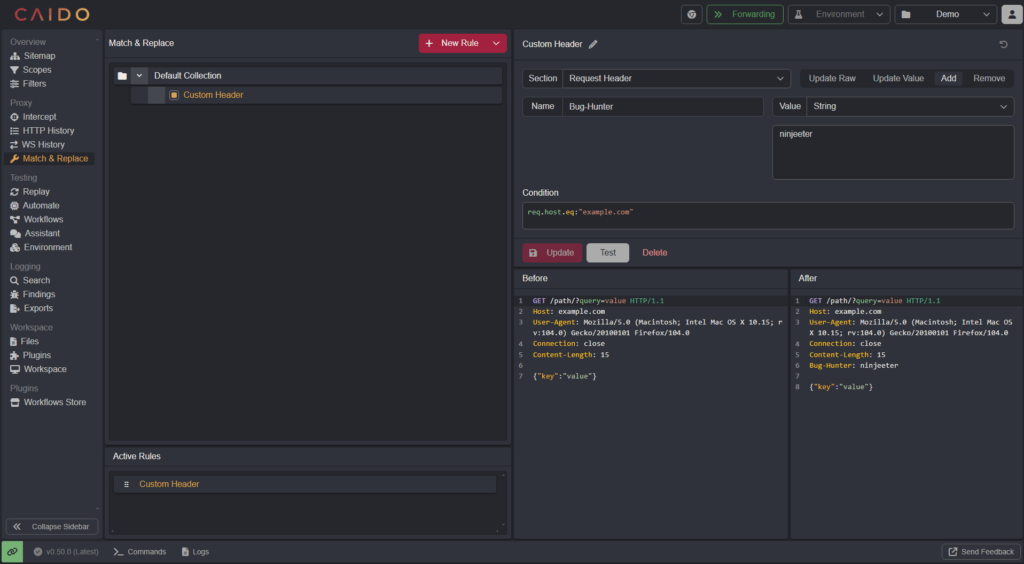

Coincidir y reemplazar: Modifique automáticamente solicitudes y respuestas sobre la marcha con potentes reglas de coincidencia y reemplazo para la manipulación dinámica del tráfico.

Ecosistema de complementos

Ampliar las capacidades de Caido

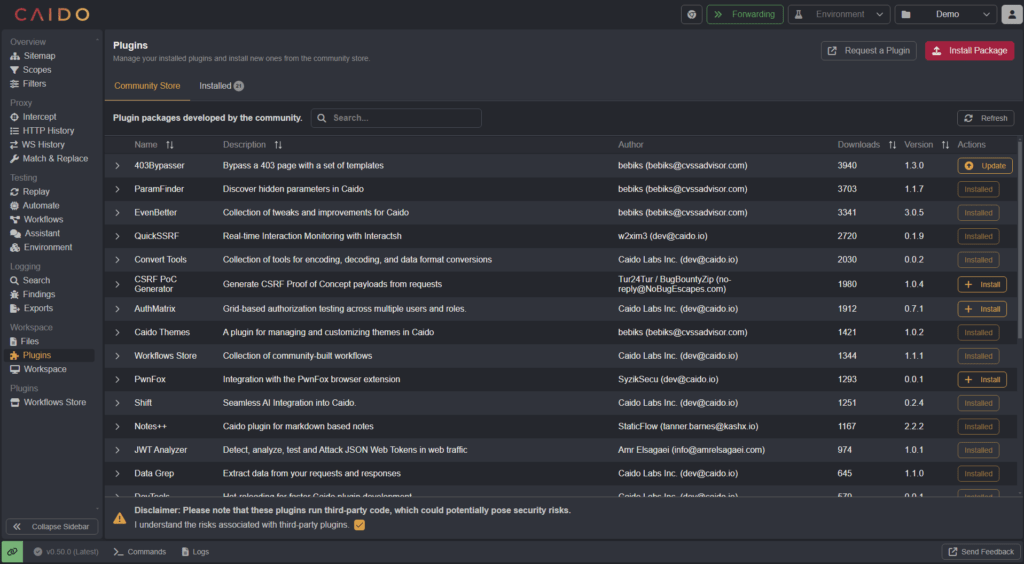

Descubra un ecosistema en crecimiento de plugins creados por la comunidad. Con más de 36 plugins de 19 autores, mejore su flujo de trabajo de pruebas de seguridad con herramientas e integraciones personalizadas.

Ecosistema en crecimiento

Más de 36 complementos disponibles con nuevas incorporaciones periódicas de nuestra comunidad activa de desarrolladores.

Comunidad activa

19 autores que contribuyen con complementos, con miles de descargas y desarrollo activo.

Extensiones personalizadas

Cree sus propios complementos o utilice herramientas creadas por la comunidad para ampliar la funcionalidad de Caido.

Tienda de complementos

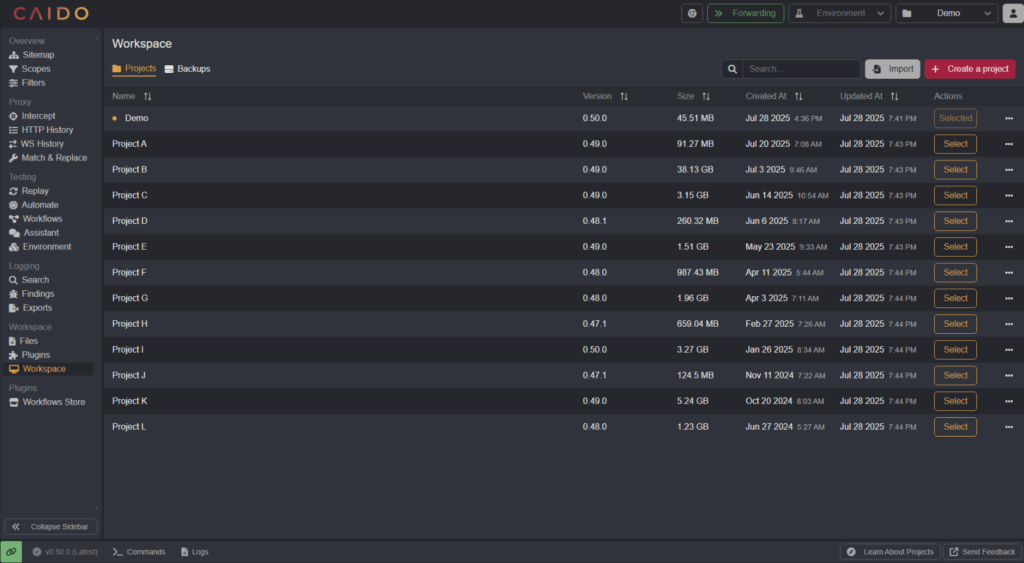

Gestión de proyectos integrada

Comience a probar y volver a probar sus aplicaciones rápidamente

Mantenga sus pruebas de penetración organizadas y eficientes con el sistema de gestión de proyectos de Caido. Cada evaluación tiene su propio espacio de trabajo.

Organizar por evaluación: Cree proyectos separados para cada prueba de penetración. Organice el tráfico, los hallazgos y las notas por cliente o objetivo.

Cambio sin interrupciones: Cambie entre diferentes pruebas de penetración al instante. No es necesario organizar archivos manualmente ni perder contexto entre evaluaciones.

Mantener el contexto: Cada proyecto mantiene su propio historial de tráfico, hallazgos y configuración. Continúe cualquier evaluación donde la dejó.

Introducción a HTTPQL

Potente lenguaje de consulta para filtrar y analizar el tráfico HTTP. Busque solicitudes, respuestas y metadatos con precisión mediante una sintaxis intuitiva.

Funciones potentes

HTTPQL proporciona todo lo que necesita para filtrar y analizar de manera eficiente el tráfico HTTP con precisión y velocidad.

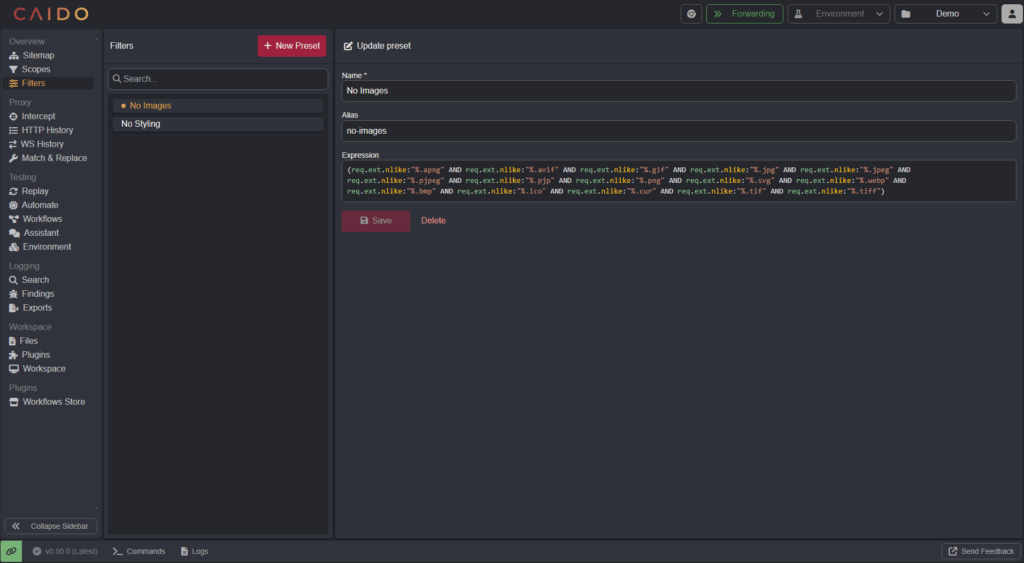

Filtrado potente Filtre solicitudes HTTP, respuestas y metadatos con precisión y facilidad.

Sintaxis intuitiva Escriba consultas utilizando una sintaxis familiar con operadores lógicos (AND, OR) y agrupación para escenarios de filtrado complejos.

Ajustes preestablecidos de consulta Guarde y reutilice consultas comunes como valores predefinidos. Cree bibliotecas de filtros para diferentes escenarios de prueba.

Filtrado en tiempo real Filtra el tráfico en vivo a medida que fluye a través del proxy. Consulta solo las solicitudes y respuestas que coinciden con tus criterios en tiempo real.

Análisis histórico Consulta el historial completo de tu proyecto. Analiza patrones, encuentra anomalías y descubre problemas de seguridad en todo el tráfico capturado.

Ejemplos de consultas

Vea HTTPQL en acción con estos ejemplos del mundo real utilizados por profesionales de seguridad.

Encontrar claves API Buscar claves API y tokens expuestos en las respuestas resp.raw.cont:»api_key» OR resp.raw.cont:»secret» OR resp.raw.cont:»token»

Filtrar por código de estado Encuentra todas las respuestas de error 4xx y 5xx resp.code.gte:400

Excluir activos estáticos Eliminar imágenes, archivos CSS y JS de la vista req.ext.ne:».js» AND req.ext.ne:».css» AND req.ext.ne:».png» AND req.ext.ne:».jpg»

Encontrar errores de SQL Detectar posibles vulnerabilidades de inyección SQL resp.raw.cont:»SQL syntax» OR resp.raw.cont:»mysql_fetch» OR resp.raw.cont:»ORA-«

Solicitudes lentas Identificar solicitudes que tardan más de 5 segundos resp.roundtrip.gt:5000

Host específico Filtrar el tráfico para un dominio específico req.host.eq:»api.example.com»

Sintaxis HTTPQL

HTTPQL utiliza una sintaxis simple pero poderosa con espacios de nombres, campos, operadores y valores.

Estructura básica

Espacios de nombres

req- req – solicitudes HTTP

resp- resp – Respuestas HTTP

row- fila – Filas de la tabla

Campos comunes

req.host- req.host – Solicitar nombre de host

req.method- req.method – Método HTTP

resp.code- resp.code – Código de estado

resp.roundtrip- resp.roundtrip – Tiempo de respuesta

Consultas de ejemplo

Encuentra todas las solicitudes POST req.method.eq:»POST»

Encontrar respuestas de error resp.code.gte:400

Filtrado complejo req.host.cont:»api» AND resp.code.eq:200

Complementos

Descubre nuestra lista de plugins para potenciar tu espacio de trabajo de Caido. Creada por el equipo de Caido y la comunidad.

Instalación de Caido en Windows

Para descargar la aplicación de escritorio Caido para Windows, visite caido.io/download y haga clic en el Windows (x86_64)botón.

Una vez completada la descarga, ejecute el archivo .exe y siga las instrucciones en pantalla. Después de la instalación, inicie Caido y continúe con las instrucciones de configuración .

Instalación de Caido en Linux

Para los usuarios de Linux, la aplicación de escritorio Caido está disponible para ambas x86_64arquitecturas AArch64y cualquier distribución. Caido viene preinstalado en Parrot Security y Athena OS . Para descargar la aplicación de escritorio Caido para distribuciones de Linux basadas en Debian, visite caido.io/download y haga clic en el botón Linux (x86_64)o Linux (Aarch64), según su arquitectura. Para descubrir qué descarga es adecuada para su dispositivo, ingrese el siguiente comando de terminal:

uname -m

Una vez descargado el paquete de instalación, navegue hasta su directorio e instale Caido con el dpkgadministrador de paquetes.

sudo dpkg -i caido-desktop-vX.XX.X-linux-aarch64.deb

Una vez que se haya instalado Caido, inicie Caido y continúe con las instrucciones de configuración .

./caido

Imagen de la aplicación

Para descargar la aplicación de escritorio Caido para cualquier distribución de Linux, visite la página de últimos lanzamientos en Github y descargue el .AppImagepaquete apropiado para su arquitectura. Para descubrir qué descarga es adecuada para su dispositivo, ingrese el siguiente comando de terminal:

uname -m

Una vez descargado el paquete de instalación, navegue hasta su directorio y hágalo ejecutable con chmod +x.

chmod +x caido-desktop-vX.XX.X-linux-<architecture>.AppImage

Cambie el nombre del paquete a caidopara mayor comodidad.

mv caido-desktop-vX.XX.X-linux-<architecture>.AppImage caido

Una vez que se haya instalado Caido, inicie Caido y continúe con las instrucciones de configuración .

caido

Configuración y próximos pasos

Una vez lanzado Caido haga clic en Start e inicie sesión con las credenciales de su cuenta o cree una cuenta. Una vez autenticado, nombre su instancia y otorgue acceso a su nombre de usuario de cuenta, dirección de correo electrónico y suscripción.

OPCIONES ADICIONALES

Enable the AI assistant feature:Disponible para suscripciones de nivel Individual y de Equipo .

Stay logged-in for an extended period:Amplía la validez de una sesión autenticada.

Ambas opciones están activadas por defecto. Sin embargo, puedes desactivarlas marcando sus casillas. Regresa a Caido y haz clic en el + Create a project. Dale un nombre al proyecto y haz clic en + Create . Una vez creado su primer proyecto e importado el certificado CA de Caido, estará listo para empezar a probar aplicaciones web en busca de vulnerabilidades de seguridad. Esta documentación de usuario le servirá como base de conocimientos para ayudarle en el proceso.

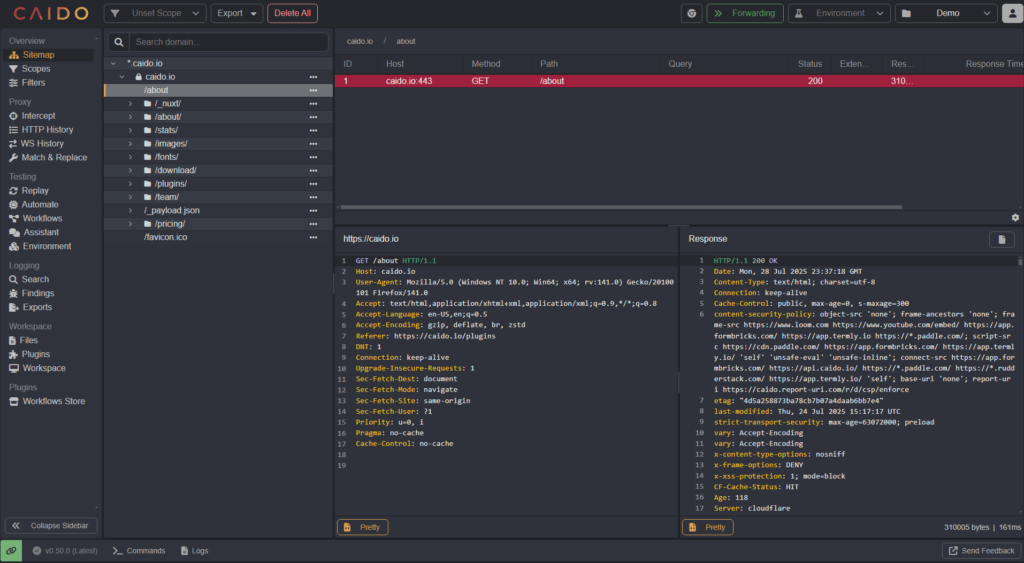

Mapa del sitio

A medida que redirige el tráfico a través de Caido, el contenido al que accede a través de dominios y subdominios se presentará como estructuras jerárquicas en forma de árbol dentro de Sitemap, lo que le proporcionará una representación visual del sistema de archivos de un destino.

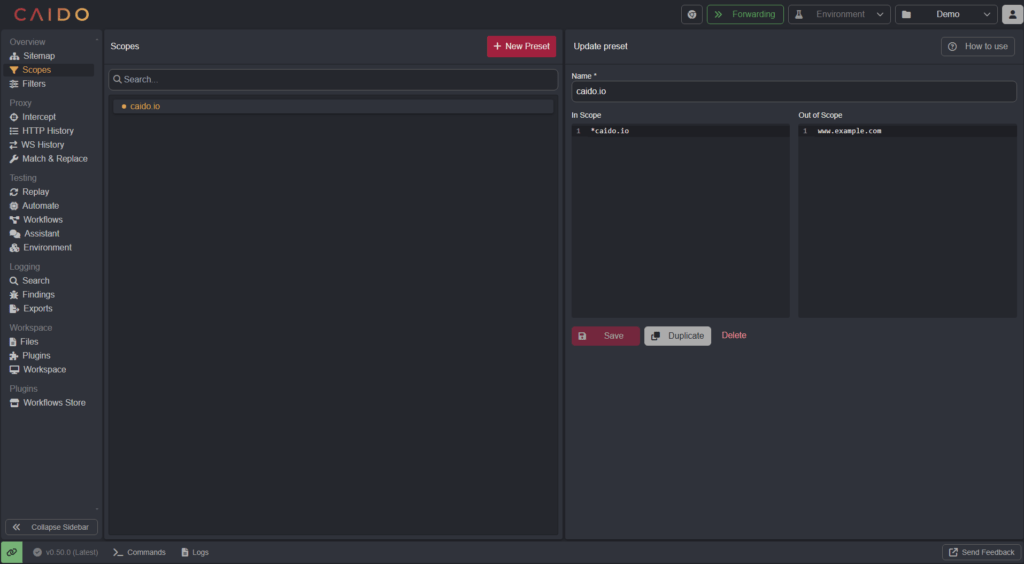

Ámbitos

Scopes le brinda la posibilidad de definir qué dominios o subdominios deben incluirse o excluirse de las tablas y operaciones de tráfico de Caido.

Filtros

Filters le brinda la posibilidad de definir qué solicitudes o respuestas deben incluirse o excluirse de las tablas y operaciones de tráfico de Caido, en función de elementos específicos.

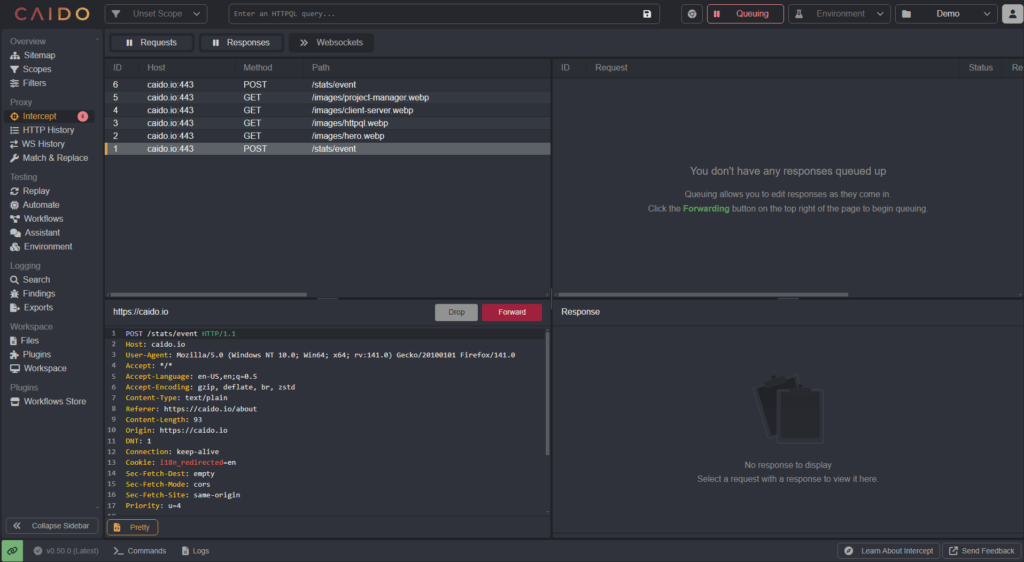

Interceptar

Le brinda control directo sobre el tráfico proxy, lo que le permite inspeccionar, modificar, reenviar y descartar tanto solicitudes como respuestas a medida que se envían entre un cliente y un servidor.

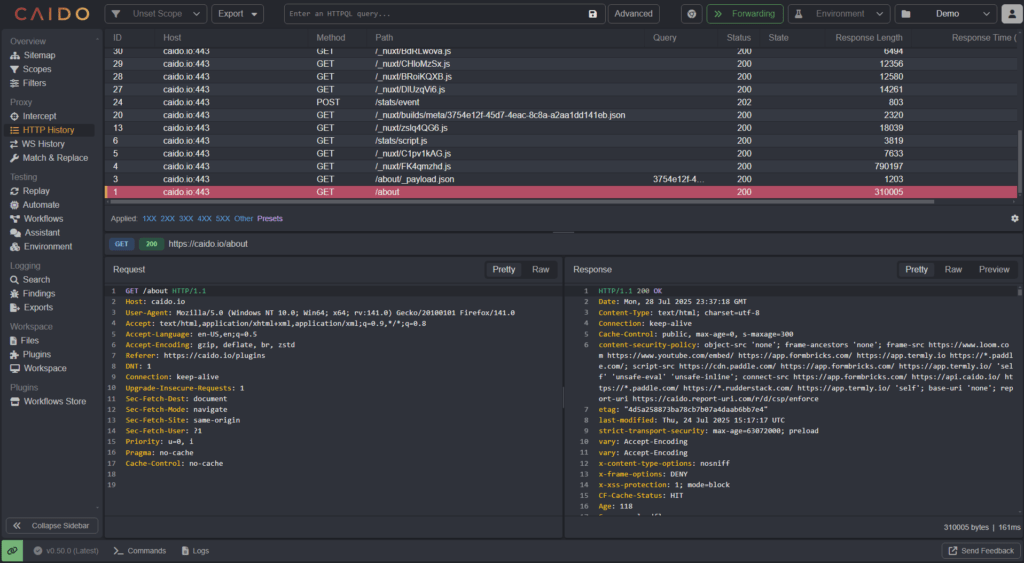

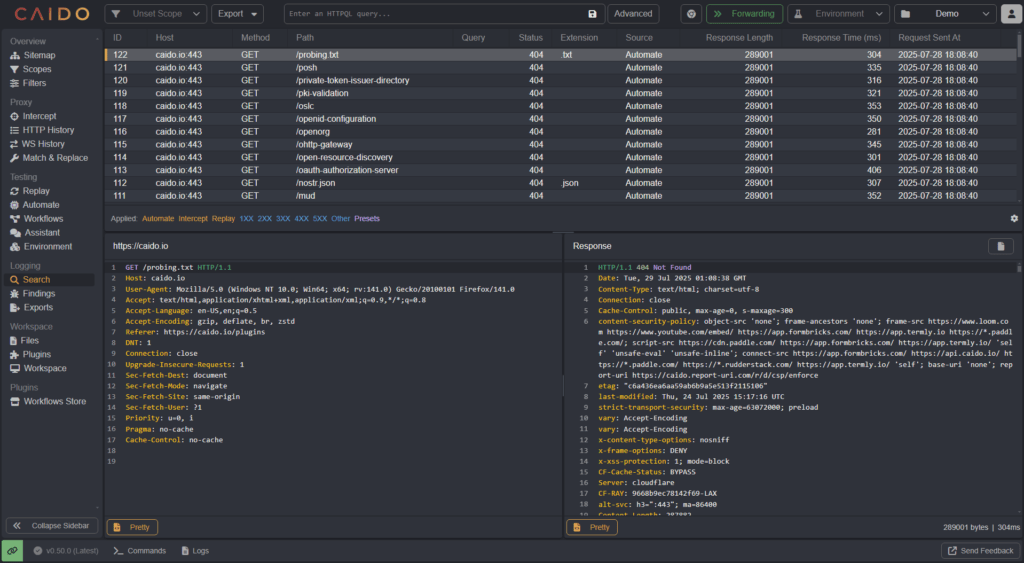

Historial HTTP

Proporciona una tabla que contiene todas las solicitudes HTTP y sus respuestas asociadas que se han enviado mediante proxy de Caido.

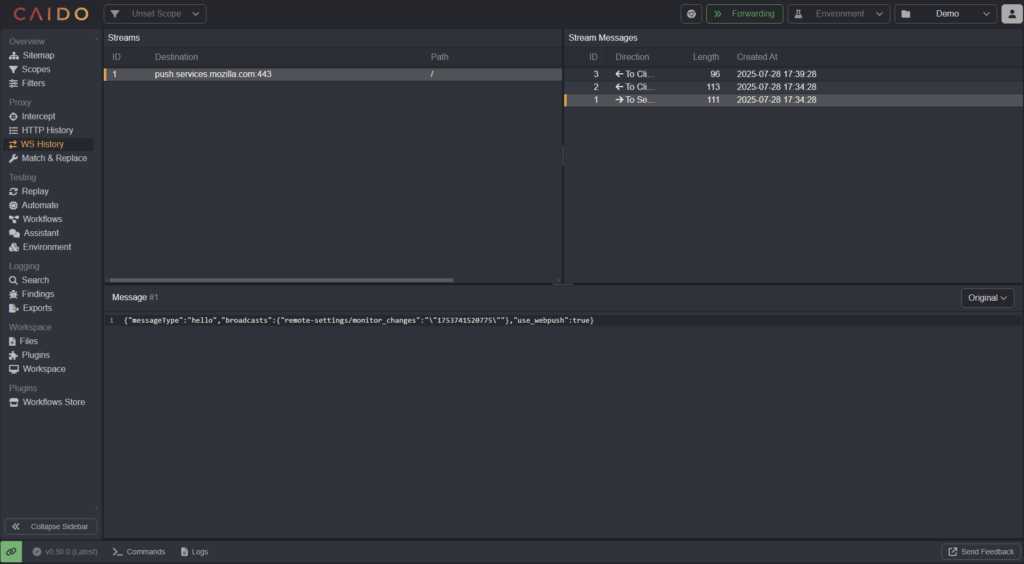

Historia de WS

Proporciona una tabla que contiene todos los flujos de WebSocket y los mensajes asociados que se han enviado mediante proxy de Caido.

Coincidir y reemplazar

Brinda la posibilidad de crear reglas que agregarán, eliminarán o reemplazarán automáticamente valores específicos dentro de las solicitudes y respuestas a medida que pasan a través de Caido.

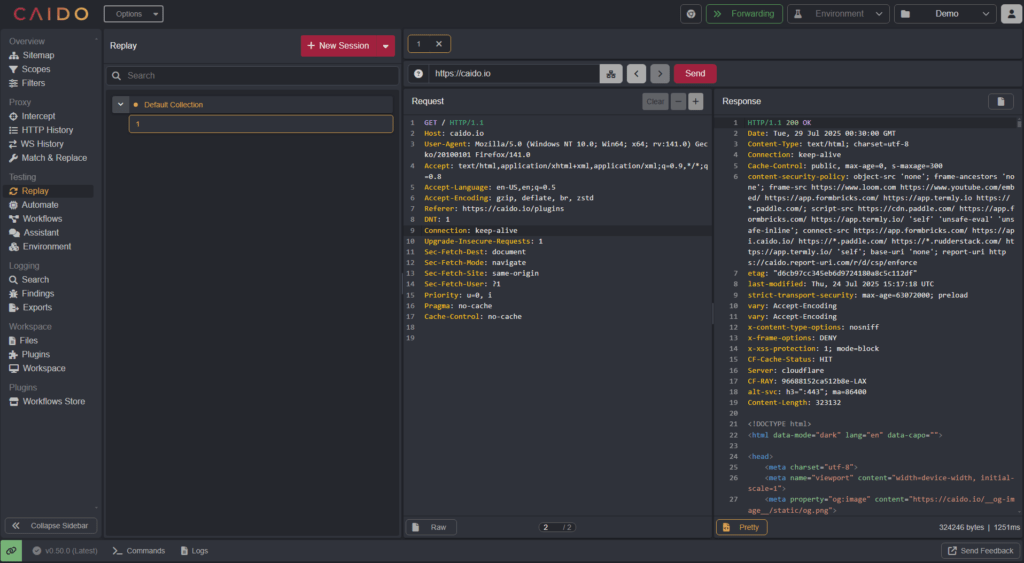

Repetición

Permite crear, modificar y enviar solicitudes individuales. Cada solicitud enviada y su respuesta correspondiente se registran, lo que permite comparar e identificar cómo las modificaciones específicas afectan las respuestas.

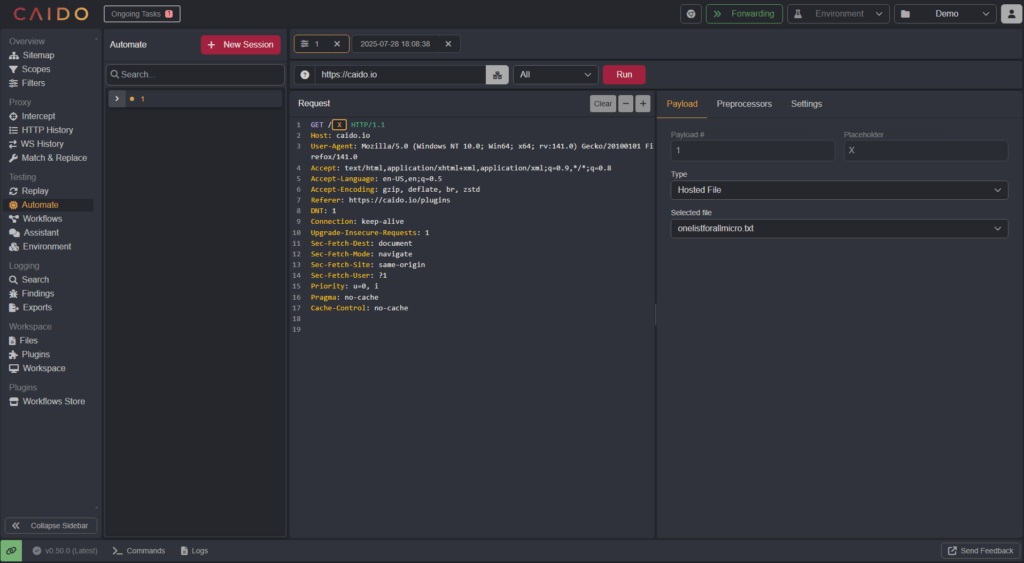

Automatizar

Permite enviar solicitudes mediante programación. Mediante marcadores de posición, esta función permite ejecutar campañas de fuerza bruta o fuzzing que prueban sistemáticamente numerosas modificaciones en rápida sucesión.

Flujos de trabajo

Puede construir procesos de varios pasos para ejecutar determinadas acciones o conversiones, lo que le permite automatizar tareas de forma inmediata, discrecional o repetida.

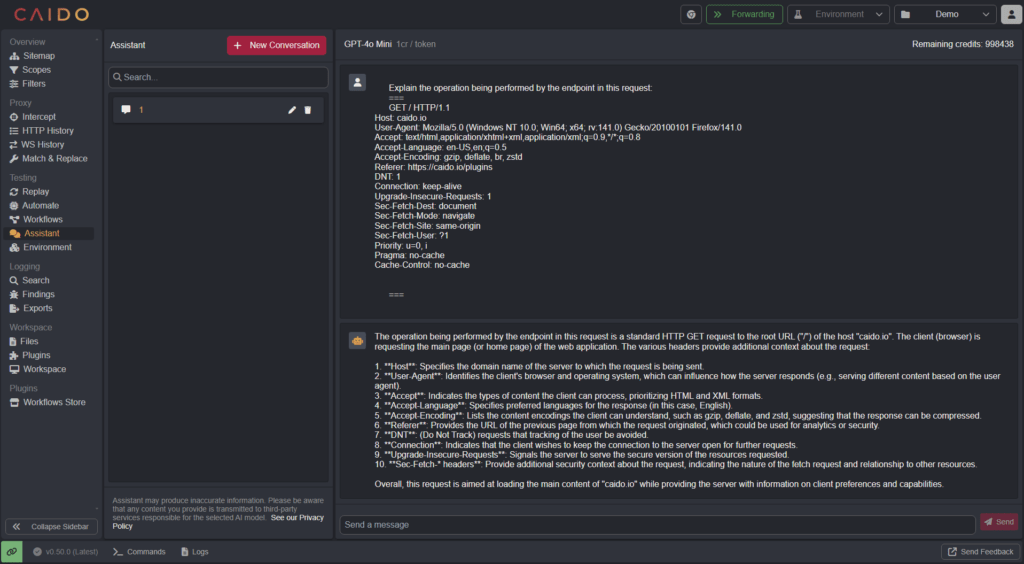

⚡FUNCIÓN PRO

El Asistente solo está disponible para las suscripciones de nivel Individual y Equipo de Caido.

Assistant brinda acceso al modelo de inteligencia artificial perfeccionado de Caido, diseñado específicamente para la investigación de seguridad, que puede ayudarlo a comprender los elementos del tráfico, sugerir vectores de ataque y generar exploits de prueba de concepto.

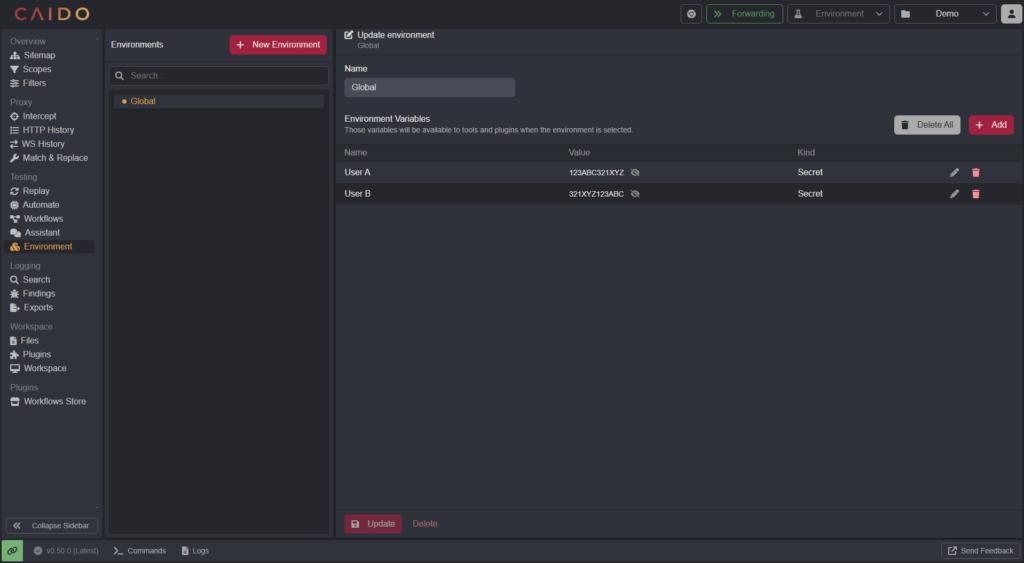

Ambiente

brinda la posibilidad de definir colecciones de variables que se pueden insertar en las solicitudes, lo que permite un cambio rápido de contexto durante las pruebas.

Buscar

proporciona una tabla que contiene todas las solicitudes HTTP y sus respuestas asociadas que han sido enviadas por proxy o generadas por Caido.

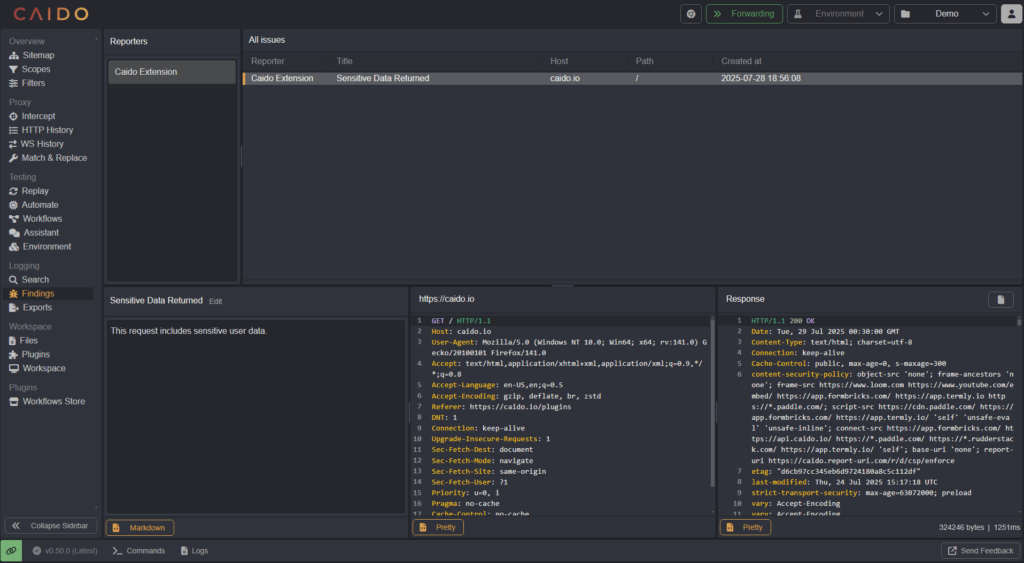

Recomendaciones

Findings muestra los descubrimientos realizados por los procesos de Caido o los que ha agregado manualmente, lo que le proporciona un repositorio de solicitudes anómalas que merecen atención.

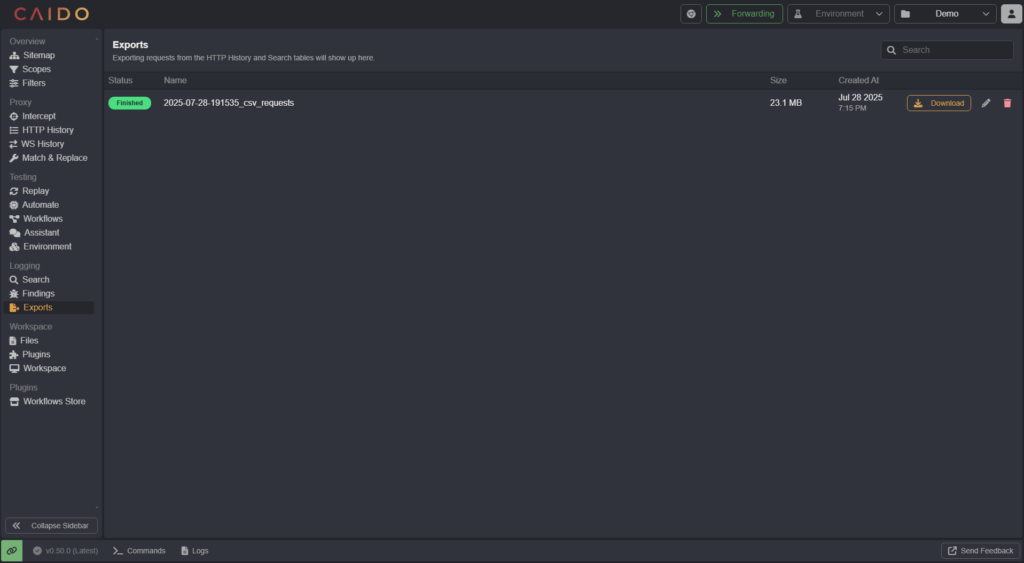

Exportaciones

permite exportar datos de Caido que luego pueden ser utilizados por otras herramientas o presentados a los clientes.

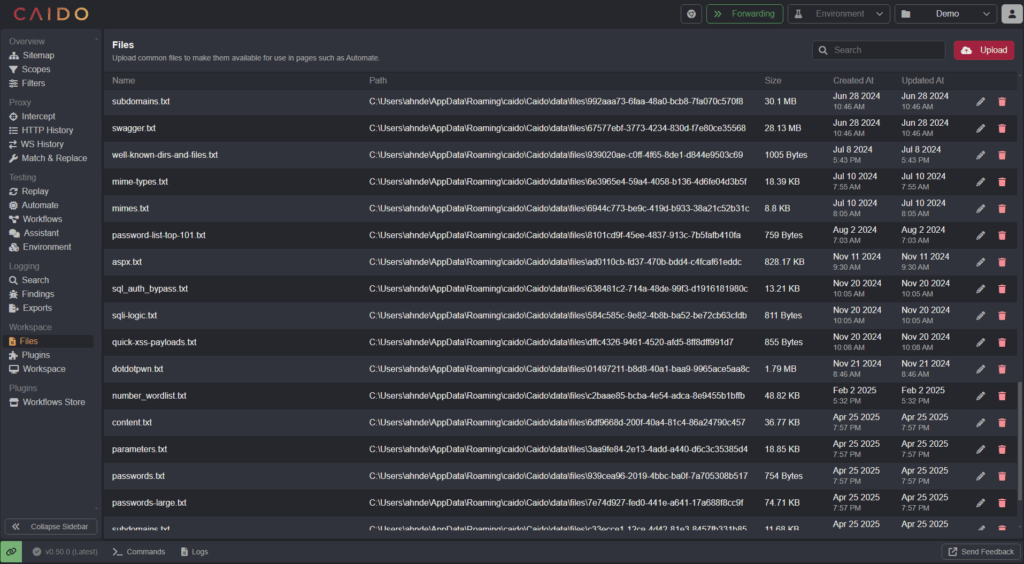

Archivos

puedes cargar archivos para que estén disponibles en tu instancia de Caido.

Complementos

permite instalar y administrar paquetes de complementos en Caido. Estos paquetes amplían la funcionalidad de Caido y ofrecen un alto grado de personalización.

Espacio de trabajo

enumera todos los proyectos de Caido y cualquier copia de seguridad de su instancia.

Apoyo

Github: Problemas y hoja de ruta

Quizás tu problema ya se conozca, se haya resuelto o se haya solicitado una función. Búscalo aquí: Problemas de Github

Vea la hoja de ruta para mantenerse actualizado con el desarrollo de Caido aquí: Hoja de ruta