Hola hacketones! En este capítulo de TryHackMe – Become a Hacker ¡Explore la seguridad ofensiva, la mentalidad hacker y hackee una aplicación web para mejorar la seguridad!

Seguridad Ofensiva

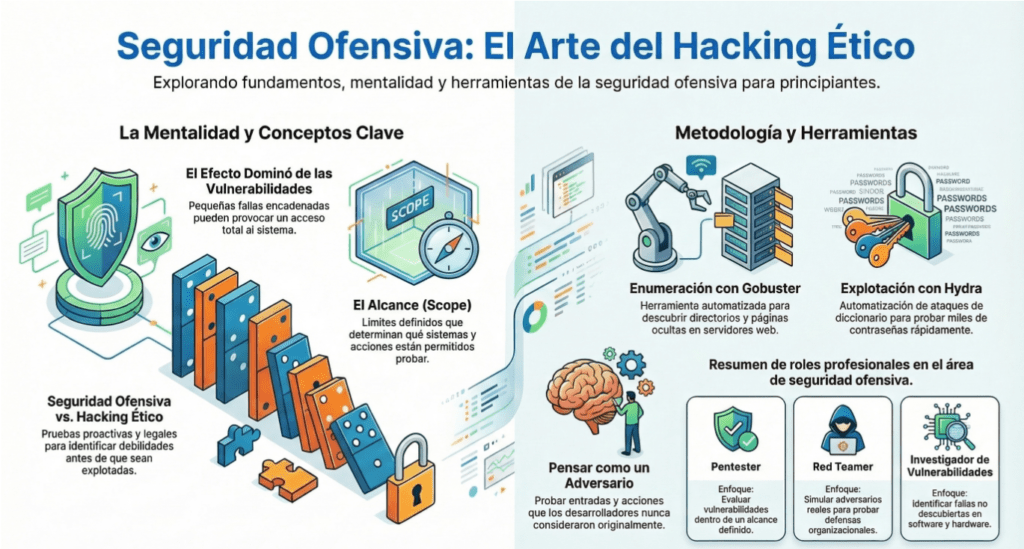

La seguridad ofensiva se basa en un principio fundamental: para proteger un sistema es necesario pensar como alguien que intenta romperlo. En lugar de esperar a que un atacante descubra una debilidad, se realizan pruebas controladas y autorizadas para identificar vulnerabilidades antes de que puedan ser explotadas. Este enfoque proactivo permite entender cómo pequeñas fallas dentro de un sistema pueden encadenarse y generar un efecto dominó capaz de comprometer completamente una infraestructura.

Uno de los conceptos más importantes dentro de este campo es el alcance o scope. En cualquier ejercicio de seguridad ofensiva se definen claramente los límites de lo que está permitido probar. Esto determina qué sistemas, redes o aplicaciones pueden analizarse y evita que las pruebas afecten recursos que no forman parte del ejercicio. Trabajar dentro de un alcance bien definido no solo es una cuestión técnica, sino también legal y ética.

La mentalidad del profesional de seguridad ofensiva implica analizar los sistemas desde la perspectiva de un adversario. Esto significa cuestionar supuestos, probar entradas inesperadas y explorar caminos que los desarrolladores quizás nunca consideraron. Muchas vulnerabilidades aparecen precisamente en esos escenarios poco evidentes donde los controles de seguridad no fueron diseñados para actuar.

La Mentalidad Detrás del Hacking Ético

Dentro de la metodología de trabajo aparecen herramientas que automatizan ciertas tareas del proceso de evaluación. Durante la fase de enumeración, herramientas como Gobuster permiten descubrir directorios, archivos o recursos ocultos dentro de servidores web, ampliando la superficie de análisis. En otras situaciones se utilizan herramientas como Hydra, que automatizan pruebas de autenticación para evaluar la fortaleza de los mecanismos de acceso frente a ataques de diccionario.

Este tipo de actividades forma parte de distintos roles profesionales dentro de la ciberseguridad. Un pentester se enfoca en evaluar vulnerabilidades dentro de un alcance definido y demostrar cómo podrían explotarse. Un red teamer simula ataques más realistas y complejos con el objetivo de medir la capacidad de defensa de una organización completa. Por otro lado, los investigadores de vulnerabilidades se dedican a descubrir fallas en software y hardware que aún no han sido documentadas.

La seguridad ofensiva no trata simplemente de encontrar fallos, sino de comprender cómo funcionan los sistemas, cómo pueden romperse y, a partir de ese conocimiento, construir defensas más sólidas. Es una disciplina que combina curiosidad técnica, pensamiento crítico y una profunda responsabilidad ética para fortalecer la seguridad de la tecnología que usamos todos los días. 🔐💻

Conceptos y Herramientas de Seguridad Ofensiva

Based on 1 source

| Término o Herramienta | Categoría | Descripción | Uso o Comando | Objetivo/Resultado |

| Gobuster | Software / Herramienta | Herramienta de línea de comandos diseñada para el descubrimiento de contenido web mediante técnicas de fuerza bruta. | gobuster dir –url [URL] -w [WORDLIST] | Descubrir directorios y archivos ocultos en un servidor web para expandir la superficie de ataque. |

| Hydra | Software / Herramienta | Herramienta de prueba de contraseñas de red que automatiza intentos de inicio de sesión contra diversos protocolos. | hydra -l [usuario] -P [lista_pass] [IP/URL] http-post-form «/[ruta]:[parámetros]:F=[fallo]» | Obtener credenciales válidas mediante un ataque de diccionario automatizado. |

| Seguridad Ofensiva | Metodología | Enfoque proactivo de ciberseguridad que busca identificar debilidades en sistemas mediante intentos de acceso controlados antes que atacantes reales las exploten. | Formulación de preguntas metódicas: ¿Qué está expuesto? ¿A qué se puede acceder? | Mejorar la postura de seguridad del sistema identificando vulnerabilidades de forma ética y legal. |

| Prueba de Penetración | Metodología | Evaluación de seguridad autorizada donde un profesional intenta identificar y explotar vulnerabilidades en un entorno controlado. | Hacking ético legal ejecutado rigurosamente dentro de un alcance definido. | Comprender el riesgo real del mundo real y fortalecer la estrategia de seguridad organizacional. |

| Red Teaming | Metodología | Metodología de ataque estructurada que simula el comportamiento de un adversario real para evaluar las capacidades de detección y respuesta. | Simulación de ataques adversarios complejos contra sistemas, redes y personal. | Probar la eficacia de las defensas y encontrar vulnerabilidades críticas dentro de un alcance definido. |

| Ataque de Diccionario | Metodología / Técnica | Técnica de fuerza bruta que consiste en probar sistemáticamente cada entrada de una lista predefinida de términos. | Uso de listas de palabras (wordlists) como passlist.txt o directory-list.txt. | Adivinar contraseñas, nombres de usuario o descubrir rutas de directorios ocultas. |

| Enumeración | Fase de Hacking | Proceso sistemático de recopilación de información detallada sobre un sistema, incluyendo usuarios, servicios y recursos compartidos. | Escaneo de directorios web o servicios de red activos. | Identificar vectores de ataque potenciales y puntos débiles para la fase de explotación. |

| Vulnerabilidad | Término Técnico | Una debilidad, falla o error en el diseño, implementación o configuración de un sistema que puede ser aprovechada por una amenaza. | No aplica | Identificar el punto de entrada o falla técnica que requiere corrección o mitigación. |

| Exploit | Término Técnico | Código, software o técnica específica diseñada para aprovechar una vulnerabilidad y ejecutar acciones no autorizadas. | Ejecución de comandos o técnicas de manipulación sobre una debilidad identificada. | Lograr un resultado específico, como la obtención de acceso no autorizado o la extracción de datos restringidos. |

| Alcance (Scope) | Término Técnico | Documento o sección que establece los límites legales y operativos de lo que se permite probar durante una intervención de seguridad. | Definición explícita de sistemas, direcciones IP, aplicaciones y acciones permitidas o prohibidas. | Garantizar que las actividades de seguridad ofensiva sean legales, éticas y controladas. |

| Autenticación | Término Técnico | Proceso de verificación de la identidad de un usuario, dispositivo o entidad, generalmente durante el inicio de sesión. | Ingreso y validación de credenciales (como combinaciones de usuario y contraseña). | Validar la legitimidad de la entidad que intenta acceder a un recurso o sistema. |

¿Qué es la seguridad ofensiva?

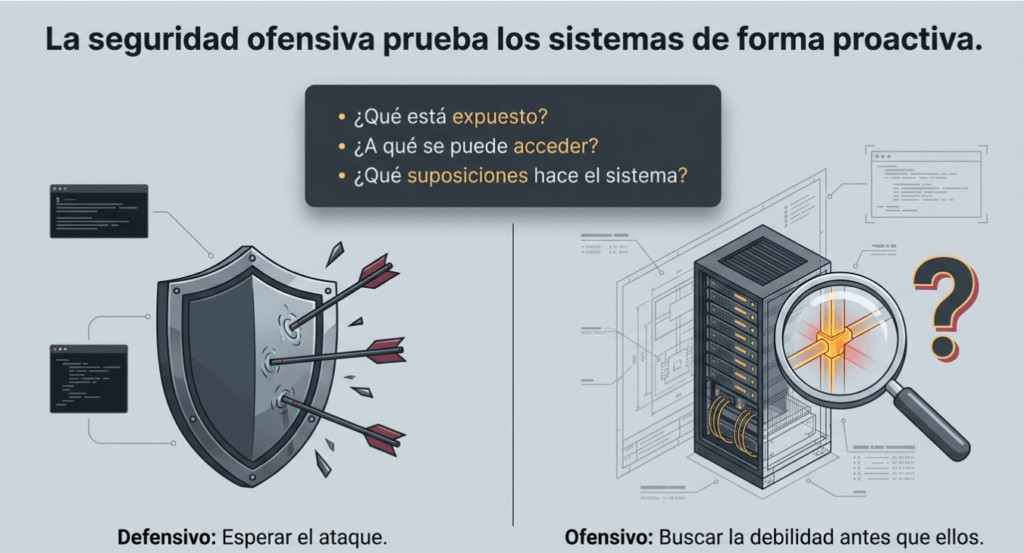

La Seguridad Ofensiva se centra en probar sistemas de forma proactiva intentando acceder a ellos, con el objetivo de identificar debilidades antes de que los atacantes reales puedan explotarlas. Si has cursado el curso de Seguridad Previa, ya tienes una base sólida sobre el funcionamiento de las computadoras, las redes y las tecnologías web. En esta sala, darás el siguiente paso y comenzarás a aplicar esos conocimientos desde la perspectiva de un atacante.

En seguridad ofensiva, se empieza con preguntas: ¿Qué está expuesto? ¿A qué se puede acceder? ¿Qué suposiciones hace el sistema? Un hacker aplica estas preguntas metódicamente, observando cómo responden los sistemas a información inesperada. En este contexto, «hacking» se refiere a las pruebas de penetración, un método ético, legal y estructurado para identificar debilidades y abordarlas. Un hacker es alguien que utiliza estas habilidades de forma positiva para mejorar la seguridad del sistema. En las siguientes tareas, aprenderá la terminología y la metodología comunes de seguridad ofensiva y luego aplicará esos conceptos en un escenario práctico para ver cómo los atacantes identifican y encadenan debilidades a medida que profundizan en un objetivo.

Objetivos de aprendizaje

- Explicar qué es la seguridad ofensiva y comprender por qué se utiliza para mejorar la seguridad del sistema.

- Reconocer la terminología y metodología comunes utilizadas en seguridad ofensiva.

- Practique técnicas de piratería ética en un entorno seguro y basado en permisos.

- Identifique los próximos pasos y rutas de aprendizaje para continuar su recorrido de seguridad ofensiva

Prerrequisitos

Esta sala es ideal para principiantes y no requiere conocimientos previos de piratería (pruebas de penetración); sin embargo, una comprensión básica de cómo funcionan las computadoras y cierta familiaridad con el uso de una interfaz de línea de comandos ( CLI ) lo ayudarán a sentirse más cómodo durante las tareas prácticas.

Encontrar debilidades

Antes de comenzar nuestro ejercicio de hacking ético, es importante comprender la terminología común que encontrará en el aula y durante su aprendizaje de ciberseguridad. En nuestro ejercicio, interactuará con una aplicación web y comenzará a pensar como un atacante, de forma segura y responsable. Este enfoque se conoce como seguridad ofensiva. En lugar de esperar a que los atacantes ataquen, los profesionales de la seguridad ofensiva prueban los sistemas de forma proactiva para detectar vulnerabilidades antes de que lo hagan los hackers maliciosos.

Términos básicos de seguridad ofensiva

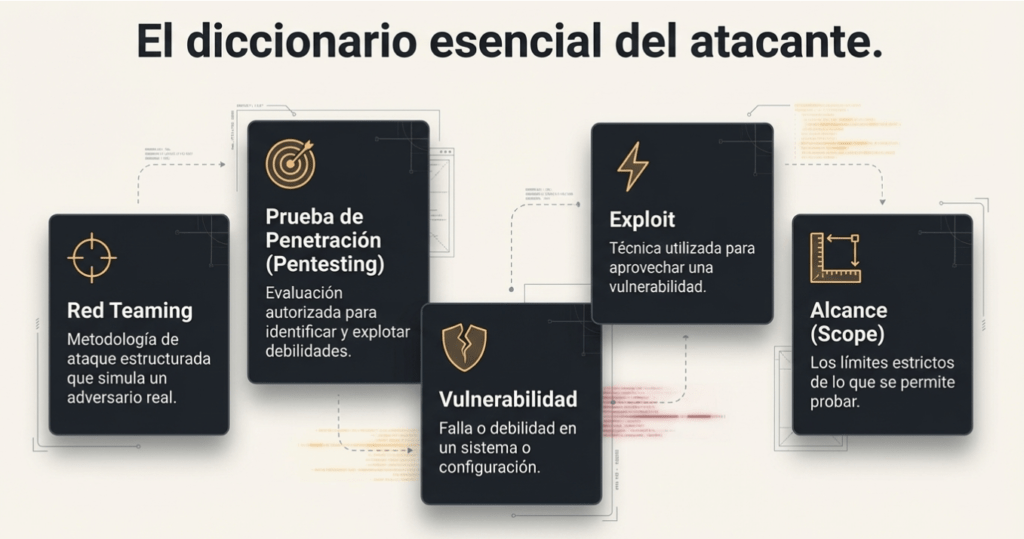

- Red Teaming : una metodología de ataque estructurada y autorizada que simula un adversario real para probar la eficacia de las defensas y encontrar vulnerabilidades dentro de un alcance definido.

- Prueba de penetración : una evaluación de seguridad estructurada en la que un evaluador autorizado intenta identificar y explotar vulnerabilidades dentro de un alcance definido para comprender el riesgo del mundo real.

- Vulnerabilidad : una debilidad o falla en un sistema, aplicación o configuración que un atacante podría abusar.

- Exploit : Una técnica o método utilizado para aprovechar una vulnerabilidad para lograr un resultado específico, como acceder a una funcionalidad o datos restringidos.

- Alcance : Los límites de lo que se permite probar durante una intervención. El alcance define qué sistemas, aplicaciones y acciones están permitidos y cuáles están prohibidos.

Aunque algunos términos se usan indistintamente, todos comparten una regla fundamental: el permiso . El hacking ético, también conocido como pruebas de penetración, consiste en probar sistemas de forma controlada y legal. Los hackers éticos tienen permiso explícito para probar sistemas dentro de un alcance definido, lo que hace que este trabajo sea intencional y seguro. En el mundo real, las organizaciones contratan a probadores de penetración o equipos rojos para simular ataques contra sus propios sistemas y redes. El objetivo no es causar daños, sino probar la solidez de los controles y defensas de seguridad, descubrir vulnerabilidades y ayudar a los equipos a mejorar su estrategia de seguridad general.

Ponerse manos a la obra

Ahora que ya conoces la terminología común de seguridad ofensiva, es hora de ponerlos en práctica. En esta tarea, interactuarás con una aplicación web y empezarás a pensar como un atacante, de forma segura y responsable.

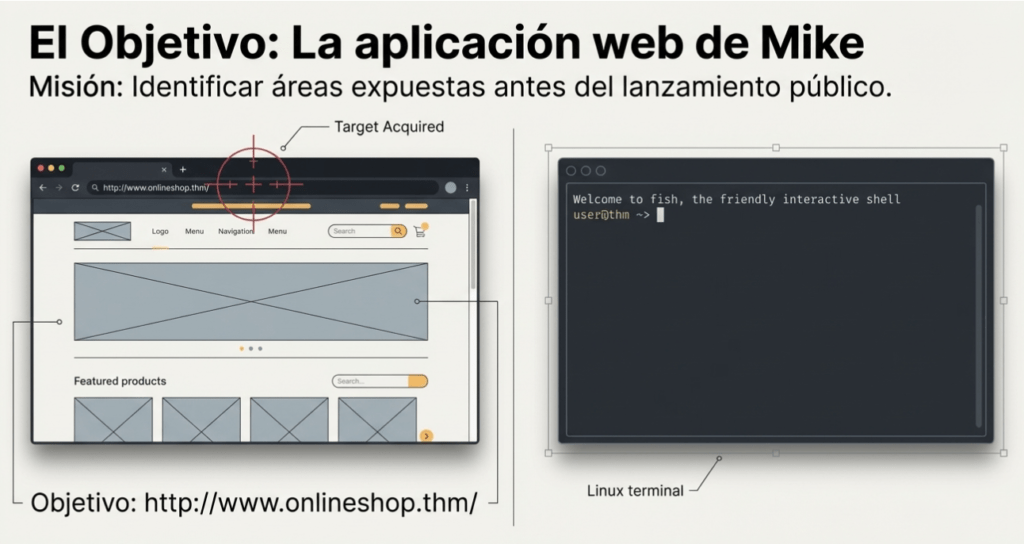

Escenario y herramientas

Tras meses trabajando en su idea de negocio, Mike por fin está listo para lanzar su sitio web. Ha invertido mucho tiempo y esfuerzo en desarrollar un producto que cree que encantará a los usuarios. Sin embargo, Mike también es consciente de que empresas de todos los tamaños son blanco de ataques a diario. Antes de lanzarlo, quiere asegurarse de que no se haya dejado públicamente ninguna página sensible o no deseada. Se le ha pedido que realice una evaluación de su aplicación web e identifique las áreas expuestas que podrían suponer un riesgo para la seguridad. Su objetivo es encontrar estas debilidades antes que los verdaderos atacantes y ayudar a Mike a lanzar su sitio web con confianza. Cuando esté listo, haga clic en el botón «Ver sitio» (arriba) para acceder a la aplicación web y comenzar su evaluación.

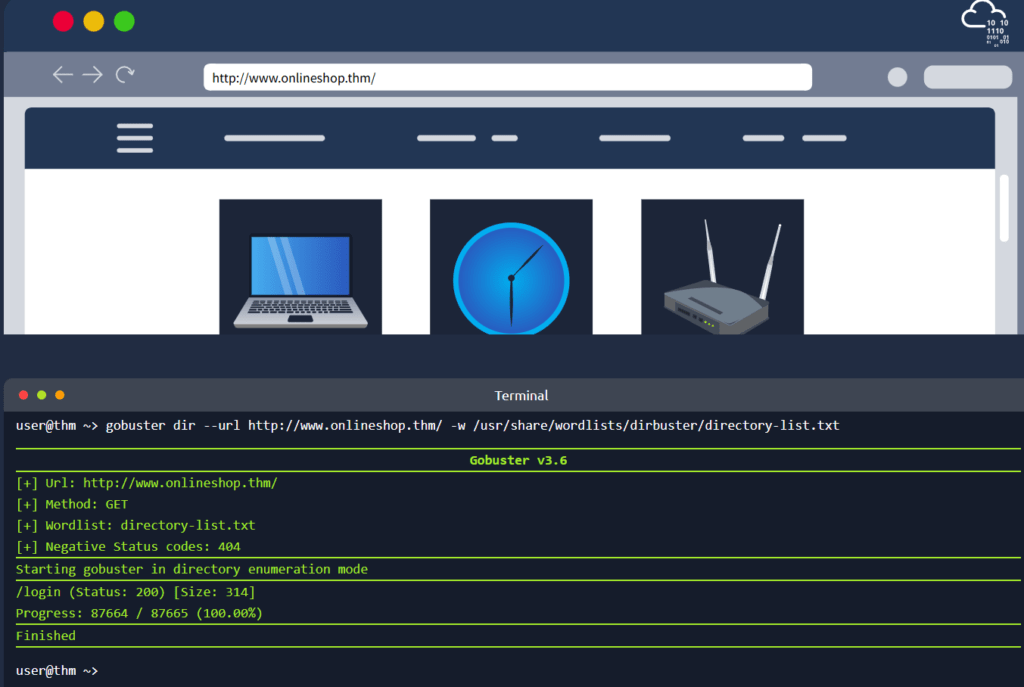

En la mitad superior derecha de la pantalla dividida, puedes ver una ventana de navegador simulada que muestra la URL http://www.onlineshop.thm/, como se muestra en la siguiente figura.

En la mitad inferior derecha, puedes acceder a una terminal simulada, como se ve a continuación, para utilizar las herramientas de seguridad disponibles más adelante en este ejercicio.

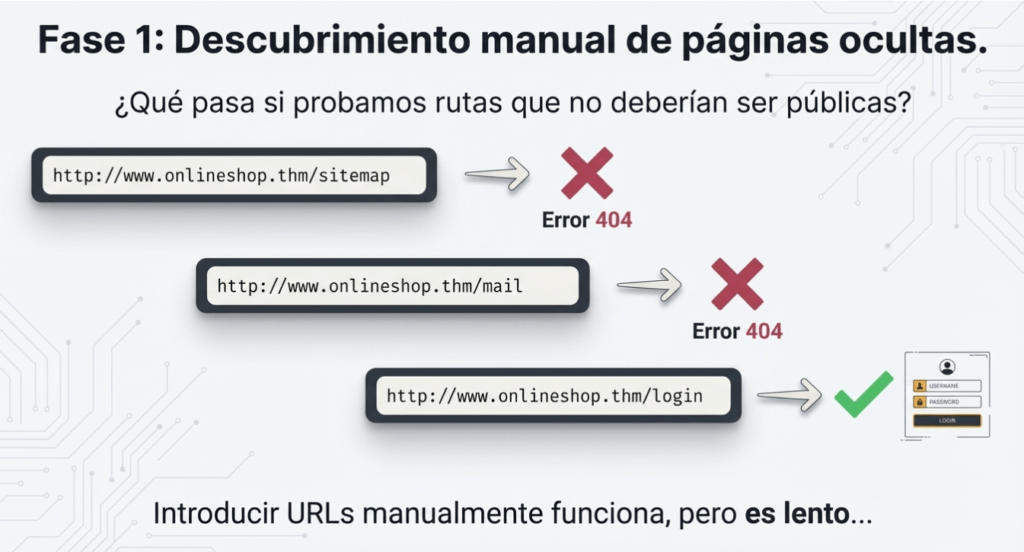

Comenzando su evaluación

Recuerda, Mike te ha pedido que evalúes su aplicación web e identifiques sus debilidades. Existen varias estrategias para abordar esta evaluación, pero comencemos por identificar las páginas ocultas que no deberían ser accesibles al público. Probemos las siguientes páginas añadiéndolas al final de la http://www.onlineshop.thm/URL en la barra de direcciones. Ten en cuenta que, al probar una URL inexistente, verás una Error 404respuesta en pantalla que indica que no se puede encontrar la página solicitada. ¡Intenta encontrar la página oculta ahora!

- sitemapUtilice el navegador para comprobar si http://www.onlineshop.thm/sitemapexiste

- mailContinúe consultando las páginas restantes

- register

- login

- Admin

Uso de herramientas automatizadas

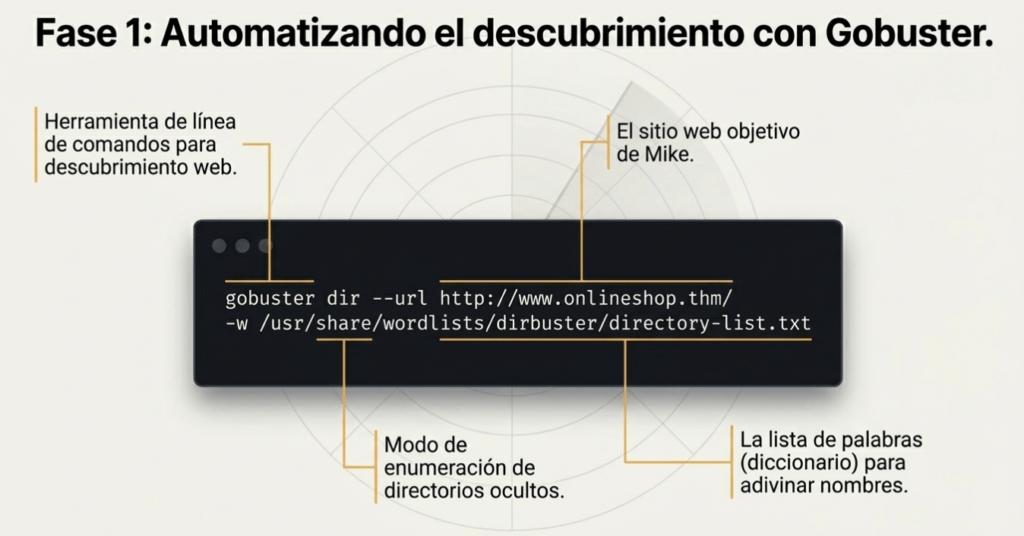

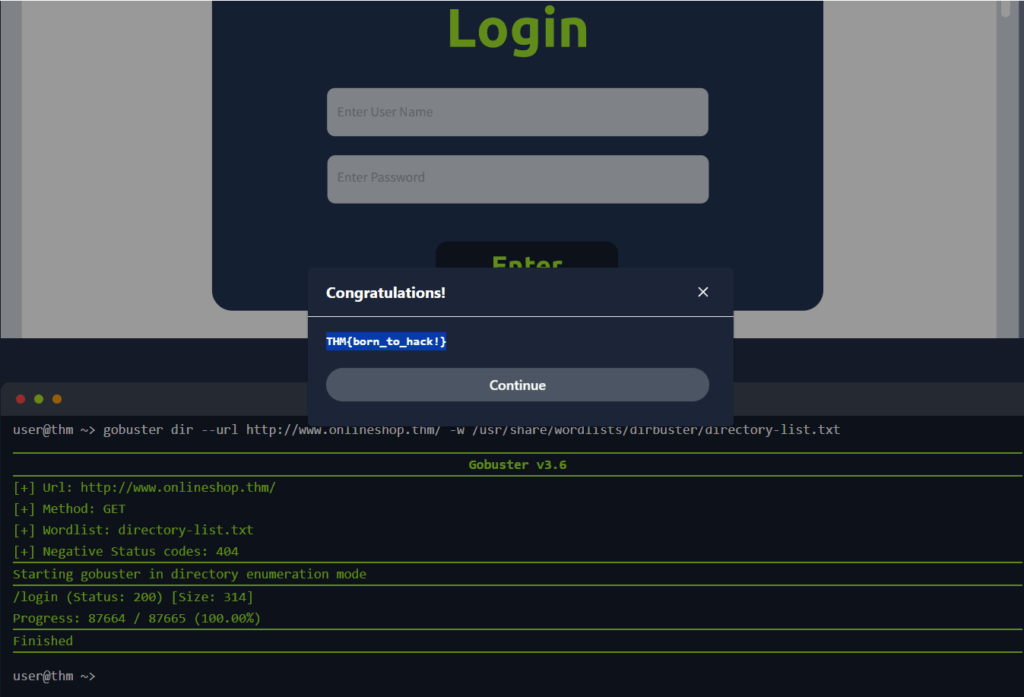

Ese enfoque funcionó a la perfección y deberías haber podido identificar la página oculta correctamente. Introducir las URL manualmente no es complicado si tienes un número limitado de páginas para probar, pero ¿qué pasa si tienes una lista larga de páginas potenciales? Una herramienta en el arsenal de un hacker ético es Gobuster . Esta herramienta se ejecuta en la terminal y automatiza el escaneo de páginas web. Accede a la terminal en la mitad inferior de la vista de pantalla dividida e introduce el siguiente comando.

gobuster dir –url http://www.onlineshop.thm/ -w /usr/share/wordlists/dirbuster/directory-list.txt

Nota : Para obtener un resultado de escaneo exitoso, asegúrese de que su entrada coincida con la sintaxis proporcionada anteriormente.

El comando anterior se compone de las siguientes partes:

- gobusterLa herramienta de línea de comandos utilizada para realizar el descubrimiento de contenido web

- dirEspecifica el modo de enumeración de directorios y archivos, que intenta descubrir directorios y archivos ocultos en un servidor web

- –url http://www.onlineshop.thm/Establece el sitio web de destino que Gobuster escaneará

- -w /usr/share/wordlists/dirbuster/directory-list.txtEspecifica la lista de palabras que Gobuster utilizará para adivinar los nombres de directorios y archivos

Responda las preguntas a continuación

Utilizando los métodos manuales o automatizados descritos anteriormente, ¿qué página web oculta descubrió?

/login

Según los resultados del escaneo de Gobuster, ¿qué código de estado se devuelve al acceder a la página oculta?

200

Explotación de debilidades

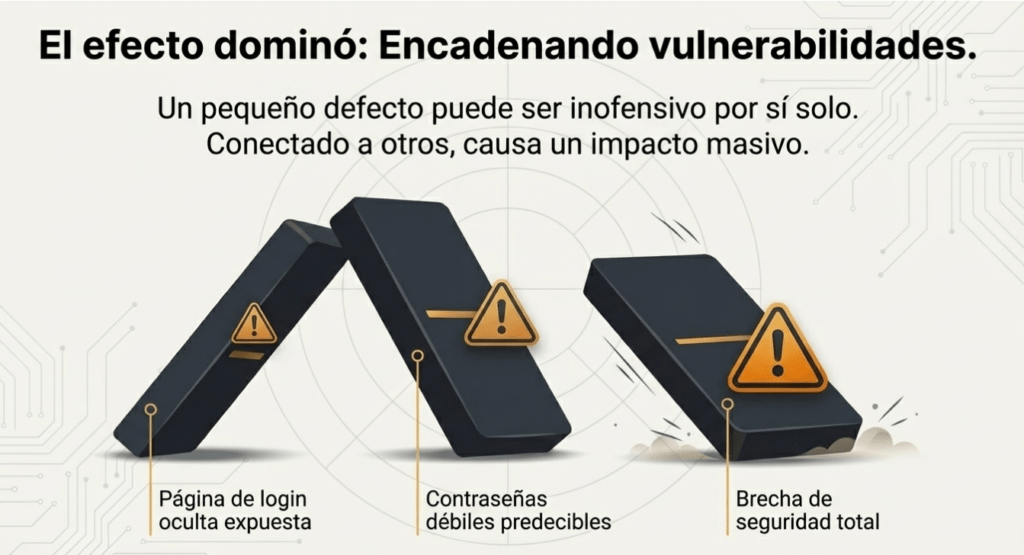

Parte del hacking ético implica aprender a encadenar debilidades. Una sola debilidad puede no parecer un problema crítico por sí sola, pero al combinarse con otras, puede tener graves consecuencias. Piense en las debilidades de seguridad como una hilera de fichas de dominó. Una sola ficha que cae sola no causa mucho daño. Pero cuando las fichas se colocan juntas, derribar una sola puede desencadenar una reacción en cadena que las derribe a todas.

En la tarea anterior, descubrir una página de inicio de sesión oculta fue la primera ficha de dominó. Por sí sola, una página oculta podría no parecer peligrosa, pero puede volverse mucho más grave al combinarse con otras vulnerabilidades, como contraseñas débiles. Los hackers éticos buscan y demuestran estas vulnerabilidades encadenadas, mostrando cómo pequeños problemas pueden combinarse para tener un mayor impacto.

Piensa como un hacker

Para convertirse en hacker, hay que pensar como tal. Los hackers van más allá de si algo funciona según lo previsto y se preguntan cómo podría usarse indebidamente, combinarse con otras conductas o utilizarse para obtener acceso no autorizado. Esto implica pensar creativamente y probar nuevas ideas. Los hackers éticos adoptan esta misma mentalidad, pero de forma segura y autorizada. Detectan y comprueban los riesgos antes que los verdaderos atacantes.

A continuación se presentan algunos puntos clave a tener en cuenta a medida que continúa su viaje de piratería ética.

- Haz preguntas : No des por sentado que una función funciona como se espera. En su lugar, pregúntate: «¿Y si no funciona?».

- Pruebe lo inesperado : pruebe acciones y entradas que los desarrolladores no consideraron

- Encadenar pequeñas debilidades : un pequeño defecto puede ser inofensivo por sí solo, pero podría estar conectado para crear un impacto mayor.

- Piense como un adversario : piense “¿Cómo se acercaría un actor malicioso a este objetivo?”

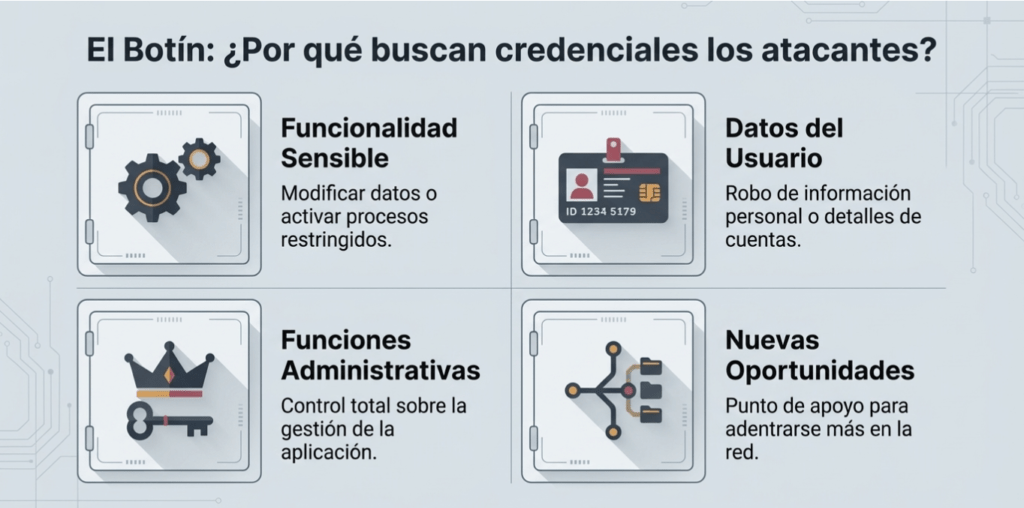

Un objetivo valioso

Los atacantes suelen estar interesados en obtener credenciales válidas, como nombres de usuario y contraseñas, ya que obtener acceso puede desbloquear áreas privadas de una aplicación y aumentar sus capacidades. Exploremos qué se vuelve accesible para un atacante una vez que accede a las áreas privadas de una aplicación.

- Funcionalidad sensible : funciones que realizan acciones esenciales, como modificar datos, ver contenido restringido o activar procesos que solo deberían estar disponibles para usuarios autorizados.

- Datos del usuario : información personal o privada que pertenece a los usuarios, como nombres, direcciones de correo electrónico o detalles de cuentas, que los atacantes pueden robar, abusar o vender.

- Funciones administrativas : Funcionalidad de alto privilegio que permite a los atacantes administrar usuarios, cambiar configuraciones u obtener control total de la aplicación si se accede a ella.

- Otras oportunidades de ataque : el acceso autenticado puede exponer otras vulnerabilidades, lo que permite a los atacantes ampliar su acceso o adentrarse más en la aplicación.

En la tarea anterior, descubrió una página oculta que permite a los usuarios registrados iniciar sesión. Si bien esta página puede parecer inofensiva, exponer la función de autenticación puede permitir que los atacantes intenten acceder sin autorización. En esta tarea, intentará explotar esta vulnerabilidad comprobando si se puede abusar del mecanismo de inicio de sesión.

Ponerse manos a la obra

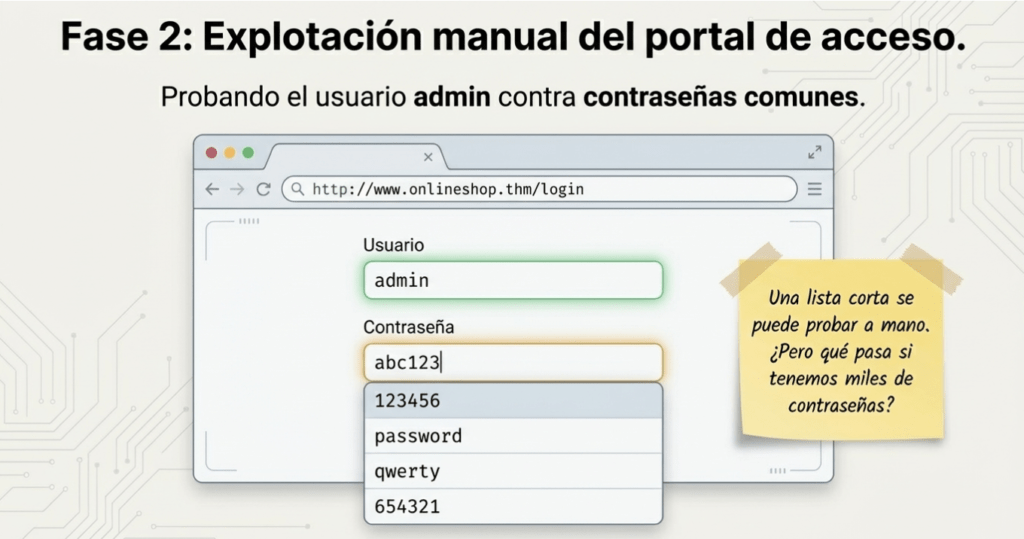

Ahora ya sabes a qué página puedes acceder, y tu próximo objetivo es determinar si puedes encontrar un conjunto de credenciales de inicio de sesión (nombre de usuario y contraseña) que funcionen para acceder a la aplicación web. Uno de los nombres de usuario más comunes es [nombre de usuario], adminasí que comencemos tu intento aquí. Al igual que en la tarea anterior, comenzaremos con una lista de palabras relativamente corta. Prueba el adminnombre de usuario con la lista de contraseñas a continuación.

- abc123

- 123456

- password

- qwerty

- 654321

¿Pudiste encontrar la contraseña e iniciar sesión correctamente? El nombre de usuario adminasociado con una de las contraseñas mencionadas te dará acceso y te mostrará tu bandera.

Automatización de hacking

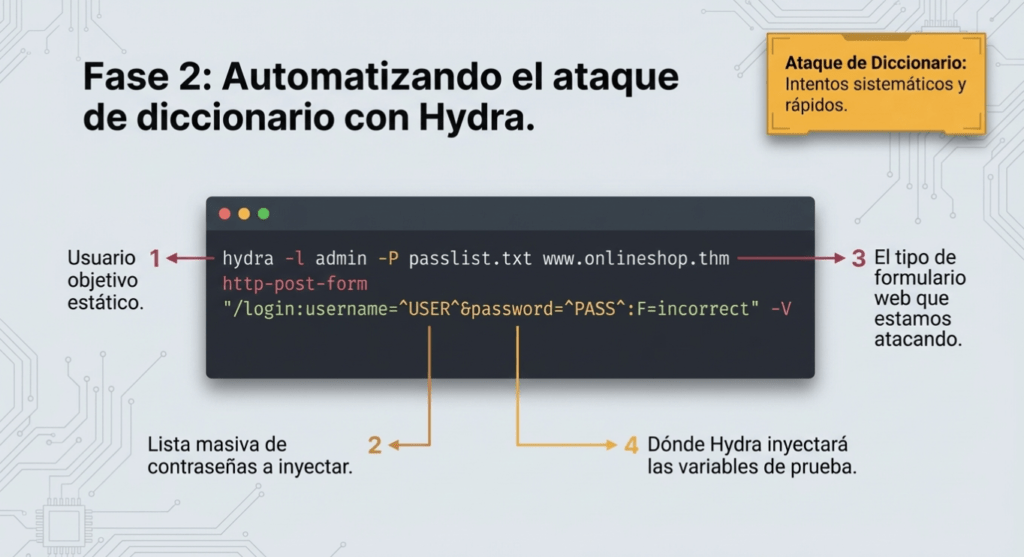

En la tarea anterior, aprendiste y experimentaste el poder de las herramientas automatizadas en hacking ético. Si bien una lista corta de contraseñas puede probarse manualmente rápidamente, los testers de penetración en el mundo real suelen probar cientos o miles de contraseñas. En esta sección, usarás Hydra , una herramienta de prueba de contraseñas que automatiza los intentos de inicio de sesión en una aplicación objetivo mediante una lista de palabras.

Como ya conocemos el nombre de usuario, Hydra probará sistemáticamente cada contraseña de la lista para comprobar si el inicio de sesión es exitoso. Esta técnica se conoce como ataque de diccionario, ya que la herramienta se basa en una lista predefinida de posibles contraseñas.

Una vez más, navegue a la terminal en la mitad inferior de su vista de pantalla dividida e ingrese el siguiente comando.

hydra -l admin -P passlist.txt www.onlineshop.thm http-post-form «/login:username=^USER^&password=^PASS^:F=incorrect» -V

El comando anterior se compone de las siguientes partes:

- hydraLa herramienta de línea de comandos utilizada para realizar el ataque de diccionario

- -l adminIntentos de iniciar sesión usando el nombre de usuarioadmin

- -P passlist.txtEspecifica la lista de contraseñas para probar

- www.onlineshop.thmEstablece el sitio web de destino

- http-post-formIndica que este es un formulario de solicitud HTTP POST

- «/login:username=^USER^&password=^PASS^:F=incorrect»Especifica cómo se envía la solicitud de inicio de sesión y cómo Hydra determina si un intento de inicio de sesión ha fallado

- -VHabilita la salida detallada, que muestra cada nombre de usuario y contraseña intentados

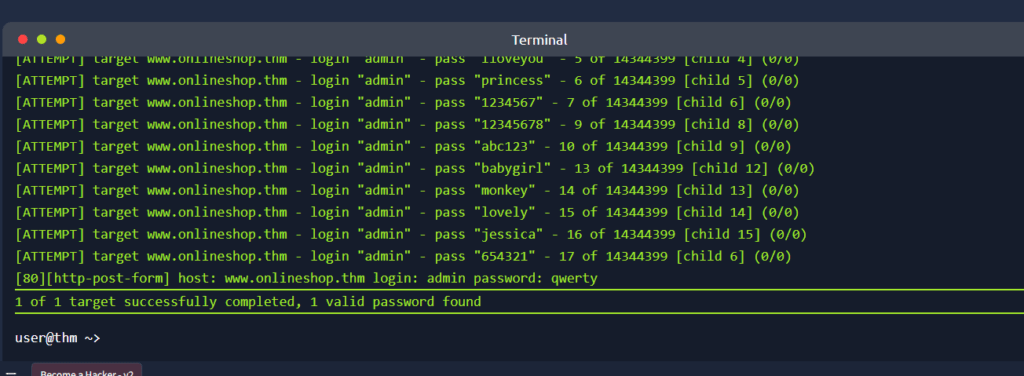

Los argumentos del comando anterior pueden parecer abrumadores al principio, pero no es necesario comprender completamente su construcción. Por ahora, simplemente ejecute el comando y examine el resultado para observar cómo Hydra prueba cada contraseña de la lista de palabras para encontrar credenciales válidas. La contraseña válida se encuentra en la penúltima línea de los resultados. ¡Mucho más rápido que intentarlo manualmente!

Ya sea que hayas probado cada contraseña manualmente o hayas dejado que una herramienta automatizada lo hiciera por ti, ya deberías tener la admincontraseña. ¡Felicitaciones! Has completado tu primer ejercicio de hacking ético al identificar y explotar las vulnerabilidades de la aplicación web de Mike.

Responda las preguntas a continuación

Utilizando una prueba manual o un ataque de diccionario automatizado, ¿qué contraseña descubrió para el adminusuario?

qwerty

Después de iniciar sesión con la contraseña encontrada, ¿qué mensaje secreto se muestra en la página?

THM{born_to_hack!}

Revisa el resultado de tu ataque de diccionario de Hydra.

¿Cuántos intentos fallidos de contraseña se realizaron antes de encontrar la correcta?

17

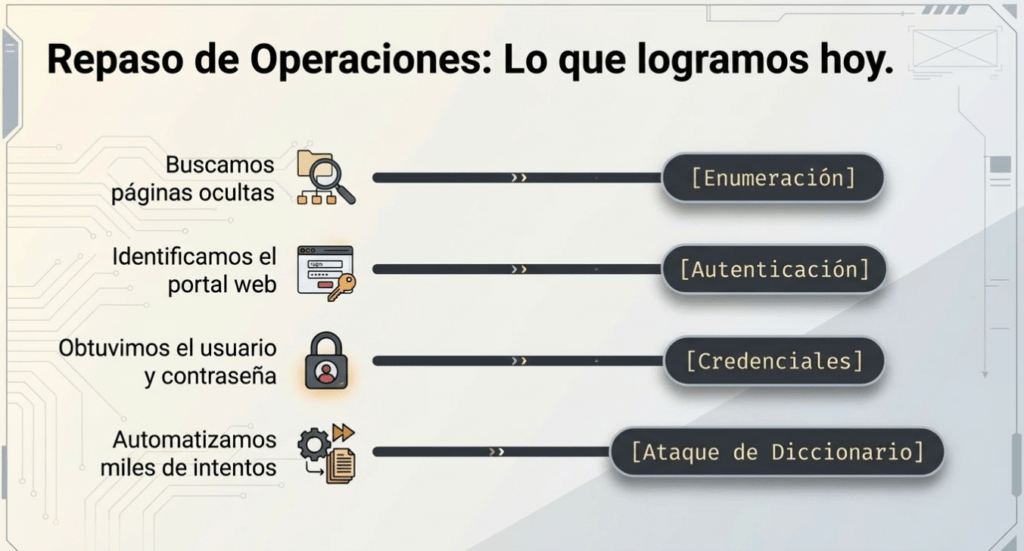

¿A dónde ir desde aquí?

En esta sala, aprendió sobre el rol de los hackers éticos, se familiarizó con la terminología clave y las metodologías de hacking, y adquirió experiencia práctica en el uso de herramientas de seguridad reales utilizadas por los equipos rojos profesionales para ayudar a proteger una aplicación web.

Terminología clave

- Alcance : Los sistemas y acciones exactos permitidos durante una prueba de seguridad

- Vulnerabilidad : una debilidad oculta en un sistema que un atacante podría usar para entrar.

- Exploit : Un método o técnica que aprovecha una vulnerabilidad

- Enumeración : recopilación de detalles sobre un sistema, usuarios y servicios para encontrar puntos débiles.

- Credenciales : detalles de inicio de sesión, como nombres de usuario y contraseñas que desbloquean el acceso.

- Autenticación : El paso que verifica si alguien o algo es realmente quien dice ser al iniciar sesión.

- Ataque de diccionario : intentar una lista de palabras predefinida para adivinar una contraseña o un nombre de usuario

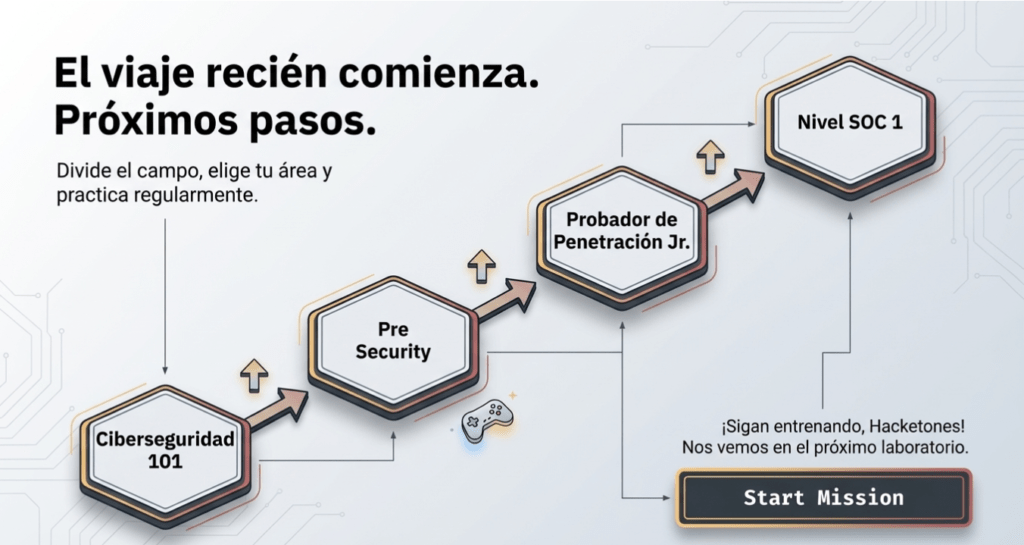

¿Qué sigue?

Aprender una nueva disciplina puede ser intimidante, y a menudo es difícil saber por dónde empezar. Tras completar esta sala y la ruta de Pre Seguridad, habrás construido una base sólida para tu aprendizaje en ciberseguridad, y ahora quizás estés pensando en cómo continuar de forma manejable y sostenible.

La respuesta es más sencilla de lo que parece: divide el campo, elige un área de ciberseguridad que te interese y practica regularmente con ejercicios prácticos. Quizás descubras que las técnicas ofensivas aprendidas en esta sala son las que más te interesan. Al adquirir el hábito de aprender un poco cada día en TryHackMe, desarrollarás gradualmente las habilidades y la confianza necesarias para avanzar hacia tu primer puesto en la industria.

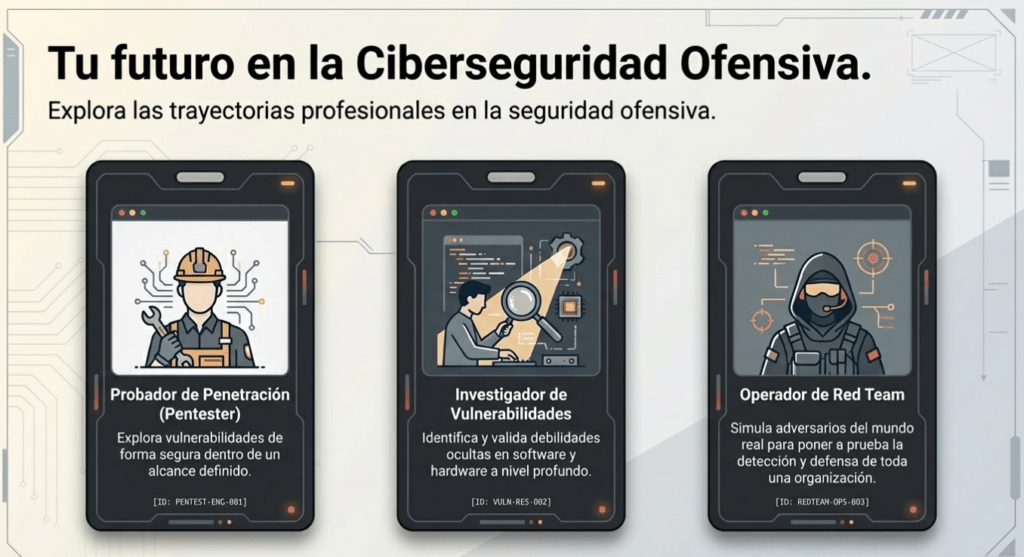

Posibles oportunidades profesionales

Llegados a este punto, quizá te preguntes qué oportunidades profesionales existen para los hackers. Repasemos algunos puestos comunes donde estas habilidades se aplican en entornos profesionales reales.

- Probador de penetración/Hacker ético : se centra en explorar de forma segura las vulnerabilidades dentro de un alcance definido.

- Investigador de vulnerabilidades : identificar y validar debilidades no descubiertas en software y hardware

- Operador del equipo rojo : Simule adversarios del mundo real para probar las capacidades de detección, respuesta y defensa de una organización.

Aprendizaje adicional

Si te interesa aprender más sobre otras oportunidades dentro del amplio campo de la ciberseguridad, te animamos a que consultes » Conviértete en Defensor» , que describe las técnicas defensivas que utilizan los profesionales para proteger la infraestructura de una organización. A partir de ahí, puedes explorar otras vías de aprendizaje que se ajusten a tus intereses, ya sea en ataque, defensa o en la creación de bases más amplias.

Sigan entrenando, Hacketones, Nos vemos en el próximo laboratorio!!!