Hola hacketones! En este capítulo de TryHackMe – Cryptography Concepts se proporciona una comprensión de la criptografía en nuestros encuentros digitales cotidianos.

Criptografía

En el mundo digital, la criptografía es una de las herramientas más importantes para proteger la información. Su función principal consiste en transformar datos legibles en información codificada que solo puede ser entendida por quienes poseen la clave correcta. A través de principios matemáticos y sistemas de claves, la criptografía ayuda a garantizar pilares fundamentales de la seguridad como la confidencialidad y la integridad de los datos. Gracias a estos mecanismos, es posible enviar información a través de internet sin que terceros puedan leerla o alterarla.

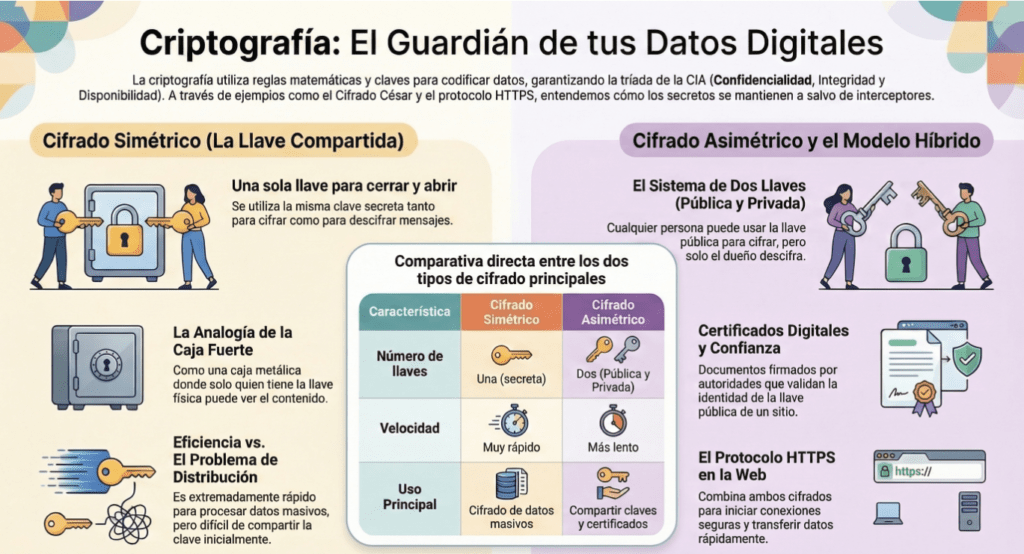

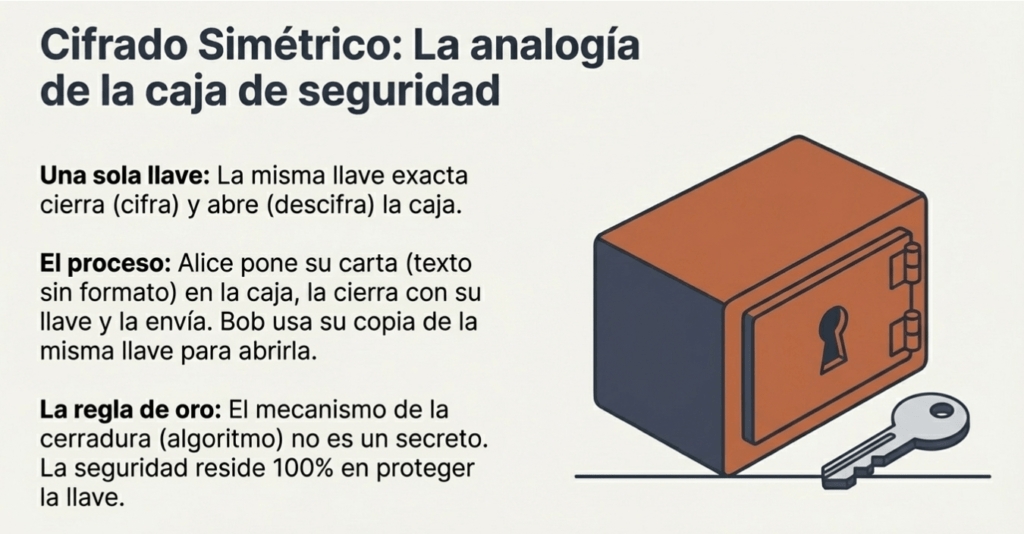

Uno de los enfoques más tradicionales es el cifrado simétrico. En este modelo se utiliza una única clave secreta tanto para cifrar como para descifrar la información. Funciona de manera similar a una caja fuerte con una sola llave: quien posee esa llave puede cerrar y abrir el contenedor. Este tipo de cifrado es extremadamente eficiente y rápido, por lo que se utiliza ampliamente cuando se necesita proteger grandes volúmenes de datos. Sin embargo, presenta un desafío importante: la distribución de la clave. Si dos personas quieren comunicarse de forma segura, primero deben encontrar una manera segura de compartir esa clave secreta.

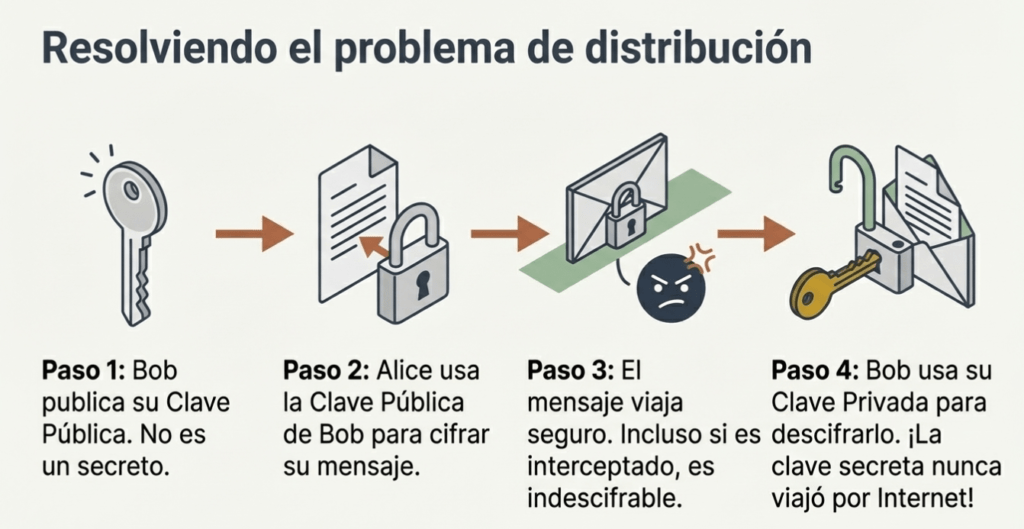

Para resolver ese problema surgió el cifrado asimétrico, un sistema que utiliza dos claves diferentes pero relacionadas matemáticamente. Una de ellas es pública y puede compartirse libremente, mientras que la otra es privada y solo la conoce su propietario. Cualquier persona puede utilizar la clave pública para cifrar un mensaje, pero únicamente quien posee la clave privada podrá descifrarlo. Este modelo introduce una forma mucho más segura de establecer comunicaciones entre sistemas que no se conocen previamente.

El Guardián de tus Datos Digitales

Además de permitir comunicaciones seguras, el cifrado asimétrico también es la base de los certificados digitales. Estos certificados funcionan como documentos que validan la identidad de una entidad en internet, como un sitio web o un servidor. Autoridades certificadoras verifican estas identidades y firman digitalmente los certificados para generar confianza entre los usuarios y los servicios en línea.

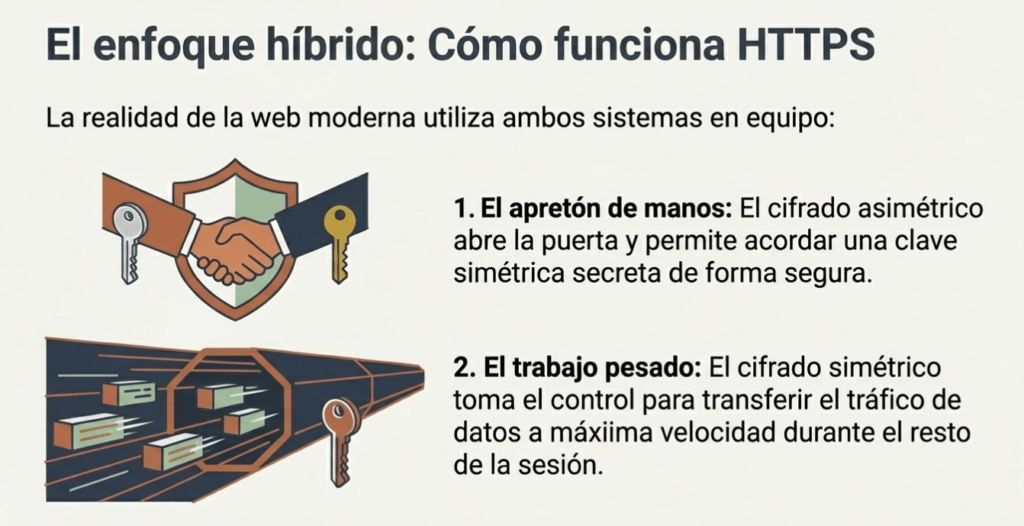

En la práctica, muchos sistemas modernos combinan ambos métodos mediante lo que se conoce como criptografía híbrida. Este modelo aprovecha las fortalezas de cada enfoque: el cifrado asimétrico se utiliza para intercambiar de forma segura una clave inicial, mientras que el cifrado simétrico se encarga de proteger la transmisión de grandes cantidades de datos de manera rápida y eficiente.

Un ejemplo cotidiano de esta combinación es el protocolo HTTPS que utilizan los navegadores web. Cuando se establece una conexión segura con un sitio, se emplea criptografía asimétrica para negociar claves de manera segura y luego cifrado simétrico para proteger toda la comunicación entre el usuario y el servidor. Este proceso ocurre en segundos, pero es el mecanismo que mantiene protegida gran parte de la información que circula diariamente por internet.

Comprender cómo funciona la criptografía permite entender por qué la seguridad digital depende tanto de las matemáticas y de la gestión correcta de las claves. Sin estos sistemas, la privacidad en internet, las transacciones en línea y gran parte de la infraestructura digital moderna simplemente no podrían existir de forma segura. 🔐

Conceptos y Comparación de Criptografía

| Concepto | Tipo de Cifrado | Número de Claves | Uso Principal | Ventajas | Desventajas | Analogía |

| Cifrado Simétrico | Simétrico | Una clave única | Cifrado de datos masivos (archivos, discos duros y tráfico de red) | Es muy rápido y eficiente para procesar grandes cantidades de datos | Problema de distribución de claves: dificultad para compartir la clave de forma segura sin que sea interceptada | Una caja de seguridad física donde la misma llave metálica sirve para cerrar y abrir |

| Cifrado Asimétrico | Asimétrico | Dos claves (Pública y Privada) | Compartir claves de forma segura, certificados digitales e inicio de conexiones HTTPS | Resuelve el problema de distribución de claves ya que la clave pública puede ser conocida por todos | Es más lento que el cifrado simétrico y se utiliza para pequeñas cantidades de datos | Un buzón físico: cualquiera puede depositar correo (llave pública), pero solo el dueño tiene la llave para abrirlo (llave privada) |

Introducción

Pregunta de apertura: Cuando ves el pequeño ícono de candado en la barra de direcciones de tu navegador, ¿qué impide realmente que alguien lea o modifique tus datos mientras viajan por Internet?

Por qué es importante la criptografía

¿Recuerdan la tríada de la CIA de la última sala? Confidencialidad, integridad y disponibilidad son los tres pilares de la ciberseguridad. Vimos cómo los atacantes intentan vulnerarlos mediante la divulgación, la alteración y la destrucción.

Ahora bien, la pregunta práctica es: ¿cómo protegemos los secretos y detectamos las manipulaciones en el mundo real? Ahí es donde entra en juego la criptografía .

Un escenario del mundo real

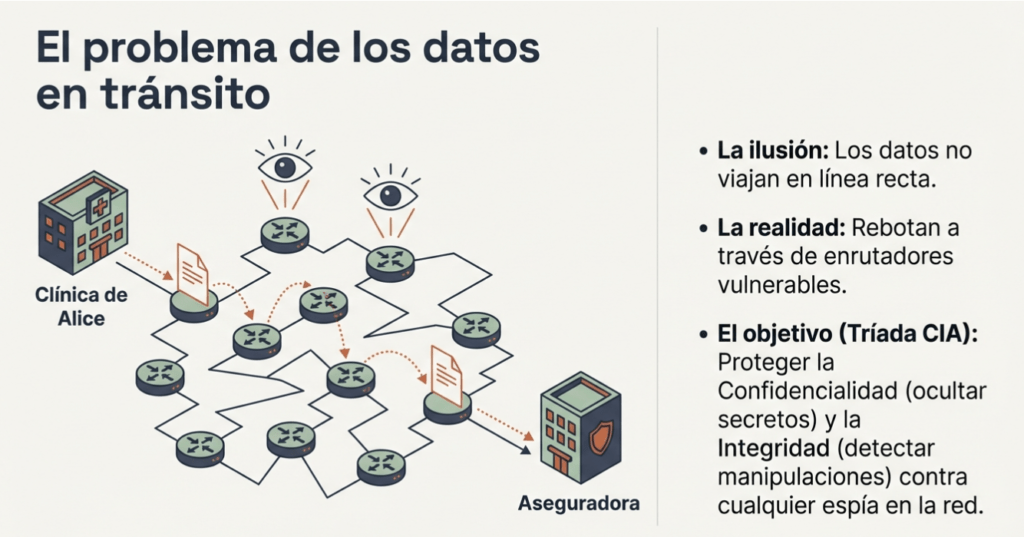

Imagina que diriges una pequeña clínica médica. Necesitas enviar historiales de pacientes, incluyendo nombres, afecciones médicas e historial de tratamientos, a especialistas y compañías de seguros por internet. ¿El problema? Los datos no viajan directamente de ti al destinatario. Rebotan a través de docenas de computadoras y enrutadores. Sin protección, cualquiera con acceso a esos sistemas podría leer, modificar o bloquear tus datos.

La criptografía resuelve esto mediante reglas matemáticas y claves secretas para codificar la información en un lenguaje ininteligible que solo las personas autorizadas pueden descifrar. En esta sala, simplificamos las cosas. No se necesitan conocimientos de matemáticas. Usaremos analogías cotidianas, lenguaje sencillo y un juego práctico para mostrarte cómo funciona la criptografía en la práctica.

Objetivos de aprendizaje

Al finalizar esta sala, podrás:

- Explique qué es la criptografía y por qué es importante para proteger la confidencialidad y la integridad.

- Describe la diferencia entre texto simple y texto cifrado con ejemplos reales.

- Explique qué son las claves y los algoritmos, y por qué es fundamental mantener las claves en secreto.

- Explique la diferencia entre el cifrado simétrico y asimétrico utilizando objetos cotidianos, como cajas de seguridad y buzones de correo.

- Describe cómo el cifrado simétrico y asimétrico funcionan juntos para proteger tu navegación web.

Prerrequisitos

Antes de saltar a esta sala, debes haber completado todos los módulos anteriores y cubierto los conceptos en las siguientes salas:

Ocultar información – Cifrado simétrico

Pregunta inicial: Si alguien escucha cada pieza de información que viaja entre dos personas, ¿cómo pueden esas dos personas seguir compartiendo secretos?

Entendiendo los conceptos básicos

Antes de pasar al cifrado simétrico, definamos los términos básicos que utilizaremos en esta sala:

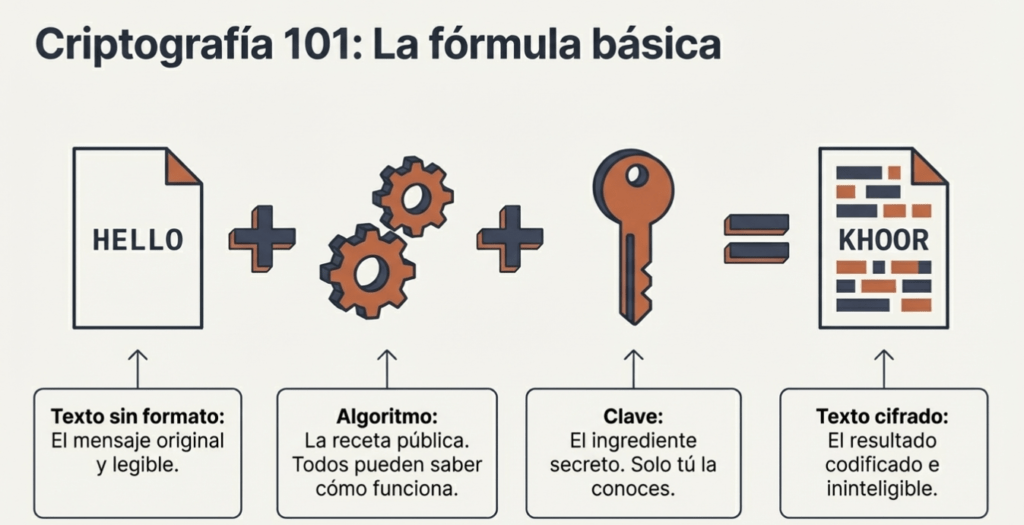

- Texto sin formato : un mensaje que se puede leer con normalidad. Me gusta HELLOo Patient name: Alice Smith.

- Texto cifrado : una versión codificada que no debería tener sentido. Como KHOORo Sdwlhqw qdph: Dolfh Vplwk.

- Clave : El ingrediente secreto que controla el funcionamiento de la codificación y la decodificación. Considérelo como una contraseña que usa el algoritmo.

- Algoritmo : La receta pública: el conjunto de pasos que explica cómo usar la clave en el mensaje. Todos pueden conocer el algoritmo. La seguridad reside en mantener la clave en secreto.

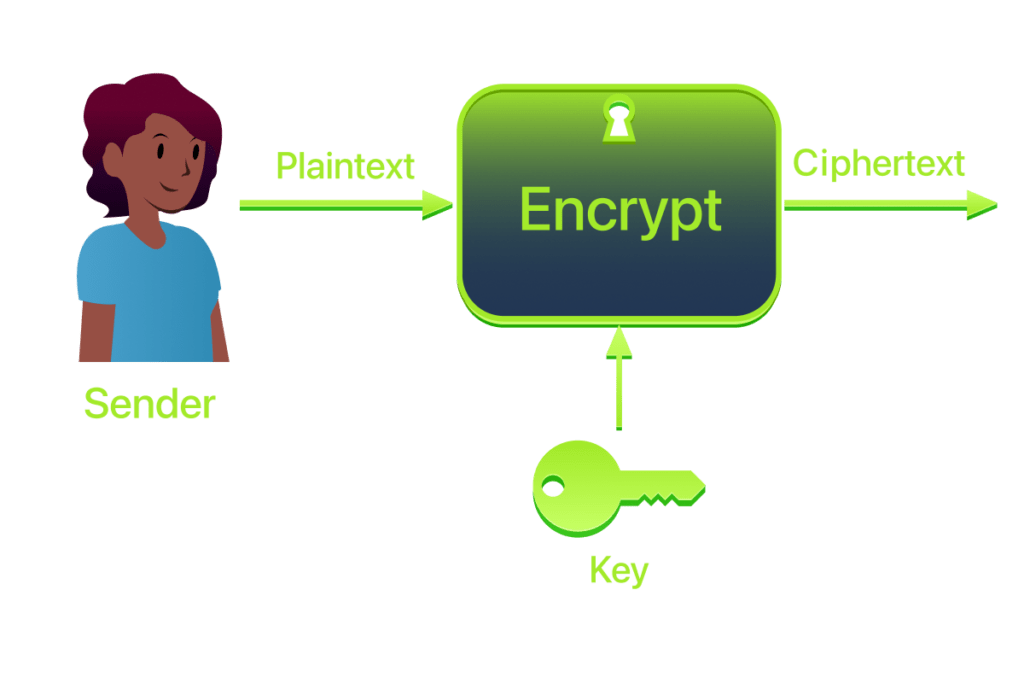

La criptografía del mundo real es mucho más sofisticada que la que usaremos aquí. Pero el patrón básico sigue siendo el mismo:

Proceso de cifrado: texto plano + algoritmo de cifrado + clave → texto cifrado

y luego

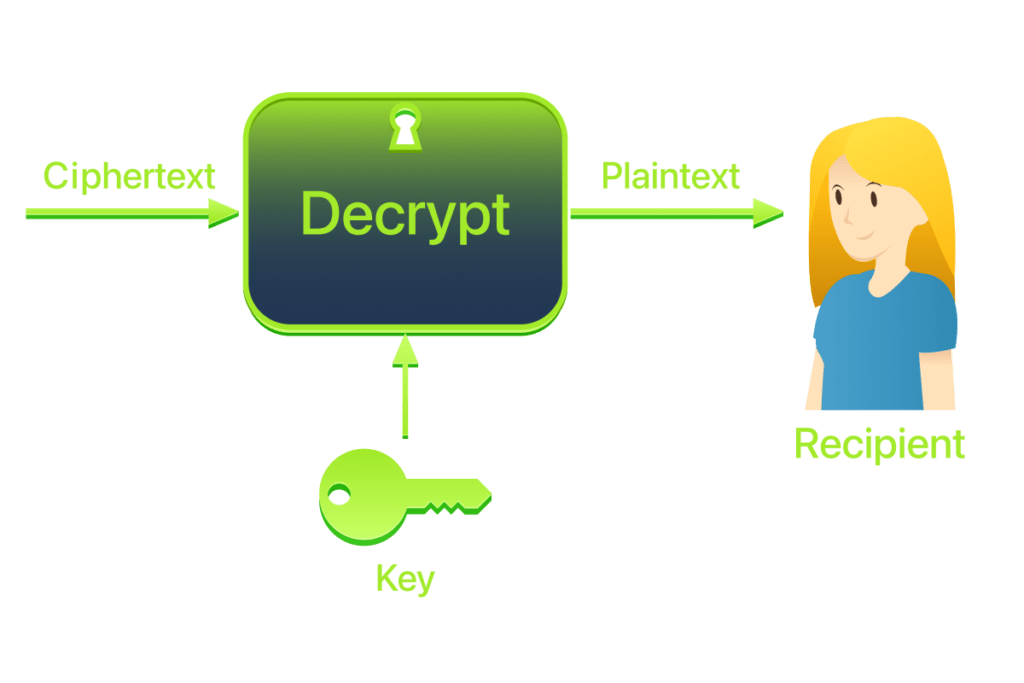

Proceso de descifrado: texto cifrado + algoritmo de descifrado + clave → texto plano

La analogía de la caja de seguridad

Piense en una caja de seguridad física:

- El algoritmo define cómo funciona la cerradura. Cualquiera puede verte insertar una llave y girarla, así que no es secreta.

- La llave es tu llave metálica específica. Solo quienes tengan esa llave exacta podrán abrir tu caja.

- El texto plano es la letra dentro del cuadro.

- El texto cifrado es esa caja cerrada que viaja a través del sistema postal.

Nadie intenta ocultar el funcionamiento de las cerraduras para que sean seguras. La seguridad reside en mantener la privacidad de la clave, y este mismo principio se aplica a la criptografía. Los algoritmos suelen ser públicos y están probados por expertos de todo el mundo. La seguridad reside en mantener las claves en secreto.

Para decirlo de forma más práctica, Alice quiere enviarle a Bob una carta secreta, pero debe pasar por el sistema postal público, donde cualquiera podría abrirla y leerla.

Esto es lo que hace:

- Ella escribe su mensaje (el texto simple ) en papel.

- Ella pone la carta en una caja de seguridad resistente.

- Ella lo cierra con un candado usando su llave.

- Ella envía la caja cerrada (el texto cifrado ) por correo.

Cuando Bob consigue la caja, usa su copia de la misma llave para abrirla y leer el mensaje. Cualquiera que intercepte la caja por el camino verá una caja metálica cerrada. Sin la llave, es inútil. El mensaje permanece privado.

En pocas palabras, eso es el cifrado simétrico : una llave cierra la caja y la misma llave la abre.

Texto simple versus texto cifrado

Ahora bien, ¿cómo se ve esto al trabajar con texto o datos? Digamos que Alicia quiere enviar:

HELLO

Ése es el texto simple : el mensaje legible.

Alice usa un algoritmo y una clave secreta para codificarlo. Tras codificarlo, se convierte en:

KHOOR

Ese es el texto cifrado . Para quien no tenga la clave, KHOOR no tiene sentido. La clave es que el texto cifrado debería parecer un sinsentido aleatorio para quien no tenga la clave . Bob recibe KHOOR, utiliza la misma clave y algoritmo y lo descifra de nuevo en HELLO.

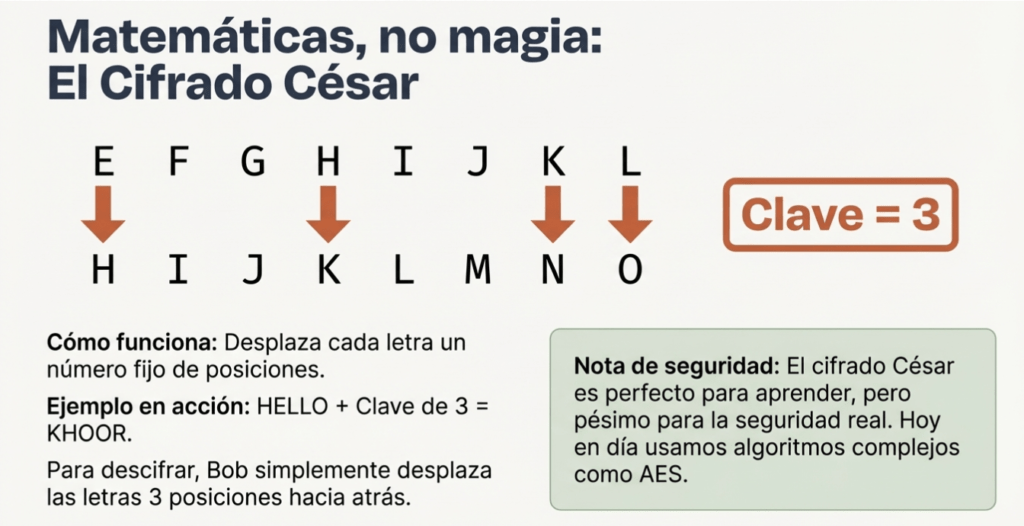

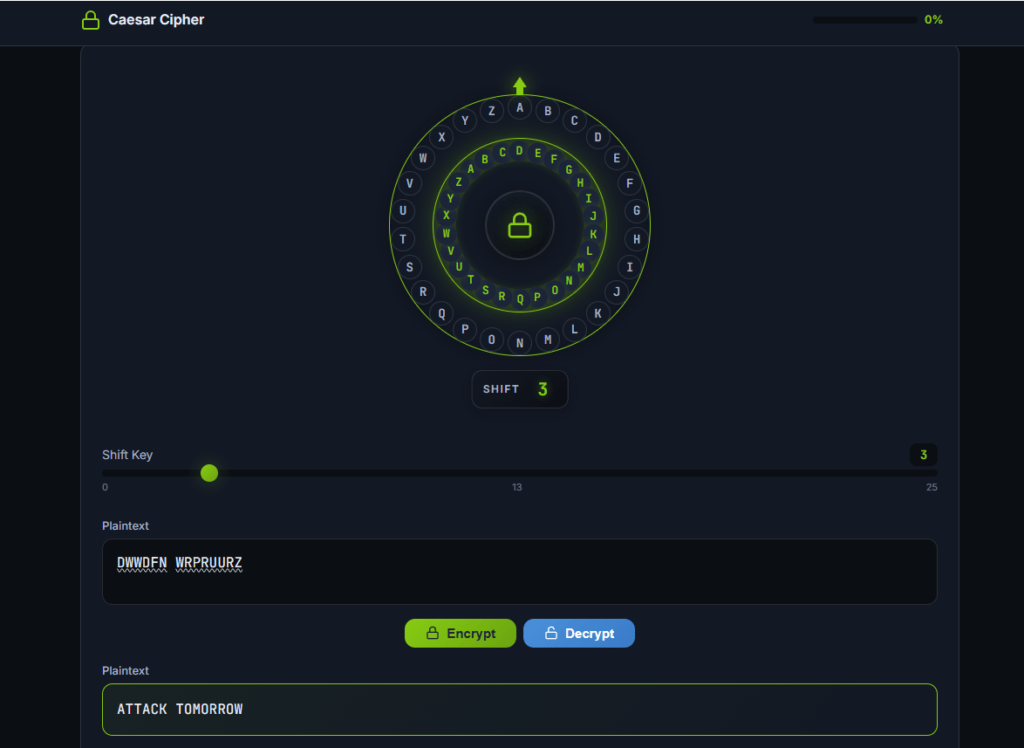

El cifrado César: algoritmo más clave

Para concretarlo, usaremos el cifrado César . Es sencillo, lo que lo hace perfecto para aprender (pero pésimo para la seguridad real; hablaremos más sobre esto en un minuto).

El cifrado César recibe su nombre de Julio César, quien, según se dice, utilizó esta técnica hace más de 2000 años para enviar mensajes militares. Incluso entonces, la gente comprendía la importancia de mantener las comunicaciones en secreto.

Cómo funciona

El cifrado César desplaza cada letra de tu mensaje un número fijo de posiciones en el alfabeto. Ese número fijo es tu clave .

Digamos que la clave es 3 :

- Aavanza 3 puestos para convertirse enD

- Bse convierteE

- Cse convierte F

y así sucesivamente. - Xse convierte A(vuelve al inicio)

- Yse convierteB

- Zse convierteC

Si Alice quiere cifrar HELLOcon una clave de 3 :

- H→K

- E→H

- L→O

- L→O

- O→R

Así HELLOse convierte KHOOR.

Para descifrarlo KHOOR, Bob desplaza cada letra hacia atrás 3 veces:

- K→H

- H→E

- O→L

- O→L

- R→O

Lo consigue HELLOde nuevo. ¿Magia? No. Matemáticas.

Con el cifrado César:

- El algoritmo (desplazar cada letra por un número determinado) es completamente público. Todo el mundo puede saber cómo funciona.

- La clave (el número 3 en nuestro ejemplo) es el secreto. Solo Alice y Bob conocen este número.

Si alguien intercepta KHOOR pero desconoce la clave, tendría que probar los 25 turnos posibles (del 1 al 25) para encontrar la correcta. Para un humano, eso es tedioso; para una computadora, toma aproximadamente un milisegundo.

La cuestión es la siguiente: el cifrado César no es seguro y nunca se utiliza en sistemas reales . Es demasiado fácil comprometer y descifrar mensajes. Lo usamos aquí simplemente porque es fácil de entender y muestra cómo funcionan las claves y los algoritmos en conjunto.

Los algoritmos reales como AES (Estándar de Cifrado Avanzado) son mucho más complejos y seguros. Pero siguen la misma idea básica: algoritmo + clave + texto plano → texto cifrado.

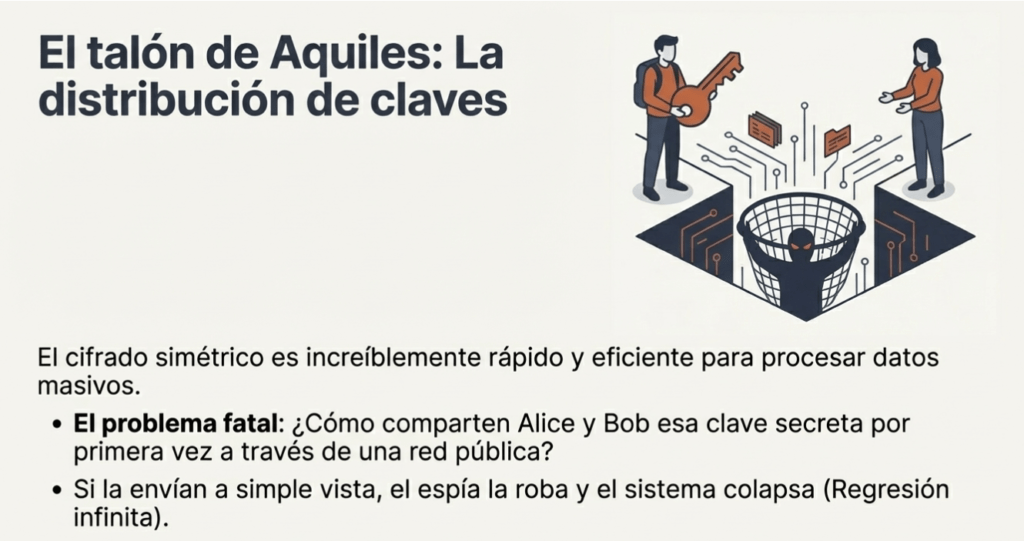

Explicación del cifrado simétrico

El cifrado César es un ejemplo de cifrado simétrico . Esto significa que:

- La misma clave cifra (bloquea) y descifra (desbloquea) el mensaje.

- Tanto el remitente como el receptor necesitan una copia de esa clave.

- La clave debe permanecer en secreto para todos los demás.

Algunos de los beneficios de utilizar cifrado simétrico son:

- Es rápido. Los algoritmos simétricos pueden procesar enormes cantidades de datos con gran rapidez.

- Es eficiente. Perfecto para cifrar archivos, discos duros y tráfico de red donde la velocidad es crucial.

Sin embargo, esta eficiencia tiene un inconveniente:

¿Cómo comparten Alice y Bob esa clave de forma segura en primer lugar?

Si envían la clave por internet a simple vista, un espía puede obtenerla y descifrar todos los mensajes futuros.

Podrías pensar: «¡ Simplemente cifra la clave! «, pero entonces necesitarías otra clave para cifrar esa clave, y luego otra clave para esa clave, y ahí ves el problema: regresión infinita. Esto se llama el problema de distribución de claves y es el talón de Aquiles del cifrado simétrico cuando se utiliza solo. Resolveremos esto en la próxima tarea con cifrado asimétrico , un enfoque inteligente que utiliza dos claves diferentes en lugar de una.

Pruébelo usted mismo: el juego «Rescate del mensaje secreto».

Es hora de poner esto en práctica.

En este juego, ayudas a un equipo de seguridad que está siendo monitoreado a través del wifi de su oficina. Los atacantes lo vigilan todo. El equipo usa un cifrado César simple para comunicarse de forma segura, y tú necesitas:

- Descifrar las advertencias secretas que fueron interceptadas.

- Cifre los mensajes nuevos antes de enviarlos.

El juego usa el cifrado César con diferentes teclas de mayúsculas. Ajustarás la tecla, verás cómo cambia el mensaje y enviarás tus respuestas.

Recuerde: esto es puramente educativo. Los sistemas reales no usan el cifrado César porque es ridículamente débil. Al completar todos los niveles, recibirás una bandera. Envíala para la pregunta 1 a continuación.

Responda las preguntas a continuación

¿Cuál es la bandera que recibiste después de completar todos los niveles del juego Secret Message Rescue?

THM{CAESAR_CIPHER_MASTER_2026}

Usando el cifrado César con una clave de 5, ¿qué se CYBER convierte al codificar? (Mayúsculas, sin espacios).

HDGJW

Utilizando el cifrado César, encuentre la clave correcta y decodifique el siguiente mensaje secreto: FVZCYR PNRFNE PVCURE.

SIMPLE CAESAR CIPHER

Compartir claves de forma segura: cifrado asimétrico

Pregunta inicial: Si Alice y Bob nunca se conocieron y no pueden enviarse una clave de forma segura a través de Internet, ¿cómo pueden comenzar a cifrar mensajes entre ellos?

El problema de la distribución de claves

En la última tarea, vimos cómo funciona el cifrado simétrico. Alice y Bob usan la misma clave para cifrar y descifrar. Es rápido y eficiente.

Sin embargo, también nos topamos con un muro: ¿cómo comparten esa clave de forma segura en primer lugar?

Si lo envían en texto plano, un atacante lo obtiene. Si cifran la clave, necesitan otra, lo que nos lleva de vuelta al mismo problema.

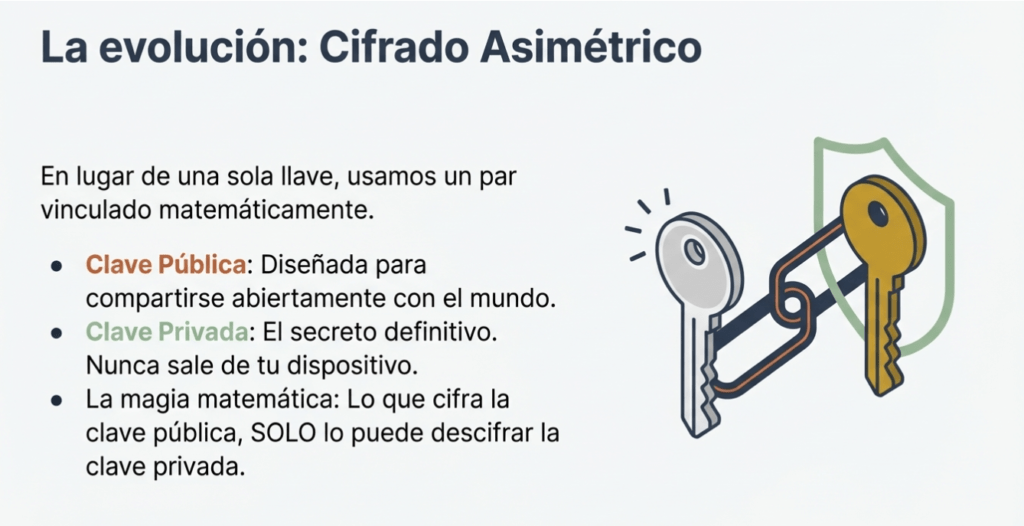

Introduzca el cifrado asimétrico .

Dos llaves en lugar de una

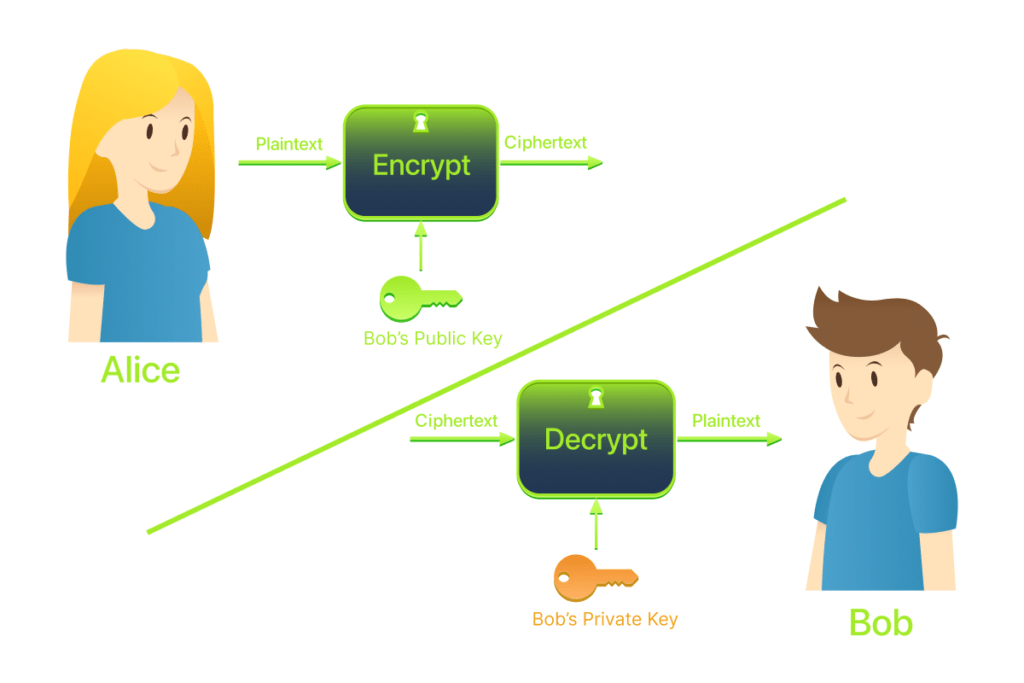

El cifrado asimétrico utiliza dos claves vinculadas matemáticamente :

- Una clave pública que cualquiera puede conocer y utilizar.

- Una clave privada que sólo una persona mantiene en secreto.

Aquí está la parte inteligente:

- Si cifra algo con la clave pública de alguien , sólo su clave privada podrá descifrarlo.

- Si encriptas algo con tu clave privada , cualquiera con tu clave pública puede desencriptarlo (esto se usa principalmente para firmas digitales, en lo que no profundizaremos aquí).

Las dos claves están conectadas mediante cálculos matemáticos complejos, pero una computadora común tardaría cientos o incluso miles de años en recuperar la clave privada de la clave pública. Esta dificultad computacional es lo que hace seguro el cifrado asimétrico.

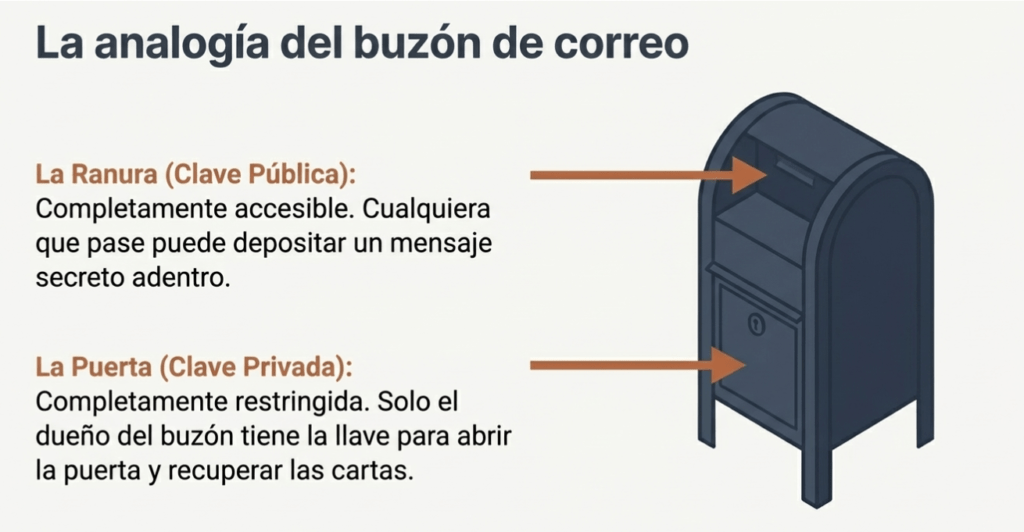

La analogía del buzón

Tomemos como ejemplo un buzón físico situado en una esquina de la calle:

- La ranura de correo en la parte superior es la llave pública . Cualquiera que pase por allí puede dejar una carta. Es completamente abierta y accesible.

- La puerta cerrada de la entrada es la llave privada . Solo el dueño del buzón tiene la llave para abrirla y recoger las cartas.

Cuando Alice quiere enviarle un secreto a Bob:

- Alice encuentra la clave pública de Bob (la ranura de correo). Esto no es ningún secreto: Bob puede publicarla en su sitio web o enviarla por correo electrónico.

- Alice escribe su mensaje, lo cifra con la clave pública de Bob y lo envía.

- Sólo Bob puede descifrarlo porque es el único que tiene la clave privada (la llave de la puerta).

Incluso si un atacante intercepta el mensaje cifrado, no podrá descifrarlo sin la clave privada de Bob.

Solución del problema de distribución de claves

Con el cifrado asimétrico, Alice y Bob no necesitan compartir una clave secreta previamente. Un flujo de eventos simple podría ser el siguiente:

- Bob crea una clave pública y una privada en su computadora. Guarda la clave privada para sí mismo y comparte la pública con el mundo.

- Alice toma la clave pública de Bob (tal vez de su sitio web o de un servidor de claves).

- Alice cifra su mensaje utilizando la clave pública de Bob y lo envía.

- Bob lo recibe y lo descifra usando su clave privada.

En ningún momento necesitaron intercambiar una clave secretamente por la red. La única clave que se difundió públicamente fue la clave pública de Bob , que no es secreta por diseño. Esa es la solución al problema de la distribución de claves.

Uso en el mundo real: HTTPS

El uso cotidiano más común del cifrado asimétrico es en HTTPS , el protocolo seguro que utilizas siempre que ves un candado en tu navegador.

Esto es lo que pasa cuando nos visitas https://google.com:

- Su navegador solicita la clave pública del sitio web.

- El sitio web envía su clave pública envuelta en un certificado (hablaremos más sobre esto en breve).

- Su navegador y el sitio web utilizan cifrado asimétrico para acordar un secreto compartido (una clave simétrica) sin que nadie más pueda verlo.

- A partir de ahí, cambian al cifrado simétrico rápido utilizando ese secreto compartido durante el resto de la sesión.

Esta combinación a veces se denomina enfoque híbrido :

- El cifrado asimétrico resuelve el problema de la distribución de claves.

- El cifrado simétrico se encarga de la parte pesada del trabajo porque es mucho más rápido.

Quizás te preguntes: ¿cómo sabe Alice que la clave pública pertenece realmente a Bob y no a un atacante que se hace pasar por él? Ahí es donde entran en juego los certificados .

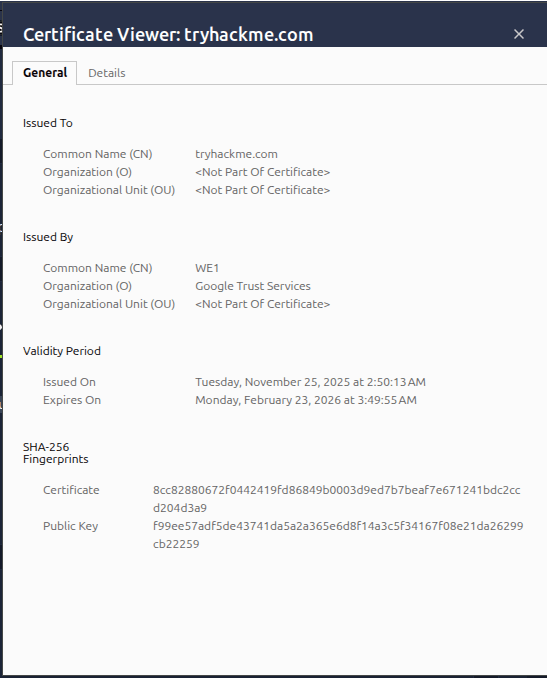

Un certificado es un documento digital que:

- Contiene la clave pública de alguien.

- Indica a quién pertenece esa clave (como example.com).

- Una autoridad confiable lo firma digitalmente, llamada Autoridad Certificadora (CA).

Su navegador y sistema operativo vienen precargados con una lista de CA de confianza. Cuando un sitio web entrega un certificado:

- Su navegador comprueba que una CA confiable lo haya firmado.

- Su navegador comprueba que aún sea válido (no esté caducado ni revocado).

- Si todo se ve bien, su navegador muestra el candado y confía en la clave pública.

Si algo no funciona bien (quizás el certificado haya expirado o haya sido firmado por una autoridad no confiable), su navegador muestra una advertencia y puede negarse a conectarse.

Cómo ver un certificado en su navegador

Puedes consultar el certificado de cualquier sitio HTTPS ahora mismo. Estos pasos te guiarán para ver los certificados:

- Visita cualquier sitio HTTPS (prueba https://www.tryhackme.com).

- Haga clic en el icono del candado en la barra de direcciones.

- Busque algo como «Certificado», «La conexión es segura» o «Ver certificado».

- Se abre una ventana que muestra detalles como:

- Emitido a: El dominio del sitio web.

- Emitido por: La CA que lo firmó.

- Válido desde / Válido hasta: Las fechas de vencimiento del certificado.

Así es como su navegador sabe que está hablando con el sitio web real y no con la versión falsa de un atacante.

Simétrico vs. Asimétrico: Lado a Lado

En resumen, comparemos los dos enfoques que hemos cubierto:

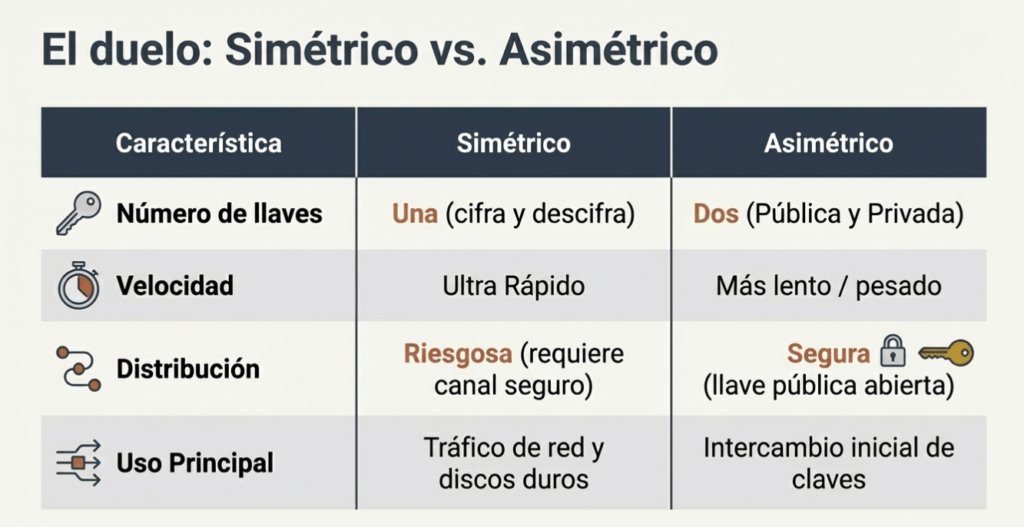

| Característica | Cifrado simétrico | Cifrado asimétrico |

| Número de llaves | Una clave para cifrar y descifrar | Dos claves: pública y privada |

| Uso compartido de claves | Ambas personas necesitan la misma clave secreta | La clave pública se puede compartir abiertamente |

| Velocidad | Muy rápido | Más lento (utilizado para pequeñas cantidades de datos) |

| Uso principal | Cifrado de datos masivos (archivos, tráfico de red) | Compartir claves de forma segura y con certificados digitales |

| Analogía | Una llave cierra y abre una caja | Un buzón: cualquiera publica, sólo el propietario recupera |

En la práctica, los sistemas reales utilizan ambos :

- El cifrado asimétrico inicia una conexión y comparte de forma segura una clave simétrica.

- El cifrado simétrico se hace cargo del resto de la sesión para gestionar los datos de manera eficiente.

Así es como funcionan HTTPS, las VPN y las aplicaciones de mensajería cifrada.

Responda las preguntas a continuación

En el cifrado asimétrico, ¿qué clave permanece secreta?

SIMPLE CAESAR CIPHER

Con el cifrado asimétrico, Alice puede cifrar un mensaje usando la clave pública de Bob, y solo su clave privada puede descifrarlo. ¿Sí o no?

Yay

¿Qué problema resuelve la asimetría que la simetría no puede?

key distribution

Después del intercambio asimétrico inicial en HTTPS, ¿qué tipo de cifrado maneja datos masivos?

Symmetric

Lo que hemos cubierto

En esta sala, exploramos los fundamentos de la criptografía y su papel en la protección de la confidencialidad, uno de los tres pilares de la Tríada de la CIA . Abordamos las ideas principales:

- El texto simple es lo que puedes leer. El texto cifrado es un galimatías desordenado.

- Una clave es el secreto que controla la codificación y la decodificación.

- Un algoritmo es el método público para utilizar la clave.

Analizamos dos tipos de cifrado:

- El cifrado simétrico utiliza una única clave tanto para el cifrado como para el descifrado. Es rápido y eficiente, pero se necesita una forma segura de compartir dicha clave. Usamos el cifrado César para ver cómo funciona.

- El cifrado asimétrico utiliza dos claves vinculadas: una clave pública que cualquiera puede usar y una clave privada que solo una persona conserva. Esto soluciona el problema de la distribución de claves y permite el protocolo de enlace inicial para las conexiones HTTPS.

También vimos cómo los sistemas reales combinan ambos tipos:

- El cifrado asimétrico establece una clave compartida desde el inicio.

- El cifrado simétrico maneja los datos reales porque es más rápido.

Esa combinación es la que protege tus contraseñas, datos bancarios y mensajes cuando ves ese candado en tu navegador.

La criptografía es una de las herramientas más cruciales en el arsenal de un defensor. Protege la confidencialidad y la integridad, y es la columna vertebral de casi todos los sistemas de seguridad que se utilizan en línea. Pero no es magia. Es una capa de un panorama de seguridad mucho más amplio que incluye:

- Prácticas de contraseñas seguras.

- Almacenamiento seguro de claves.

- Concientización y capacitación de usuarios.

- Actualizaciones periódicas de software.

- Monitoreo y respuesta a incidentes.

Comprender cómo funciona la criptografía y dónde puede fallar le ayudará a pensar con más cuidado sobre esas otras capas.

Aprendizaje adicional

En las próximas salas de este módulo, Conviértete en un hacker y Conviértete en un defensor, aprenderás sobre los conceptos interesantes de seguridad ofensiva y defensiva con algunos ejercicios divertidos.

Sigan entrenando, Hacketones, Nos vemos en el próximo laboratorio!!!