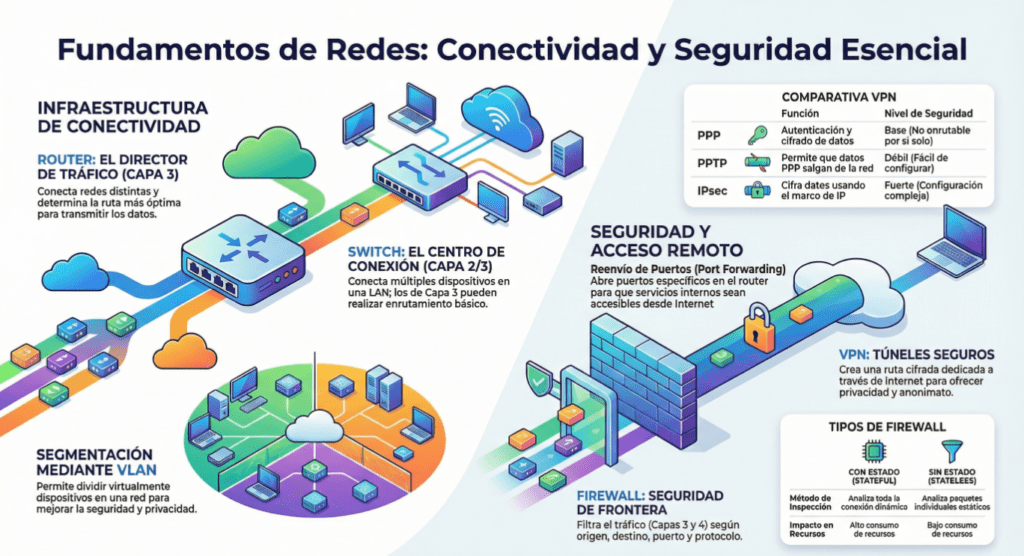

Hola, hacketones! En este capítulo de TryHackMe – Extending Your Network veremos que entender redes no es solo saber conectar dispositivos, es comprender cómo fluye la información, cómo se segmenta y, sobre todo, cómo se protege. La base de cualquier infraestructura comienza en la conectividad, donde el router actúa como el director del tráfico en la capa 3 del modelo OSI, determinando la mejor ruta para que los datos viajen entre redes distintas. Es el punto clave que conecta el entorno interno con el exterior, y por tanto, uno de los objetivos más interesantes desde la perspectiva del pentesting.

El switch, por su parte, es el centro de conexión dentro de la red local. Opera principalmente en capa 2, aunque algunos modelos avanzados pueden trabajar en capa 3. Su función es interconectar múltiples dispositivos dentro de una LAN, gestionando el tráfico interno de forma eficiente. Desde el enfoque ofensivo, entender cómo se comporta un switch permite identificar oportunidades como ataques de ARP spoofing o VLAN hopping cuando la segmentación no está correctamente configurada.

La segmentación mediante VLAN representa un paso crítico en términos de seguridad. Dividir lógicamente la red evita que todos los dispositivos compartan el mismo dominio de broadcast y limita el movimiento lateral de un atacante. Una mala implementación puede convertir una VLAN en una falsa sensación de seguridad, mientras que una segmentación bien diseñada dificulta significativamente la escalada interna tras una intrusión inicial.

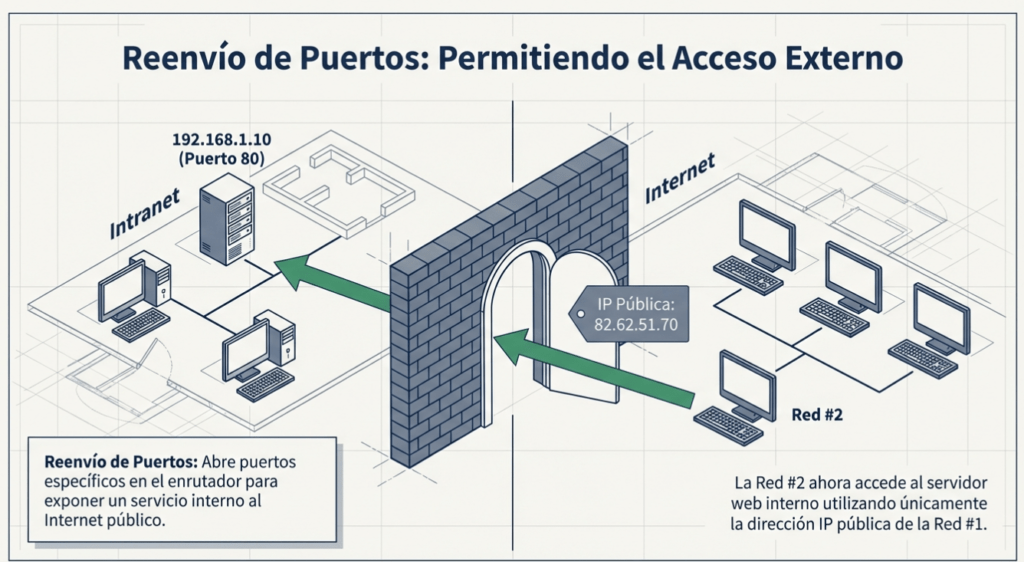

En el apartado de seguridad y acceso remoto aparecen conceptos fundamentales como el reenvío de puertos, que permite exponer servicios internos hacia Internet. Aunque es funcional y necesario en ciertos escenarios, también amplía la superficie de ataque si no se controla adecuadamente. Cada puerto abierto es una posible puerta de entrada que debe estar justificada, monitoreada y protegida.

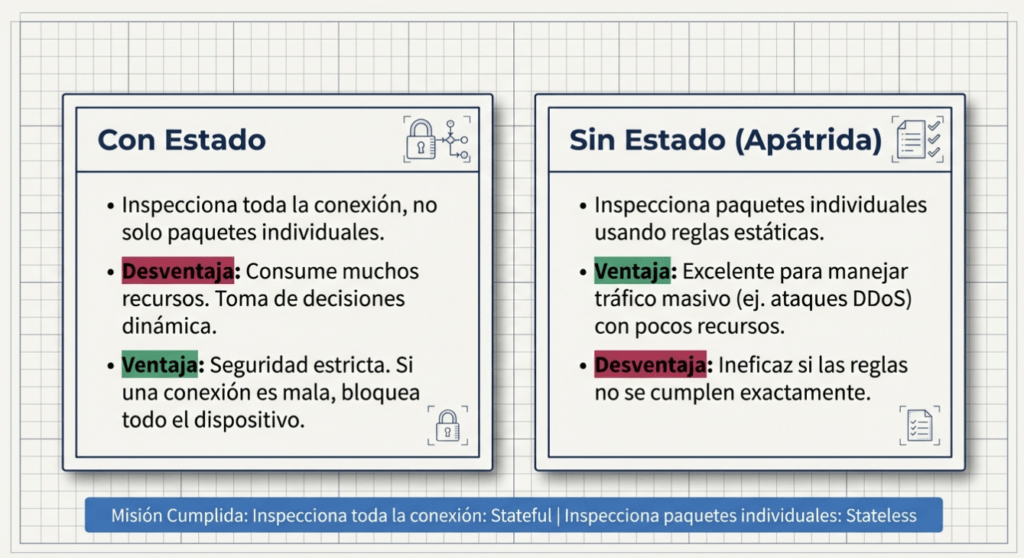

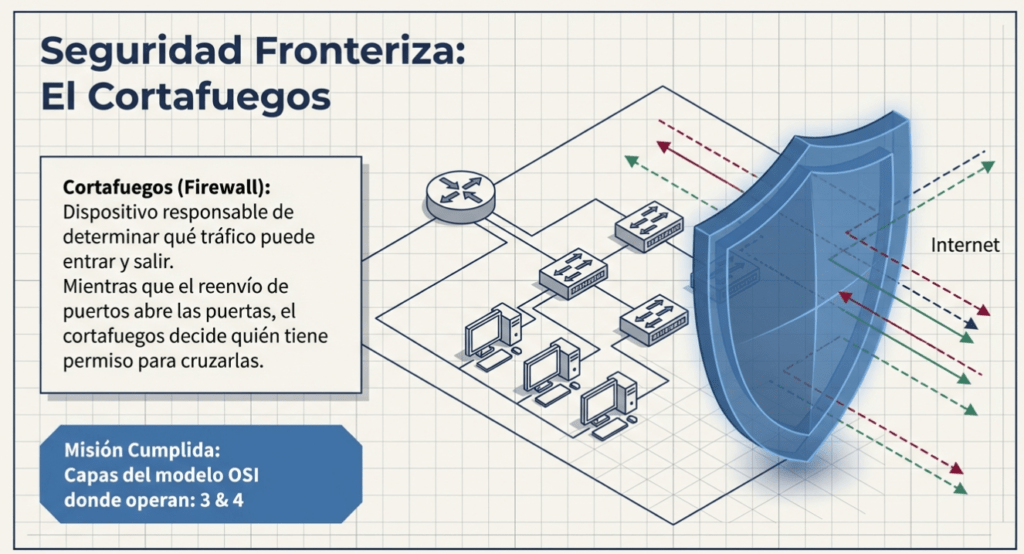

El firewall actúa como la primera línea de defensa, filtrando el tráfico en función de reglas basadas en IP, puertos y protocolos. Los firewalls con estado analizan el contexto de las conexiones activas, ofreciendo un nivel de control más avanzado frente a los firewalls sin estado, que inspeccionan paquetes de forma aislada. Comprender esta diferencia es clave tanto para fortalecer una infraestructura como para evaluar sus debilidades en una auditoría.

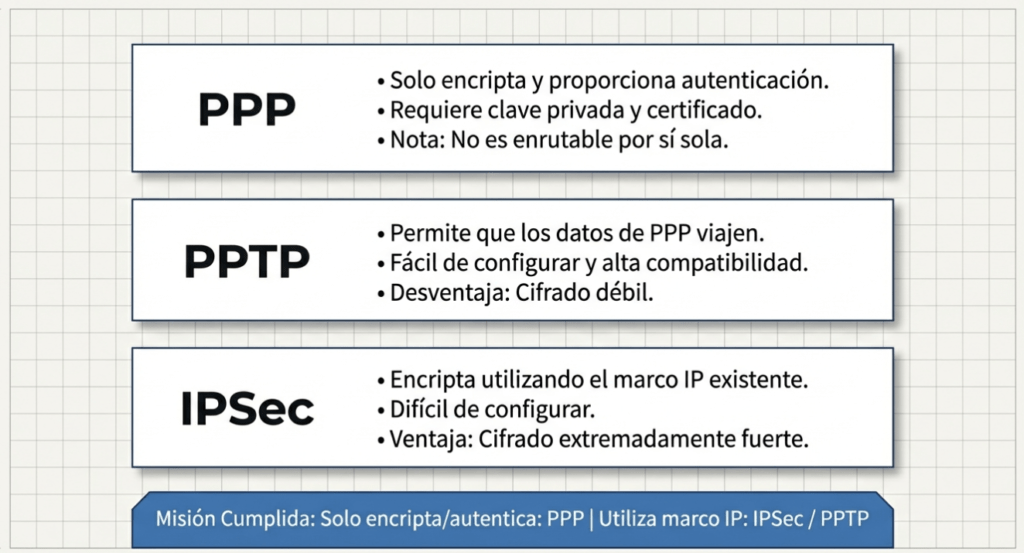

Finalmente, las VPN crean túneles cifrados para proteger la comunicación a través de redes no confiables como Internet. No todos los protocolos ofrecen el mismo nivel de seguridad. PPP proporciona autenticación básica, PPTP es conocido por su debilidad criptográfica, mientras que IPsec ofrece un cifrado robusto aunque con mayor complejidad de configuración. Desde el punto de vista del hacking ético, evaluar qué protocolo se está utilizando puede marcar la diferencia entre una comunicación verdaderamente segura y una susceptible a ataques.

La conectividad sin seguridad es una invitación abierta a la intrusión. Dominar estos fundamentos no solo permite diseñar infraestructuras sólidas, sino también identificar fallos antes de que alguien más los explote.

Dispositivos y Tecnologías de Red: Funciones y Características

| Nombre del Dispositivo o Tecnología | Función Principal | Características y Beneficios | Tipo de Tráfico o Protocolo Relacionado |

| Router (Enrutador) Capa 3 | Conectar redes y transferir datos entre ellas mediante el enrutamiento. | Crea rutas óptimas para la entrega de datos; permite configurar reenvío de puertos y reglas de firewall; utiliza interfaces interactivas. | IP, TCP, Reenvío de puertos |

| Switch de Capa 3 | Conectar dispositivos y realizar funciones de enrutamiento de paquetes. | Más sofisticado que el de Capa 2; puede enrutar paquetes a otros dispositivos usando el protocolo IP. | IP, Tramas (Frames) |

| Firewall (Cortafuegos) Capas 3 y 4 | Determinar qué tráfico puede entrar o salir de una red (seguridad fronteriza). | Realiza inspección de paquetes; puede ser con estado (stateful) o sin estado (stateless); permite o deniega tráfico según reglas. | UDP, TCP, Puerto 80 |

| Switch de Capa 2 | Reenviar tramas a los dispositivos conectados dentro de una red local. | Identifica dispositivos mediante direcciones MAC; responsable exclusivo del envío de tramas al dispositivo correcto. | Tramas (Frames), Direcciones MAC |

| VPN (Red Privada Virtual) | Crear una ruta dedicada y segura (túnel) entre dispositivos en redes separadas a través de Internet. | Proporciona privacidad mediante cifrado, anonimato y permite conectar ubicaciones geográficas distantes. | PPP, PPTP, IPsec |

| IPsec | Encriptar datos utilizando el marco del Protocolo de Internet (IP) existente. | Ofrece un cifrado fuerte y es compatible con muchos dispositivos, aunque es difícil de configurar. | IP |

| PPP | Permitir la autenticación y el cifrado de datos en conexiones VPN. | Utiliza claves privadas y certificados públicos; no es capaz de enrutar por sí solo fuera de una red. | PPTP |

| PPTP | Protocolo que permite que los datos de PPP viajen y salgan de una red. | Fácil de configurar y compatible con muchos dispositivos, aunque su cifrado es considerado débil. | PPP |

| VLAN (Red de Área Local Virtual) | Dividir virtualmente dispositivos específicos dentro de una red física. | Proporciona seguridad y segregación de red; permite que departamentos compartan Internet sin comunicarse entre sí. |

Introducción al reenvío de puertos

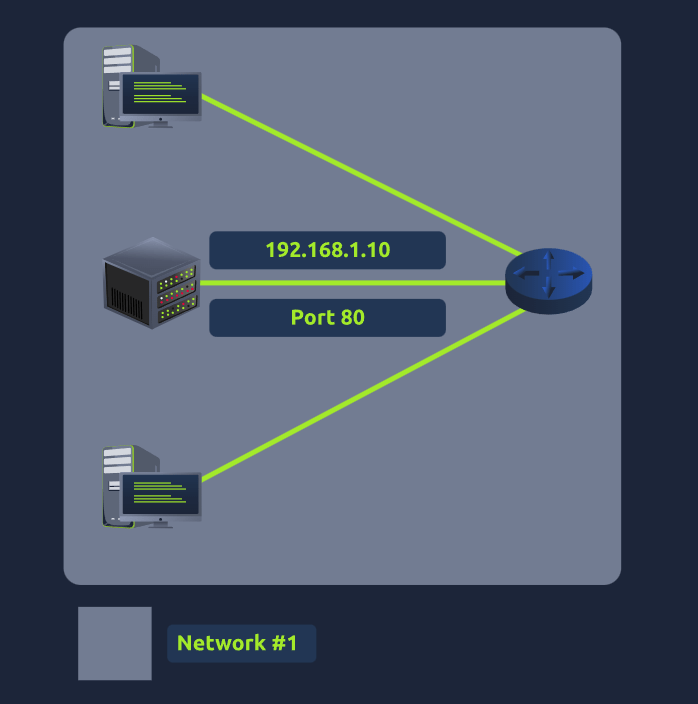

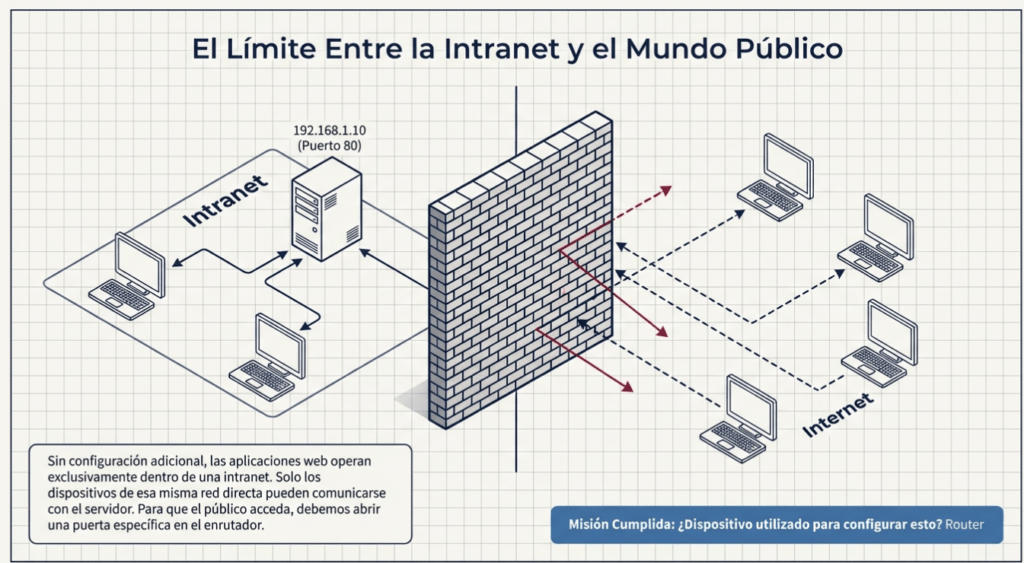

El reenvío de puertos es un componente esencial para conectar aplicaciones y servicios a Internet. Sin él, las aplicaciones y servicios, como los servidores web, solo están disponibles para dispositivos dentro de la misma red directa.

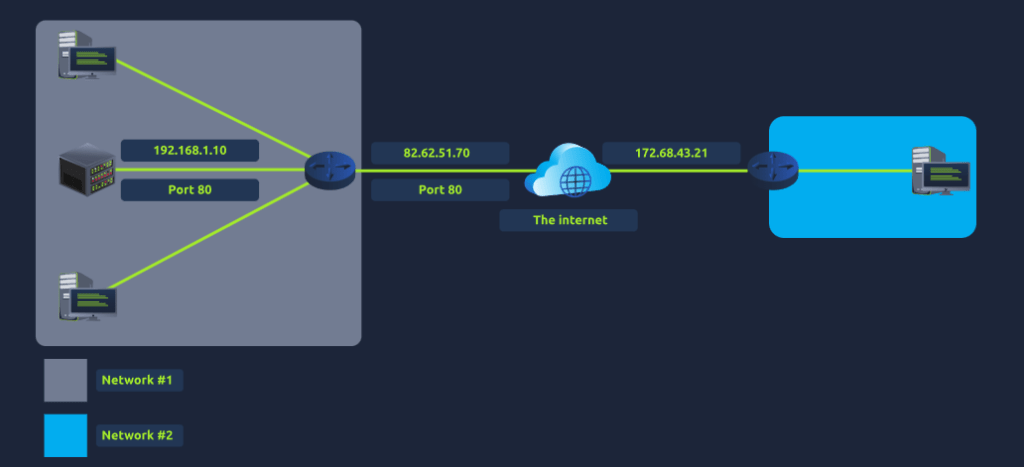

Tomemos como ejemplo la red a continuación. Dentro de esta red, el servidor con la dirección IP «192.168.1.10» ejecuta un servidor web en el puerto 80. Solo los otros dos equipos de esta red podrán acceder a él (esto se conoce como intranet).

Si el administrador quisiera que el sitio web fuera accesible al público (a través de Internet), tendría que implementar el reenvío de puertos, como en el siguiente diagrama:

Con este diseño, la Red #2 ahora podrá acceder al servidor web que se ejecuta en la Red #1 utilizando la dirección IP pública de la Red #1 (82.62.51.70). Es fácil confundir el reenvío de puertos con el comportamiento de un firewall (una tecnología que abordaremos en una tarea posterior). Sin embargo, en esta etapa, basta con comprender que el reenvío de puertos abre puertos específicos (recuerde cómo funcionan los paquetes). En comparación, los firewalls determinan si el tráfico puede circular a través de estos puertos (incluso si estos puertos están abiertos por el reenvío de puertos).

El reenvío de puertos se configura en el enrutador de una red.

Responda las preguntas a continuación

¿Cuál es el nombre del dispositivo que se utiliza para configurar el reenvío de puertos?

Router

Cortafuegos 101

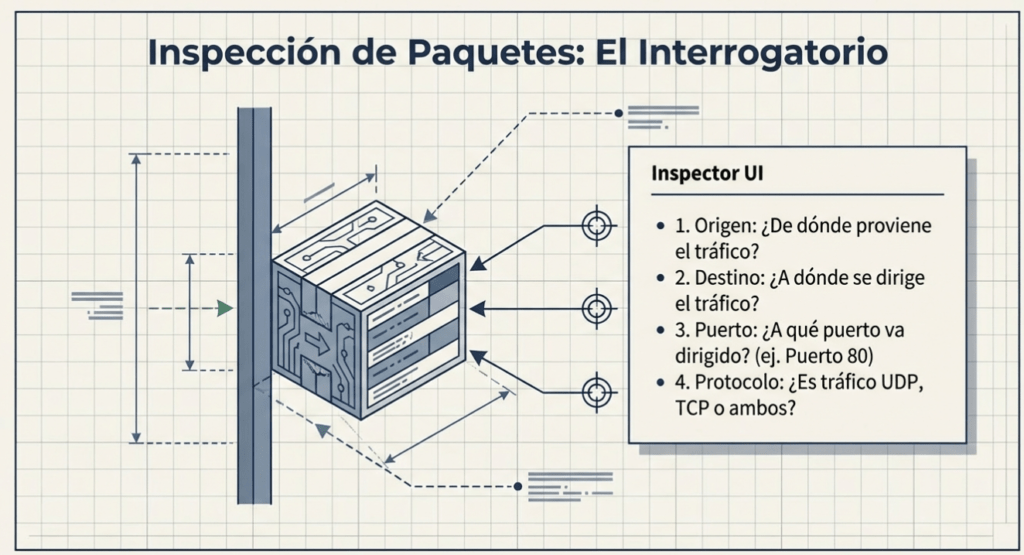

Un firewall es un dispositivo dentro de una red responsable de determinar qué tráfico puede entrar y salir. Piense en un firewall como la seguridad fronteriza de una red. Un administrador puede configurar un firewall para permitir o denegar la entrada o salida de tráfico de una red en función de diversos factores, como:

- ¿De dónde proviene el tráfico? (¿Se le ha indicado al firewall que acepte o rechace el tráfico de una red específica?)

- ¿A dónde se dirige el tráfico? (¿Se le ha indicado al firewall que acepte o rechace el tráfico destinado a una red específica?)

- ¿A qué puerto va dirigido el tráfico? (¿Se le ha indicado al firewall que acepte o rechace el tráfico destinado únicamente al puerto 80?)

- ¿Qué protocolo está utilizando el tráfico? (¿Se le ha indicado al firewall que acepte o rechace el tráfico que sea UDP , TCP o ambos?)

Los firewalls realizan inspección de paquetes para determinar las respuestas a estas preguntas.

Los firewalls vienen en todo tipo de formas y tamaños. Desde equipos dedicados (que suelen encontrarse en grandes redes, como las de las empresas) capaces de gestionar una gran cantidad de datos, hasta routers residenciales (¡como los de tu casa!) o software como Snort , los firewalls se pueden clasificar en 2 a 5 categorías.

Las dos categorías principales de firewalls

| Categoría de firewall | Descripción |

| Stateful | Este tipo de firewall utiliza toda la información de una conexión; en lugar de inspeccionar un paquete individual, este firewall determina el comportamiento de un dispositivo basándose en toda la conexión . Este tipo de firewall consume muchos recursos en comparación con los firewalls sin estado, ya que la toma de decisiones es dinámica. Por ejemplo, un firewall podría permitir las primeras partes de un protocolo de enlace TCP que posteriormente fallarían. Si una conexión de un host es mala, bloqueará todo el dispositivo. |

| Stateless | Este tipo de firewall utiliza un conjunto estático de reglas para determinar si los paquetes individuales son aceptables. Por ejemplo, que un dispositivo envíe un paquete erróneo no implica necesariamente que se bloquee todo el dispositivo. Si bien estos firewalls consumen muchos menos recursos que las alternativas, son mucho más ineficaces. Por ejemplo, solo son efectivos según las reglas definidas en ellos. Si una regla no se cumple exactamente, es prácticamente inútil. Sin embargo, estos firewalls son excelentes cuando se reciben grandes cantidades de tráfico de un conjunto de hosts (como un ataque de denegación de servicio distribuido). |

Responda las preguntas a continuación

¿En qué capas del modelo OSI operan los firewalls?

Para esta respuesta, simplemente proporcione los números en orden ascendente, separados por un ampersand (&), por ejemplo: 4 y 5.

3 & 4

¿Qué categoría de firewall inspecciona toda la conexión ?

stateful

¿Qué categoría de firewall inspecciona paquetes individuales?

Stateless

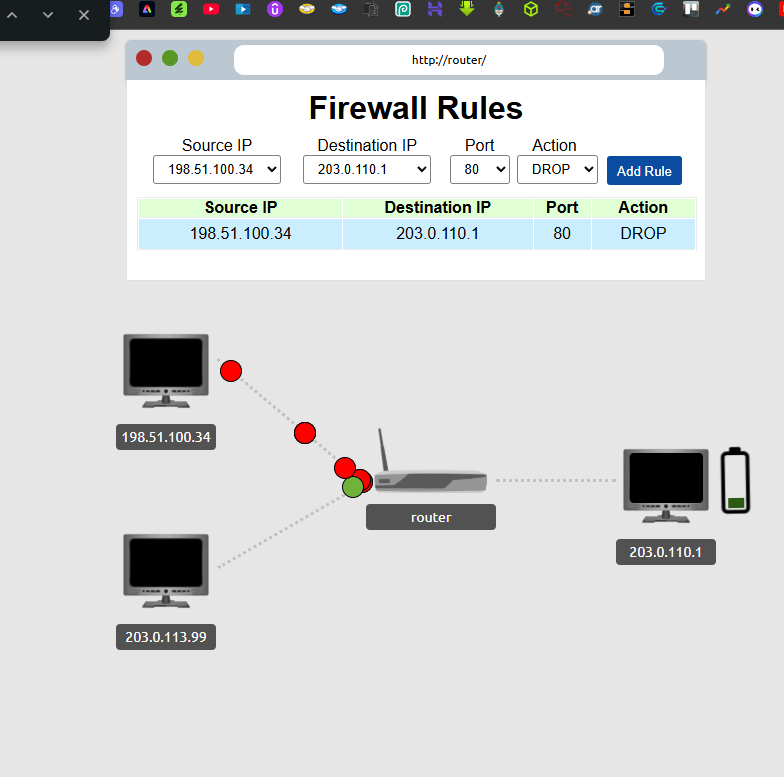

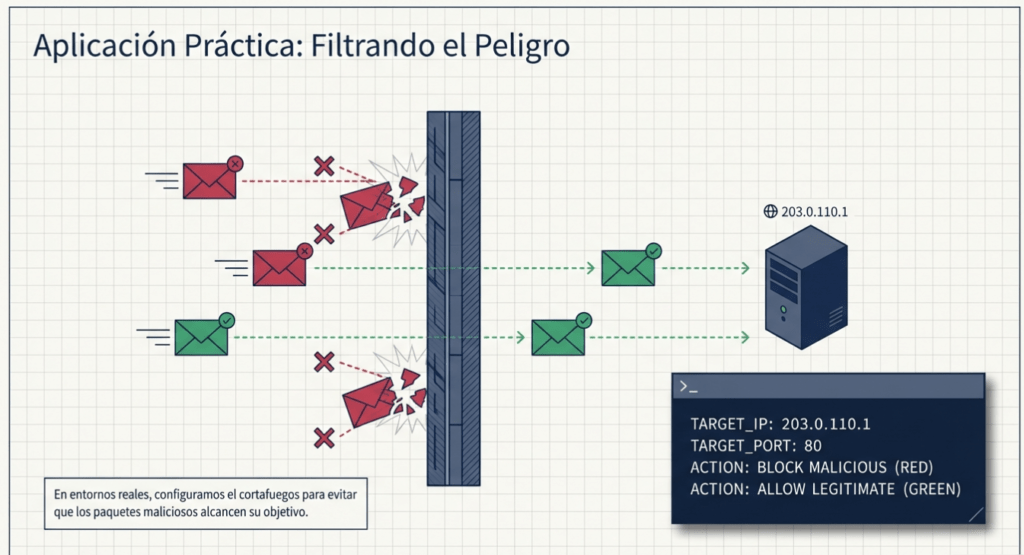

Práctico

Implementar el sitio estático adjunto a esta tarea. El tráfico malicioso se marca en rojo. El tráfico legítimo se marca en verde. El protocolo que debe bloquear es el puerto 80. Configure el firewall para evitar que los paquetes maliciosos lleguen al servidor web 203.0.110.1 .

Responda las preguntas a continuación

¿Cúal es la bandera?

THM{FIREWALLS_RULE}

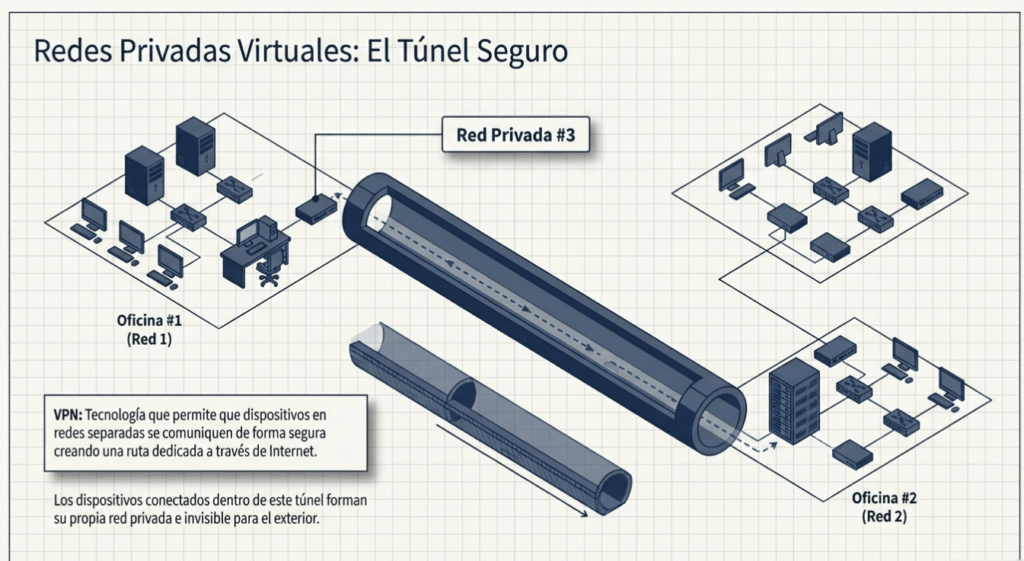

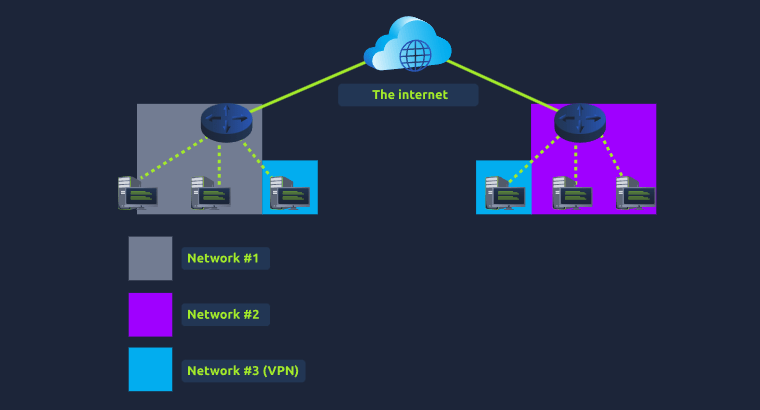

Conceptos básicos de VPN

Una red privada virtual ( o VPN ) es una tecnología que permite que dispositivos en redes separadas se comuniquen de forma segura mediante la creación de una ruta dedicada entre sí a través de Internet (conocida como túnel). Los dispositivos conectados dentro de este túnel forman su propia red privada.

Por ejemplo, solo los dispositivos dentro de la misma red (por ejemplo, dentro de una empresa) pueden comunicarse directamente. Sin embargo, una VPN permite conectar dos oficinas. Veamos el diagrama a continuación, donde hay tres redes:

- Red #1 (Oficina #1)

- Red #2 (Oficina #2)

- Red #3 (Dos dispositivos conectados a través de una VPN )

Los dispositivos conectados en la Red #3 siguen siendo parte de la Red #1 y la Red #2, pero también se unen para crear una red privada (Red #3) a través de la cual solo pueden comunicarse los dispositivos que están conectados a través de esta VPN .

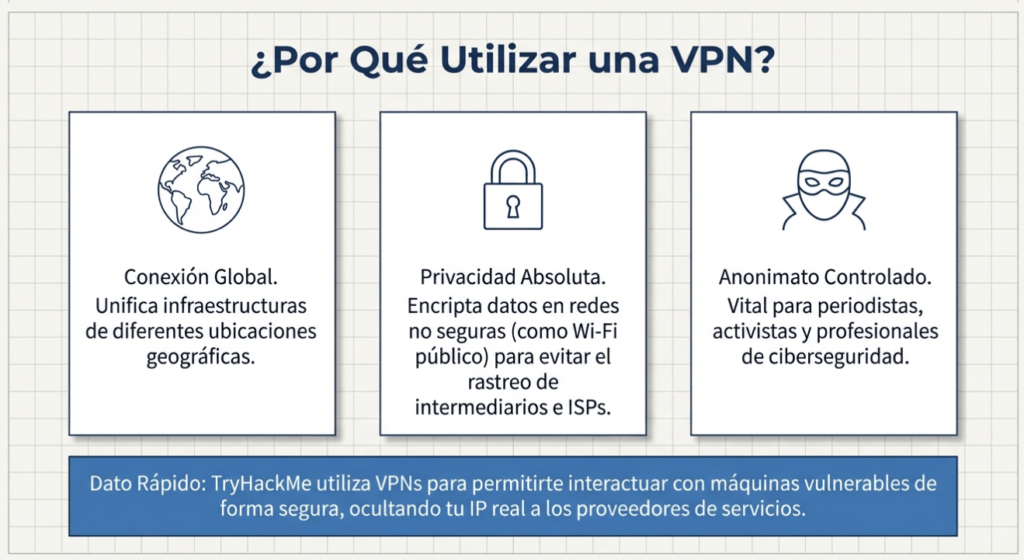

Cubramos algunos de los otros beneficios que ofrece una VPN en la siguiente tabla:

| Beneficio | Descripción |

| Permite conectar redes en diferentes ubicaciones geográficas. | Por ejemplo, una empresa con varias oficinas encontrará beneficiosas las VPN, ya que significa que se puede acceder a recursos como servidores/infraestructura desde otra oficina. |

| Ofrece privacidad. | La tecnología VPN utiliza cifrado para proteger los datos. Esto significa que solo pueden ser comprendidos entre los dispositivos desde los que se envían y a los que están destinados, lo que significa que los datos no son vulnerables al rastreo. Este cifrado es útil en lugares con wifi público, donde la red no proporciona cifrado. Puedes usar una VPN para proteger tu tráfico y evitar que otros lo vean. |

| Ofrece anonimato. | Los periodistas y activistas dependen de las VPN para informar de forma segura sobre temas globales en países donde la libertad de expresión está controlada. Generalmente, su ISP y otros intermediarios pueden ver su tráfico y, por lo tanto, rastrearlo. El nivel de anonimato que proporciona una VPN depende del respeto que otros dispositivos de la red den a la privacidad. Por ejemplo, una VPN que registra todos tus datos/historial es prácticamente lo mismo que no usarla . |

TryHackMe usa una VPN para conectarte a nuestras máquinas vulnerables sin que sean accesibles directamente en internet. Esto significa que:

- Puede interactuar de forma segura con nuestras máquinas

- Los proveedores de servicios como los ISP no creen que usted esté atacando otra máquina en Internet (lo que podría ir en contra de los términos del servicio).

- La VPN proporciona seguridad a TryHackMe ya que las máquinas vulnerables no son accesibles a través de Internet.

La tecnología VPN ha mejorado con los años. A continuación, exploraremos algunas tecnologías VPN existentes:

| Tecnología VPN | Descripción |

| PPP | Esta tecnología la utiliza PPTP (explicada más adelante) para permitir la autenticación y el cifrado de datos. Las VPN funcionan mediante una clave privada y un certificado público (similar a SSH ). La clave privada y el certificado deben coincidir para poder conectarse. Esta tecnología no es capaz de salir de una red por sí sola (no enrutable). |

| PPTP | El protocolo de túnel punto a punto ( PPTP ) es la tecnología que permite que los datos de PPP viajen y salgan de una red. PPTP es muy fácil de configurar y es compatible con la mayoría de los dispositivos. Sin embargo, su cifrado es débil en comparación con otras alternativas. |

| IPSec | El Protocolo de Seguridad de Internet (IPsec) encripta datos utilizando el marco del Protocolo de Internet ( IP ) existente . IPSec es difícil de configurar en comparación con otras alternativas; sin embargo, si tiene éxito, cuenta con un cifrado fuerte y también es compatible con muchos dispositivos. |

Responda las preguntas a continuación

¿Qué tecnología VPN solo encripta y proporciona autenticación de datos?

ppp

¿Qué tecnología VPN utiliza el marco IP?

pptp

Tarea 5Dispositivos de red LAN

Ipsec

Dispositivos de red LAN

¿Qué es un enrutador?

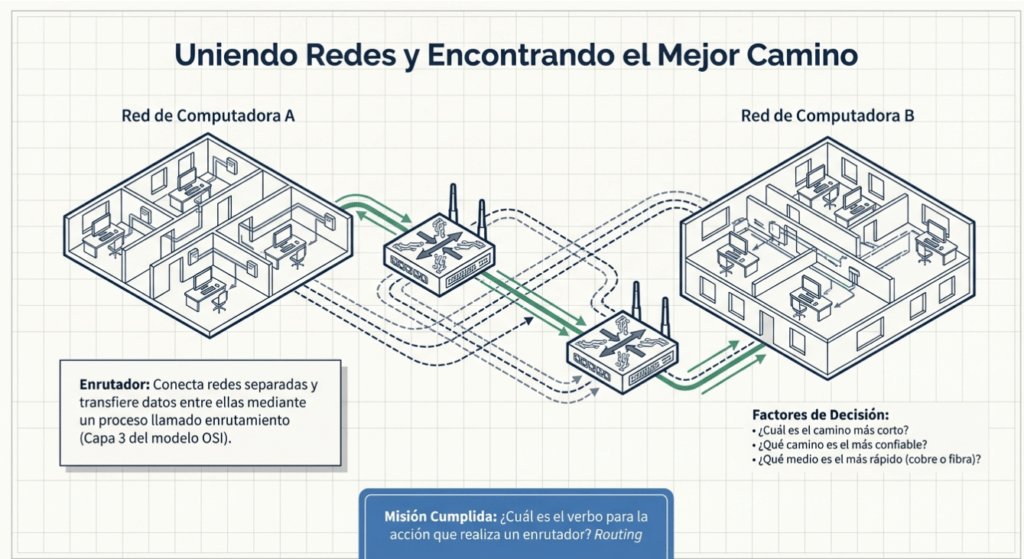

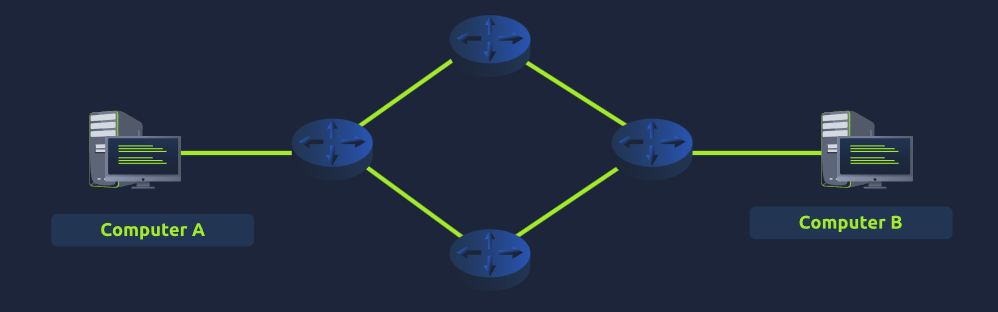

La función de un enrutador es conectar redes y transferir datos entre ellas. Esto se logra mediante el enrutamiento (de ahí el nombre de enrutador).

El enrutamiento es el nombre que se le da al proceso de transmisión de datos a través de redes. Implica crear una ruta entre redes para que estos datos puedan entregarse correctamente. Los enrutadores operan en la capa 3 del modelo OSI. Suelen contar con una interfaz interactiva (como un sitio web o una consola) que permite al administrador configurar diversas reglas, como el reenvío de puertos o el firewall.

El enrutamiento es útil cuando los dispositivos están conectados por muchas rutas, como en el diagrama de ejemplo a continuación, donde se toma la ruta más óptima:

Los enrutadores son dispositivos dedicados y no realizan las mismas funciones que los conmutadores. Podemos ver que la red de la Computadora A está conectada a la red de la Computadora B mediante dos enrutadores en el medio. La pregunta es: ¿qué ruta se tomará? Diferentes protocolos determinarán qué ruta se debe tomar, pero los factores incluyen:

-¿Cuál es el camino más corto?

-¿Qué camino es el más confiable?

– ¿Qué camino tiene el medio más rápido (por ejemplo, cobre o fibra)?

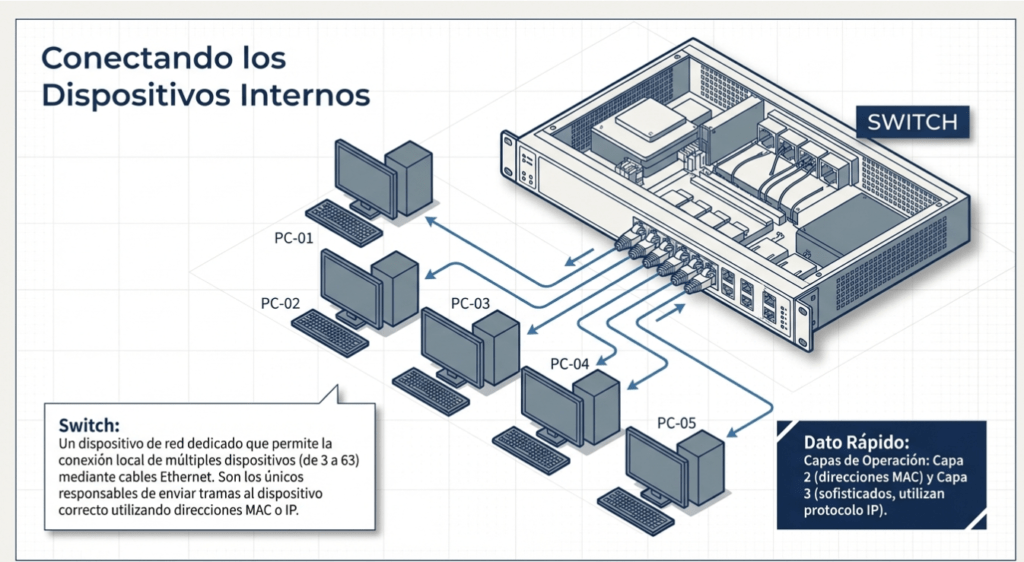

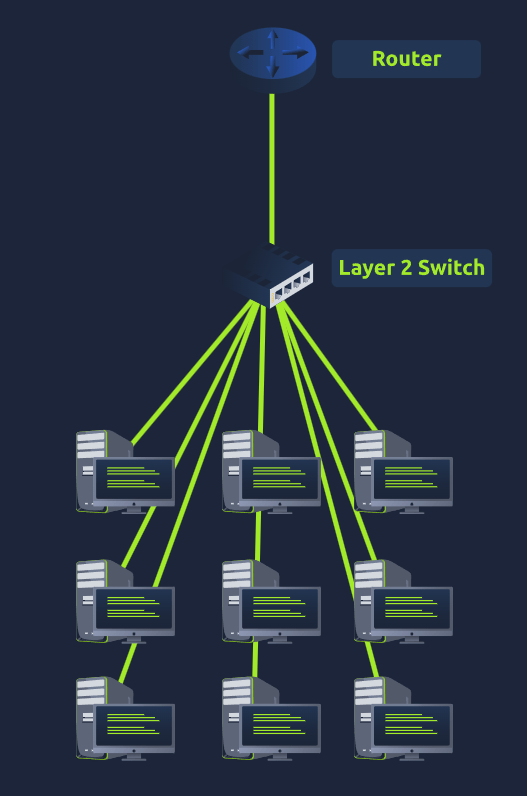

¿Qué es un Switch?

Un switch es un dispositivo de red dedicado que permite la conexión de múltiples dispositivos. Los switches pueden conectar varios dispositivos (de 3 a 63) mediante cables Ethernet. Los switches pueden operar tanto en la capa 2 como en la capa 3 del modelo OSI. Sin embargo, son excluyentes, ya que los switches de capa 2 no pueden operar en la capa 3. Tomemos, por ejemplo, un conmutador de capa 2 en el diagrama a continuación. Estos conmutadores reenviarán tramas (recuerde que los paquetes IP originales están encapsulados dentro de las tramas) a los dispositivos conectados utilizando su dirección MAC.

Estos conmutadores son los únicos responsables de enviar tramas al dispositivo correcto. Ahora, pasemos a los conmutadores de capa 3. Estos conmutadores son más sofisticados que los de capa 2, ya que pueden realizar algunas de las funciones de un enrutador. Es decir, envían tramas a los dispositivos (como lo hace la capa 2) y enrutan paquetes a otros dispositivos mediante el protocolo IP.

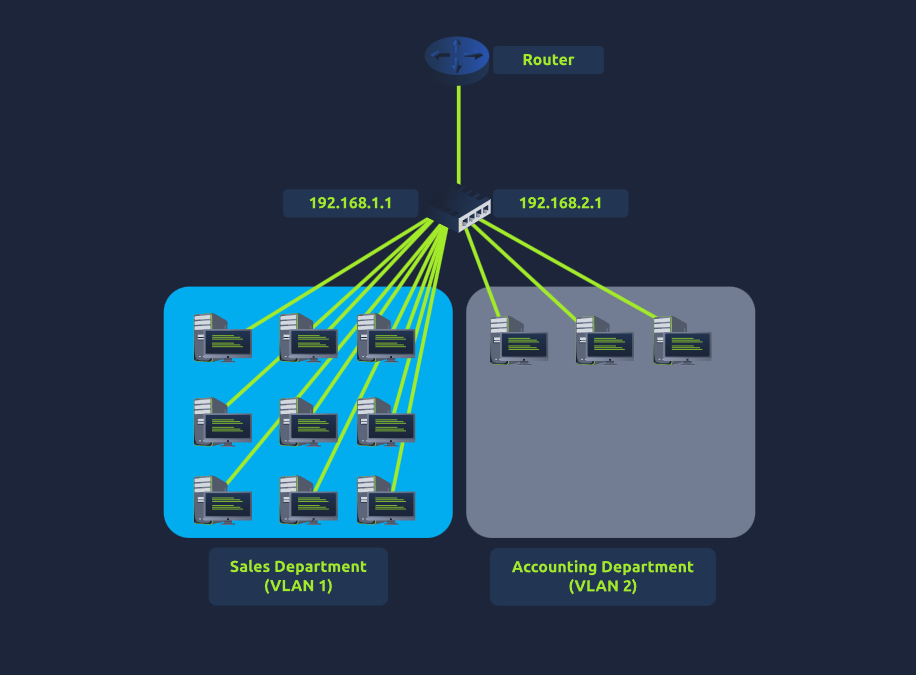

Veamos el diagrama a continuación de un conmutador de capa 3 en funcionamiento. Podemos ver que hay dos direcciones IP:

- 192.168.1.1

- 192.168.2.1

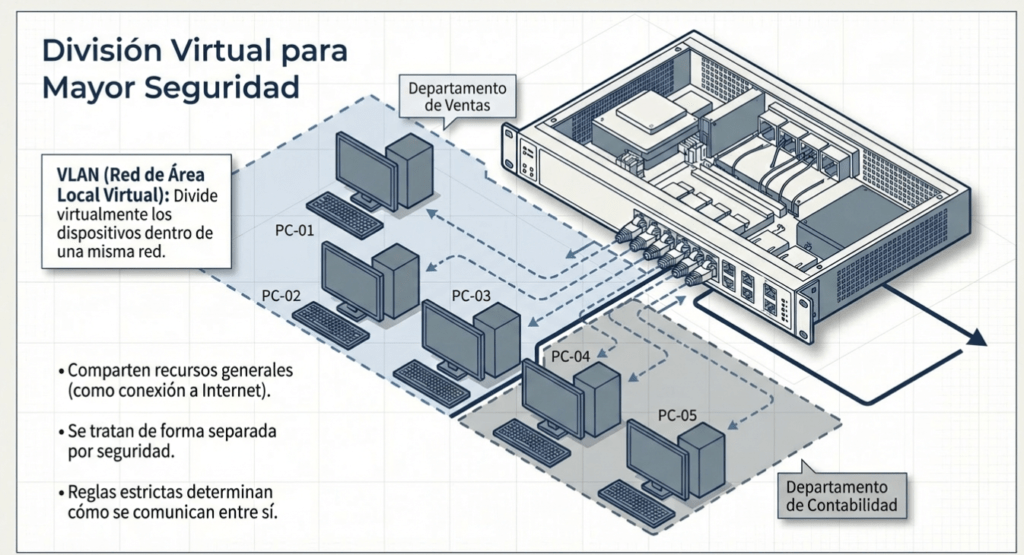

Una tecnología llamada VLAN ( Red de Área Local Virtual ) permite dividir virtualmente dispositivos específicos dentro de una red. Esta división significa que todos pueden beneficiarse de funciones como una conexión a Internet, pero se tratan por separado. Esta separación de la red proporciona seguridad , ya que las reglas establecidas determinan cómo se comunican los dispositivos específicos entre sí. Esta segregación se ilustra en el siguiente diagrama:

En el contexto del diagrama anterior, el «Departamento de Ventas» y el «Departamento de Contabilidad» podrán acceder a Internet, pero no podrán comunicarse entre sí (aunque estén conectados al mismo conmutador).

Responda las preguntas a continuación

¿Cuál es el verbo para la acción que realiza un enrutador?

routing

¿Cuáles son las dos capas de conmutadores? Sepárelas con una coma, por ejemplo: Capa X, Capa Y.

Layer 2,Layer 3

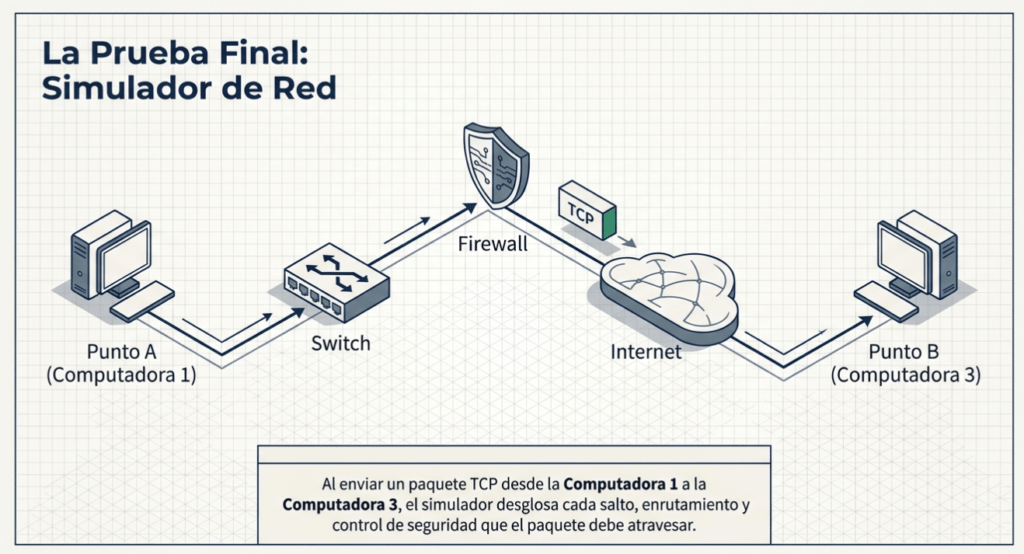

Práctico – Simulador de red

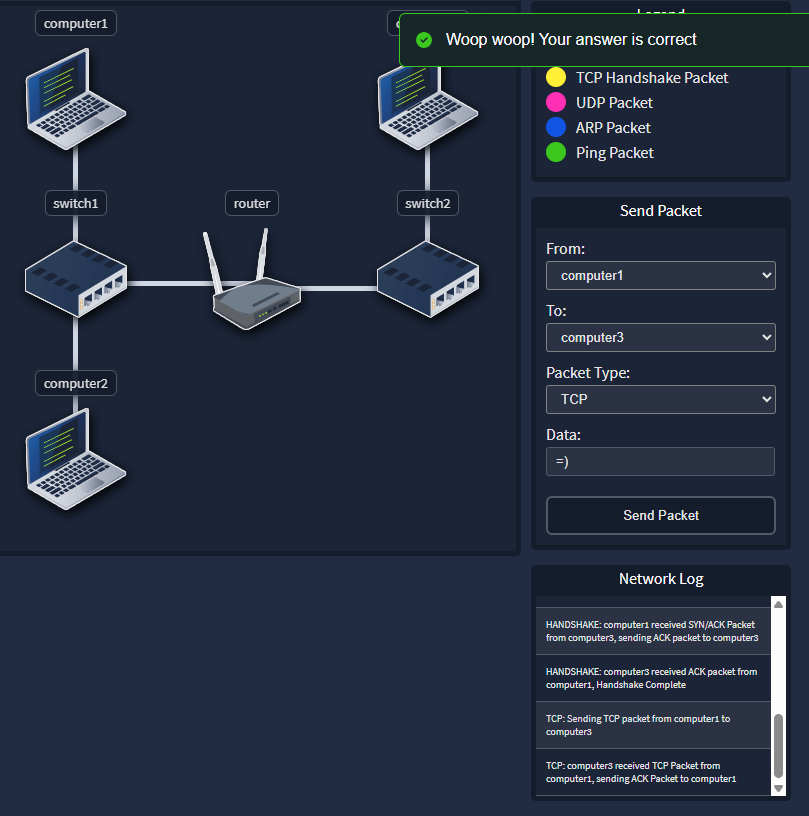

Implemente el sitio estático asociado a esta tarea. Experimente con el simulador de red. El simulador desglosará cada paso que un paquete debe seguir para llegar del punto A al B. Intente enviar un paquete TCP de la computadora 1 a la computadora 3 para revelar una bandera.

Nota : Utilice el navegador Chrome o Firefox para realizar este ejercicio práctico.

Responda las preguntas a continuación

¿Cuál es la bandera del simulador de red?

THM{YOU’VE_GOT_DATA}

¿Cuántas entradas HANDSHAKE hay en el registro de red?

5

¿Qué probabilidades hay de que recomiende esta habitación a otras personas?

Recuerden: el sistema siempre habla. Nos vemos en el próximo post hacketones!