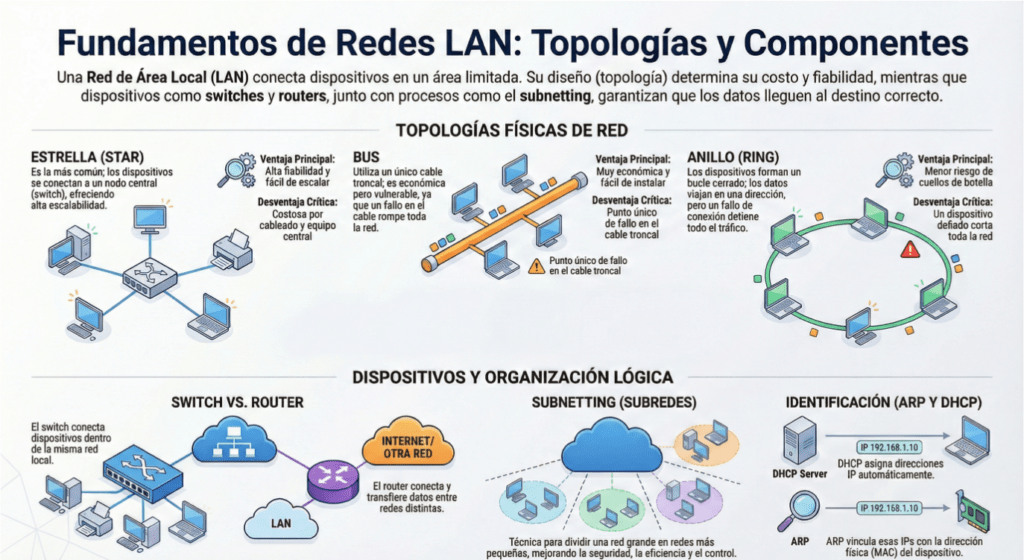

Fundamentos de Redes LAN: Topologías, Segmentación y Control del Tráfico

Hola, hacketones! En este capítulo de TryHackMe – Intro to LAN Veremos que Una red de área local es mucho más que cables y dispositivos conectados entre sí. La topología define cómo fluye la información, qué tan resiliente es la infraestructura y qué tan sencillo será escalarla o auditarla. Comprender estas estructuras no solo permite diseñar redes eficientes, sino también identificar puntos críticos que pueden convertirse en vectores de ataque o fallos operativos.

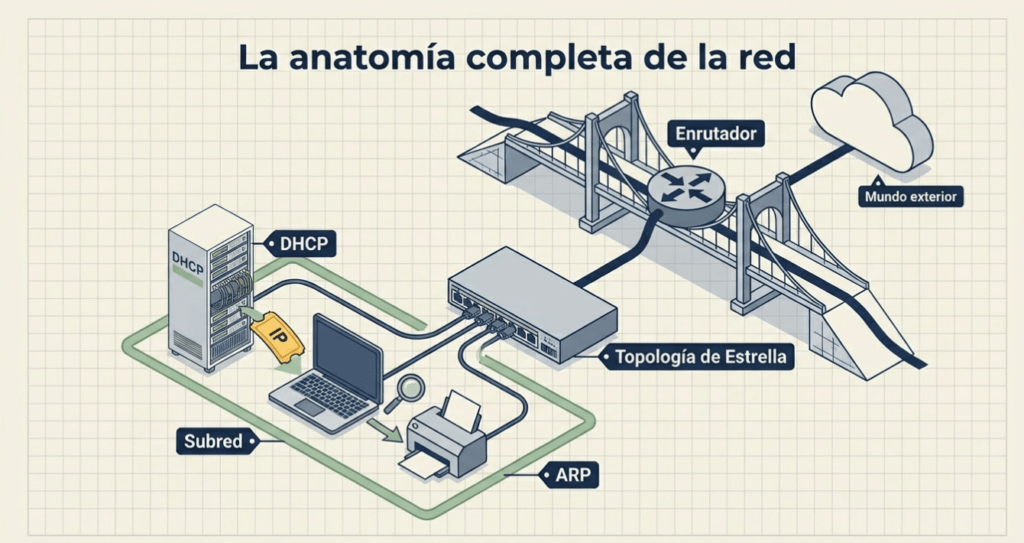

La topología en estrella es la más común en entornos actuales. Todos los dispositivos se conectan a un nodo central, generalmente un switch, lo que facilita la administración y el crecimiento de la red. Su principal fortaleza es la fiabilidad, ya que la caída de un equipo final no afecta al resto. Sin embargo, el nodo central se convierte en un punto estratégico: si falla o es comprometido, toda la red puede quedar expuesta o inoperativa. Desde una perspectiva ofensiva y defensiva, ese elemento central siempre será un objetivo prioritario.

El modelo en bus utiliza un único cable troncal al que se conectan todos los dispositivos. Es económico y sencillo de implementar, pero introduce un punto único de fallo en el cable principal. Una interrupción física puede dejar fuera de servicio a todos los nodos. Además, el tráfico compartido facilita escenarios de sniffing si no existen mecanismos adicionales de segmentación o cifrado.

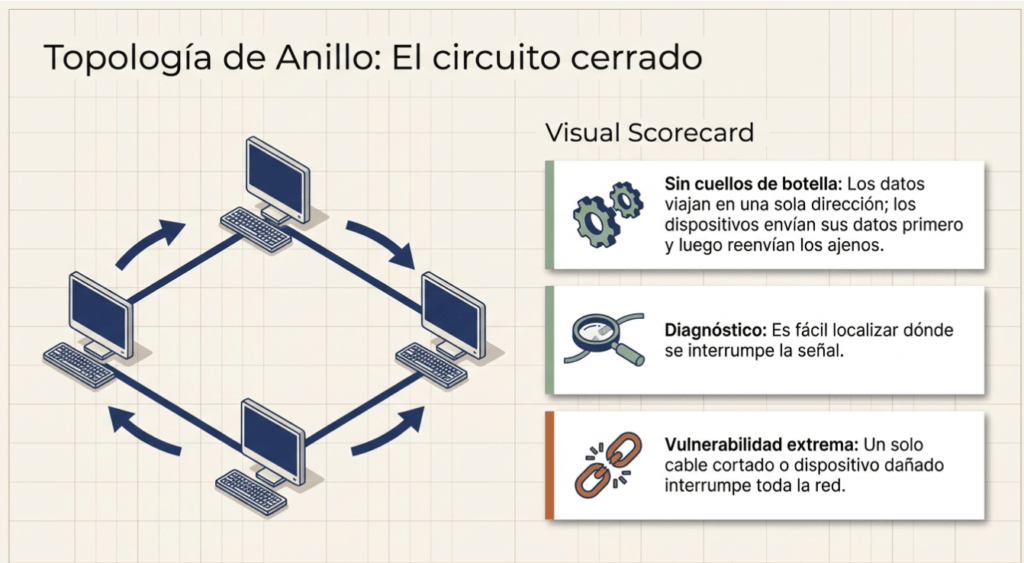

La topología en anillo conecta los dispositivos formando un circuito cerrado por el que viajan los datos en una dirección específica. Aunque reduce ciertos cuellos de botella, un fallo en uno de los nodos puede interrumpir todo el flujo si no existen mecanismos de redundancia. Esto demuestra cómo la disponibilidad depende directamente del diseño físico.

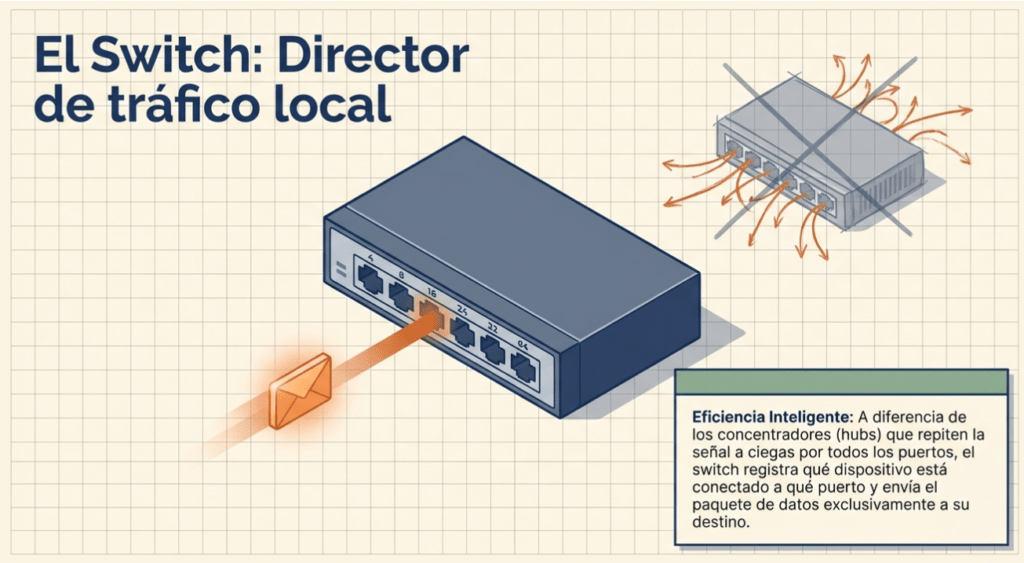

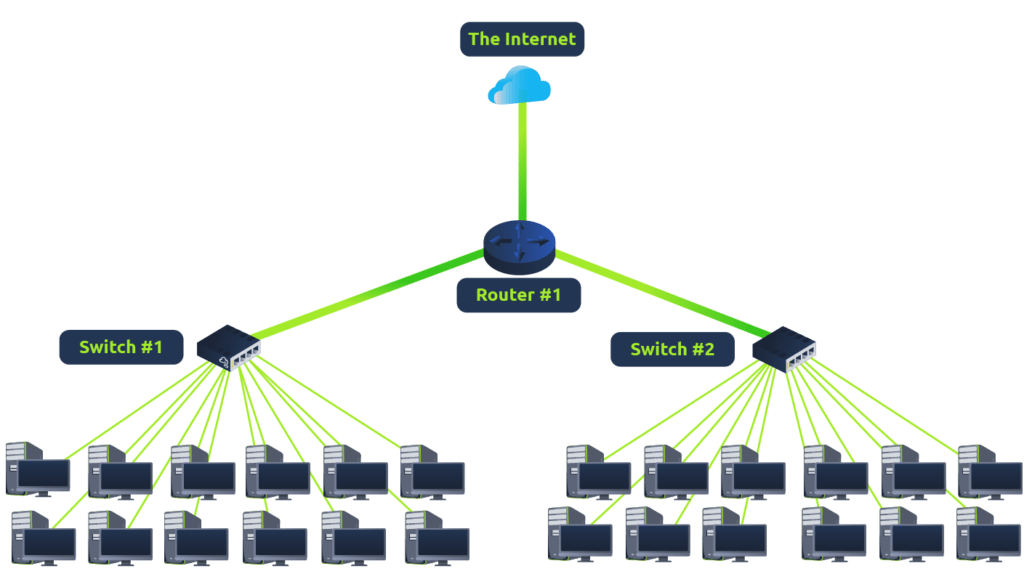

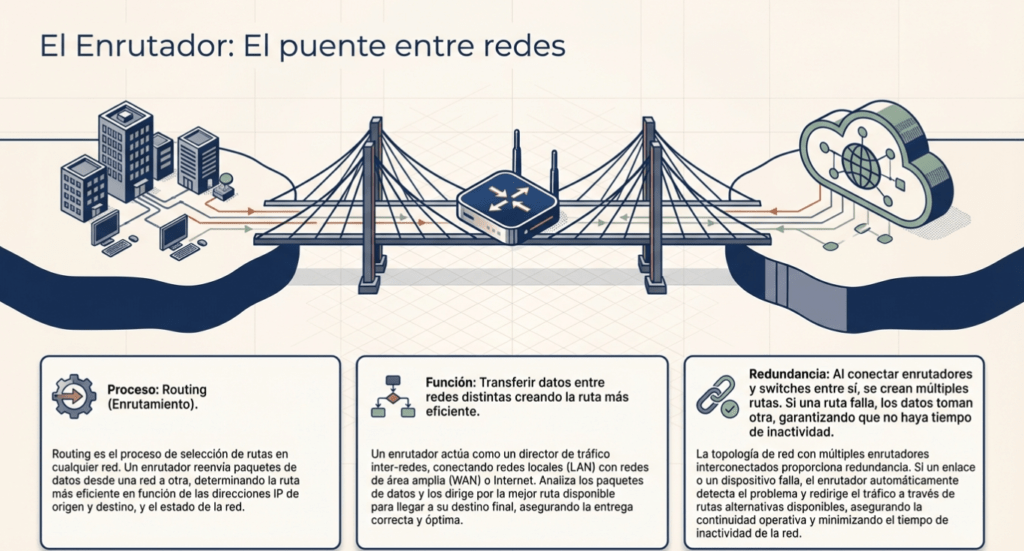

Más allá de la estructura física, los dispositivos de interconexión definen la lógica de comunicación. El switch opera dentro de la misma red local y dirige el tráfico basándose en direcciones MAC, optimizando la entrega de datos entre equipos internos. El router, en cambio, conecta redes distintas y enruta paquetes basándose en direcciones IP, permitiendo la comunicación con Internet u otras redes segmentadas. En términos de pentesting, comprometer un router puede abrir la puerta a múltiples segmentos, mientras que manipular un switch puede facilitar ataques internos como ARP spoofing.

El subnetting introduce una capa estratégica adicional. Dividir una red grande en subredes más pequeñas mejora el control, la seguridad y el rendimiento. Esta segmentación limita la propagación de ataques, reduce dominios de broadcast y permite aplicar políticas específicas por segmento. En auditorías de seguridad, entender cómo están diseñadas las subredes ayuda a identificar movimientos laterales potenciales.

En cuanto a la identificación y asignación dinámica, protocolos como DHCP automatizan la entrega de direcciones IP, mientras que ARP vincula direcciones IP con direcciones MAC dentro de la red local. Estas funciones, aunque esenciales para la operatividad, también pueden ser explotadas si no existen controles adecuados. Ataques como DHCP starvation o ARP poisoning demuestran cómo los procesos básicos de una LAN pueden convertirse en superficies de ataque si no están protegidos.

Dominar estos fundamentos permite comprender cómo fluye el tráfico, dónde se concentran los riesgos y cómo fortalecer la arquitectura desde la base. En redes LAN, cada decisión de diseño impacta directamente en la seguridad, la escalabilidad y la resiliencia del entorno.

Topologías de redes de área local (LAN)

A lo largo de los años, se han experimentado e implementado diversos diseños de red. En el ámbito de las redes, cuando hablamos de «topología», nos referimos al diseño o la apariencia de la red en cuestión. A continuación, analizaremos las ventajas y desventajas de estas topologías.

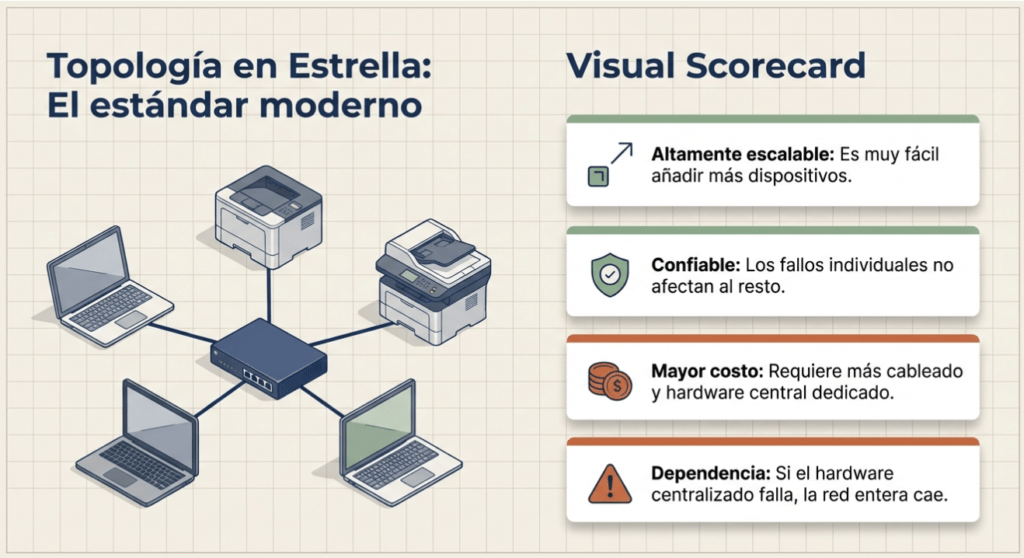

Topología en estrella

La premisa principal de una topología en estrella es que los dispositivos se conectan individualmente a través de un dispositivo de red central, como un conmutador o un concentrador. Esta topología es la más común hoy en día debido a su fiabilidad y escalabilidad, a pesar de su coste. Toda información enviada a un dispositivo en esta topología se envía a través del dispositivo central al que se conecta. A continuación, analizaremos algunas de las ventajas y desventajas de esta topología:

Dado que esta topología requiere más cableado y la compra de equipos de red dedicados, es más costosa que cualquier otra. Sin embargo, a pesar del coste adicional, ofrece ventajas significativas. Por ejemplo, esta topología es mucho más escalable, lo que significa que es muy fácil añadir más dispositivos a medida que aumenta la demanda de la red.

Desafortunadamente, cuanto más escala la red, mayor es el mantenimiento requerido para mantenerla funcional. Esta mayor dependencia del mantenimiento también puede dificultar considerablemente la resolución de problemas. Además, la topología en estrella sigue siendo propensa a fallos, aunque reducidos. Por ejemplo, si falla el hardware centralizado que conecta los dispositivos, estos dejarán de poder enviar ni recibir datos. Afortunadamente, estos dispositivos de hardware centralizados suelen ser robustos.

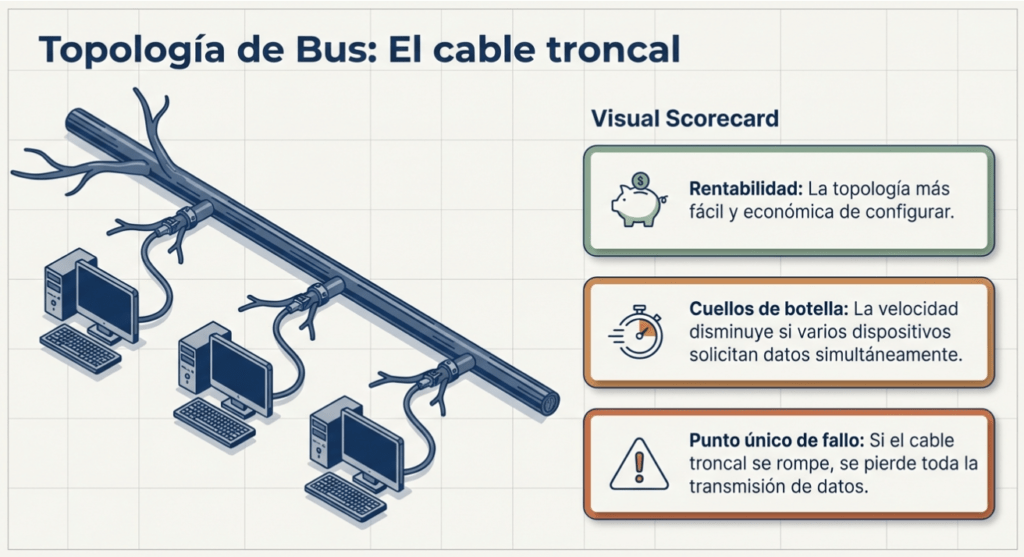

Topología de bus

Este tipo de conexión se basa en una única conexión, conocida como cable troncal. Esta topología es similar a la hoja de un árbol, en el sentido de que los dispositivos (hojas) se originan en las ramas de este cable. Dado que todos los datos destinados a cada dispositivo viajan por el mismo cable, este tiende a ralentizarse y a generar cuellos de botella si los dispositivos de la topología solicitan datos simultáneamente. Este cuello de botella también dificulta enormemente la resolución de problemas, ya que resulta difícil identificar rápidamente qué dispositivo está experimentando problemas con los datos que viajan por la misma ruta.

Sin embargo, dicho esto, las topologías de bus son una de las topologías más fáciles y rentables de configurar debido a sus gastos, como el cableado o los equipos de red dedicados utilizados para conectar estos dispositivos. Finalmente, otra desventaja de la topología de bus es la poca redundancia disponible en caso de fallos. Esta desventaja se debe a que existe un único punto de fallo a lo largo del cable troncal. Si este cable se rompe, los dispositivos ya no pueden recibir ni transmitir datos a través del bus.

Topología de anillo

La topología en anillo (también conocida como topología de tokens) presenta algunas similitudes. Dispositivos como las computadoras se conectan directamente entre sí para formar un bucle, lo que significa que se requiere poco cableado y se depende menos de hardware dedicado, como en una topología en estrella.

Una topología en anillo funciona enviando datos a través del bucle hasta que llegan al dispositivo de destino, utilizando otros dispositivos a lo largo del bucle para reenviarlos. Curiosamente, un dispositivo solo enviará los datos recibidos de otro dispositivo en esta topología si no tiene datos para enviarse a sí mismo. Si el dispositivo tiene datos para enviar, enviará primero sus propios datos antes de enviar los datos de otro dispositivo.

Dado que los datos solo tienen una dirección para viajar a través de esta topología, es bastante fácil solucionar cualquier fallo que surja. Sin embargo, esto es un arma de doble filo, ya que no es una forma eficiente de que los datos viajen a través de una red, ya que podrían tener que pasar primero por varios dispositivos antes de llegar al dispositivo de destino.

Por último, las topologías en anillo son menos propensas a cuellos de botella, como los de una topología de bus, ya que no circulan grandes cantidades de tráfico por la red simultáneamente. Sin embargo, el diseño de esta topología implica que una falla, como un cable cortado o un dispositivo dañado, provocará la interrupción de toda la red.

¿Qué es un Switch?

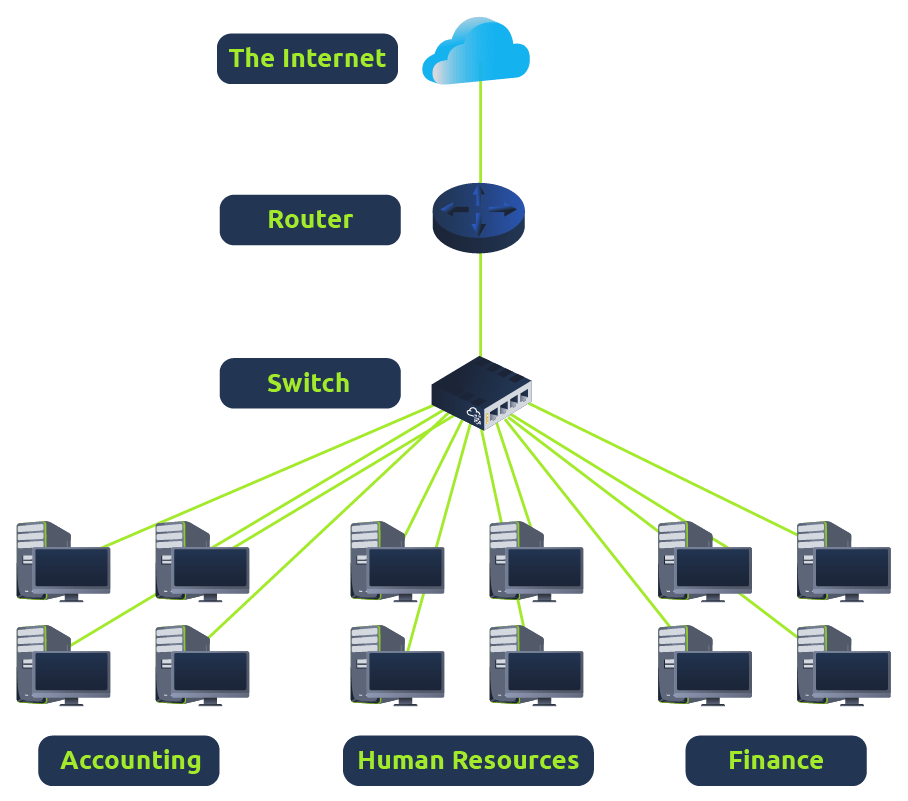

Los switches son dispositivos dedicados dentro de una red, diseñados para conectar varios dispositivos, como computadoras, impresoras o cualquier otro dispositivo con capacidad de red mediante Ethernet. Estos dispositivos se conectan al puerto de un switch. Los switches suelen encontrarse en redes más grandes, como empresas, escuelas o redes de tamaño similar, donde se conectan muchos dispositivos. Los switches pueden conectar una gran cantidad de dispositivos gracias a sus puertos de 4, 8, 16, 24, 32 y 64.

Los conmutadores son mucho más eficientes que sus contrapartes menos eficientes (concentradores/repetidores). Los conmutadores registran qué dispositivo está conectado a qué puerto. De esta forma, cuando reciben un paquete, en lugar de repetirlo a cada puerto como lo haría un concentrador, simplemente lo envían al destino previsto, reduciendo así el tráfico de red.

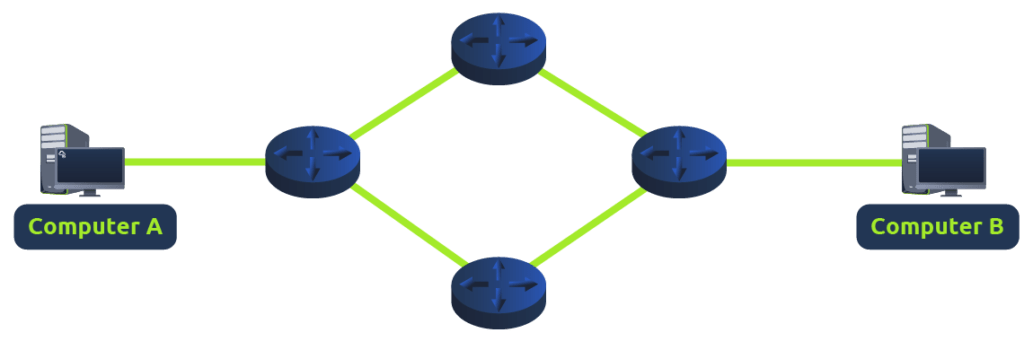

Tanto los conmutadores como los enrutadores pueden conectarse entre sí. Esta capacidad aumenta la redundancia (la confiabilidad) de una red al agregar múltiples rutas para los datos. Si una ruta falla, se puede usar otra. Si bien esto puede reducir el rendimiento general de la red, ya que los paquetes tardan más en viajar, no hay tiempo de inactividad, un pequeño precio a pagar considerando la alternativa.

¿Qué es un enrutador?

La función de un enrutador es conectar redes y transferir datos entre ellas. Esto se logra mediante el enrutamiento (de ahí el nombre de enrutador).

El enrutamiento es el nombre que se le da al proceso de transmisión de datos a través de redes. Implica crear una ruta entre redes para que estos datos puedan entregarse correctamente. El enrutamiento es útil cuando los dispositivos están conectados mediante muchas rutas, como en el diagrama de ejemplo a continuación.

Práctico

Esta tarea incluye una práctica interactiva que presenta las topologías de LAN analizadas. Aprenda las diversas maneras en que son vulnerables a las interrupciones. Rompa las topologías de LAN para recuperar la bandera.

Responda las preguntas a continuación

¿Qué significa LAN?

Local Area Network

¿Cuál es el verbo que se le da al trabajo que realizan los Routers?

Routing

¿Qué dispositivo se utiliza para conectar de forma centralizada varios dispositivos en la red local y transmitir datos a la ubicación correcta?

Switch

¿Qué topología es rentable de instalar?

Bus Topology

¿Qué topología es costosa de instalar y mantener?

Star Topology

Completa el laboratorio interactivo adjunto a esta tarea. ¿Qué bandera se muestra al final?

THM{TOPOLOGY_FLAWS}

Una introducción a las subredes

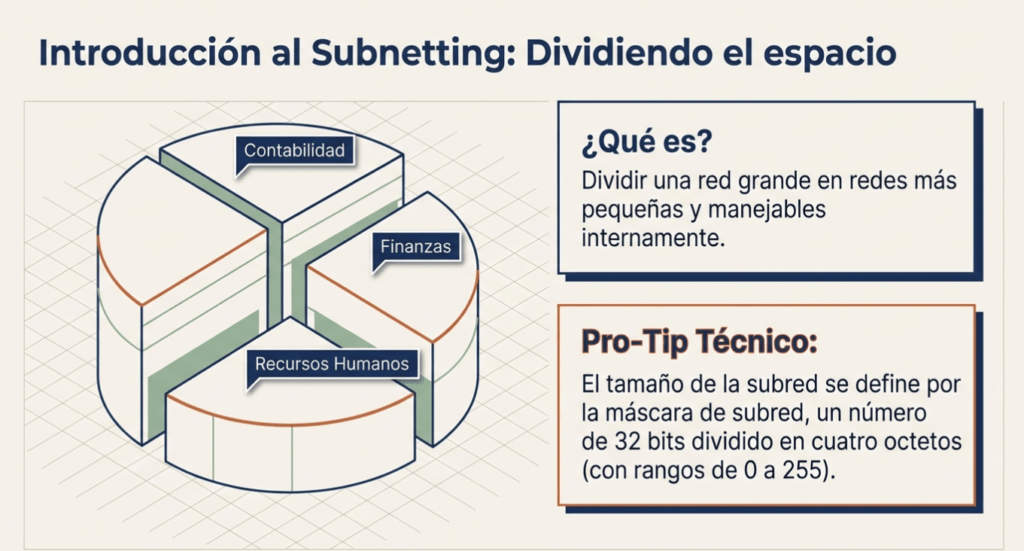

Como ya hemos comentado a lo largo del módulo, las redes pueden ser de todo tipo de formas y tamaños, desde pequeñas hasta grandes. La subred es el término que se utiliza para dividir una red en redes más pequeñas, dentro de sí misma. Imagínate que estás cortando un pastel para tus amigos. Solo hay una cantidad determinada de pastel para todos, pero todos quieren un pedazo. La subred consiste en decidir quién se queda con qué porción y reservar esa porción de este pastel metafórico.

Tomemos como ejemplo una empresa: tendrá diferentes departamentos como:

- Contabilidad

- Finanzas

- Recursos humanos

Si bien usted sabe dónde enviar la información al departamento correcto en la práctica, las redes también necesitan saberlo. Los administradores de red utilizan subredes para categorizar y asignar partes específicas de una red para reflejar esto. La subred se logra dividiendo el número de hosts que caben en la red, representado por un número llamado máscara de subred. Volvamos al diagrama de la primera sala de este módulo:

Como recordamos, una dirección IP se compone de cuatro secciones llamadas octetos. Lo mismo ocurre con la máscara de subred, que también se representa como un número de cuatro bytes (32 bits), que va de 0 a 255 (0-255).

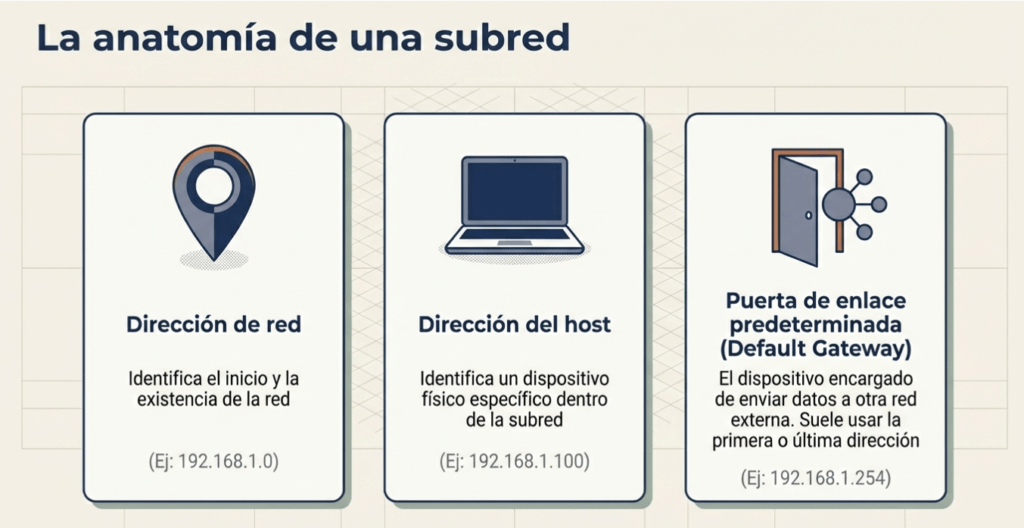

Las subredes utilizan direcciones IP de tres maneras diferentes:

- Identificar la dirección de red

- Identificar la dirección del host

- Identificar la puerta de enlace predeterminada

Dividamos estos tres para comprender sus propósitos en la siguiente tabla:

| Tipo | Objetivo | Explicación | Ejemplo |

| Dirección de red | Esta dirección identifica el inicio de la red real y se utiliza para identificar la existencia de una red. | Por ejemplo, un dispositivo con la dirección IP 192.168.1.100 estará en la red identificada por 192.168.1.0 | 192.168.1.0 |

| Dirección del host | Aquí se utiliza una dirección IP para identificar un dispositivo en la subred. | Por ejemplo, un dispositivo tendrá la dirección de red 192.168.1.1 | 192.168.1.100 |

| Puerta de enlace predeterminada | La dirección de puerta de enlace predeterminada es una dirección especial asignada a un dispositivo en la red que es capaz de enviar información a otra red. | Cualquier dato que deba enviarse a un dispositivo que no esté en la misma red (es decir, que no esté en 192.168.1.0) se enviará a este dispositivo. Estos dispositivos pueden usar cualquier dirección de host, pero normalmente usan la primera o la última dirección de host de la red (.1 o .254). | 192.168.1.254 |

Ahora bien, en redes pequeñas como las de tu casa, estarás en una subred, ya que es poco probable que necesites más de 254 dispositivos conectados al mismo tiempo. Sin embargo, lugares como empresas y oficinas tendrán muchos más de estos dispositivos (PC, impresoras, cámaras y sensores), donde se realiza la subred.

La subred ofrece una variedad de beneficios, incluidos:

- Eficiencia

- Seguridad

- Control total

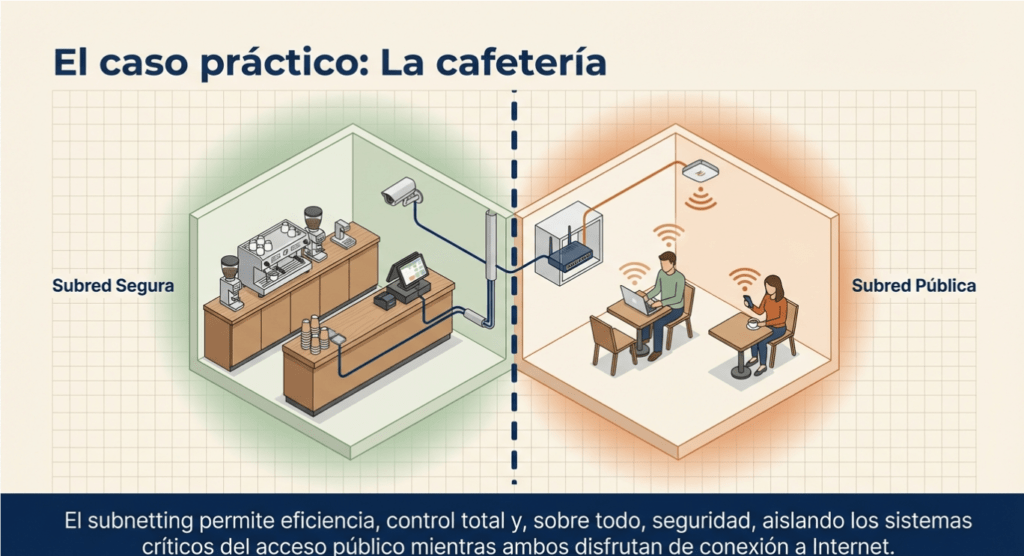

Más adelante exploraremos cómo la subred proporciona estos beneficios; sin embargo, por ahora, solo necesitamos comprender el componente de seguridad. Tomemos como ejemplo una cafetería típica. Esta cafetería tendrá dos redes:

- Uno para empleados, cajas registradoras y otros dispositivos para las instalaciones.

- Uno para que el público en general lo use como punto de acceso.

La subred permite separar estos dos casos de uso entre sí y al mismo tiempo disfrutar de los beneficios de una conexión a redes más grandes, como Internet.

Responda las preguntas a continuación

¿Cuál es el término técnico para dividir una red en partes más pequeñas?

Subnetting

¿Cuántos bits hay en una máscara de subred?

32

¿Cuál es el rango de una sección (octeto) de una máscara de subred?

0-255

¿Qué dirección se utiliza para identificar el inicio de una red?

Network Address

¿Qué dirección se utiliza para identificar dispositivos dentro de una red?

Host Address

¿Cuál es el nombre utilizado para identificar al dispositivo encargado de enviar datos a otra red?

Default Gateway

ARP

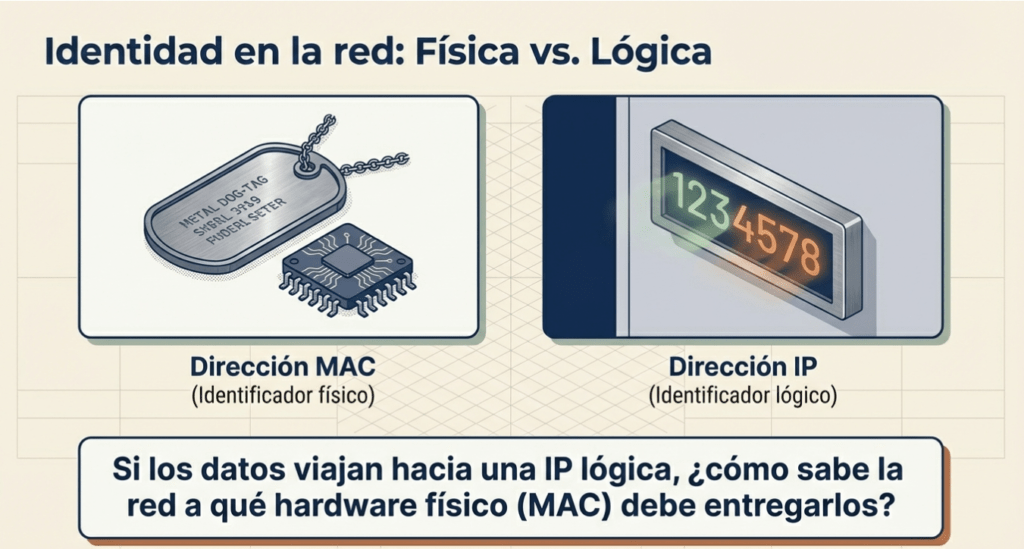

Recordando de nuestras tareas anteriores que los dispositivos pueden tener dos identificadores: una dirección MAC y una dirección IP, el Protocolo de Resolución de Direcciones o ARP por sus siglas en inglés, es la tecnología que se encarga de permitir que los dispositivos se identifiquen en una red.

En pocas palabras, ARP permite que un dispositivo asocie su dirección MAC con una dirección IP en la red. Cada dispositivo de la red mantendrá un registro de las direcciones MAC asociadas con otros dispositivos. Cuando un dispositivo desea comunicarse con otro, envía una señal a toda la red buscando el dispositivo específico. Los dispositivos pueden usar ARP para encontrar la dirección MAC (y, por lo tanto, el identificador físico) de un dispositivo para comunicarse.

¿Cómo funciona ARP?

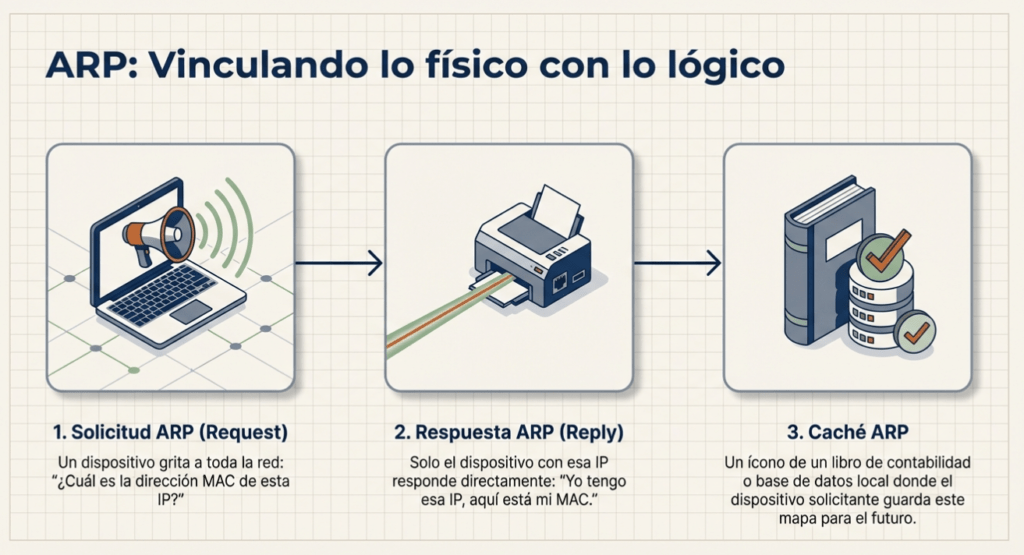

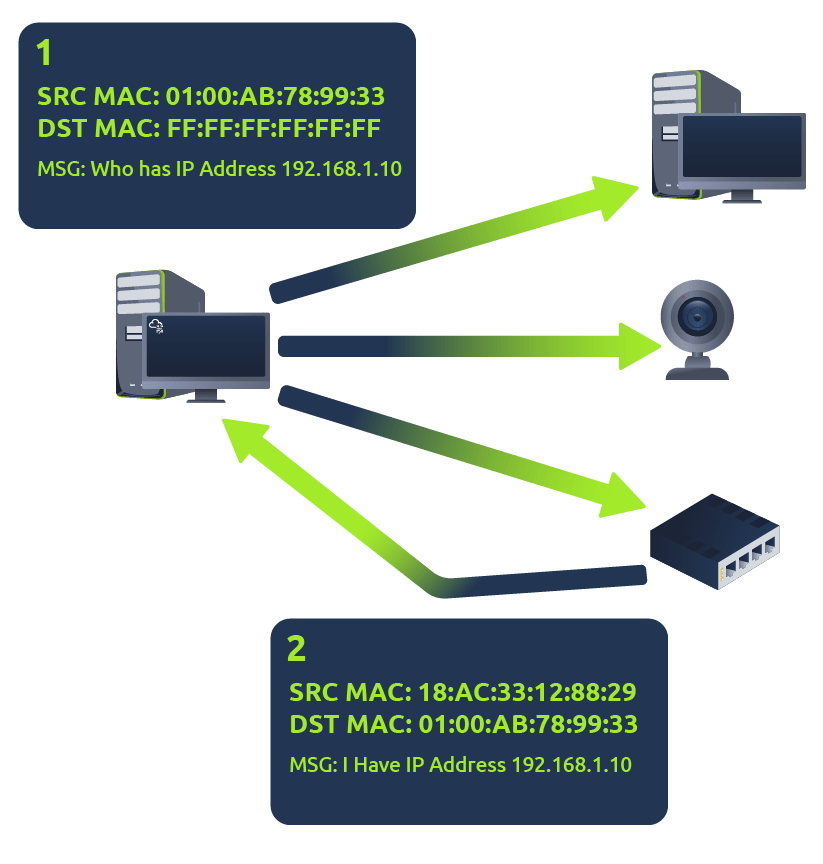

Cada dispositivo de una red cuenta con un libro de contabilidad para almacenar información, denominado caché. En el contexto de ARP , esta caché almacena los identificadores de otros dispositivos de la red.Para mapear estos dos identificadores juntos (dirección IP y dirección MAC), ARP envía dos tipos de mensajes:

- Solicitud ARP

- Respuesta de ARP

Cuando se envía una solicitud ARP , se transmite un mensaje en la red a otros dispositivos preguntando: «¿Cuál es la dirección MAC de esta dirección IP?». Cuando los demás dispositivos reciben el mensaje, solo responden si poseen esa dirección IP y envían una respuesta ARP con su dirección MAC. El dispositivo solicitante puede recordar esta asignación y almacenarla en su caché ARP para uso futuro. Este proceso se ilustra en el diagrama siguiente:

Responda las preguntas a continuación

¿Qué significa ARP?

address resolution protocol

¿Qué categoría de paquete ARP le pregunta a un dispositivo si tiene o no una dirección IP específica?

Request

¿Qué dirección se utiliza como identificador físico de un dispositivo en una red?

MAC Address

¿Qué dirección se utiliza como identificador lógico de un dispositivo en una red?

IP Address

DHCP

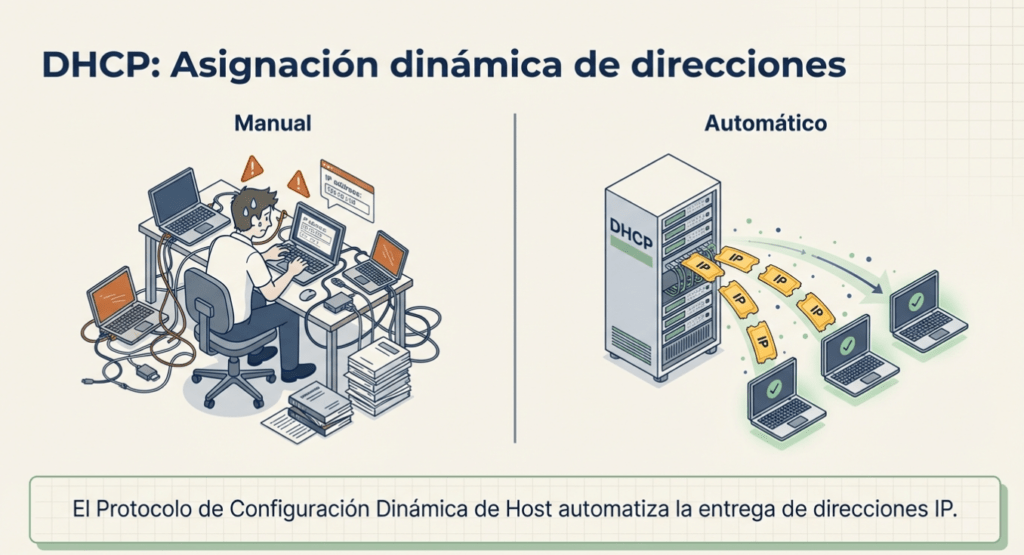

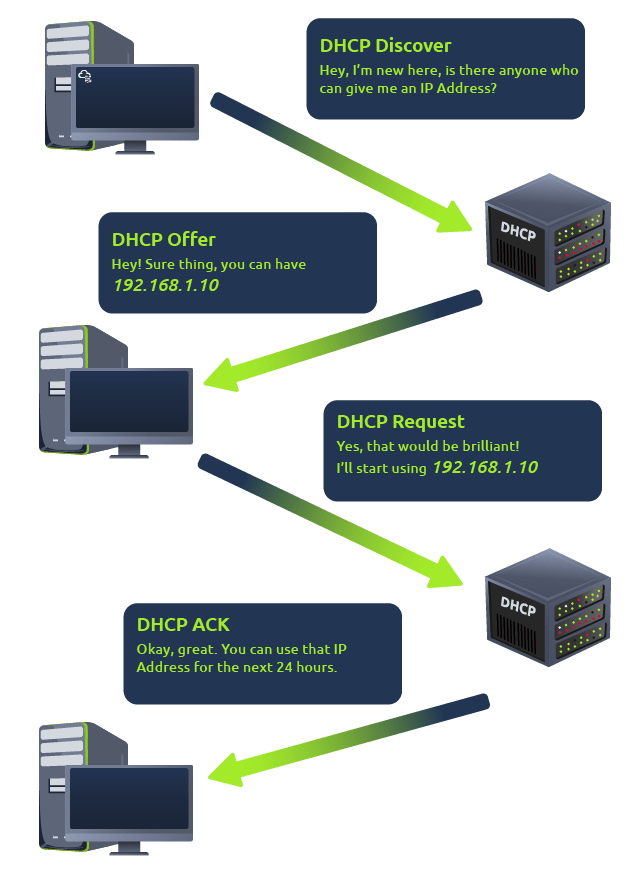

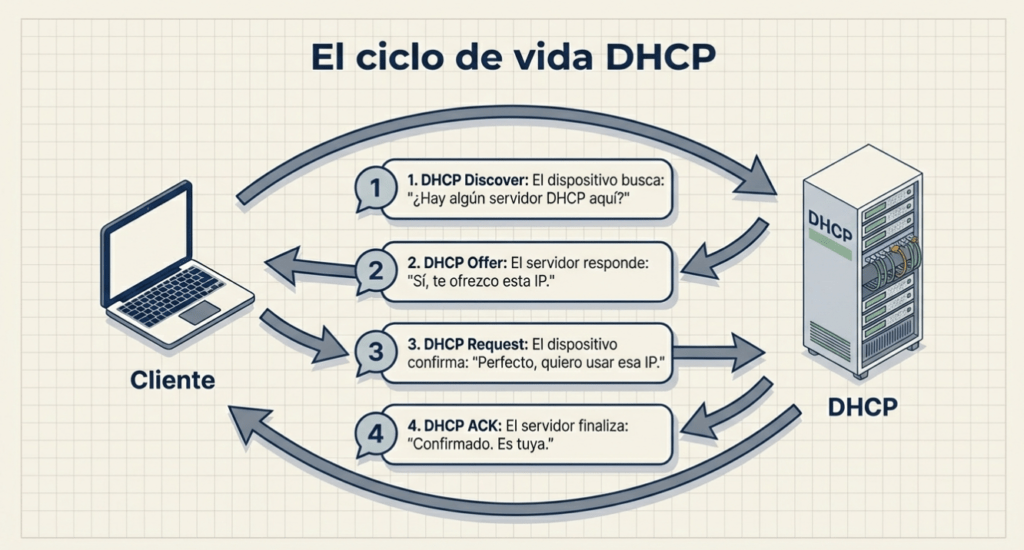

Las direcciones IP se pueden asignar manualmente, ingresándolas físicamente en un dispositivo, o automáticamente, y lo más común, mediante un servidor DHCP ( Protocolo de configuración dinámica de host ). Cuando un dispositivo se conecta a una red, si aún no se le ha asignado manualmente una dirección IP, envía una solicitud ( DHCP Discover) para ver si hay servidores DHCP en la red.

El servidor DHCP responde con una dirección IP que el dispositivo podría usar ( DHCP Offer). El dispositivo envía una respuesta confirmando que desea la dirección IP ofrecida ( DHCP Request) y, finalmente, el servidor DHCP envía una respuesta confirmando que se ha completado el proceso y que el dispositivo puede comenzar a usar la dirección IP ( DHCP ACK).

Responda las preguntas a continuación

¿Qué tipo de paquete DHCP utiliza un dispositivo para recuperar una dirección IP?

DHCP Discover

¿Qué tipo de paquete DHCP envía un dispositivo una vez que el servidor DHCP le ha ofrecido una dirección IP ?

DHCP Request

Finalmente, ¿cuál es el último paquete DHCP que se envía a un dispositivo desde un servidor DHCP?

DHCP ACK

Conceptos Fundamentales de Redes de Área Local (LAN)

| Concepto o Tecnología | Descripción | Ventajas o Propósito | Desventajas o Detalles Técnicos | Ejemplo o Identificador |

| Topología en Estrella | Los dispositivos se conectan individualmente a través de un dispositivo de red central como un conmutador o concentrador. | Alta fiabilidad y escalabilidad; es fácil añadir más dispositivos a medida que aumenta la demanda de la red. | Es costosa debido al cableado y equipos dedicados; si falla el hardware central, toda la red deja de funcionar. | Star Topology |

| Topología de Bus | Configuración que se basa en una única conexión central conocida como cable troncal, de donde se originan los dispositivos. | Es una de las topologías más fáciles y rentables (económicas) de configurar inicialmente. | Proclive a cuellos de botella; si el cable troncal se rompe, la red falla por completo al ser un único punto de fallo. | Bus Topology |

| Topología de Anillo | Los dispositivos se conectan directamente entre sí formando un bucle; los datos viajan en una sola dirección. | Requiere poco cableado y menos hardware dedicado; es menos propensa a cuellos de botella que la topología de bus. | Poco eficiente ya que los datos pasan por varios nodos; una falla en un solo cable o dispositivo interrumpe toda la red. | Token Ring |

| Switch (Conmutador) | Dispositivo dedicado para conectar varios dispositivos (PCs, impresoras) mediante Ethernet en redes locales. | Más eficiente que los hubs; registra qué dispositivo está en cada puerto para reducir el tráfico innecesario de red. | Poseen puertos físicos limitados (4, 8, 16, 24, 32, 64); su falla en topología estrella desconecta a todos los nodos. | Switch |

| Router (Enrutador) | Dispositivo encargado de conectar redes y transferir datos entre ellas mediante el proceso de enrutamiento. | Crea rutas entre redes para la entrega correcta de datos; permite establecer redundancia si se usan múltiples rutas. | El uso de múltiples rutas puede reducir el rendimiento general porque los paquetes tardan más tiempo en viajar. | Routing |

| Subredes (Subnetting) | Técnica utilizada para dividir una red física o lógica grande en redes más pequeñas y manejables. | Mejora la eficiencia, seguridad y el control; permite separar segmentos de red (ej. empleados vs. público). | Requiere la configuración técnica de máscaras de subred para definir la división de hosts de forma precisa. | Subnetting |

| Dirección IP | Identificador lógico de un dispositivo en una red, compuesto jerárquicamente por cuatro octetos. | Identifica de forma única dispositivos (Host), redes (Network) y puertas de enlace (Default Gateway). | Se representa en 4 bytes (32 bits); cada octeto tiene un rango decimal de 0 a 255. | 192.168.1.100 |

| Máscara de Subred | Número de 32 bits que representa la delimitación de hosts que pueden existir dentro de una red. | Define matemáticamente qué porción de la dirección IP pertenece a la red y cuál porción pertenece al host. | Consta de 4 octetos con rangos de 0 a 255; es indispensable para el cálculo de subredes. | 255.255.255.0 |

| ARP (Protocolo de Resolución de Direcciones) | Protocolo que permite a los dispositivos asociar su dirección física (MAC) con una dirección lógica (IP). | Permite encontrar el identificador físico de un dispositivo para posibilitar la comunicación en la capa de enlace. | Funciona mediante mensajes de ‘Request’ (difusión) y ‘Reply’. Requiere mantenimiento de una tabla caché interna. | Address Resolution Protocol |

| DHCP (Protocolo de Configuración Dinámica de Host) | Protocolo para la asignación automática de parámetros de red a los dispositivos que se conectan. | Automatiza la configuración (IP, máscara, gateway) sin necesidad de intervención manual física en cada host. | El intercambio técnico requiere un proceso de 4 pasos: Discover, Offer, Request y ACK. | DHCP Discover / DHCP ACK |

Recuerden: el sistema siempre habla. Nos vemos en el próximo post hacketones!