Hola hacketones! En este capítulo de TryHackMe – The CIA Triad Comprenda la Tríada de la CIA y cómo moldea la mentalidad de la seguridad cibernética.

La Tríada CIA

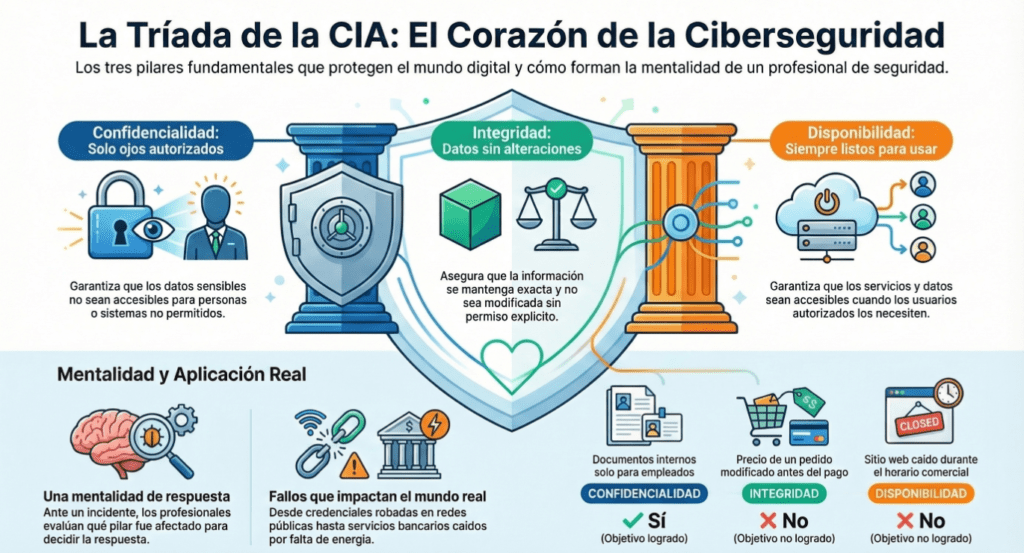

En el mundo de la ciberseguridad existe un principio fundamental que guía prácticamente todas las estrategias de protección digital: la tríada CIA. Este modelo representa tres pilares esenciales que permiten proteger la información y garantizar que los sistemas funcionen de manera segura. Estos pilares son la confidencialidad, la integridad y la disponibilidad, y juntos forman la base sobre la cual se construyen políticas, controles y arquitecturas de seguridad.

La confidencialidad se enfoca en asegurar que la información solo pueda ser vista por personas o sistemas autorizados. Esto significa proteger datos sensibles contra accesos indebidos, filtraciones o espionaje digital. En la práctica, se implementa mediante mecanismos como autenticación, control de acceso, cifrado de datos y gestión de identidades. El objetivo es que únicamente quienes tienen permiso puedan acceder a determinada información.

La integridad se refiere a la garantía de que los datos permanecen correctos y sin alteraciones no autorizadas. Cuando la integridad se ve comprometida, la información puede ser modificada de forma maliciosa o accidental, lo que puede generar consecuencias graves. Un ejemplo claro sería la manipulación del precio de un producto en una tienda en línea antes de finalizar una compra. Para proteger este pilar se utilizan controles como firmas digitales, hashing, registros de auditoría y sistemas de verificación de cambios.

El Corazón de la Ciberseguridad

El tercer pilar es la disponibilidad, que asegura que los sistemas, servicios y datos estén accesibles cuando los usuarios autorizados los necesiten. No basta con que la información esté protegida; también debe poder utilizarse en el momento adecuado. Ataques como los de denegación de servicio, fallos de infraestructura o interrupciones eléctricas pueden afectar directamente este principio. Por ello, se aplican estrategias como redundancia de servidores, copias de seguridad, balanceo de carga y planes de recuperación ante desastres.

Comprender esta tríada no solo implica conocer sus definiciones, sino también desarrollar una mentalidad de análisis ante incidentes de seguridad. Cuando ocurre un problema en un sistema, los profesionales de seguridad suelen preguntarse primero cuál de estos pilares ha sido afectado. Esta forma de pensar permite evaluar el impacto real del incidente y diseñar una respuesta adecuada.

En el mundo real, las fallas en cualquiera de estos tres principios pueden tener consecuencias significativas. Documentos internos filtrados representan un problema de confidencialidad, la alteración de información crítica afecta la integridad, y un servicio digital caído durante horas impacta directamente la disponibilidad. Por esta razón, la tríada CIA sigue siendo uno de los conceptos más importantes para entender cómo se protege la información en la era digital.

Resumen de los Pilares de la Tríada de la CIA

| Pilar de Seguridad | Definición | Objetivo Principal | Ejemplo de Vulneración | Medida de Protección | Situación de Cumplimiento |

| Confidencialidad | Garantiza que solo las personas autorizadas puedan acceder a los datos sensibles. | Evitar que la información digital esté disponible para personas no autorizadas. | Interceptación de credenciales de redes sociales en una red pública de cafetería. | Cifrado y controles de acceso. | No se logra si las credenciales de Gmail están en notas adhesivas. |

| Integridad | Garantiza que personas no autorizadas no modifiquen los datos. | Evitar que la información digital se altere sin permiso para que siga siendo confiable. | Intercepción y modificación de la cuenta receptora en una transferencia bancaria móvil. | Verificación de datos y técnicas digitales de integridad. | Se logra si los datos se modifican mediante aprobación autorizada. |

| Disponibilidad | Garantiza que los datos y servicios estén accesibles para los usuarios autorizados cuando los necesiten. | Prevenir que los servicios digitales se detengan y causen pérdidas al negocio. | Ataque que envía gran cantidad de solicitudes a un sitio web hasta que este cae. | Gestión de carga de tráfico y bloqueo de solicitudes al superar un umbral. | No se logra si los servicios críticos se interrumpen por la instalación de software. |

Introducción

Ahora que hemos adquirido el conocimiento obligatorio del mundo digital, incluidos los fundamentos de las computadoras, los sistemas operativos, el software, las redes y la web en las salas anteriores, comencemos nuestro viaje hacia la seguridad cibernética y aprendamos cómo proteger este mundo digital.

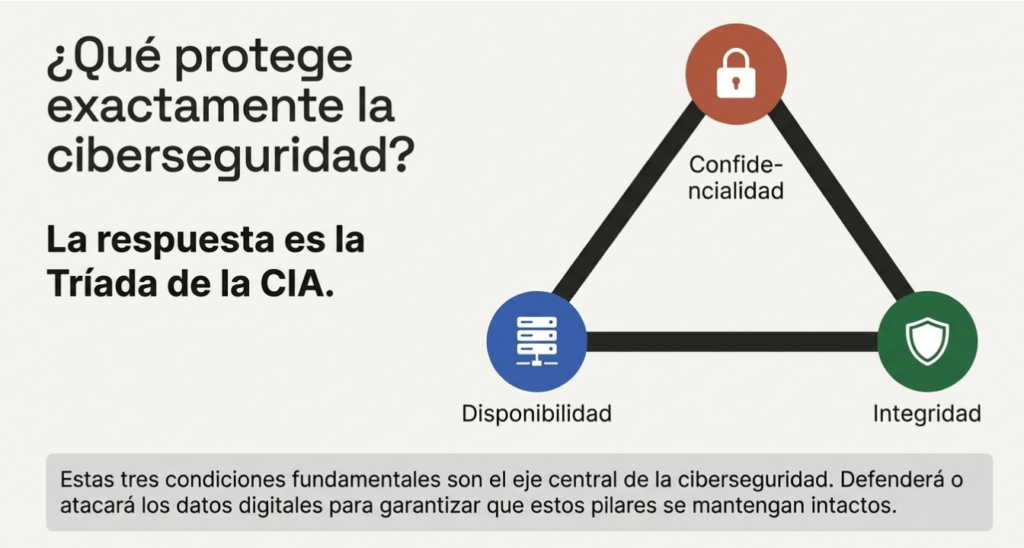

A menudo escuchamos que la ciberseguridad protege los sistemas, redes y aplicaciones de ataques. Pero ¿te has preguntado alguna vez qué protege la ciberseguridad en el mundo digital? La ciberseguridad se centra en proteger tres aspectos clave, que aprenderemos en esta sala. Al final de la sala, realizaremos un ejercicio práctico para validar nuestros conocimientos.

Objetivos de aprendizaje

Al finalizar esta sala podremos:

- Comprender los pilares de la ciberseguridad

- Comprender el propósito de la confidencialidad, integridad y disponibilidad

- Reconocer la confidencialidad, integridad y disponibilidad en escenarios simples

- Tome decisiones para preservar estos aspectos fundamentales de la ciberseguridad

Prerrequisitos

Antes de comenzar esta sala, se recomienda completar todos los módulos anteriores de esta ruta.

Entendiendo la Tríada de la CIA

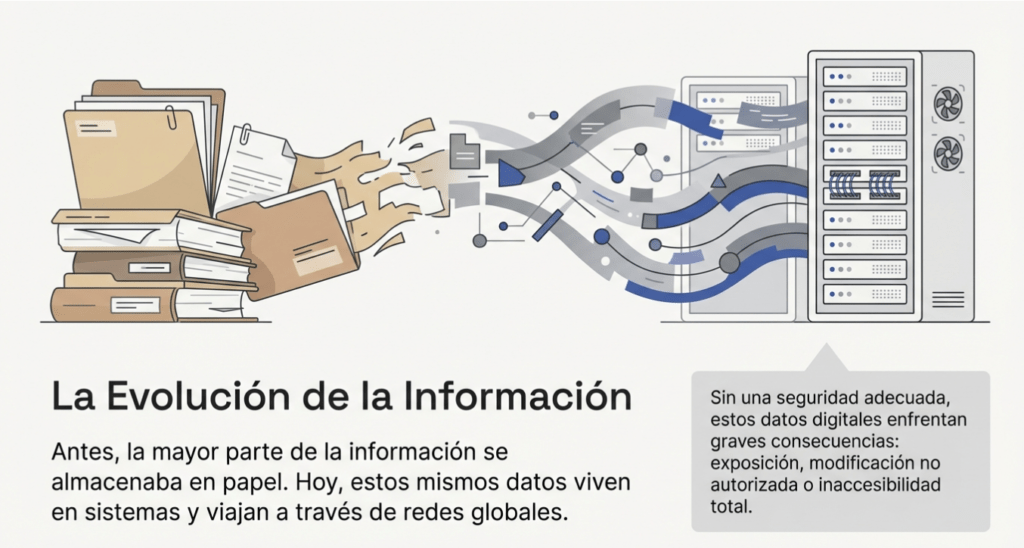

Antes, la mayor parte de la información se almacenaba en papel. Hoy en día, esta misma información se almacena como datos digitales en sistemas y se comunica a través de las redes. Sin una seguridad adecuada, estos datos digitales pueden sufrir graves consecuencias. Pueden quedar expuestos a personas indebidas, modificarse sin permiso o no estar disponibles cuando más se necesitan. Por lo tanto, proteger estos datos digitales se ha convertido en un requisito fundamental para gobiernos, organizaciones y particulares.

Sin embargo, la seguridad no se limita a detener ataques o contar con herramientas de seguridad. En ciberseguridad, estar seguro implica garantizar condiciones específicas para los datos digitales. Estas condiciones son los aspectos clave en torno a los cuales gira la seguridad.

- Confidencialidad

- Integridad

- Disponibilidad

Juntos, estos tres principios explican qué protege realmente la ciberseguridad. Estos principios se conocen como la Tríada de la CIA . Prácticamente todo lo que encuentre en su camino hacia la ciberseguridad girará en torno a ellos. Defenderá o atacará los datos digitales para garantizar que estos pilares se mantengan intactos. Analicemos cada uno de ellos en detalle, utilizando analogías del mundo real.

Confidencialidad

La confidencialidad garantiza que solo las personas autorizadas puedan acceder a los datos sensibles. Si no se mantiene, personas no autorizadas podrían acceder a los datos, lo que podría ocasionar pérdidas económicas, violaciones de la privacidad o consecuencias legales.

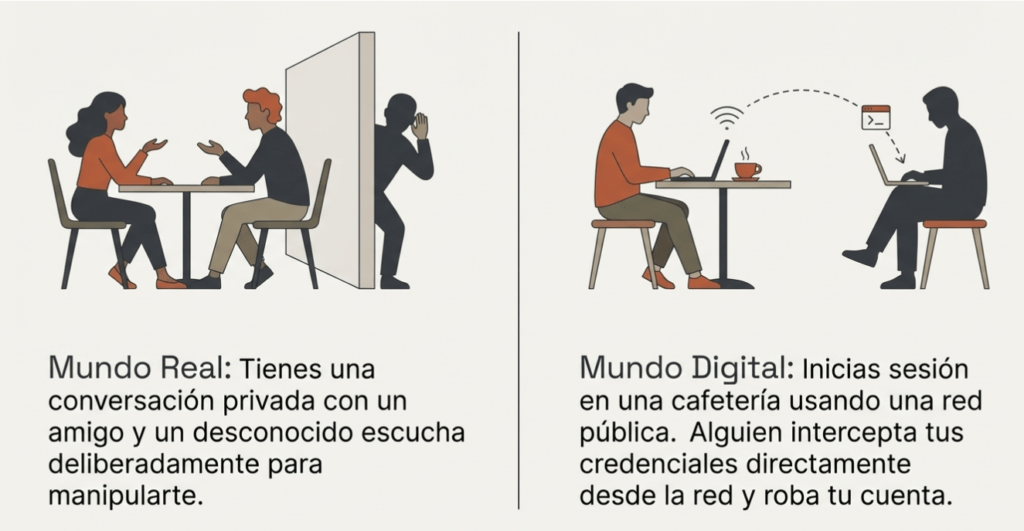

Imagina que estás teniendo una conversación privada con un amigo sobre un asunto personal, y un desconocido escucha deliberadamente y luego usa esa información para manipularte. En esta situación, alguien sin derecho a escuchar accedió a la información que querías mantener privada. Esto vulnera directamente la confidencialidad. En tales casos, para garantizar la confidencialidad en el futuro, puedes decidir mantener dichas conversaciones en un lugar seguro y estar atento a tu entorno.

Ahora, tomemos un ejemplo del mundo digital. Imagina que estás en una cafetería e inicias sesión en tu cuenta de redes sociales usando la red pública de la tienda. Después de unos minutos, se cierra repentinamente tu sesión y ya no puedes acceder a ella porque alguien interceptó tus credenciales desde la red mientras iniciabas sesión. Este es otro ejemplo de confidencialidad vulnerada. Para garantizar la confidencialidad en el mundo digital, se emplean procesos como el cifrado y los controles de acceso. Puede que estos términos te resulten desconocidos ahora, lo cual no es un problema, ya que aprenderás todo esto en tu trayectoria en ciberseguridad.

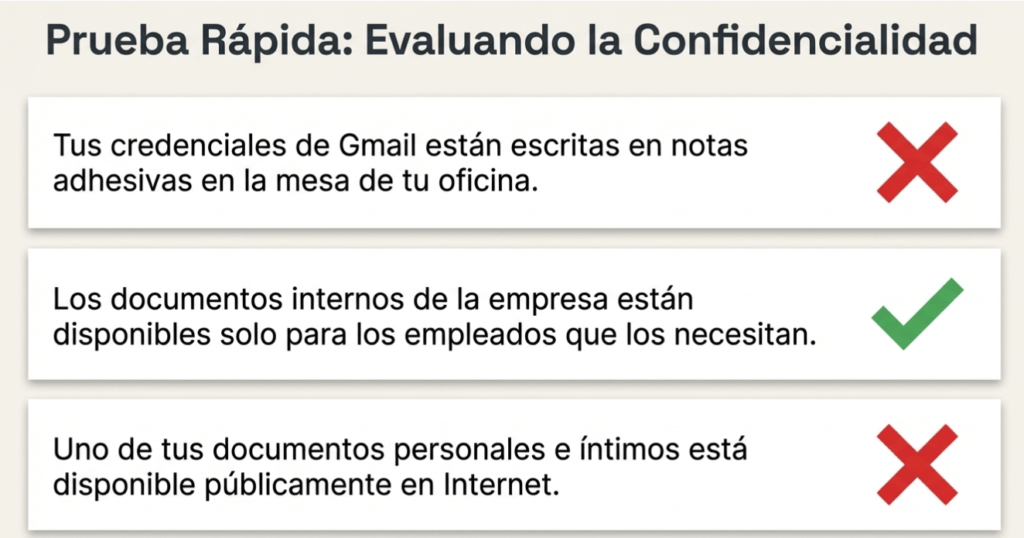

En la siguiente tabla se enumeran algunos ejemplos de situaciones y si se logra la confidencialidad:

| Situación | ¿Se logró la confidencialidad? |

| Tus credenciales de Gmail están escritas en notas adhesivas en la mesa de tu oficina. | No |

| Los documentos internos de la empresa están disponibles para los empleados que los necesitan para su trabajo. | Sí |

| Uno de sus documentos personales está disponible en Internet | No |

Integridad

La integridad garantiza que personas no autorizadas no modifiquen los datos. Sin integridad, los datos pueden alterarse y dejar de ser confiables. Los cambios no autorizados en los datos a veces pueden tener consecuencias peligrosas.

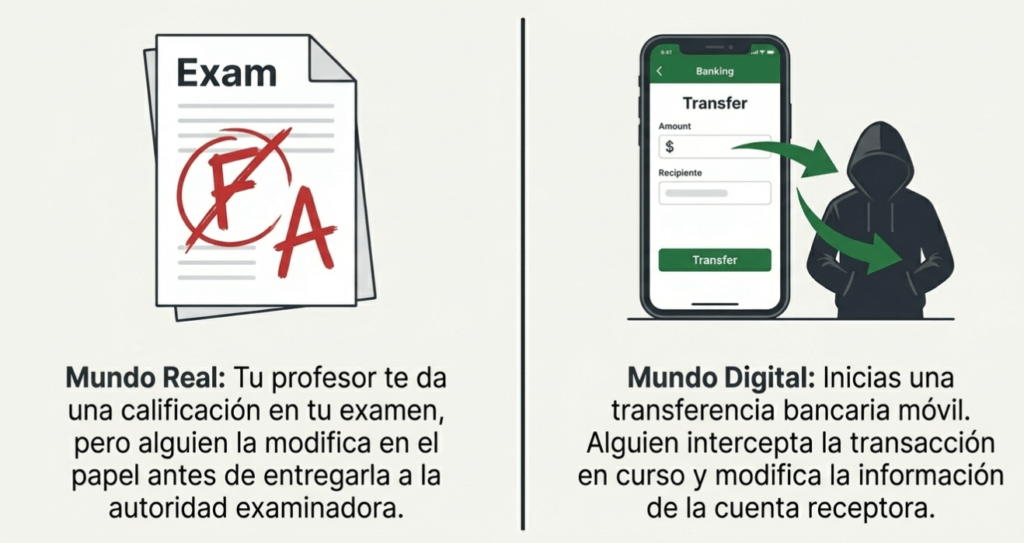

Imagina que tu profesor te da una buena calificación en tu examen y que alguien la modifica antes de enviarla a la autoridad examinadora. Esto vulnera la integridad de la calificación de tu examen. Para garantizar la integridad en el futuro, tu profesor podría empezar a anotar las calificaciones en una hoja aparte y verificarlas antes de la entrega final a la autoridad examinadora.

Ahora, consideremos un ejemplo del mundo digital. Supongamos que inicia una transferencia bancaria a una cuenta desde su dispositivo móvil. Antes de que la transacción se complete, alguien la intercepta y modifica la información de la cuenta receptora. Esto provoca que el importe se transfiera a un destino no previsto. Esto también vulnera la integridad. Se utilizan diversas técnicas para garantizar la integridad en el mundo digital, que aprenderá durante su experiencia en ciberseguridad.

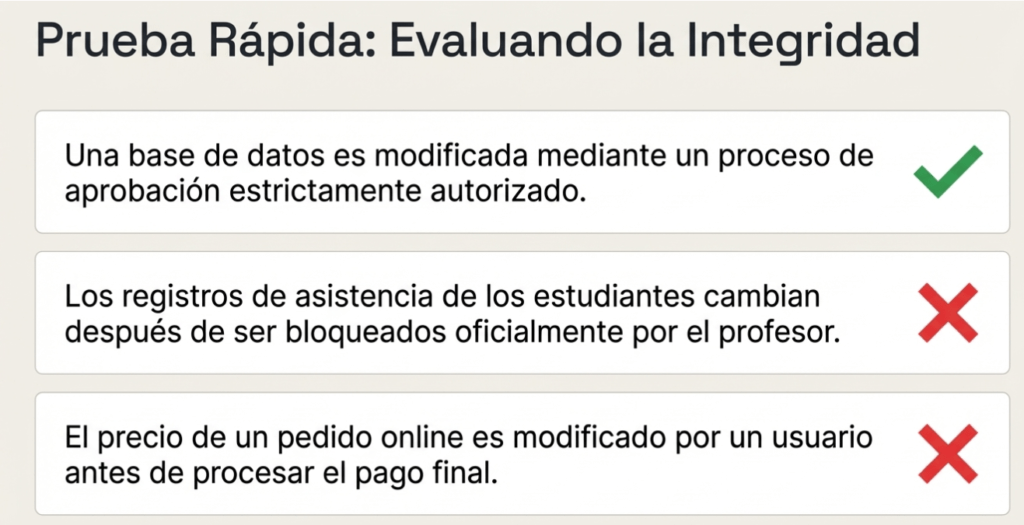

La siguiente tabla enumera algunos ejemplos de situaciones y si se logra la integridad:

| Situación | ¿Integridad lograda? |

| Datos modificados mediante aprobación autorizada | Sí |

| Los registros de asistencia de los estudiantes cambiaron después de ser bloqueados por el profesor. | No |

| Precio del pedido modificado antes del pago | No |

Disponibilidad

La disponibilidad garantiza que los datos y servicios estén disponibles para los usuarios autorizados cuando los necesiten. Si bien es el tercer y último pilar de la tríada CIA , no es menos importante que los otros dos. La mayoría de las empresas dependen en gran medida de sus servicios digitales, y si estos dejan de estar disponibles, se detiene el negocio, lo que les causa una gran pérdida. Incluso un breve periodo de inactividad puede tener graves consecuencias para las empresas y los usuarios.

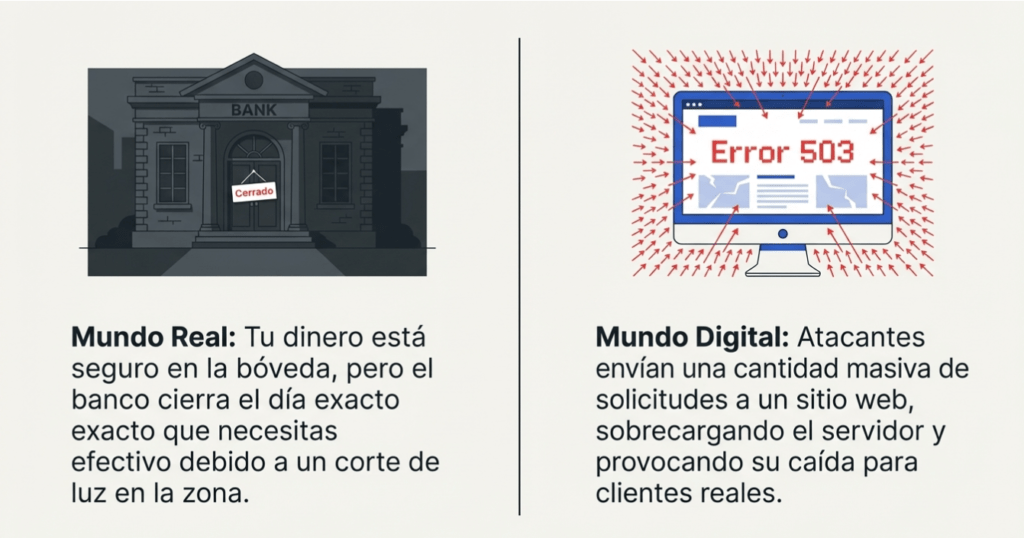

Imagina que depositas tu dinero en un banco que lo mantiene muy seguro, pero el banco cierra el día que lo necesitas debido a un corte de luz. Ahora bien, aunque tu dinero esté en un lugar seguro, si tú, como propietario, no puedes acceder a él, es inútil. Aquí es donde la disponibilidad importa. Por lo tanto, para garantizar la disponibilidad en tal caso, tu banco probablemente instalaría un generador eléctrico alternativo para mantener los servicios en funcionamiento incluso si falla la red eléctrica principal.

En el mundo digital, muchos ciberataques afectan la disponibilidad. Por ejemplo, los atacantes envían una gran cantidad de solicitudes a un sitio web que no puede gestionarlas simultáneamente, lo que provoca su caída y perjudica al negocio. Si bien no se filtran ni modifican datos, la vulneración de la disponibilidad causa una pérdida considerable. En estos casos, los sitios web implementan medidas para gestionar la carga de tráfico y bloquear las solicitudes cuando se supera un umbral determinado, garantizando así su disponibilidad.

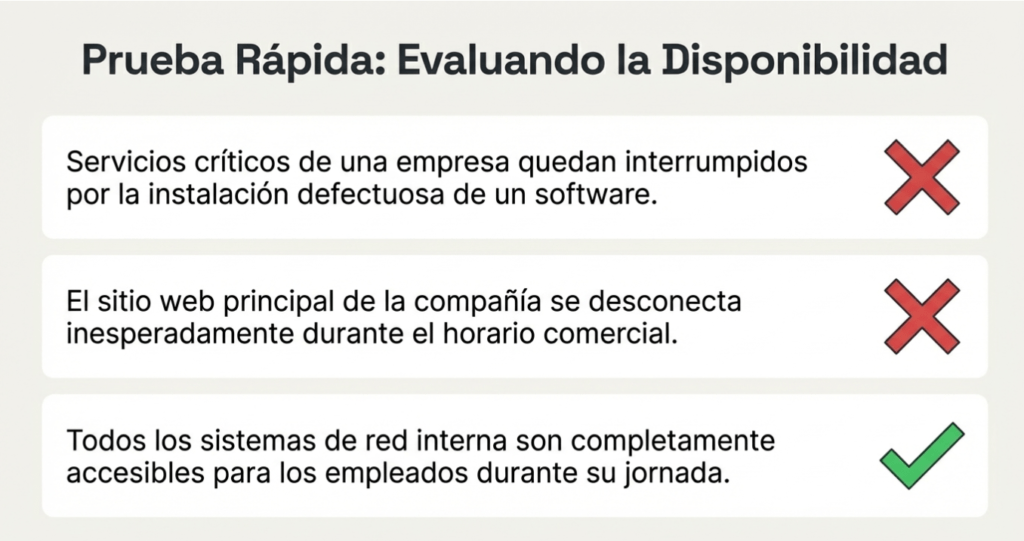

En la siguiente tabla se enumeran algunos ejemplos de situaciones y si se logra la disponibilidad:

| Situación | ¿Disponibilidad lograda? |

| Servicios críticos interrumpidos por la instalación de un software | No |

| El sitio web de la empresa se desconectó durante el horario comercial. | No |

| Todos los sistemas son accesibles para los empleados durante el horario laboral. | Sí |

En la siguiente tarea, aprenderemos cómo los profesionales de la ciberseguridad utilizan la Tríada CIA . También resolveremos un ejercicio divertido para poner a prueba nuestra comprensión de la Tríada CIA .

Responda las preguntas a continuación

¿Qué pilar de la CIA se centra en prevenir la modificación no autorizada de datos?

Integrity

¿Qué pilar de la CIA se centra en prevenir el acceso no autorizado a los datos?

Confidentiality

¿Qué pilar de la CIA garantiza que los datos estén disponibles para los usuarios cuando los necesitan?

Availability

¿Qué pilar de la CIA se verá afectado si los datos dejan de ser confiables?

Integrity

¿Cuál es el término utilizado colectivamente para todos estos pilares?

CIA Triad

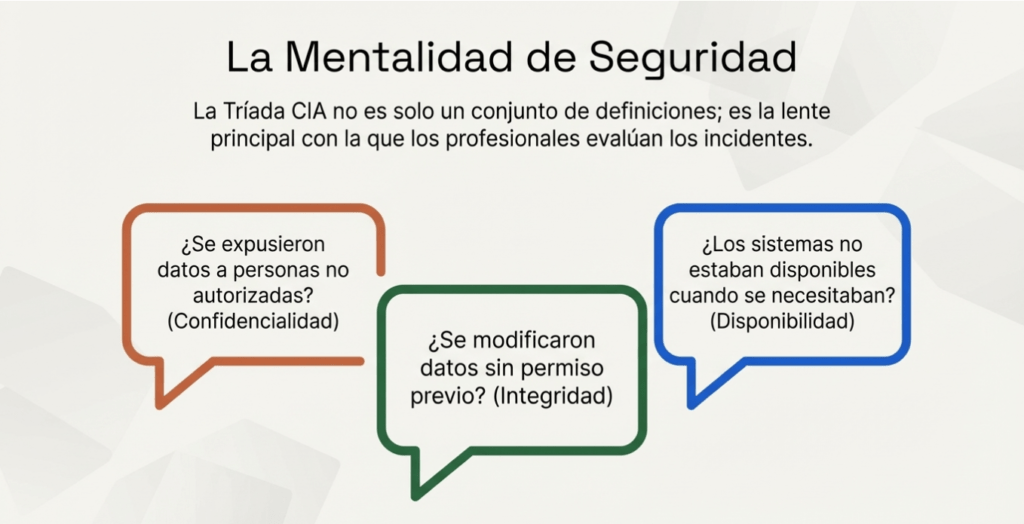

La mentalidad de seguridad

A estas alturas, ya conoce la Tríada CIA ( Confidencialidad , Integridad y Disponibilidad ) y cómo cada uno de sus pilares desempeña su papel en la protección de la información digital. Sin embargo, la CIA no es solo un conjunto de definiciones, sino una mentalidad de seguridad de los profesionales de la ciberseguridad. Cuando ocurre un incidente de seguridad, a menudo se explica en función de lo afectado. Los profesionales de seguridad generalmente se plantean

preguntas como:

¿Se expusieron datos confidenciales a personas no autorizadas?

¿Se modificaron datos sin permiso?

¿Los sistemas o servicios no estaban disponibles para los usuarios cuando los necesitaban?

Tener una comprensión clara de cada componente de la Tríada CIA permite evaluar el impacto de cualquier incidente y decidir la respuesta adecuada.

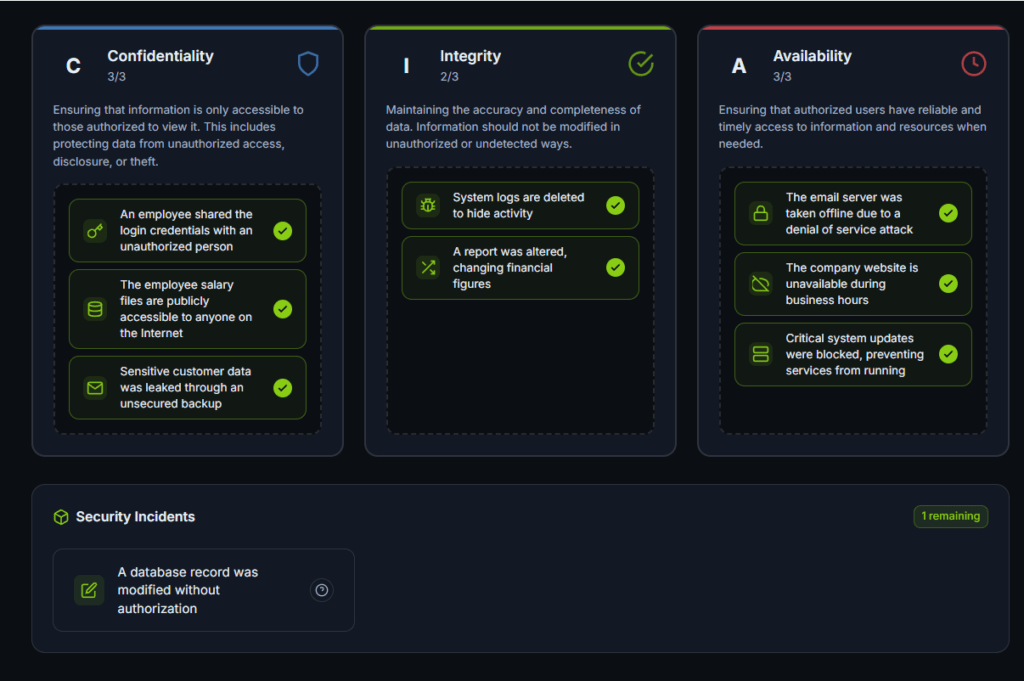

Escenario práctico

Estás asistiendo a un taller de ciberseguridad. Como parte de los ejercicios de participación, te han asignado un ejercicio para evaluar tus conceptos básicos de ciberseguridad. Una parte del ejercicio está relacionada con la Tríada CIA , que aprendiste.

En este ejercicio, se le presentan nueve incidentes de seguridad diferentes. Debe leerlos detenidamente, uno por uno. Después, debe determinar qué parte de la tríada de la CIA se ve afectada. Arrastre y suelte los incidentes en el área más afectada.

Responda las preguntas a continuación

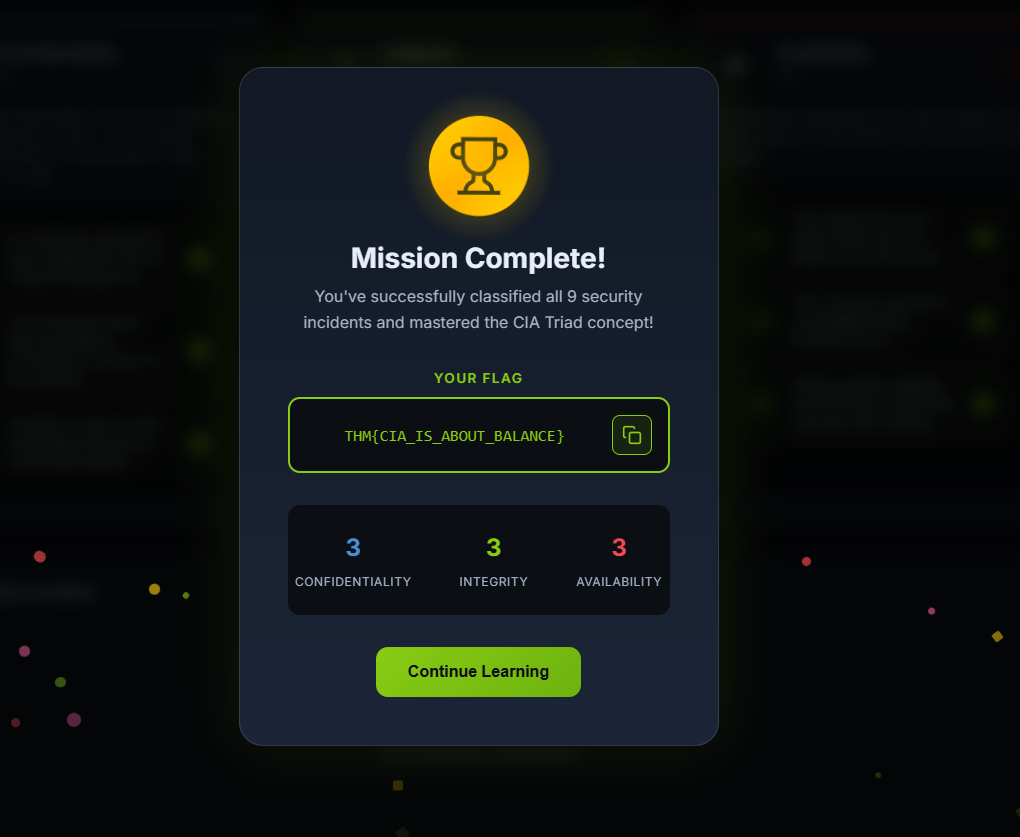

¿Cuál es la bandera que se recibe luego de resolver el ejercicio?

THM{CIA_IS_ABOUT_BALANCE}

La Tríada de la CIA no es solo un conjunto de definiciones; es una mentalidad. ¿Qué tipo de mentalidad es?

Security mindset

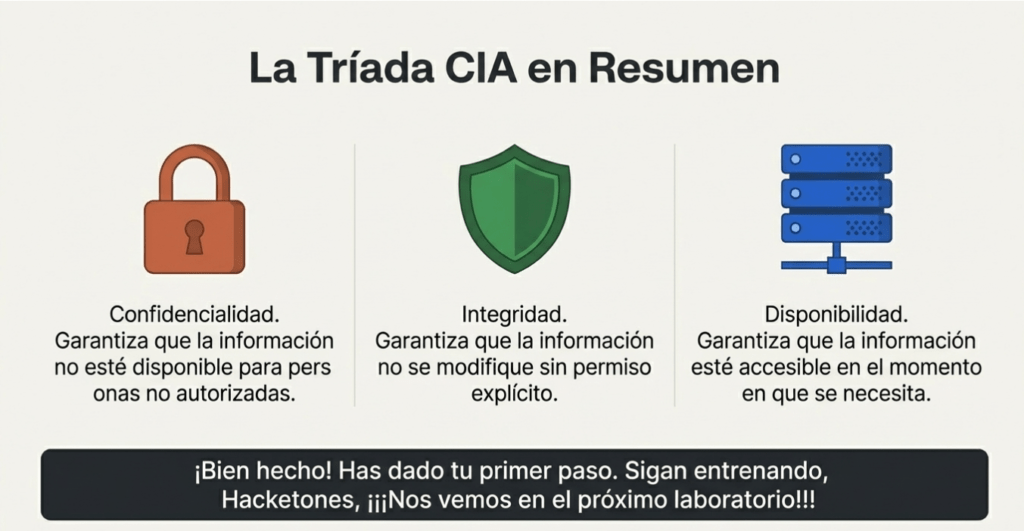

Conclusión

¡Bien hecho! Esta sala marca tu primer paso en la ciberseguridad. Has aprendido algo muy importante: ¿Qué protegemos exactamente en ciberseguridad? Al comprender la Tríada de la CIA , adquirirá el conocimiento de una mentalidad central de seguridad cibernética, que es la base de muchos conceptos de seguridad cibernética que encontrará a medida que continúa su viaje en este campo.

Terminología clave

Repasemos los términos clave que has aprendido. Estas definiciones te ayudarán a consolidar tu comprensión antes de continuar con el aprendizaje.

- Confidencialidad

Garantizar que la información digital no esté disponible para personas no autorizadas. - Integridad

Garantizar que la información digital no se modifique sin permiso. - Disponibilidad

Garantizar que la información digital no esté disponible cuando se la necesite.

Aprendizaje adicional

En las siguientes salas de este módulo, aprenderás otras áreas interesantes de la ciberseguridad con algunos ejercicios divertidos.

Sigan entrenando, Hacketones, Nos vemos en el próximo laboratorio!!!